auepuf exe что это за процесс windows 7

990x.top

Простой компьютерный блог для души)

AUEPmaster.exe — что это за процесс?

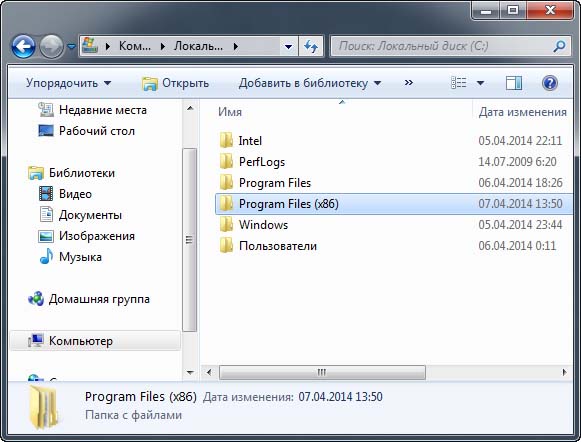

C:\Program Files (x86)\AMD\Performance Profile Client\

Процесс может отправлять в сутки около 1 гб трафика.

Не является вредоносным файлом — это часть драйверов видеокарты. Отправляемая информация — например об использовании программы, как работают функции драйверов, какими больше всего функциями пользуетесь. Никакая конфиденциальная информация разумеется не отправляется.

Кроме AUEPmaster.exe могут быть и другие процессы, например:

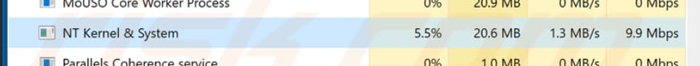

В диспетчере задач процессы могут отображаться примерно так:

Как отключить AUEPmaster.exe? Предположительно это можно сделать в настройках ПО Radeon Settings — найдите AMD User Experience и выберите там Leave:

После этого процесс AUEPmaster.exe останется, но грузить ПК уже не должен.

Альтернативное отключение. Главное выяснили — AUEPmaster.exe это не вирус. Но не особо важный компонент, который собирает инфу и отправляет на сервера АМД. Теоретически можно отключить принудительным способом:

Данный способ вообще запретит запускаться процессу AUEPmaster.exe. А если возникнут какие-то проблемы, то вы сможете восстановить оригинальное название обратно.

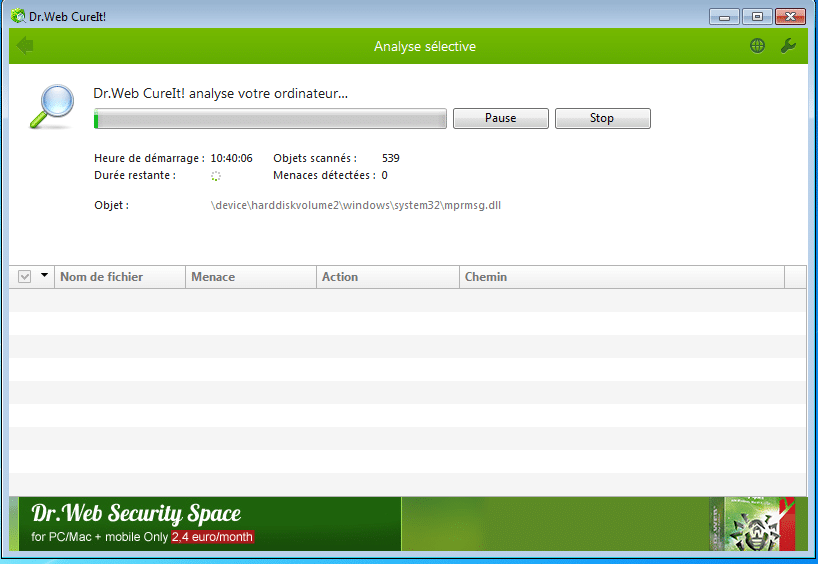

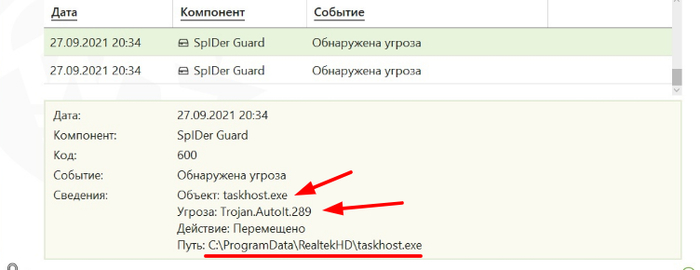

Как мы выяснили, AUEPmaster.exe — не вирус. Но нельзя исключить ситуации, когда вирус может маскироваться под данный процесс. При подозрениях — просканируйте ПК утилитами Dr.Web CureIt!, AdwCleaner и Hitman Pro (первая против опасных вирусов типа троян, ботнет, майнер, вторые две — против рекламного/шпионского ПО).

Надеюсь информация оказалась полезной. Удачи.

Auepuf.exe грузит процессор — что это, как отключить

Современные комплектующие для ПК и ноутбуков оснащены продуктивными утилитами контроля состояния работы Windows. Это помогает разработчикам в получении актуальной информации по работе продукта, совершенствуя его при помощи важных обновлений.

Данный материал рассмотрит популярную проблему некоторых пользователей, а именно ситуацию, когда Auepuf.exe грузит процессор – что это и как отключить процесс?

Что это за приложение?

AUEPUF.exe – процесс драйвера AMD, входящий в список исполнительных параметров продукта компании Radeon Software Adrenalin. Для некоторых пользователей данное определение звучит незнакомо, стоит пояснить простым языком.

По факту, Auepuf является сборщиком информации о происходящих сбоях в работе AMD (железа, утилит), неожиданных отключениях некоторых процессов.

Процесс появился сравнительно недавно, став продвинутой версией предыдущих попыток разработчиков получать информацию о багах в режиме реального времени. Если вам сложно понять, о чём идёт речь, вспомните обычное окно Windows, предупреждающее вас об ошибке в работе игры, приложения, браузера.

Текст уведомления звучит примерно так: «Программа не отвечает, закрыть/ожидать отклика/искать решения в интернете». При выборе последнего варианта, после возобновления/окончания работы программы, в Windows отправляются данные о случившемся сбое.

Такие же функции выполняются и Auepuf.exe, правда без назойливого окна, больше распространяется на микросбои, проседания в производительности. По словам продвинутых пользователей, такой выход из положения является довольно успешным для AMD, особенно в плане продуктивности работы над обновлениями.

Auepuf.exe является вспомогательным сервисом Radeon Software

Регистрация каждой ошибки в купе с анализом данных специальной системой приводят к быстрому исправлению недочётов в работе драйверов.

Однако, есть и обратная сторона медали – потери производительности посредством запуска такого «аналитика системы». Особенно разницу чувствуют геймеры, наблюдая перегревы устройства, просадки FPS, страдая от долгой загрузки любимых игр.

В среднем, процесс обработки информации занимает до 30% ЦП, становясь чуть ли не самым «прожорливым» средством обратной связи «продукт – разработчики» из списка популярных.

Как это убрать?

Каждый хочет выжать максимум из своего процессора, правда идти из-за этого на постоянные ущемления, неудобства – совсем другая история. Поэтому, находя причину проседаний производительности, некоторые пользователи мчатся в поисковик за способами её отключения.

Тут и наступает момент истины – информации действительно немного, отличить сарказм юмористов от правды становится задачкой со звёздочкой. Правда, их предвзятость можно легко объяснить, ведь вы сами согласились на предустановку Auepuf.exe.

Решаем проблему на старте использования

Не каждый читает пользовательские соглашения, досконально изучает каждый байт загружаемой разработчиками информации. В данном случае именно это становится главной ошибкой.

Видели похожее окно, правда? Да, это установщик драйверов для AMD, а галочка снизу – ваше разрешение отслеживать состояние продукта, отсылать информацию на соответствующие сервера.

Первый способ, как убрать Auepuf.exe – НЕ СТАВИТЬ такую галочку, переустанавливая драйвера. В большинстве случаев это помогает, при неизменности ситуации – двигаемся ко второму способу.

Что бы убрать автозапуск процесса Auepuf.exe — не ставьте галочку

Способ посложнее

Здесь удаляем все программы (кроме папок), тем самым избавляясь от побочных продуктов компании.

Если боитесь удалить лишнее – заходим в клиент AMD Radeon, ищем в настройках пункт «Участвовать в улучшении продукта». Снимаем все галочки, радуемся полноценной производительности!

Auepuf.exe грузит процессор – у меня не AMD

Появление процесса Auepuf без использования продукции AMD – тревожный звоночек от системы. Дело в том, что под подобные системные процессы могут маскироваться вирусы/майнеры, использующие мощность ПК для нужд мошенников, хакеров.

Auepuf.exe грузит процессор — что это, как отключить или удалить

С каждым годом программное обеспечение усовершенствуется. Добавляются новые технологии, особенно это касается компьютерных видеокарт. Некоторые могут неправильно работать, в связи с плохой совместимостью с операционной системой Windows. Пользователи часто замечают странный процесс в диспетчере задач, который грузит процессор — Auepuf.exe. Что это и как его отключить или исправить, читайте далее в статье.

Что это за процесс Auepuf.exe

При работе графической карты AMD от компании Radeon запускается несколько процессов, которые контролируют и помогают работе видеокарте. Один из них уже нам знакомый Auepuf.exe. Он отвечает за сбор информации о сбоях видеоадаптера, нестабильной работе и так далее. Когда эта информация будет собрана, она отправляется на сервер компании для детального изучения. Такая тактика используется многими разработчиками программного обеспечения и модулей компьютера. Эти сведения помогают избежать критических ошибок в дальнейших разработках.

Этот процесс появился вместе с недавними обновлениями ПО от AMD. По сути он не играет большой роли в работе видеокарты и может быть остановлен пользователем без особых последствий. Проще говоря — если мы остановим этот процесс, компьютер не пострадает и продолжит работать.

Подобные процессы есть у Windows. Наверняка вы сталкивались со сбоем игры, программы или интернет-браузера, когда система вам сообщала о проблеме и предлагала несколько вариантов ее решения — закрыть, подождать или отправить отчет на сервер Microsoft.

Останавливаем процесс Auepuf.exe

Если процесс Auepuf.exe грузит процессор компьютера, но вы не знаете, как его отключить, сейчас ниже для вас будет предоставлена инструкция с детальным описанием. Скорее всего вы самостоятельно дали разрешение на его запуск. Это происходит, когда вы подтверждаете соглашения о использовании программного обеспечения. В нем был пункт об этом процессе, но ведь подобные соглашения никто не читает. И уж тем более из-за этого пункта вы бы не стали отказываться от установки драйверов для видеокарты.

Отключить процесс можно несколькими способами. Один из них заключается в настройке самой программы или драйвера AMD.

Иногда в программе нет такого пункта. В этом случае вам нужно:

Что делать, если видеокарта от другого производителя

Если вы не являетесь обладателем видеокарты от Radeon AMD, но видите, что Auepuf.exe грузит процессор и не знаете, как отключить его, это значит, что компьютер заражен вирусом. Вредоносное ПО после попадания в файловую систему компьютера могут принимать вид любой программы, а также запускать процессы от ее имени. Таким образом в диспетчере задач вы будете видеть запущенный процесс видеокарты, а на самом деле это скрытый вирус или майнер. Что же делать в этом случае?

Для решения проблемы с вирусами отлично подойдут специальные утилиты для сканирования — Dr.Web CureIt!, Kaspersky Virus Removal Tool, AdwCleaner. Подойдет любая, возможно у вас есть другие испробованные программы — пользуйтесь ими. Главное сделать тщательную проверку всей системы и удалить все, что найдет антивирус. Перед началом проверки закройте все программы и окна, во время процесса сканирования не используйте браузер и прочие программы, это может помешать сканированию.

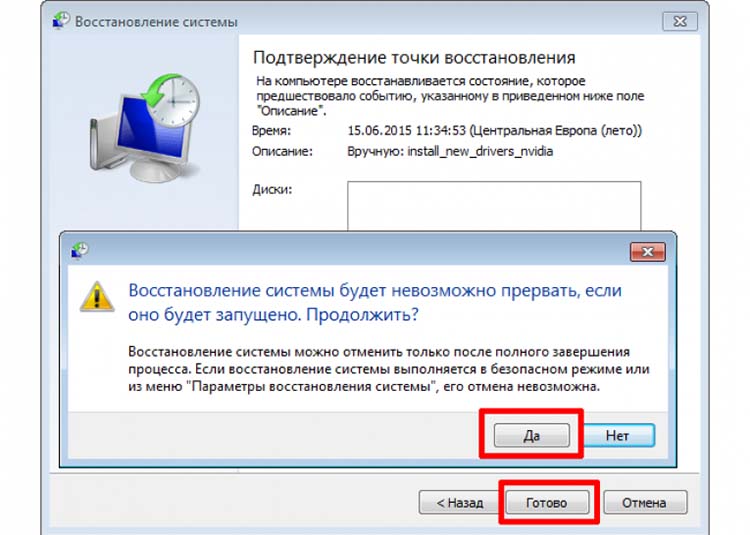

После проверки перезагрузите свой компьютер и проверьте наличие вредоносного процесса. Запустите несколько приложений, обычно майнеры не работают, пока компьютер находится на простое. Эти умные программы будут работать только с параллельно запущенными приложениями, чтобы не вызывать подозрений со стороны пользователя. Если вирус Auepuf.exe все равно появляется и грузит процессор, то придется попытаться восстановить систему при помощи сохраненных точек восстановления.

Восстановление системы

Вы можете попытаться восстановить систему к предыдущей рабочей версии. Если вы хотите сделать это без потери файлов, у вас должны быть специальные точки восстановления. В более поздних версиях Windows такие точки могут быть созданы системой автоматически при загрузке обновлений. Проверим наличие таких точек на компьютере.

Вы можете нажать пункт «Поиск затрагиваемых программ», который отобразит список программ, которые могут не работать после восстановления. Если точек для восстановления системы нет, вам нужно будет восстановить с потерей данных или полностью переустановить Windows. Можно попробовать еще восстановить работоспособность компьютера при помощи загрузочного диска.

Auepuf.exe грузит процессор — что это, как отключить или удалить

Встроенный антивирус Microsoft, Защитник Windows, используется миллионами людей для защиты своих компьютеров. К сожалению, иногда Защитник Windows не может выполнять свою работу из-за различных ошибок.

Что это за процесс

При работе графической карты AMD от компании Radeon запускается несколько процессов, которые контролируют и помогают работе видеокарте. Один из них уже нам знакомый Он отвечает за сбор информации о сбоях видеоадаптера, нестабильной работе и так далее. Когда эта информация будет собрана, она отправляется на сервер компании для детального изучения. Такая тактика используется многими разработчиками программного обеспечения и модулей компьютера. Эти сведения помогают избежать критических ошибок в дальнейших разработках.

Этот процесс появился вместе с недавними обновлениями ПО от AMD. По сути он не играет большой роли в работе видеокарты и может быть остановлен пользователем без особых последствий. Проще говоря — если мы остановим этот процесс, компьютер не пострадает и продолжит работать.

Подобные процессы есть у Windows. Наверняка вы сталкивались со сбоем игры, программы или интернет-браузера, когда система вам сообщала о проблеме и предлагала несколько вариантов ее решения — закрыть, подождать или отправить отчет на сервер Microsoft.

Рекомендуем: Ошибка при применении параметров безопасности отказано в доступе

Трюк Как происходит проверка политик?

Важно понимать, на каком этапе происходит сопоставление действия, которое хочет выполнить пользователь, с теми ограничениями групповых политик, которые на него накладываются. Сперва давай разберемся, где расположены политики. Изначально, конечно, на контроллере домена, откуда уже передаются на машины в локальной сети. После получения групповых политик на клиентской машине они сохраняются в реестре винды в следующих местах (приведены основные ветки):

Политики для компа:

Политики для пользователей:

Когда запускается какой-то процесс, то в нем (то есть в userspace’е) производится проверка данных веток реестра (через подгруженную библиотеку ) на те или иные ограничения, которые потом кешируются/сохраняются в памяти процесса. Они проверяются, когда пользователь выполняет какое-то действие, например запуск ПО. В чем подвох? В том, что контроль производится из самого процесса. То есть если процесс «не захочет» проверять политики, то ничто его не заставит их соблюдать. Никакого общего мониторинга не производится! Отсюда вывод: если мы каким-то образом сможем запустить произвольный процесс, то политики нам уже не страшны. Сделать как правило — не проблема. Даже если нет возможности закачать программу на хост, можно выполнить ее удаленно (например, через шару).

Как установить?

Важно! Так как вы будете работать с системными файлами, всегда есть вероятность повреждения системы. Рекомендую создать точку восстановления.

Способ 1

Чтобы перенести файлы нужны права администратора.

Также рекомендуем отключить UAC прежде чем приступать к переносу. Для этого:

Способ 7: Настроить и обновить ОС роутера (маршрутизатора)

Если у вас интернет идет через роутер, то можно выполнить несколько стандартных действий. Для начала вам нужно зайти в настройки маршрутизатора. Для этого вбиваем IP или DNS адрес в адресную строку браузера. Далее вводим логин и пароль.

ПРИМЕЧАНИЕ! Если у вас есть проблемы со входом в маршрутизатор, то смотрим инструкцию тут.

Покажу на примере роутера TP-Link, но на деле все делается у всех одинаково. Самое главное найти раздел беспроводной сети, который может называться как: «Wi-Fi», «Беспроводной режим», «2.4 ГГц».

Если у вас двухдиапазонный роутер (с поддержкой сразу двух частот 2,4 ГГц и 5 ГГц), то я вам советую использовать именно частоту 5 ГГц, так как у неё куда больше пропускная способность. Также данная частота более помехоустойчивая. Но есть и один минус – радиус действия у неё не такой большой. Данная частота отлично подходит для игр.

Если же вы не видите частоту 5 ГГц, то значит у вас стандартный маршрутизатор с поддержкой одной частоты – 2,4 ГГц. Для её настройки установите вот такие параметры:

В том же разделе «Беспроводного режима» проверьте, чтобы по Wi-Fi к вам не были подключены соседи. Для этого посмотрите статистику беспроводных подключений. Если вы не можете найти данный пункт, или все же обнаружили злоумышленника и хотите его отключить – то смотрим инструкцию тут.

Следующее, что нужно сделать – обновить систему на интернет-центре. Для этого находим нужный раздел и производим обновление. В некоторых аппаратах достаточно будет просто нажать на кнопку обновления. А на некоторых, как у меня, нужно будет скачать файл обновления с официального сайта производителя. Далее выбираем файл и нажимаем кнопку «Обновить».

ПРИМЕЧАНИЕ! Инструкцию по обновлению вы можете поискать на нашем портале.

Всем доброго времени суток, столкнулся недавно с этим наглым вирусом. И хочу поделиться с вами хорошим мануалом по его удалению. Пост сделан не ради плюсов, а ради того чтобы как можно больше людей узнали о таком наглом вирусе и способе его удаления.

Вирус engine.exe — троянец. Скрытно активирует на компьютере жертвы биткойн майнер — приложение, решающее сложные математические задачи с целью получения криптовалюты. А затем полученные результаты отправляет через интернет-канал злоумышленникам или на сторонний спецресурс, но опять же, с реквизитами своих «хозяев». Другими словами, эксплуатирует ресурсы инфицированного ПК (оперативную память, вычислительные возможности видеокарты) и «добывает» деньги, зарабатывая за чужой счёт. Пользователь, а точнее, его машина, поневоле становится майнером.

Заражение и симптомы

Довольно часто engine.exe проникает в Windows в ходе установки взломанных игр. Недобросовестные релизёры, или распространители, «бесплатного продукта», желающие дополнительно обогатиться, настоятельно рекомендуют отключать антивирус, чтобы инсталляция прошла успешно. Подчинившиеся этому совету собственноручно пропускают зловреда.

Четыре признака присутствия engine.exe в ОС:

Без запуска каких-либо приложений наблюдается загрузка оперативной памяти и процессора на 80-99%.

Активно используется сетевое соединение (интернет-трафик) без явных подключений установленных доверенных программ.

Штатные функции Windows и приложения очень медленно запускаются и работают — ПК «тормозит».

В диспетчере задач ОС появляется процесс под названием engine.exe *32 (иногда в нескольких экземплярах).

2. В поле поиска напечатайте taskmgr.

3. В диспетчере задач откройте вкладку «Процессы».

4. Найдите в списке вирусный процесс с именем engine.

Внимание! У зловреда может быть другое название. При анализе дополнительно обращайте внимание на цифровую подпись объектов (колонка «Описание»). А также на уровень потребления ресурсов (колонка ЦП). Завышенные показания (более 70%) — явный признак причастности процесса к вирусу.

5. Кликните по исследуемому имени образа (объекту) правой кнопкой.

6. В контекстном меню нажмите раздел «Свойства».

7. На вкладке «Общие» (окно свойств), в графе «Расположение», скопируйте в блокнот или запомните путь к папке вирусного приложения.

8. Перезагрузите Windows в безопасном режиме.

9. Откройте директорию engine, скопированную из его свойств.

Примечание. В большинстве случаев он находится по адресу: диск С → Пользователи → [имя пользователя] → AppData → Roaming → [папка зловреда]. Название папки варьируется: известные модификации — x11, x13.

10. Перейдите в директорию Roaming (кликните вверху окна, в строке пути, по её названию).

11. Удалите файл cppredistx86.exe и папку с вирусом.

12. Закройте окно и нажмите «Win+R».

13. В панели «Выполнить» введите regedit и нажмите «OK».

14. В редакторе реестра откройте: HKEY_CURRENT_USER → Software → Microsoft → Windows → CurrentVersion → Run.

15. В «ветке» Run (список ключей в соседнем блоке) выполните удаление записи с параметром «Microsoft Visual C++ 2010». Это замаскированный под системный пакет модуль, выполняющий автозагрузку engine при запуске ПК. Используйте штатную функцию: клик правой кнопкой → «Удалить».

16. Перезагрузите ОС в обычном рабочем режиме.

ССЫЛКА НА ИСТОЧНИК В КОММЕНТАХ

было такое, заблокировал антивирусом потлм удалил)

Майнер NT Kernel & System под видом Realtek HD

Дело было одним вечером, сижу я значит ничего не заподозрив, понимаю что уж сильно начал шуметь мой компьютер.

Подумал ну Яндекс браузер кушает процессор плюс видео в ютубе, ай да забыл я об этом.

Вдруг 4-ый день этого жёсткого звука меня пробило насквозь. Что-то тут не так.

При запуске компьютер только только появился рабочий стол процессор шумит с видеокартой на максимум.

Беру дело в руки открываю диспетчер для просмотра активности вижу спокойный результат.

Уши не обманешь слышу как кулеры в ПК становятся тише.

АГА ЗНАЧИТ ВОТ ОНО КАК, сразу в голову приходит мысль что тут что-то ведь не ладное.

Открываю я значит программу для просмотра FPS в играх (там ещё показывается температура, нагрузка всех цепей), закрываю диспетчер задач, вижу опа через секунд 15, что процессор что видеокарта идут в разрыв, понимаю что нада копать глубже.

Я понимаю что программа виндовса которая отвечает за прерывание находится в папке с звуковыми драйверами, к тому же она полностью пустая. Вижу как мой диспетчер закрылся сам по себе.

Тут я уже всё понял и знал куда копать начал проверку на вирусы делать, нет ничего абсолютно.

Проверял я Microsoft Defender доверия к нему больше. В итоге 0

ставлю на скачку Dr.Web при установке выдавало ошибку постоянно.

Вирус начал закрывать установщик я психанул открыл диспетчер и просто закрывал этот вирусняк. В общем я установил его он запросил перезагрузку, я с вздохом перезагружаю ПК

Господи он начал сам перезагружаться 6 раз

На 7 выдало ошибку какую-то (жаль нету фоток)

Я с горем пополам вижу справа в углу мою любимую службу которую он заблокировал.

Чем болеют братья наши железные — история компьютерных вирусов

Ушла эпоха, когда компьютеры и интернет воспринимались большинством, как высокотехнологичные игрушки для подростков. Теперь они, хотим мы того или нет — одна из несущих стен жизненного уклада каждого. Зараженный компьютер — это гораздо больше, чем досадная поломка дорогой техники. Это риск информационных, потенциально и репутационных, финансовых потерь. Подхватить грипп для многих уже гораздо менее неприятный сценарий, чем подхватить компьютерный вирус.

Концепция вирусов, как размножающихся без участия человека механизмов, была предсказана еще в 1951 году Джоном Нейманом в его «Теории самовоспроизводящихся автоматических устройств». Само же явление увидело свет… и вот здесь данные разнятся. Дело в том, что первые программы, которые можно окрестить этим болезненным словом, были либо вовсе безвредны, либо задумывались с невинной целью и причиняли неудобства, скорее вследствие недоработки.

Так, в 1973 году прототип интернета — ARPANET в лабораторных застенках поразил шалун Creeper. Он самостоятельно путешествовал от компьютера к компьютеру и дразнил пользователей выводящимся на экраны сообщением: «Я Крипер! Поймай меня, если сможешь». Этим зловредность Крипера и ограничивалась.

А в 1975 году Джон Волкер написал PERVADE — подпрограмму для популярной (по меркам тех лет) игры ANIMAL, которая с помощью наводящих вопросов отгадывала названия задуманных игроком животных. С натяжкой ее можно назвать первым трояном. После каждой партии она модернизировала игру новыми вопросами, а заодно и копировала ее во все директории компьютера, чем основательно замусоривала и без того скудную память. А ведь Волкер всего-то навсего хотел упростить распространение ANIMAL и избавить себя от нескончаемых просьб, желающих выслать им очередную копию игры.

Вирус Elk Cloner, который многие считают первым истинным вирусом, получившим массовое распространение на пользовательских компьютерах, изначально задумывался, как невинная шалость в духе Крипера. В 1981 году он принялся заражать Apple II, перемещаясь между машинами с помощью дискет. На каждый 50-й запуск системы он выводил на экраны стихотворение:

Elk Cloner: программа с индивидуальностью

Она проникнет во все ваши диски

Она внедрится в ваши чипы

Она прилипнет к вам как клей

Она даже изменит оперативную память

Cloner выходит на охоту!

Вредительских функций написавший Cloner 15-летний школьник Ричард Скренет не предусматривал. Однако своенравный вирус повадился портить диски с нестандартными версиями DOS, удаляя содержимое резервных дорожек. Ущерб в таких случаях был уже вполне осязаем, в отличии от душевных страданий, вызванных стишком-дразнилкой.

Многие ругают антипиратскую защиту игр Denuvo, но в 80-е методы борьбы с пиратами были куда менее гуманны. В 1986 году братья Фарук Альви решили защитить свою программу для наблюдения за сердечным ритмом от незаконного копирования при помощи вируса Brain. Он заражал загрузочный сектор жесткого диска, замедлял работу и вежливо предлагал позвонить создателям нелегально установленной программы, чтобы излечиться. Только в США оказались заражены 18 тысяч компьютеров, а братья Альви первыми познали гнев недовольных антипиратской защитой пользователей.

А вот вирус Jerusalem был написан чистейшего зла ради в 1987-м. Он заражал файлы EXE, COM и SYS. Каждый раз при активации запрашиваемые файлы увеличивались в размере, что приводило к захламлению памяти. Также через полчаса после запуска системы Jerusalem серьезно замедлял ее работу, изменяя время прерывания процессов. Но то были лишь цветочки. Во всей красе Jerusalem проявлял себя в пятницу 13-го, уничтожая любой запущенный в этот день файл.

Первый сетевой червь-шпион атаковал ARPANET в 1988. По замыслу создателя Червь Морриса должен был лишь собирать данные о владельцах ПК, подключенных к ARPANET. Для проникновения он использовал уязвимости почтовых сервисов и сетевых протоколов. Червь Морриса подбирал пароль по словарю и инфицировал компьютер, если не обнаруживал на нем своей копии. Но, даже если копия вируса на компьютере уже была, с небольшой периодичностью червь инфицировал его повторно. На всякий случай. Это и послужило основным источником проблем. Компьютеры заражались многократно, работа системы все больше замедлялась, вплоть до полного отказа. Суммарный ущерб от действий червя оценили в 96 миллионов долларов. Обескураженный непредвиденными последствиями создатель сам сдался полиции, благодаря чему отделался штрафом и исправительными работами.

Первый зловред-вымогатель, словно благодаря ясновидению, позволившему его создателю предсказать масштабы пандемии, вызванной его потомками в будущем, был окрещен — AIDS (СПИД). Вирусописец Джозеф Попп собственноручно разослал около 20 000 дискет с вирусом (каторжный труд, в сравнении с современной почтовой спам-рассылкой, посредством пары кликов). Дискеты манили новой информацией о настоящем НЕкомпьютерном вирусе СПИДА, но после проникновения зараженной дискеты в дисковод PC, в определенном смысле происходило именно то, чего беспечные пользователи и боялись — инфицирование. Через 90 запусков компьютера AIDS шифровал все файлы, оставляя в доступности лишь README, в котором находилось предложение отправить деньги на почтовый ящик в Панаме в обмен на восстановление доступа к информации. Во время обналичивания такого чека Джозефф Попп и был арестован и впоследствии осужден за вымогательство.

Вирусы лихих 90-х были не в пример добрее и невиннее своего десятилетия. Часто они писались ради забавы и самовыражения, вне зависимости от того сколько бед приносили. Так, вирус Walker раз в 30 секунд отправлял гулять по экрану дедушку. По-видимому, из уважения к старости, пока дедушка ковылял, компьютер зависал и не реагировал на команды пользователя. Романтичный вирус Girls признавался в любви всем девочкам и запускал песню Yesterday группы The Beatles. А Mars Land каждый час по полминуты заставлял пользователей любоваться высококачественной 3D-моделью поверхности Марса.

1995 год ознаменовался появлением первого макровируса Concept. Инновационные вирусы распространялись при помощи макросов в документах Word. Для их написания не нужно было владеть языком программирования, достаточно лишь разобраться в WordBasic (чему тоже далеко не каждую бабушку можно научить, но все же). Вирусоделие пошло в массы, и к 1998 году число вредоносного ПО увеличилось почти в 4,5 раза.

Тогда же, в 1998 году, увидел свет кинескопа троян Back Orifice, по совместительству первый бэкдор — вредоносная программа удаленного администрирования. Установленный на компьютер жертвы Back Orifice давал злоумышленнику практически безграничную удаленную власть над его системой. ЛЮБОЙ файл можно было скачать, переписать, уничтожить. Вводимые с клавиатуры пароли, выводимые на экран монитора изображения — все становилось достояние хакера. Создатели бэкдора охарактеризовали свой продукт слоганом — «В локальной сети или через Internet Back Orifice предоставляет пользователю больше возможностей на удаленном Windows-компьютере, чем имеет сам пользователь этого компьютера».

«Чернобыль» или CIH почти год, не обнаруживая себя, заражал компьютеры по всему миру. А 26-го апреля 1999 года, в годовщину аварии на Чернобыльской АЭС, около полумиллиона владельцев PC испытали на себе новый вид техногенной катастрофы — вся информация на их компьютерах оказалась уничтоженной. «Чернобыль» не пожалел даже BIOS, повредив данные на микросхемах. Интересно, что автор CIH, Чэнь Инхао, хоть и испытал глубокий стыд, и даже написал заблаговременно официальное извинение, не получил никакого наказания, так как не нарушил ни одного Тайваньского закона того времени.

Появление вируса Happy99 дало начало массовому переходу вирусов к распространению через интернет. Счастливый «червь» передвигался с помощью EXE-файла вложенного в электронное письмо. Он поздравлял «счастливчика» с новым 1999 годом, а после копировал свой код в системный каталог Windows.

Таким же незамысловатым способом в мае 2000 года распространился и вирус LoveLetter. Этот подлец играл на самых тонких струнах человеческой психики и рассылал «любовные послания», открыв которые, пользователь кроме глубокого разочарования получал еще и гору проблем в придачу. Вирус не только портил личные файлы и заменял их зараженными, но и пересылал сам себя всем контактам в адресной книге Microsoft Outlook. За такие подвиги почтовый червь ILOVEYOU попал в книгу рекордов Гиннеса и стал героем фильма.

Еще один представитель опасных сетевых беспозвоночных — Code Red. Летом 2001 года вирус был выпущен в сеть. Он заражал компьютеры не благодаря доверию наивных людей, а при помощи уязвимости в веб-сервере Microsoft IIS. В начале Код Красный не вызывал опасений. Ну кого, в самом деле, способна напугать надпись на экране «Взломано китайцами»? Но позже оказалось, что зараженный сервер спустя 20 дней должен был начать DDOS-атаку на несколько IP-адресов, в числе которых оказался и Белый дом США.

Через пару лет своими «успехами» на поприще интернет-вредительства смогли похвастаться SQL Slammer и Conficker. Slammer, используя переполнение буфера в Microsoft SQL server, вызвал массовый паралич пользовательского трафика. Перегруженные роутеры просто не справлялись и постоянно восстанавливали таблицу маршрутизации, тем самым задерживая и останавливая сетевой трафик. Червь настолько стремительно распространился, что умудрился на сутки лишить всю Южную Корею радости от просмотра котиков в интернете и каток в Starcraft.

В свою очередь, вирус Conficker в лучших традициях вестернов заставил объединиться в борьбе с ним крупнейшие корпорации — Microsoft, Dr.Web, Kaspersky Lab, ESET, Symantec. А Microsoft даже пообещала 250 тысяч долларов тому, кто найдет создателя червя. Conficker осущесталял свои гадкие планы с помощью все того же пресловутого переполнения буфера. В первую очередь он отключал службы обновления и защиты Windows и блокировал сайты производителей антивирусов, а потом зомбировал компьютер и подключал его к ботнет-сети. Специалисты пришли к выводу, что главной целью вредителя была проверка его способностей к размножению.

Но все вышеупомянутые вирусы — просто игрушки в сравнении со Stuxnet. Эта компьютерная чума могла поражать не только устройства обычных пользователей, но и системы важных промышленных предприятий, в том числе атомных электростанций. В Иране Stuxnet устроил из центрифуг для обогащения урана настоящий аттракцион. Вопрос «Зачем?» оставим любителям теорий заговора.

В 2012 году эволюция вирусов дала новый виток. Теперь они стали реальным кибероружием и средством шпионажа. Аналитикам Лаборатории Касперского пришлось изрядно попотеть с обнаружением ряда вредоносных программ. Таких как – Flame, Gauss, Red October, NetTraveler и Icefog. Все они заслуженно могут носить звание кибер-агентов 007, поскольку каждый вирус детально изучал и похищал важную правительственную, дипломатическую и финансовую информацию. Жертвами хакерских атак стали более 40 стран.

В марте 2016 года взошла звезда ужасного, но великого Пети (Petya), положив начало новой вирусной эпохе. Программа-вымогатель превращала файлы пользователей в тыкву, шифруя MBR-данные, которые нужны компьютеру для загрузки операционной системы. Для расшифровки она требовала от пользователей выкуп в биткоинах.

В 2017 году явил себя свету еще один червь-шантажист — WannaCry. Программа угрожала уничтожить все зашифрованные файлы через неделю после заражения, если владелец не заплатит выкуп в размере примерно 300 долларов США, но в криптовалюте. Необходимую сумму следовало перечислить в течение 3-ех дней, в противном случае — сумма удваивалась.

Всего через месяц после атаки WannaCry вернулся Petya. Новой модификации дали название NotPetya (интересно, кто-то уже пробовал называть так детей?). Петя новый — трюки старые. Для получения доступа к компьютеру программа использовала те же уязвимости системы, что и WannaCry при помощи эксплойта EternalBlue (предположительно разработан АНБ) и бэкдора DoublePulsar. Отдавать дань за возвращение своих информационных богатств было абсолютно бессмысленно — вирус уничтожал данные, а электронный адрес хакерских дел мастеров уже заблокировали провайдеры.

НеПетя нападал на правительственные сайты, национальные банки и энергетические компании Украины, устроил коллапс в аэропорту Харькова и Киева, атаковал российские банки и крупные предприятия, а потом приступил к «заражению» Индии и стран Европы. Специалисты компании ESET и Microsoft выяснили, что нулевыми пациентами стали владельцы украинского программного обеспечения M.E.doc. Также аналитики полагают, что НеПетя отвлекал внимание вымогательством денег, в то время как его настоящей целью был массовый ущерб, поскольку зашифрованные данные не возвращались.

2018 год не стал годом отдыха от хакеров. Эксперты компании Dr.Web нашли новую головную боль — троянскую программу, похищающая данные к учетным записям пользователей в онлайн-сервисах и социальных сетях, изображения и текстовые файлы. На этот раз кибер-злодей не присылал писем счастья, а публиковал ссылки в комментариях к видео на YouTube. Часто в описании зловредной ссылки он сулил доступный для бесплатного скачивания путеводитель по чит-кодам для популярных онлайн-игр. Но после перехода любопытный читер получал не волшебную таблетку, а троянский архив со всеми вытекающими… Хорошая новость (не для сторонников честной игры и естественного отбора конечно же) в том, что автор трояна был найден. Им оказался печаль-разработчик под ником «Енот Погромист».

И вот, совсем уже недавно, в январе 2019 появился очередной вирус-шифровальщик Djvu. Попадая в компьютер вместе с пиратским контентом, Djvu загружает 4 файла, один из которых призван отвлекать внимание жертвы, показывая окно обновления системы Windows. После завершения шифрования в игру вступает «заманчивое предложение» от вымогателей. Цену за возвращение информации авторы шифровальщика не указывают, но сообщают о скидке за быстрое реагирование (однако, вирулентности маркетинга позавидовал бы любой вирус). К сожалению, способ дешифровать файлы до сих пор не найден.