authentication framework samsung что это за программа

На всех смартфонах и планшетах Samsung обнаружилось шпионское ПО

Samsung встраивает в новые мобильные устройства китайское программное обеспечение, которое невозможно удалить. Оно может отсылать пользовательские данные на китайские серверы, а китайские власти могут получить доступ к этой информации в любой момент.

Слежка в пользу Китая

На всех современных смартфонах и планшетах компании Samsung было обнаружено шпионское программное обеспечение, имеющее связь с Китаем. Фирменный софт Samsung регулярно связывается с расположенными на территории КНР серверами и, возможно, отправляет на них пользовательские данные. Факт отправки данных в КНР на момент публикации материала подтвержден не был.

«Брешь» в прошивках гаджетов Samsung обнаружил пользователь ресурса Reddit под псевдонимом Kchaxcer. Его тема, описывающая возникшую угрозу безопасности пользовательской информации, всего за сутки с момента создания набрала около 3000 комментариев.

Kchaxcer сообщает, что в прошивках Samsung есть программное обеспечение китайской компании Qihoo 360, встроенное в Device Care – фирменную утилиту Samsung, встроенную в оболочку One UI, которую Samsung устанавливает на свои современные смартфоны. Приложение включает функции оптимизации устройства, удаления временных и мусорных файлов, а также сканирования на вирусы и другое вредоносное ПО.

Компания Qihoo 360 занимается вопросами информационной безопасности, однако она неоднократно вовлекалась в скандалы вокруг приватности и конфиденциальности. Помимо прочего, Qihoo 360 обвиняли в скрытом (несанкционированном) сборе информации с устройств пользователей, на которых установлен ее софт.

Реакция Samsung

Samsung практически моментально отреагировала на публикацию в Reddit. Ее представители подтвердили факт наличия программного обеспечения Qihoo 360 в составе Device Care.

В то же время Samsung никак не прокомментировала тот факт, что по причине наличия кода, принадлежащего Qihoo 360, в Device Care, приложение регулярно связывается с китайскими серверами.

На момент публикации материала не было известно, кому именно софт Qihoo 360 может отправлять информацию с пользовательских устройств. Тем не менее, в 2014 г. топ-менеджер компании заявлял, что Qihoo 360 будет передавать любые данные правительству Китая по первому же запросу. В 2017 г. компания объявила о своих планах о еще более тесном сотрудничестве с властями КНР в плане отправки ему накопленной информации.

Способ решения проблемы

Kchaxcer отметил, что удалить Device Care из смартфона или планшета Samsung базовыми средствами не получится – приложение системное и является частью прошивки. Он также предупредил, что открывать этому ПО доступ ко всем файлам на устройстве очень рискованно.

Защитить личную информацию от потенциального копирования на китайские серверы, тем не менее, можно. Для этого необходимо лишить Device Care доступа к интернету путем установки брандмауэра, работающего без получения root-прав. Подобные приложения, доказавшие свою эффективность, есть в свободном доступе в каталоге Google Play – они позволяют закрывать установленным на устройство программам, в том числе и системным, доступа в Сеть как через Wi-Fi, так и через сотовые сети.

Samsung и слежка за пользователями

Шпионское ПО достаточно давно входит в состав прошивок гаджетов южно-корейского вендора. К примеру, в марте 2017 г. антивирусная компания Check Point обнаружила почти в четырех десятках смартфонов различных производителей, среди которых была и Samsung. вредоносные компоненты, установленные еще до продажи. В них были выявлены приложенич, демонстрирующие нежелательную рекламу, и минимум в одном случае – мобильный шифровальщик. Все проанализированные устройства использовались сотрудниками двух крупных ИТ-корпораций. В числе 38 таинственно зараженных устройств есть два смартфона ASUS, 10 смартфонов Samsung, два Lenovo, LG, два Oppo, две модели Xiaomi, Vivo и ZTE.

Многие смартфоны с интегрированным шпионским софтом продаются и на территории России. Как сообщал CNews в ноябре 2019 г., в смартфонах 26 крупных и не очень производителей, в том числе российских BQ и Dexp, было выявлено 146 различных уязвимостей. В списке присутствовала и продукция Samsung – мобильники J5, J6, J7, J7 Neo, J7 Duo и J7 Pro.

Во всех случаях, как и с софтом Qihoo 360, вредоносы были встроены непосредственно в прошивку устройств. Самостоятельное их удаление пользователем не представляется возможным.

Шпионят все

Стоит отметить, что производители не всегда ответственны за присутствие шпионского ПО в составе своих устройств. Так, в июле 2019 г. стало известно, что китайские пограничники устанавливают на смартфоны туристов приложения для слежки с целью проверки устройств на наличие опасных, с точки зрения властей Китая, материалов. Оно также дает властям доступ к электронной почте, текстовым сообщениям и контактам на смартфоне.

ПО для слежки можно обнаружить и в составе обычных компьютеров, но даже тут не обошлось без Китая. В начале 2015 г. выяснилось, что все новые на тот момент компьютеры китайской компании Lenovo, предназначенные для потребительского рынка, были заражены разновидностью вредоносной программы под названием Superfish. Приложение внедряет рекламные объявления в результаты поиска Google без согласия пользователя. Причем объявления выглядят так, как будто их туда поместила сама Google. Вся серьезность ситуации заключается в том, что хакеры могут легко взломать Superfish и использовать это приложение для перехвата пользовательских данных – от логинов и паролей до номеров банковских карт, указываемых пользователем в веб-формах.

Помимо «шпионских» принтеров и компьютеров Пентагон для нужд сухопутных войск и ВВС приобрел 117 видеокамер Gopro, которые также были признаны непригодными для использования по соображениям безопасности.

Fido uaf client что это

U2F (англ. Universal 2nd Factor ) — открытый, бездрайверный протокол для двухфакторной аутентификации, основанный на вызов-ответной аутентификации, позволяющий интернет-пользователям использовать U2F устройство как второй фактор для аутентификации на большом количестве онлайн-сервисов.

Содержание

Предпосылки и история создания [ править | править код ]

Спецификации протокола U2F v1.0 были опубликованы F >[п 7]

В конце 2015 года началась работа над усовершенствованными спецификациями, называемыми F >[п 9]

7 декабря 2016 года были объявлены обновленные спецификации протокола U2F v1.1. [п 10]

Работа протокола [ править | править код ]

Регистрация пользователя [ править | править код ]

Во время регистрации проверяющая сторона (веб-сервис, целевой ресурс) отправляет некоторые данные для подписи устройством (то есть генерирует вызов) браузеру. Браузер добавляет к данным URI, с которого был произведен запрос на подпись и >[2]

Аутентификация пользователя [ править | править код ]

Во время аутентификации проверяющая сторона отправляет некоторые данные (то есть генерирует вызов) и дескриптор ключа для подписи браузеру. Браузер добавляет к этому URI, с которого был произведен запрос на подпись и >[2]

Небраузерные приложения [ править | править код ]

Например, для приложения Example список разрешенных facet IDs может выглядеть следующим образом:

Особенности [ править | править код ]

Криптографические примитивы [ править | править код ]

Предотвращение атаки посредника [ править | править код ]

Когда >[8] и позволяет серверу обнаружить атаку, если есть два раздельных канала TLS. Эта концепция была внедрена в спецификации протокола U2F, но тем не менее в данном подходе были обнаружены проблемы и предложены пути решения [9]

Нестандартизированные решения [ править | править код ]

Согласно спецификациям U2F протокола все нижеперечисленные параметры должны быть реализованы в U2F устройстве, но при этом их реализация отдана на усмотрение производителей:

Поддержка браузерами [ править | править код ]

U2F поддерживается Google Chrome, начиная с 38 версии, Opera — начиная с 40 версии. [п 12] Mozilla добавила поддержку U2F в Firefox, которая может быть включена только путём добавления специального дополнения. [п 13] Для браузера Google Chrome на Andro >[п 14]

Начал искать. На форуме 4PDA один юзер пишет, что он у себя заморозил работу многих приложений, в списке есть в том числе и F >

FIDO UAF Client имеет идентификатор com.huawei.fido.uafclient, а FIDO UAF ASM — com.huawei.hwasm, и вот на другом сайте читаю что приложения необходимы для многофакторной аутентификации на сайтах.

То есть как я понимаю эти приложения могут принимать участие в.. авторизации на сайтах? Пока точно неизвестно

А вот собственно и два этих приложения:

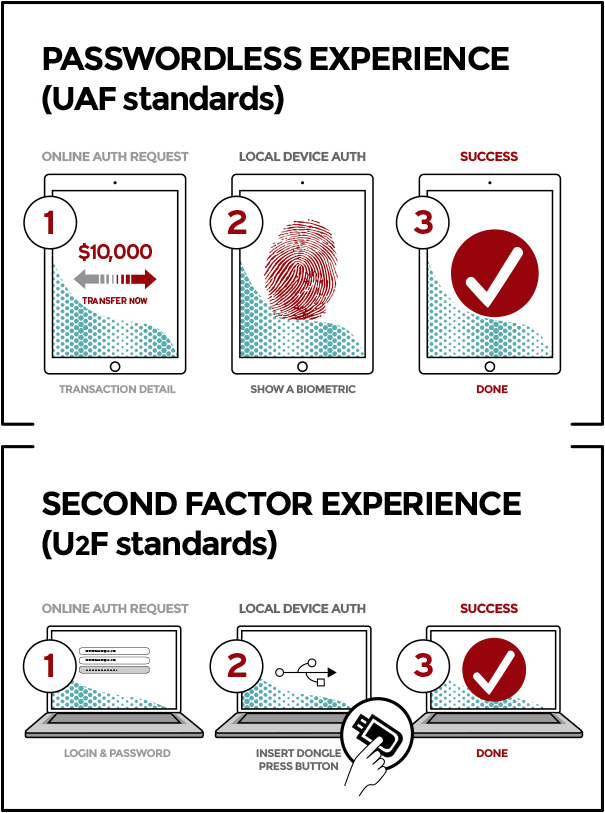

В FIDO UAF есть слово UAF, узнал, что это означает Universal Authentication Framework — некий универсальный аутентификационный фреймворк для биометрической аутентификации.

Один человек написал — F />

Можно ли отключить эти приложения?

Еще один человек написал что он эти два приложения удалил и после смартфон работает нормально без приколов:

А вот ребята пример того как FIDO UAF ASM может прилично кушать батарею телефона:

Хотите верьте, хотите нет, но на форуме 4PDA я снова нашел инфу о том что FIDO UAF Client и FIDO UAF ASM можно вручную удалить без последствий.

Итоговые мысли

В общем ребята. Информации мало. Кое-что удалось найти, и кажется что.. в итоге можно предположить что это за приложения.

Еще вы можете в телефоне найти такое как U2F (Universal 2nd Factor) — это какой-то открытый бездрайверный протокол для двухфакторной аутентификации.

Ссылки по теме, если хотите углубиться в это все дело, более детальнее разобраться.. у меня уже просто нет сил, но если у вас есть желание, то пожалуйста:

На этом все господа. Надеюсь мне удалось оказать информационную помощь

Стандарт беспарольной аутентификации FIDO

Реверс малвари

В феврале прошлого года сформировался альянс FIDO (Fast IDentity Online) — консорциум технологических компаний, которые собирались создать новый протокол беспарольной онлайновой аутентификации. Не прошло и двух лет, как утверждён первый черновик стандарта.

В консорциум FIDO изначально вошли Agnitio, Infineon Technologies, Lenovo, Nok Nok Solutions, PayPal и Validity. Среди этих компаний известными можно назвать разве что Lenovo, PayPal и Infineon. Казалось бы, что за смешной альянс? Но позже к ним присоединились Microsoft, Google, Mastercard, Visa, Samsung и другие авторитеты. Все они договорились выпускать продукты, совместимые с новым стандартом.

С точки зрения стандартизации, FIDO полностью совместим со многими другими методами аутентификации, такими как модули Trusted Platform (TPM), токены USB Security, Near Field Communication (NFC), одноразовые паролями (OTP) и т.д. Все эти технологии можно использовать для замены обычному текстовому паролю по протоколу FIDO.

Два утверждённых варианта FIDO предусматривают аутентификацию без пароля (UAF) или двухфакторную аутентификацию (U2F).

В первом случае авторизация пользователя происходит по протоколу Universal Authentication Framework (UAF), когда пользователь регистрирует своё устройство в сервисе, используя различные способы аутентификации, в том числе биометрические.

Во втором случае действует протокол Universal Second Factor (U2F), когда сервис добавляет к действующей парольной системе дополнительный фактор аутентификации, например, пинкод.

Особенность FIDO является то, что система может осуществлять аутентификацию на основе сверки оборудования. Уникальные цифровые идентификаторы аппаратного обеспечения, установленного у пользователя, тоже могут служить аутентификатором. Если пользователь разрешит, то идентификатор оборудования будет автоматически использоваться вместо стандартного текстового пароля.

FIDO UAF Client и FIDO UAF ASM — что это за программы на Андроид?

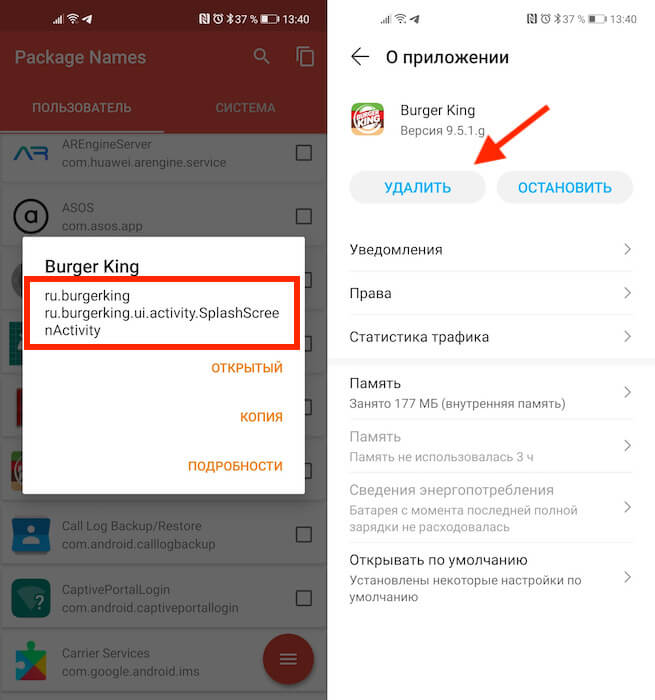

Начал искать. На форуме 4PDA один юзер пишет, что он у себя заморозил работу многих приложений, в списке есть в том числе и FIDO UAF Client и FIDO UAF ASM. Для заморозки/отключения он использовал приложение Package Disabler (после установки значок приложение будет называться вроде Super Lock Package).

FIDO UAF Client имеет идентификатор com.huawei.fido.uafclient, а FIDO UAF ASM — com.huawei.hwasm, и вот на другом сайте читаю что приложения необходимы для многофакторной аутентификации на сайтах.

То есть как я понимаю эти приложения могут принимать участие в.. авторизации на сайтах? Пока точно неизвестно

А вот собственно и два этих приложения:

В FIDO UAF есть слово UAF, узнал, что это означает Universal Authentication Framework — некий универсальный аутентификационный фреймворк для биометрической аутентификации.

Один человек написал — FIDO UAF Client это клиент протокола FIDO. Тогда возможно второе приложение ASM — это уже относится к аутентификации? У вас на телефоне нет случайно.. датчика отпечатки пальцев там? Или датчика сетчатки глаза.. просто сейчас такие новые технологии..

Можно ли отключить эти приложения?

Еще один человек написал что он эти два приложения удалил и после смартфон работает нормально без приколов:

А вот ребята пример того как FIDO UAF ASM может прилично кушать батарею телефона:

Хотите верьте, хотите нет, но на форуме 4PDA я снова нашел инфу о том что FIDO UAF Client и FIDO UAF ASM можно вручную удалить без последствий.

Итоговые мысли

В общем ребята. Информации мало. Кое-что удалось найти, и кажется что.. в итоге можно предположить что это за приложения.

Еще вы можете в телефоне найти такое как U2F (Universal 2nd Factor) — это какой-то открытый бездрайверный протокол для двухфакторной аутентификации.

Ссылки по теме, если хотите углубиться в это все дело, более детальнее разобраться.. у меня уже просто нет сил, но если у вас есть желание, то пожалуйста:

На этом все господа. Надеюсь мне удалось оказать информационную помощь

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

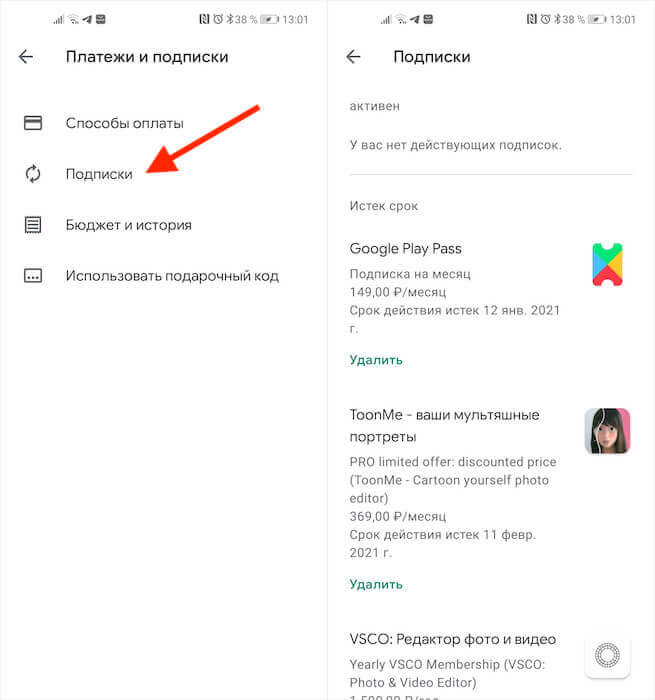

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

1 июня Google официально отключила безлимитное хранилище в «Google Фото». Компания предусмотрительно объявила об этом за полгода, чтобы дать пользователям успеть возможность подготовиться. Несмотря на то что поначалу многие думали, что Google откажется от этого нововведения, отключение произошло по плану. Поисковый гигант провёл отключение безлимита для всех, кроме владельцев самого первого Google Pixel, которым оставили неограниченный объём хранилища в облаке для фоток аж в исходном качестве. Но по факту оказалось, что исключений было больше.

С тех пор, как в смартфонах начали появляться сторонние приложения, они вышли на новый уровень и перестали быть готовым продуктом, который мы покупали раньше. Теперь это просто средство для того, чтобы пользоваться приложениями, которые загружаются из фирменных магазинов или сторонних источников. Разработчики постоянно стараются делать свои приложения более удобными и ”юзабельными”, так как им надо выдерживать конкуренцию. Но не отстают и представители платформ, для которых пишутся эти приложения. Они едва ли не больше разработчиков заинтересованы в том, чтобы пользователи были довольны. Вот и очередная инициатива Google в этом направлении подоспела.

“пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору”, зачем судить по себе? Никто так не делает и вообще откуда этот дикий список того, что надо удалить?

«Поставьте непонятное приложение, дайте ему все возможные разрешения, чтобы удалить другое непонятное приложение». Больше похоже на заказ от конкурентов