Checkpoint что это за программа

Инструкции и полезная документация Check Point

Относительно недавно мы публиковали статью “Какой firewall лучше всех? Лидеры среди UTM и Enterprise Firewalls (Gartner 2017)”. Безусловно, подобные сравнения очень важны и интересно знать лидеров рынка. Эта информация весьма полезна при выборе решения. Но большинство инженеров/сисадминов обращают внимание на еще один момент — документация. Чем больше документации и чем больше интернет-сообщество, тем проще администрировать выбранное решение. Как же обстоят дела с этим у Check Point? Ниже мы приведем наиболее полезные ресурсы Check Point, где вы сможете найти всю необходимую документацию или ответ на какой-либо технический вопрос. Эти ресурсы будут особенно полезны тем, кто уже использует Check Point.

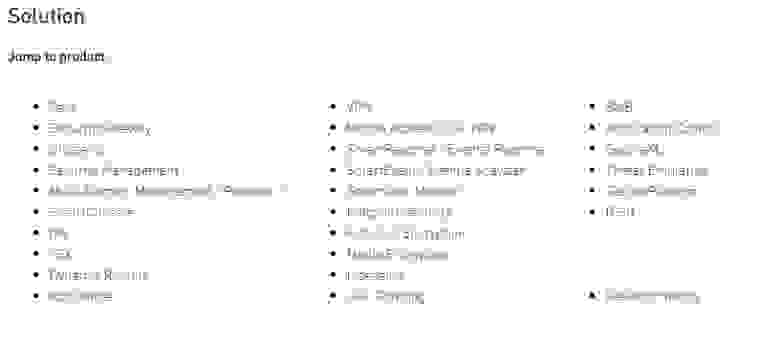

Начать хотелось бы с небольшого тезиса — Check Point это сложный и высокотехнологичный продукт. Связано это в первую очередь с тем, что он способен выполнять огромное количество функций. Как мы уже описывали ранее, функционал Check Point-а разделен на блейды: Firewall, IPSec VPN, Moblie Access, Application Control, URL Filtering, Data Loss Prevention, IPS, Anti-Bot, Anti-Virus, Threat Emulation, Threat Extraction, Anti-Spam, Identity Awareness, Content Awareness, QoS, Monitoring, Smart Event и т.д. Поэтому если вы ищите одну большую книжку по Check Point, то вы ее не найдете. Вместо этого вся документация Check Point разбита на несколько категорий. Распишем самые важные.

Check Point Support Center

Это самый главный ресурс Check Point. И заходить сюда стоит не только когда вы хотите обратиться в техническую поддержку, но и когда ищите какую-либо документацию.

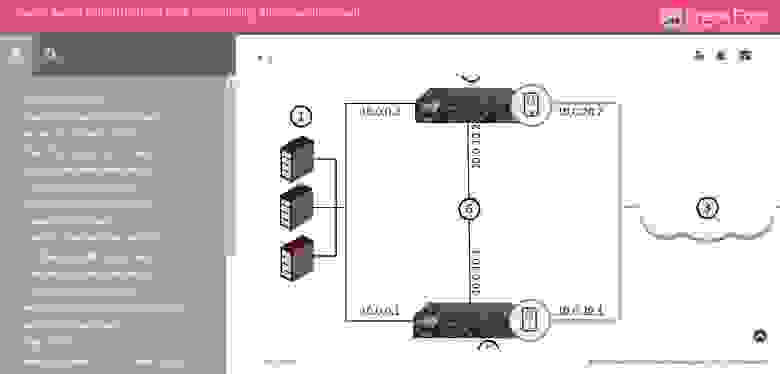

Как можно увидеть на картинке, любой поисковый запрос (в нашем случае IPS) выдает результаты в четырех разделах:

Check Point Administration Guide

Название говорит само за себя. Думаю это первая документация с которой стоит начинать при возникновении проблем или вопросов связанных с Check Point. “Админ гайды” как правило делятся по блейдам и версиям операционной системы, например: R80.10 Mobile Access Administration Guide или R77 Mobile Access Administration Guide.

Подобные гайды содержат не только описание блейда, но и процедуру настройки. Поиск подобных гайдов естественно осуществляется через Support Center в разделе Documentation. При поиске указывайте название интересующего блейда и фразу “administration guide”. Примечательно, что начиная с версии R80.10 большинство документации доступно не только в виде pdf, но и в web-формате. Пример:

Кроме того, есть возможность скачать “сборник” админ гайдов по конкретной версии ПО. Например:

Check Point Technical Reference Guides (ATRGs)

Бывают ситуации, когда информации в стандартных “админ гайдах” недостаточно. В этом случае стоит обратиться к документам с тегом “ATRG” — Advanced Technical Reference Guides. Как следует из названия, это более углубленные технические гайды, которые позволяют досконально разобраться в работе той или иной функции Check Point. Как и в случае с admin guide, искать ATRG документы можно в Support Center, дополнив запрос названием блейда, пример: atrg threat emulation.

Кроме того, совсем недавно появилась страничка, где приведены все ATRG гайды. Их уже более 35.

Check Point “How To” Guides

Помимо стандартных и расширенных (ATRG) гайдов существуют еще так называемые “How To”. Эти документы содержат инструкции по самым распространенным задачам, с которыми сталкиваются пользователи Check Point. Все гайды разбиты на категории:

Список всех “How To” можно найти в sk65385. Коллекция инструкций просто огромная. Рекомендую всегда держать их “под рукой”.

Check Point Processes and Daemons

Для того, чтобы эффективно решать встречающиеся проблемы с Check Point-ом, очень важно понимать, как он в принципе работает. Здесь на помощь приходит еще один SK — sk97638. Он описывает все процессы и “демоны” Check Point-а, включая такую информацию как:

Какие порты использует Check Point?

Еще один весьма полезный документ Check Point — sk52421. Здесь вы найдете все порты, которые использует Check Point, с детальным описанием для чего и каким блейдом. Документ особенно пригодится, если Check Point находится за другим МЭ.

Оптимизация производительности Check Point (Best Practices)

В sk98348 вы найдете главные рекомендации по настройке и улучшению производительности таких вещей как: Security Gateway, ClusterXL, Cluster — 3rd party, VSX, CoreXL, SecureXL, Application Control, URL Filtering, Anti-Virus, Anti-Bot, IPS. Не стоит пренебрегать этими документами, особенно если ваш Check Point загружен более чем на 50%.

Check Point CheckMates

Последний ресурс, о котором я бы хотел рассказать, это CheckMates. Это комьюнити-портал огромного количества пользователей Check Point. Он так же поддерживается самим вендором. Здесь регулярно публикуются обучающие материалы, вебинары, интересные статьи от экспертов и многое другое. Но самое главное — здесь можно задать вопрос, на который вы не смогли найти ответ в документации (что мало вероятно). Сообщество весьма живое и скорее всего вам ответят очень быстро.

Английский vs Русский

К сожалению, почти вся представленная документация и ресурсы на английском языке (что весьма ожидаемо). Некоторую русскоязычную документацию можно найти на портале наших коллег из RRC, кое что в нашем блоге или ютуб-канале. Но естественно этого недостаточно. Здесь можно сделать только один вывод — без английского никуда. Что касается авторизованного обучения, то к счастью в России читают курсы на русском языке.

Новое в нашей стратегии — 3 группы решений

Будьте готовы к новым реалиям кибербезопасности.

Защитите свою сеть

Унифицированная защита от атак любого уровня для сети вашей компании

Изучите наши сетевые продукты

Гипермасштабируемая защита сетей

Maestro Orchestrator для центра данных нового поколения. Простота масштабируемости — увеличивайте масштаб существующих шлюзов безопасности Check Point по требованию.

Подробнее о продукте

Центры обработки данных и большие корпорации

Quantum Security Gateways — самая комплексная защита дата-центров для максимального увеличения периода работоспособности и производительности.

Подробнее о продукте

Крупные предприятия

Quantum Security Gateways для крупных предприятий обеспечивает комплексную защиту в масштабируемой и удобной конфигурации, которую предпочитают крупные предприятия.

Подробнее о продукте

Предприятия среднего бизнеса

Quantum Security Gateways — это вся сила Gen V в едином шлюзе обеспечения безопасности, разработанном для удовлетворения ваших бизнес-потребностей сейчас и в будущем.

Подробнее о продукте

Филиалы

Quantum Security Gateways обеспечивает безопасность корпоративного уровня в небольшом форм-факторе — это идеальное решение для филиалов компаний и небольших офисов.

Подробнее о продукте

Малый бизнес

Quantum Spark™ — это самая полная безопасность корпоративного уровня для вашего бизнеса с интуитивно понятным и простым управлением и отчетностью с помощью WebUI

Подробнее о продукте

Удаленный доступ через VPN

Quantum VPN предоставляет компаниям любого размера оптимальную в своем классе возможность взаимодействия и безопасность, сохраняя производительность вашего персонала.

Подробнее о продукте

Высокопроизводительные и масштабируемые платформы

Quantum Scalable Chassis — это корпусная масштабируемость мультиблейдовой системы защиты отвечает потребностям постоянно растущих сетей при этом обладает надежностью и производительностью.

Подробнее о продукте

Промышленные устройства

1570R проводные, беспроводные модели

Quantum Rugged обеспечивает наивысший уровень предотвращения угроз для защиты промышленных систем управления для сфер производства, энергетики, инженерных сетей и транспорта.

Подробнее о продукте

Безопасность Интернета вещей

IoT Protect защищает вашу компанию от кибератак на сети и устройства IoT: от IP-камер и интеллектуальных лифтов до медицинских приборов и промышленных контроллеров.

Подробнее о продукте

Виртуальный шлюз филиалов

Quantum Edge защищает филиалы локально с помощью превосходной защиты от угроз, которую можно развернуть за считанные минуты, и которая управляется единой платформой предотвращения угроз и доступа.

Подробнее о продукте

Кибер-безопасность: Шлюзы безопасности и Управление инфраструктурой

Обеспечение самых инновационных и эффективных средств, защищающих пользователей от кибератак пятого поколения.

Подробнее о продукте

Управление безопасностью из облака

Smart-1 Cloud — лучшая система управления безопасностью теперь в облаке.

Подробнее о продукте

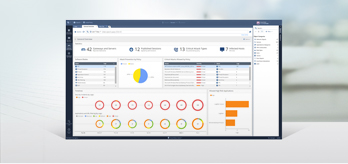

Устройства управления шлюзами безопасности

Устройства Smart-1 оптимизированы для оперативного управления безопасностью и сочетают функции управления политиками, мониторинга и управления событиями.

Подробнее о продукте

Управление событиями

Интегрированная консоль управления угрозами SmartEvent выполняет функции ведения журналов, мониторинга, сопоставления событий и создания отчетов.

Подробнее о продукте

Защитите свою облачную среду

Одна унифицированная платформа защиты, разработанная специально для облачных сред, автоматизирующая контроль состояния защиты на уровне, предотвращающем сложные угрозы, и предоставляющая вам обзор и контроль над любой рабочей нагрузкой в любой облачной среде

Продукты для безопасности в облаке

Безопасность облачных инфраструктур

Гибкая автоматизированная защита ваших ресурсов и данных в облачной сети с одновременной подстройкой под изменяемые требования публичных облачных сред.

Подробнее о продукте

Контроль состояния облачной безопасности

CloudGuard обеспечивает видимость, постоянное соответствие требованиям, активную защиту и выявление угроз в публичных облачных средах (AWS, Azure, GCP)

Подробнее о продукте

Автоматизированная безопасность приложений

Защита облачных веб-приложений и API CloudGuard защищает от OWASP Top 10 и более, с минимальными ложными срабатываниями и без затрат на администрирование.

Подробнее о продукте

Аналитика и поиск угроз в облачных средах

CloudGuard от Check Point наполняет облачные журналы контекстом, трансформируя их в эффективную логику безопасности.

Подробнее о продукте

Защита бессерверных приложений

CloudGuard от Check Point обеспечивает безупречную автоматизированную оценку уязвимостей и защиту рабочих нагрузок облачной среды во время выполнения.

Подробнее о продукте

Курс: DevSecOps

Изучите известные случаи использования DevSecOps и узнайте, как беспроблемно автоматизировать защиту на протяжении всего жизненного цикла приложения.

Подробнее о продукте

Защитите пользователей и доступ

Изучите наши продукты для защиты пользователей и доступа

Защита рабочих станций

Защита рабочих станций от эксплойтов нулевого дня, фишинга и программ-шантажистов

Подробнее о продукте

Удаленный доступ с принципом нулевого доверия

Бесконтактная технология SASE легко и надежно обеспечивает защищенный удаленный доступ

Подробнее о продукте

Защита филиалов компаний через облако

Защитите подключение к Интернету в своем филиале с помощью служб защиты через облако

Подробнее о продукте

Пограничная служба безопасного доступа (Secure Access Service Edge, SASE)

Harmony Connect, решение SASE от Check Point упрощает обеспечение защиты удаленного доступа и доступа в Интернет для пользователей и филиалов компаний.

Подробнее о продукте

Безопасный выход в Интернет

Встроенная в браузер защита проверяет 100% SSL-трафика и блокирует фишинг и вредоносные программы нулевого дня

Подробнее о продукте

Защита электронной почты и офисных приложений

Защитите электронную почту и такие офисные приложения, как Office 365, G Suite, Teams, Share Drive и OneDrive в облачной среде

Подробнее о продукте

Защита мобильных устройств от угроз

Harmony Mobile защищает устройства iOS и Android от сложных мобильных угроз, гарантируя, что вы можете уверенно развертывать и защищать устройства.

Подробнее о продукте

Унифицированное решение

Унифицированное управление безопасностью Платформа обеспечивает единую точку входа для 100% предотвращения атак и управления безопасностью в сетях, облачных средах, мобильных устройствах и приложениях. Обнаруживайте, узнавайте, предотвращайте атаки быстрее с точночтью до 99,9% с SOC и XDR от Check Point Research

Изучите наши унифицированные продукты для управления безопасностью

Платформа унифицированного управления безопасностью

На портале Infinity реализованы возможности обеспечения безопасности архитектуры Check Point Infinity с единой панели

Подробнее о продукте

Кибер-безопасность: Шлюзы безопасности и Управление инфраструктурой

Обеспечение самых инновационных и эффективных средств, защищающих пользователей от кибератак пятого поколения.

Подробнее о продукте

Управление безопасностью из облака

Лучшая система управления безопасностью теперь в облаке.

Подробнее о продукте

Управление событиями

Интегрированная консоль управления угрозами SmartEvent выполняет функции ведения журналов, мониторинга, сопоставления событий и создания отчетов.

Подробнее о продукте

Центр обеспечения безопасности (SOC)

Infinity SOC — облачная платформа, которая позволяет аналитикам центра обеспечения безопасности выявлять, расследовать и устранять атаки быстрее и с точностью 99,9%.

Подробнее о продукте

Контроль соответствия требованиям

Мониторинг соответствия вашей сети нормативно-правовым требованиям и правилам обеспечения безопасности в реальном времени

Подробнее о продукте

Поддержка

Помощь профессионалов

Запросить стоимость

Отчет о кибербезопасности за 2021 год

Узнайте о последних угрозах в сети, в облаках и в мобильных устройствах

Безопасность рабочих станций

Защита рабочих станций Check Point включает в себя обеспечение безопасности данных, сетевую безопасность, расширенную защиту от угроз, криминалистическую экспертизу, обнаружение рабочих станций и ответные действия (EDR), а также решения VPN для удаленного доступа. Чтобы обеспечить простое и гибкое администрирование безопасности, весь комплект безопасности Check Point для рабочих станций может управляться централизованно с помощью одной панели управления.

Отчет Gartner ®: Как подготовиться к атакам программ-вымогателей СКАЧАТЬ СЕЙЧАС

Причины использовать решения для защиты рабочих станций от Check Point

Защита

данных

Защита данных при хранении, использовании и передаче между рабочими станциями

Защита нулевого дня

Специально разработанное решение для защиты рабочих станций, предотвращающее сложные атаки

Единая консоль управления

Простое и гибкое администрирование безопасности с централизованным управлением

Руководство покупателя по защите конечных точек

Узнайте о 5 обязательных, основных принципах оптимального решения по обеспечению безопасности конечных точек и о том, какие ключевые вопросы надо задать при оценке вариантов защиты ваших конечных точек.

По результатам тестов MITRE компания Check Point подтвердила свое лидерство в защите рабочих мест от современных сложных многоуровневых атак

Узнайте, как Harmony Endpoint обнаружило 100% тестовых атак по результатам тестов ATT&CK

Решения по защите рабочих станций

Безопасность рабочих станций

Защита конечных точек Harmony Endpoint обеспечивает простое, унифицированное управление и установление политик для полной безопасности Windows и Mac OS X.

Мобильные устройства

Harmony Mobile – это одно из лучших решений для защиты мобильных устройств от угроз для Android и iOS.

Защита мобильного рабочего места

Capsule Workspace – это решение для мобильных устройств, осуществляющее непрерывную защиту бизнес-среды.

«Нам очень нравится единое решение для управления безопасностью на платформе Check Point Infinity. Все наши платформы управления безопасностью обмениваются данными, и это значит, что мы не просто обнаруживаем угрозы — мы действительно активно их предотвращаем. Это дает нам уверенность в том, что наши корпоративные данные и данные клиентов защищены и что мы соответствуем требованиям GDPR».

-Лоран Грутман, ИТ-директор Laurenty

Отчеты о защите рабочих станций

Harmony Endpoint признана NSS Labs в последнем испытании расширенной защиты рабочих станций

ЗАГРУЗИТЬ ОТЧЕТ

Optimal Media

защищает цифровые активы

с помощью Check Point

Infinity

ПОДРОБНЕЕ

NSS рекомендует: самая высокая эффективность защиты и самая низкая совокупная стоимость владения (TCO)

ЗАГРУЗИТЬ ОТЧЕТ

Веб-трансляция с заказчиком Harmony в лице SE2

СЛУШАТЬ

Что такое безопасность рабочих станций?

Под обеспечением безопасности конечных точек подразумевается защита различных устройство конечных пользователей: ноутбуков, смартфонов или планшетов. Эти конечные точки служат точками доступа к корпоративной сети и конфиденциальным данным. Сегодня безопасность конечных точек играет еще более важную роль для ваших удаленных сотрудников.

Злоумышленники пользуются этой ситуацией, используя беспрецедентную возможность взлома организаций по всему миру через конечные точки в качестве основного вектора атак. Поэтому решение по защите конечных точек должно основываться на передовых методах защиты организаций от самых неизбежных угроз для конечных точек.

Учимся вместе c Check Point

Приветствую читателей нашего блога от TS Solution, наступила осень, а значит пришло время учиться и узнавать для себя что-то новое. Постоянная аудитория хорошо знает, что мы уделяем большое внимание продуктам от Check Point, это большое число решений для комплексной защиты вашей инфраструктуры. Сегодня мы соберем в одном месте рекомендованные и доступные к ознакомлению циклы статей и курсов, устраивайтесь поудобнее, будут в основном ссылки на источники.

Материалы от TS Solution

Пожалуй, первичный и обязательный курс, специально подготовленный для того чтобы изучить основы работы с NGFW Check Point. В нем рассматриваются функциональные возможности, подробно разбираются этапы базовой настройки и администрирования. Рекомендовано к ознакомлению с начальным уровнем подготовки.

Check Point Getting Started R80.20

Сheck Point на максимум

Современные тенденции требуют от администраторов сети или специалистов ИБ уметь организовать удаленный доступ для сотрудников. Курс Check Point Remote Access VPN как раз про это, в нем очень подробно рассмотрена концепция VPN в архитектуре Check Point, приведены базовые сценарии развертывания, объясняется порядок лицензирования. Рекомендовано к ознакомлению после прохождения курса Check Point Getting Started.

Check Point Remote Access VPN

Следующий цикл статей познакомит вас с новейшей 1500-серий NGFW семейства SMB, в нем рассматриваются: процесс инициализации устройств, первичная настройка, беспроводная связь, виды управления. Рекомендован для прочтения всем желающим.

Сheck Point NGFW (SMB)

Долгожданный цикл статей по защите персональных мест пользователей компании с помощью решения Check Point SandBlast Agent и новой облачной системы управления — SandBlast Agent Management Platform. Вся представленная информация актуальна, подробно разобраны этапы развертывания, настройки и управления, затронута и тема лицензирования.

Сheck Point SandBlast Agent Management Platform

Расследование инцидентов ИБ это отдельный мир происшествий, в цикле статей мы разобрали конкретные события в разных продуктах Check Point (SandBlast Network, SandBlast Agent, SandBlast Mobile, CloudGuard SaaS).

Check Point Forensics

Еще больше материалов о продуктах Check Point от TS Solution по ссылке, пишите в комментариях, если есть потребность в цикле, мы рассмотрим ваше пожелание.

Внешние Источники

Рекомендуем обратить ваше внимание на платформу Udemy, где сам вендор (Check Point) разместил бесплатные полноценные курсы:

Check Point Jump Start: Network Security

Включает в себя модули:

Introduction to the Check Point Solution

Deploying Check Point Security Management

Deploying Check Point Security Gateways

Creating a Security Policy

Logs and Monitoring

Support, Documentation, and Training

Дополнительно предлагается сдать экзамен на Pearson Vue (#156-411).

Курс рассказывает о построение отказоустойчивого и высоконагруженного комплекса Maestro, рекомендуется знание основ работы NGFW, а также сетевых технологий.

Новый курс от Check Point для cемейства SMB, внушительное содержание говорит о глубине проработки:

Logging and Monitoring

Features and Functionality

Security Management Portal

Zero Touch and Reach My Device

VPN and Certificates

Watchtower Mobile App

Cloud Services and SD-WAN

Рекомендован к ознакомлению без отдельных требований к уровню подготовки. О возможности управлять NGFW с помощью мобильного устройства в приложение WatchTower, мы писали в статье.

Дополнительно эти же авторские курсы можно найти на других образовательных платформах, вся информация по ссылке.

Вместо заключения

Сегодня мы рассмотрели бесплатные обучающие курсы и циклы статей, сохраняйте себе в закладку и будьте с нами, впереди много интересного.