Что будет за фишинг

Екатерина Поддубная → Правовые аспекты борьбы с «фишингом»

Под фишингом понимаются противоправные действия, направленные на неправомерный доступ к охраняемой законами информации, то есть получению паролей, номеров кредитных карт, банковских счетов и другой конфиденциальной информации интернет-пользователей. Для этого компьютерными злоумышленниками создается поддельный интернет-сайт, который по своему оформлению идентичен легальному сайту кредитной или иной организации, участвующей в электронной коммерции. Попадая на фишинговый сайт, интернет-пользователь не замечает подмены и пользуется своими идентификационными данными, которые автоматически передаются мошенникам.

Сегодня целью фишеров в основном являются клиенты банков и электронных платежных систем. Интерес для мошенников также представляют учетные записи от электронной почты или иных сервисов, к которым может быть осуществлена привязка пользователем собственных электронных денежных средств.

Вместе с тем, в Уголовном кодексе РФ отсутствует специальный состав под конкретный вид преступления. Однако это не означает, что правоохранительная система бессильна противодействовать фишерам.

Прежде всего, фишинг нацелен на получение идентификационных данных, но его основной направленностью является последующее использование неправомерно полученной информации в целях осуществления хищения. Поэтому согласно действующему законодательству он формально может подпадать под действие «некомпьютерной» статьи 159 УК РФ «Мошенничество».

В соответствии с Постановлением Пленума Верховного Суда РФ № 51 от 27 декабря 2007 г. «О судебной практике по делам о мошенничестве, присвоении и растрате» в случаях, когда указанные деяния сопряжены с неправомерным внедрением в чужую информационную систему или с иным неправомерным доступом к охраняемой законом компьютерной информации кредитных учреждений либо с созданием заведомо вредоносных программ для электронно-вычислительных машин, внесением изменений в существующие программы, использованием или распространением вредоносных программ для ЭВМ, содеянное подлежит квалификации по ст. 159 УК РФ, а также, в зависимости от обстоятельств дела, по ст.ст. 272 или 273 УК РФ.

Для завладения данными пользователей преступники часто используют вредоносное программное обеспечение. Попадая на компьютер жертвы, программа автоматически перенаправляет пользователя на фишинговый сайт при соответствующем запросе. Такие действия злоумышленников подпадают под ст. 273 УК РФ «Создание, использование и распространение вредоносных компьютерных программ».

В ноябре 2011 года специалисты Управления «К» МВД России вышли на преступную группу, занимавшуюся хищением и продажей конфиденциальных данных. Исследования, проведенные криминалистами Group-IB, позволили установить, что программное обеспечение, которое использовали злоумышленники, действительно является вредоносным. С его помощью злоумышленники осуществляли атаку типа «фишинг», так как программа перенаправляла пользователя на интернет-страницу, внешне схожую с оригинальной. Вводимые пользователями на странице данные сохранялись у злоумышленников. В дальнейшем они использовались для продажи, а также распространения спама. Благодаря проведенному криминалистическому исследованию, было возбуждено уголовное дело по ст. 273 УК РФ. Мошенники задержаны.

Также создание фишингового сайта можно квалифицировать по ст. 180 УК РФ «Незаконное использование товарного знака». В данном случае злоумышленники с целью введения жертвы в заблуждение используют чужие товарные знаки, знаки обслуживания и другие средства индивидуализации при создании фишинговых сайтов, делая их схожими до степени смешения с оригинальными товарными знаками, размещенными на официальных сайтах их легальных правообладателей.

Таким образом, даже в условиях отсутствия в законодательстве РФ такого понятия, как «фишинг», можно смело говорить, что существуют эффективные правовые инструменты противодействия данному виду мошенничества.

Как крадут деньги через фишинговые сайты

Фишинговые сайты — это сайты-клоны известных компаний. Мошенники создают сайты с идентичным дизайном и покупают похожий домен, например modul-bo.com, чтобы получить доступ к банковским картам или счету пользователя. Разбираемся, как через фишинговые сайты крадут деньги и при чём тут реклама в поисковиках.

Чем опасны фишинговые сайты

Чаще всего фишинговые сайты создают для банков, авиакомпаний, сервисов бронирования билетов и доставки еды — там, где пользователь будет что-то оплачивать или есть шанс получить доступ к его счету.

На фишинговых сайтах есть форма оплаты или форма ввода логина и пароля от личного кабинета. С личным кабинетом опасность в том, что мошенник получает логин, пароль и код из смс, а затем — доступ к деньгам на счете. Работает это так:

А через форму оплаты на фишинговом сайте мошенник может списать любую сумму. Например, пользователь заказывает пиццу за 700 рублей, вводит номер карты и получает код в смс. Но код приходит не на 700 рублей, а на 30 000 рублей, которые получит мошенник.

Когда смс с кодом появляется на экране телефона в виде уведомления, видно только код. Сумму пишут ниже, и чтобы ее увидеть, нужно раскрыть уведомление.

Как защититься от фишинговых сайтов

У Модульбанка тоже есть фишинговые сайты — мошенники создают их, чтобы получить доступ к расчетным счетам. Служба безопасности Модульбанка отслеживает и блокирует такие сайты, но мошенники создают новые с другими доменами. Поэтому мы решили рассказать, как не попасться.

Заходить на сайт из закладок. Мошенники привлекают пользователей через рекламу, например, предлагают купить пиццу со скидкой в инстаграме и Вконтакте и оплачивают объявления в поисковиках. Пользователь вводит в гугле запрос «Модульбанк» и на второй строчке видит рекламу фишингового сайта.

В рекламе на скрине домен отличается от настоящего, а название компании написано неправильно, но если не приглядываться, можно перепутать — на это и рассчитывают мошенники.

Чтобы защититься, нужно входить в личный кабинет только через my.modulbank.ru. Лучше вообще не переходить по ссылкам из рекламы, а на сайты банка, доставки еды и сервиса бронирования билетов заходить через закладки в браузере.

Читать смс банка. Когда банк присылает код для оплаты, нужно открыть смс или уведомление, проверить сумму и назначение платежа.

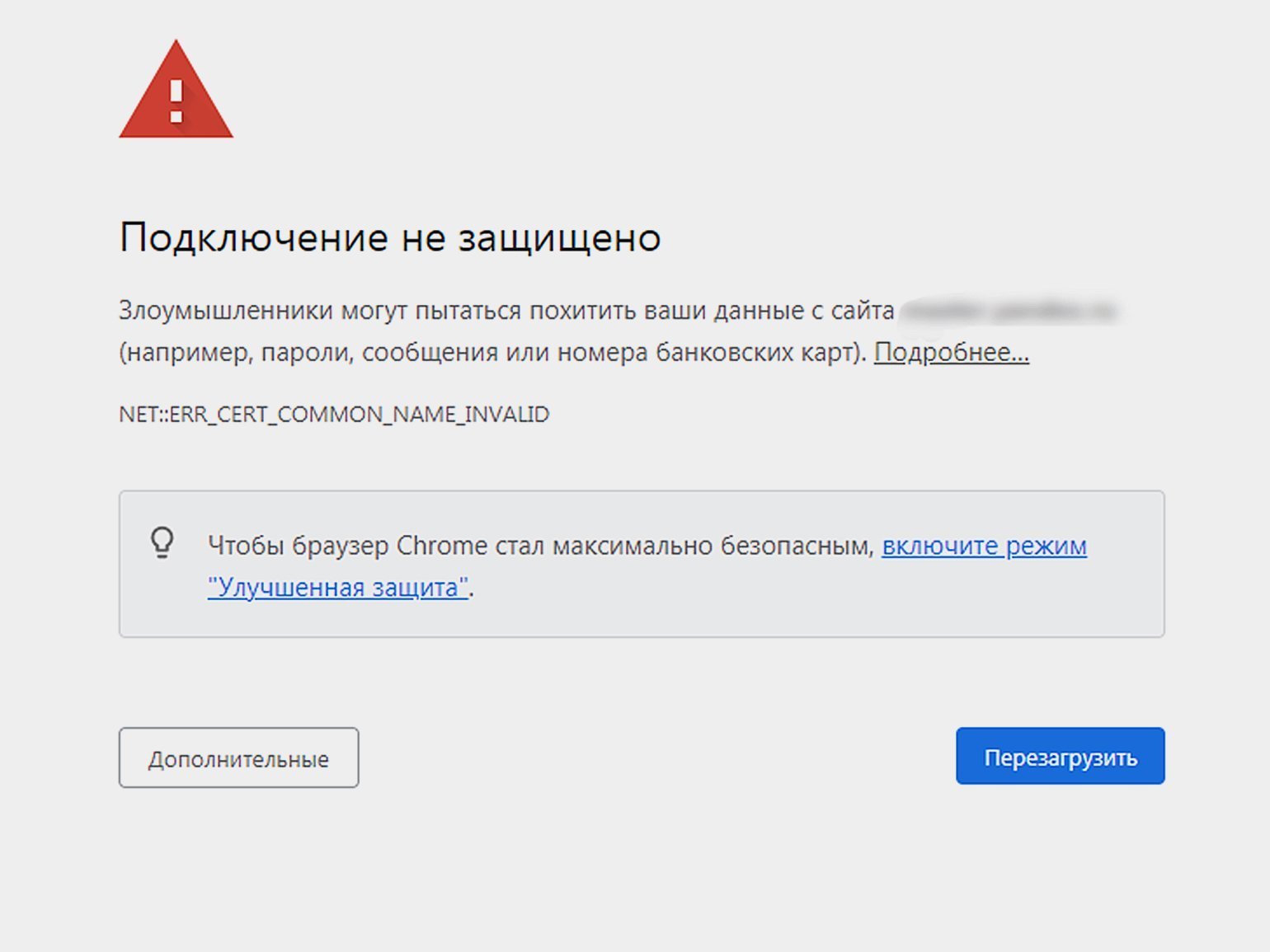

Не игнорировать предупреждения. Иногда браузеры и социальные сети показывают предупреждение — окошко с надписью вроде такой:

«Внимание, вы хотите перейти на сайт, который используется для распространения вредоносных программ и фишинговых атак».

Если появляется предупреждение о небезопасности, на сайт лучше не переходить.

Проверять сертификат безопасности. Компании, которые принимают оплату от пользователей, подключают сертификат EV — он гарантирует, что сайт действительно принадлежит компании. Чтобы получить сертификат, нужно прийти в центр сертификации и показать документы, которые подтвердят, что компания существует, а ее реквизиты совпадают с реквизитами на сайте.

Для проверки сертификата нужно нажать на замочек в адресной строке браузера и затем на кнопку «Показать сертификат» — должно открыться такое окно:

Если в адресной строке есть пометка «Небезопасно», на сайте нельзя вводить данные карты, логины и пароли. В браузере это будет выглядеть так:

Пожаловаться на фишинговый сайт Гуглу и Яндексу

Жаловаться на фишинговые сайты. На сайты мошенников можно пожаловаться в поддержку компании. Нужно прислать в чат ссылку, и дальше сайтом будет заниматься служба безопасности компании. Еще можно отправить жалобу в Гугл и Яндекс, чтобы поисковики заблокировали сайт.

И стандартный совет, о котором нужно узнать до 20 лет: никому не говорить код из смс, логины и пароли.

Что такое фишинг и как от него защититься

Журналист, автор блока «Технологии».

Первые фишинговые атаки появились в конце прошлого века, а сейчас, по оценкам Google, жертвами фишинга в мире каждый год становится около 12,4 млн пользователей. Несмотря на то, что традиционные методы фишинга постепенно отходят в прошлое, этот вид мошенничества по-прежнему представляет серьезную опасность для частных лиц и компаний.

Rusbase предлагает детальнее разобраться в термине.

Навигация по статье:

Что такое фишинг

Фишинг (phishing, от fishing — рыбная ловля, выуживание) — вид интернет-мошенничества, целью которого является получение идентификационных данных пользователей (логины и пароли к банковским картам, учетным записям).

Чаще всего фишинг представляет собой массовые рассылки писем и уведомлений от имени известных брендов, банков, платежных систем, почтовых сервисов, социальных сетей. Такие письма, как правило, содержат логотип, сообщение и прямую ссылку на сайт, внешне неотличимый от настоящего. По ссылке требуется перейти на сайт «сервиса» и под различными предлогами ввести конфиденциальные данные в соответствующие формы. В результате мошенники получают доступ к аккаунтам и банковским счетам пользователей.

История фишинга

Термин «фишинг» появился в 1996 году в новостной группе alt.online-service.America-Online сети Usenet. Первые упоминания о фишерах связаны с медийной компанией AOL, когда мошенники представлялись сотрудниками AOL, обращались к пользователям через программы мгновенного обмена сообщениями и от лица сотрудников компании просили предоставить им пароли от аккаунта. Получив доступ к аккаунту, его использовали для рассылки спама.

В начале 2000-х годов фишинг распространился на платежные системы, а в 2006 году фишинговой атаке подверглись пользователи социальной сети MySpace, в результате были украдены регистрационные данные.

Какую цель преследует фишинг

Фишинговые атаки могут быть направлены как на частных лиц, так и на отдельные компании. Целью атак на физических лиц, организованных мошенниками, как правило, является получение доступа к логинам, паролям и номерам счетов пользователей банковских сервисов, платежных систем, различных провайдеров, соцсетей или почтовых сервисов. Кроме этого целью фишинговой атаки может быть установка вредоносного ПО на компьютер жертвы.

Не все фишеры самостоятельно обналичивают счета, к которым они получают доступ. Обналичивание счетов — сложно осуществимый процесс с практической точки зрения. К тому же человека, который занимается обналичиванием, легче поймать и привлечь преступную группу к ответственности. Поэтому, получив конфиденциальные данные, часть фишеров продает их другим мошенникам, использующим отработанные схемы снятия денег со счетов.

В случаях, когда фишинговые атаки направлены на компании, целью киберпреступников является получение данных учетной записи какого-либо сотрудника и последующая расширенная атака на компанию.

Типы и схемы фишинговых атак

К основным методикам и техникам фишинга относят:

Приемы социальной инженерии

Представляясь представителями известных компаний, фишеры чаще всего сообщают получателям, что им нужно по какой-либо причине срочно передать или обновить персональные данные. Такое требование мотивируется утерей данных, поломкой в системе или другими причинами.

Человек всегда реагирует на значимые для него события. Организаторы фишинга стараются встревожить пользователя и вызвать его немедленную реакцию. Так, считается, что электронное письмо с заголовком «чтобы восстановить доступ к своему счету…» привлекает внимание и заставляет человека пройти по ссылке для получения более подробной информации.

Фишинг с обманом

Это самый распространенный тип фишинговых атак. Сообщениями, построенными на использовании этого метода, мошенники могут заспамить миллионы адресов электронной почты в течение нескольких часов. В данном случае фишер присылает фальшивое письмо от имени организации с просьбой пройти по ссылке и проверить данные учетной записи.

Для кражи личных данных создаются специальные фишинговые сайты, которые размещаются на домене максимально похожем на домен реального сайта. Для этого фишеры могут использовать URL с небольшими опечатками или субдомены. Фишинговый сайт оформляется в похожем дизайне и не должен вызвать подозрений у попавшего на него пользователя.

Cледует отметить, что фишинг с обманом — наиболее традиционный метод работы фишеров и при этом наименее безопасный для организаторов атак, поэтому в последнее время он постепенно уходит в прошлое.

«Гарпунный» фишинг

Объектами «гарпунного» фишинга выступают не широкие группы пользователей, а конкретные люди. Чаще всего этот способ является первым этапом для преодоления средств защиты компании и проведения целевой атаки на нее. Злоумышленники в таких случаях изучают своих жертв с помощью социальных сетей и других сервисов и таким образом адаптируют сообщения и действуют более убедительно.

«Охота на китов»

Охоту за конфиденциальной информацией топ-менеджеров и других важных персон называют «охотой на китов». В этом случае фишеры тратят достаточно много времени на определение личностных качеств целевой жертвы, чтобы подобрать подходящий момент и способы для кражи учетных данных.

Рассылка вирусов

Кроме кражи личных данных мошенники также ставят себе целью нанесение ущерба отдельным лицам или группам лиц. Ссылка фишингового письма при клике может загружать на ПК вредоносный вирус: кейлоггер, троянскую программу или программу-шпиона.

Фарминг

Это новая разновидность фишинга. Используя этот метод, фишеры получают личные данные не через письмо и переход по ссылке, а непосредственно на официальном сайте. Фармеры меняют цифровой адрес официального сайта на DNS-сервере на адрес подменного сайта, и в результате ничего не подозревающий пользователь перенаправляется на поддельный сайт. Такой фишинг опаснее традиционного, поскольку увидеть подмену невозможно. От подобных атак уже страдают аукцион Ebay, платежная система PayPal и известные мировые банки.

Вишинг

Вишинг — метод фишинга, использующий для получения информации телефонную связь. В уведомительном письме указывается номер телефона, по которому нужно перезвонить, чтобы устранить «возникшую проблему». Затем во время разговора оператор или автоответчик просит пользователя для решения проблемы назвать идентификационные данные.

Как можно защититься от фишинга

Специалисты в первую очередь советуют пользователям сервисов научиться распознавать фишинг самостоятельно.

В ответ на письмо с просьбой «подтверждения» учетной записи или любой другой схожей просьбой эксперты советуют пользователям связаться с компанией, от имени которой отправлено сообщение, чтобы проверить его подлинность. Кроме того, рекомендуется самостоятельно вводить URL-адрес организации в адресную строку вместо использования любых гиперссылок.

Практически все подлинные сообщения сервисов содержат в себе упоминание некой информации, недоступной для фишеров, например, упоминание имени или последние цифры номера счета. При этом подозрения должны вызвать любые письма, не содержащие какой-либо конкретной личной информации.

Следует помнить также, что фишинговые сайты могут скрываться за всплывающими окнами. На них может вести таргетированная реклама. Бывают случаи, когда в графе «логин» пользователь уже видит адрес своей электронной почты и ему предлагается только ввести пароль в нижней графе. Есть вероятность увидеть ссылку на фишинговый сайт в комментариях на форумах и в социальных сетях. Ссылку может прислать вам также друг или знакомый, чей аккаунт был взломан. Если письмо или ссылка вызвали у вас подозрение, лучше не переходить по ней.

Борьба с фишерами происходит также на техническом уровне:

Фишинг в России

В сентябре 2019 года эксперты проекта ОНФ «За права заемщиков» назвали пять мошеннических схем, которые чаще всего применялись в 2019 году. На первом месте (34% упоминаний) оказался фишинг, цель которого — получить доступ к логинам и паролям пользователя. Классический пример фишинга — вредоносные ссылки. К его разновидностям также относятся реклама на видеохостингах, обещающая оплату за участие в опросах, и звонки от имени банков.

Сообщается, что всего авторы рейтинга проанализировали около 50 тысяч сообщений граждан и более 20 тысяч публикаций в СМИ и других открытых источниках.

В 2020 году во время пандемии коронавируса количество краж с банковских карт пользователей выросло в шесть раз, сообщала компания Group-IB, которая специализируется на предотвращении кибератак. По словам экспертов, мошенники заманивают пользователей на фишинговые сайты, где покупатели вводят платежные данные. Злоумышленники используют эти данные для обращения к публичным p2p-сервисам банков и перевода денег на свои счета.

Один банк в среднем фиксирует 400-600 попыток такого способа мошенничества в месяц. Средний чек одного перевода — 7 тысяч рублей. Часто злоумышленники создавали поддельные страницы онлайн-магазинов с масками, перчатками и санитайзерами.

Заключение

Кибератаки давно стали частью нашей жизни. Защита от мошенников — глобальная задача корпораций и стартапов, которые разрабатывают финансовые, e-commerce и другие сервисы. Но и пользователям нельзя забывать о простых шагах для того, чтобы не попасться на крючок злоумышленника.

Не только лишь фишинг. Как воруют в Сети, что за это будет и как обезопасить свой сайт

Смотрим на проблему мошенничества со стороны владельцев сайтов и обычных пользователей.

Пресс-служба Администрации Президента / Preechar Bowonkitwanchai / Tero Vesalainen / Shutterstock / Евгений Рыбкин / Ольга Скворцова / Skillbox

В интернете вовсю орудуют кардеры: они похищают платёжные данные и выводят чужие деньги. Владельцы карт несут убытки, а банки и интернет-магазины тратят время на суды и возвращают средства за свой счёт. Как защититься от мошенников? Разбираемся с юристами, специалистом по кибербезопасности и бывшим киберпреступником.

Как крадут деньги в интернете

Мошенников в Сети часто называют хакерами, не вдаваясь в подробности, чем они реально занимаются. Давайте разберёмся. Хакеры — те, кто начинает цепочку преступлений: они взламывают компьютеры и сайты и добывают данные пользователей. Деньги они воруют не всегда — чаще перепродают данные кардерам (от англ. carding — мошенничество с банковскими картами), а те уже пытаются снять средства или совершить какие-то покупки.

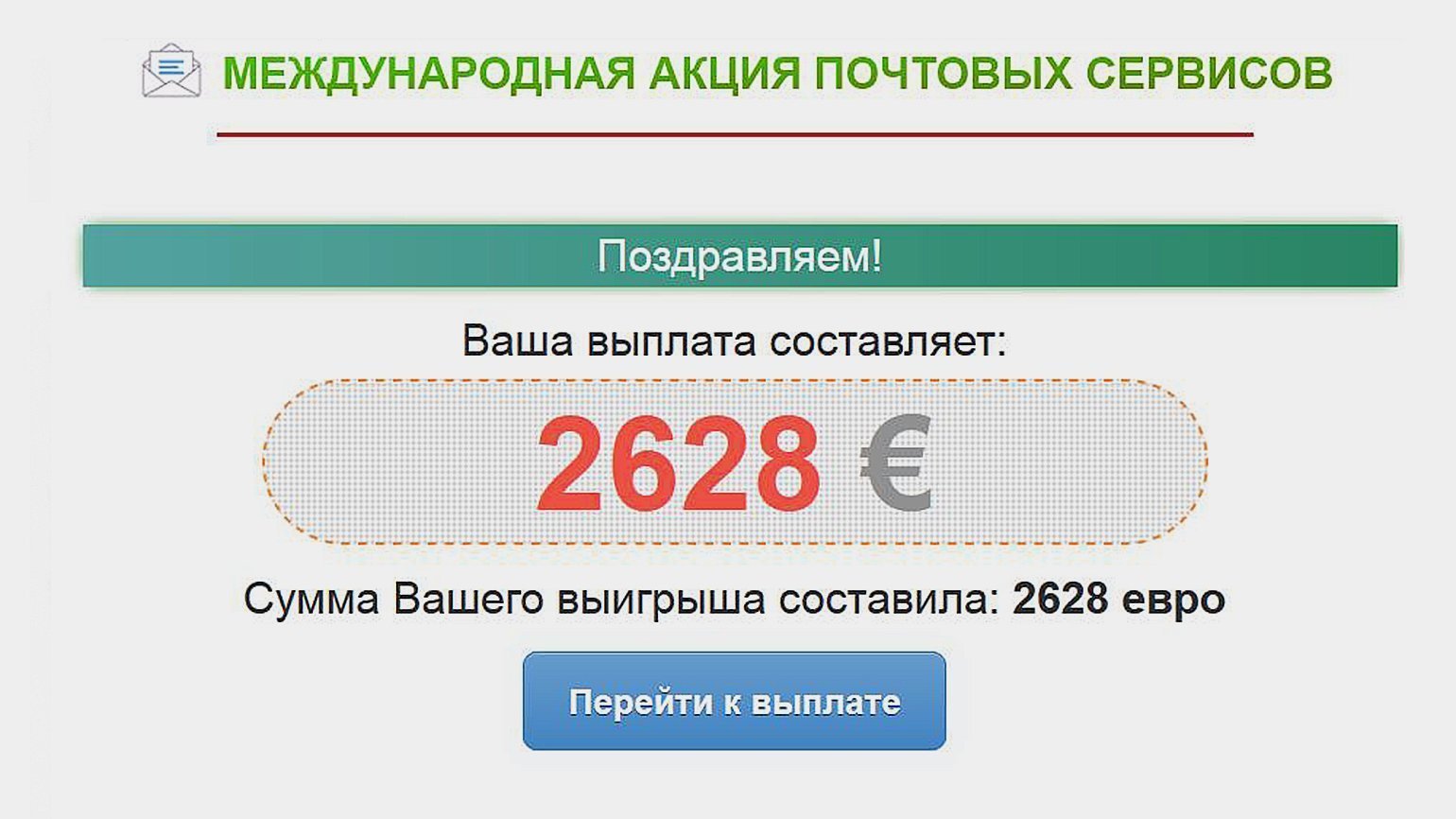

Способов добычи «материала» (именно так мошенники называют банковские реквизиты) — великое множество. Один из них — фишинг (в переводе с английского — «выуживание») данных напрямую у пользователя. Вам наверняка приходили сообщения о победе в лотерее. Чтобы забрать выигрыш, достаточно ввести реквизиты карты, а после его обязательно переведут на ваш счёт. Это и есть фишинг.

Если вы думаете, что способ слишком наивный, — можно придумать поинтереснее. Мошенники могут сделать приличный юридический сайт и добавить ссылки на документы, которые ищут в интернете. Пользователь скачивает документ и не подозревает, что под ним скрывается стилер — вредоносная программа для кражи персональных данных. Через него хакеры получают так называемые логи: cookie-файлы и целую папку с сохранёнными паролями из браузера. Может не спасти даже антивирус: файл зашифруют так, что он обойдёт защиту.

«Антивирусы редко говорят о том, что сайт поддельный. Эту функцию имеют некоторые браузеры, но ни один антифишинг не видит весь список сайтов, которые вы используете. Да и мошенники быстро меняют сайты — антифишеры просто не успевают их отслеживать. Бывает, что поддельные сайты на оплату ЖКХ, услуг банков и электронных кошельков протаскивают через модерацию в Google и „Яндекс.Директ“. Первый сайт в рекламной выдаче может оказаться поддельным».

Сергей Павлович,

бывший кардер, автор канала «Люди PRO» на YouTube

Главное — быть внимательным. «Сайт может полностью повторять оригинал, но URL, то есть адрес сайта, всё равно будет отличаться. Должно насторожить и отсутствие SSL-сертификата», — продолжает Сергей.

Копирайтер и SMM-специалист. Пишет про бизнес и технологии, работает с Билайн, Yandex.Cloud и TexTerra.

Что будут делать с данными дальше

Иногда преступники завладевают банковским счётом. Доступ к нему открывает онлайн-банк. Мошенник забивает базу паролей в специальный софт — и он автоматически прогоняет логи для входа в конкретный банк. Пароли от Facebook и «Сбербанк Онлайн» могут совпадать.

Добытый счёт можно привязать к платёжной системе PayPal — и вывести деньги на свои анонимные счета. Либо сделать покупки в интернете — это называется «вещевой кардинг». Мошенники реализуют товары на площадках типа Avito или перепродают знакомым бизнесменам.

Списать деньги можно и напрямую с карты — даже без CVV-кода. Чтобы купить в AliExpress или Amazon на небольшую сумму, достаточно номера карты и даты истечения срока её действия.

Рынок подобных спекуляций действительно огромен. Одних только краденых карт в интернете продаётся на сумму около 2 млрд долларов. Мировой ущерб от действий кардеров в прошлом году оценили почти в триллион долларов США.

Русские кардеры в мире — среди лидеров. Мошенники говорят, что работают только с картами граждан Европы и США. Мол, воровать у своих совестно, да и небезопасно — за преступления внутри России действует уголовная ответственность. Тем не менее, по данным ЦБ РФ, преступники ежегодно обманывают россиян на 1 млрд рублей. От этого также страдают банки и интернет-магазины, через которые совершаются покупки.

«Настоящий бич в нашей стране — телефонное мошенничество по типу подпольных колл-центров. Важно помнить, что банк редко звонит первым. Всегда можно положить трубку и перезвонить самому, чтобы быть уверенным, что разговариваешь с банковским сотрудником, а не мошенником. Ещё одно популярное направление — ransomware. Это заражение отдельных компьютеров и локальных сетей: злоумышленники блокируют файлы и требуют у владельцев выкуп. Онлайн-кардинг тоже присутствует: подбираются пароли к аккаунтам Uber, „Яндекс.Такси“, приложениям розничных магазинов типа „Магнита“, „Пятёрочки“ и „Спортмастера“. Мошенники взламывают эти аккаунты и совершают покупки внутри приложения».

Сергей Павлович,

бывший кардер, автор канала «Люди PRO» на YouTube

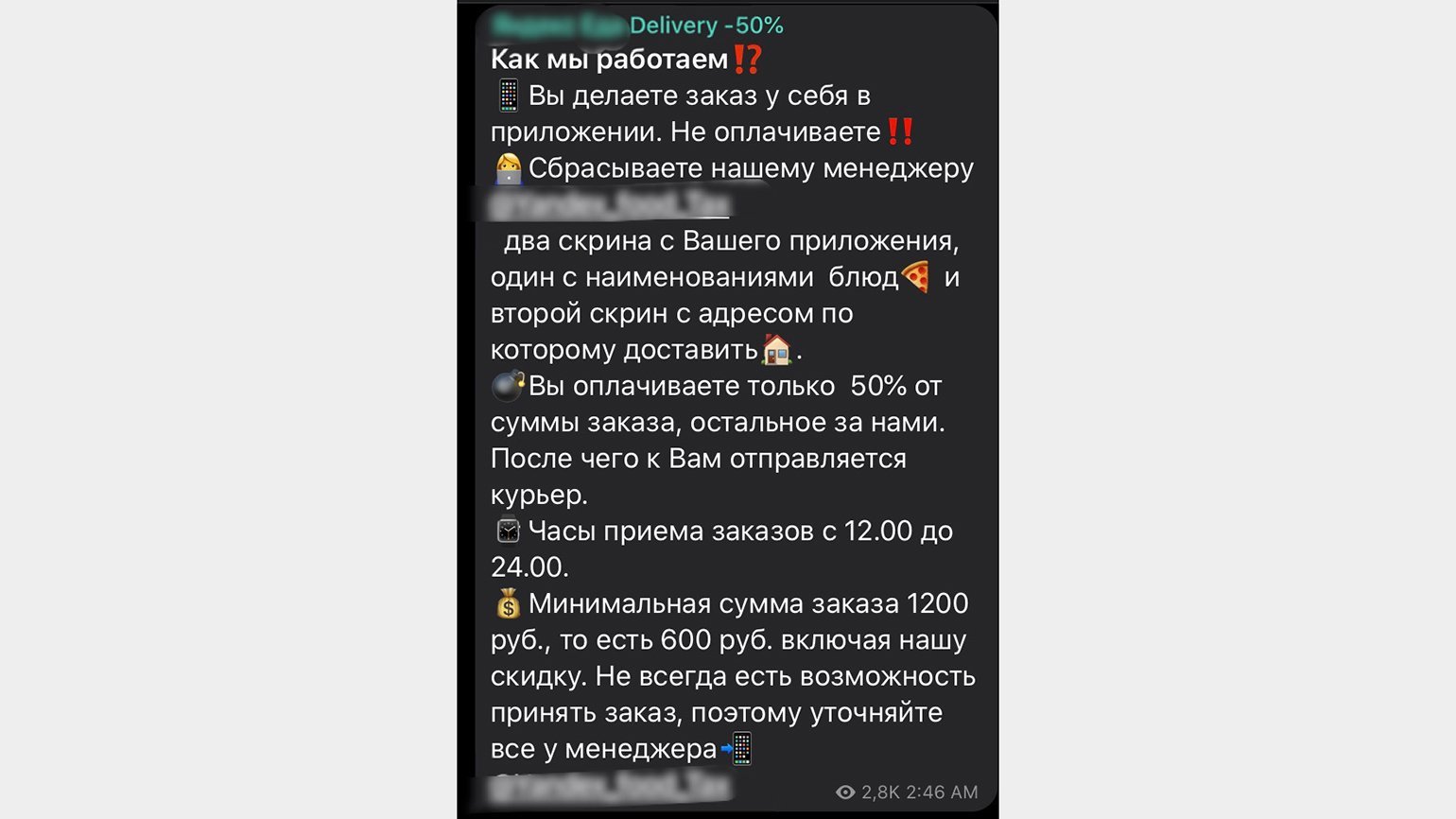

Пример кардерского «бизнеса» в сети — мошенники предлагают заказать еду или такси со скидкой 50%. Ничего удивительного: это единственный способ обналичить деньги со взломанного аккаунта.

Как можно бороться с утечкой данных? Стоит включить внимательность. «В России низкий уровень знаний о компьютерной и финансовой безопасности: мы каждый день передаём кому-то номер карты для приёма средств, иногда даже со сроком действия — этого уже достаточно, чтобы совершить хищение. Часто не обновляем ПО на своих компьютерах и смартфонах, особенно это касается системы Android. Устанавливаем „левые“ приложения на телефон — таким образом, отдаём все наши счета и аккаунты мобильных приложений в руки злоумышленников», — комментирует Сергей Павлович.

Когда виноват бизнес

Невнимательность пользователей — лишь одна из зацепок для киберпреступников. Другой, не менее эффективный, способ заработать — взломать интернет-магазин.

Для этого используют эксплойт — скрипт, который задействует уязвимости сайта. С его помощью взламываются интернет-магазины, банки и корпоративные порталы. Часто он представляет собой вредоносный SQL-код — он проникает в базу данных и открывает доступ к информации о клиентах и их платёжным реквизитам.

От этого страдают небольшие магазины со слабой системой защиты и даже гигантские корпорации. Так, в 2013 году были похищены данные более 2,9 млн пользователей сервисов Adobe. Утекли номера карт, даты истечения их срока действия, имена и телефоны клиентов компании.

Данные похищают и с помощью веб-скимминга. В этом случае вредоносный код (обычно это JavaScript) внедряют на страницы сайта. Код подменяет страницу оплаты и ведёт жертву на посторонний ресурс-клон — его URL очень похож на настоящий. Подобный случай произошёл с компанией British Airways: в 2018 году у них украли порядка 380 тысяч клиентских карт на странице оплаты билетов.

Кто будет отвечать?

Очевидно, что от мошеннических операций страдает и покупатель, и интернет-магазин, и сам банк, который провёл спорную транзакцию. Но кто в конечном счёте будет за это отвечать и возвращать деньги?

О том, как может выглядеть цепочка событий, рассказывает Людмила Харитонова — управляющий партнёр юридической фирмы «Зарцын & партнеры»: «Покупатель может обратиться в банк с заявлением о возврате средств — на это есть 180 дней с момента платежа». Харитонова добавляет, что, если срок прошёл, можно обратиться в суд или правоохранительные органы — правда, шансов на успех будет меньше, а сама процедура — сложнее. Что касается продавца, он должен обезопасить себя и доказать, что списание было правомерным. Для этого нужно понять, каким образом произошла оплата и какие доказательства имеет магазин, считает Харитонова.

«Если у фирмы есть договор купли-продажи в формате оферты и она корректно выстроила систему акцепта, логировала данные — есть шанс доказать правоту», — рассуждает она. Харитонова обращает внимание, что магазин может обратиться к получателю товара и взыскать с него сумму задолженности, даже если чарджбэк уже сделали.

«Для россиян опасность в том, что банки крайне неохотно принимают заявления о пропаже средств: вместо этого отправляют в полицию, а те, в свою очередь, в банк. И так по кругу, — комментирует Сергей Павлович. — Процент отказа по делам, где владелец карты не виноват, действительно большой».

Фёдор Музалевский, директор технического департамента RTM Group, говорит, что вернуть деньги почти нереально, если докажут, что данные покупатель передал сам — например, через фишинговый сайт. «Банк лучше всего защищён в данной ситуации, — продолжает Фёдор. — Его действия регламентированы договором: как с покупателем, так и с получателем денег. Если нарушений в этих соглашениях не выявят — банк деньги не вернёт. Есть шанс, если средства пришли на счёт интернет-магазина и товар ещё не был отгружен. Если деньги ушли конечному поставщику товара, раскрутить цепочку будет гораздо сложнее».

Ещё одна вещь, которой стоит опасаться, — это утечка клиентских данных. Если магазин виноват, ему отвечать. В Евросоюзе, например, действует Общий регламент по защите данных (GDPR): он обязывает обезличивать и надёжно хранить данные пользователей. Упомянутую выше British Airways оштрафовали на 20 млн фунтов стерлингов — за нарушение этого закона.

Сайт, данные которого скомпрометировали, может получить санкции в интернете. Его могут включить в чёрный список поисковых систем: он перестанет индексироваться в выдаче, плюс браузер начнёт выдавать такое предупреждение:

В России случаи утечки регулируются 152-ФЗ «О персональных данных».

«Штрафы за нарушение 152-ФЗ в России предполагают десятки тысяч рублей за утечку данных каждого пострадавшего субъекта. Однако на практике Роскомнадзор и суды ограничиваются штрафами за факт утечки — независимо от количества субъектов, чьи данные были раскрыты. Штраф идёт в пользу государства. Лицу, чьи данные были раскрыты, ещё нужно доказать, что оно понесло ущерб от этого раскрытия. Оно может получить компенсацию, но, скорее всего, только через суд».

Фёдор Музалевский,

директор технического департамента RTM Group

Как защитить сайт?

Первым делом нужно понять, что стандартный протокол HTTP — это небезопасное решение для сайта. Информацию украсть очень просто. Можно начать с покупки SSL-сертификата — декодировать данные с зашифрованным ключом будет гораздо сложнее.

«Работа сайта или приложения без использования SSL и TLS крайне небезопасна. Появляется риск компрометации данных. При активной сессии на веб-сайте информация проходит через десятки промежуточных сетевых узлов, и если хоть один из них попал под контроль злоумышленника, персональные данные могут быть похищены. Если у вас на сайте есть авторизация, защитить данные особенно важно. Протокол HTTPS обеспечит шифрование информации и сделает её недоступной для постороннего просмотра».

Зафар Астанов,

эксперт Group-IB Fraud Hunting Platform

Group-IB предлагает ещё несколько рекомендаций: «Установите двухфакторную аутентификацию, а также сложные и уникальные пароли к панели администратора на вашей CMS. Логируйте как можно больше информации: начиная от входов в панель администратора и заканчивая датой изменения файлов. Своевременно обновляйте используемое ПО, включая CMS. Регулярно проводите проверки и аудит защищённости веб-сайтов. Подобные шаги могут значительно снизить риск заражения вашего веб-сайта».

Также стоит задуматься о внедрении системы антифрод. Она проверяет платежи на «чистоту» в онлайн-режиме: «Банки и электронная коммерция без системы антифрод — лёгкая добыча для мошенников, — говорит Зафар Астанов, эксперт Group-IB Fraud Hunting Platform. — Есть два типа антифрод-решений. Первый — сессионный, помогает понять, кто из покупателей чистый, а кто подозрительный. Он постоянно анализирует поведение пользователя на сайте: что покупатель делает, куда переходит, с какого устройства и IP-адреса подключается. Затем вся информация поступает в транзакционный антифрод: он предназначен для оценки финансовых транзакций или нефинансовых событий. Например, с какого счёта переводятся денежные средства, во сколько и в каком размере, — все эти данные учитываются при вынесении вердикта системой».

Что мы имеем в итоге: сайт точно стоит защищать. В конечном счёте это выгодно клиентам, и его владельцам. Защита помогает исключить судебные разбирательства и финансовые потери по вине мошенников. Обычным пользователям остаётся быть внимательными: проверять сайты, на которых совершаются покупки, и никому не сообщать реквизиты карты, кроме её номера.