Cisco anyconnect что это за программа

Cisco AnyConnect

Защищенный доступ через VPN для удаленных сотрудников

Cisco AnyConnect Secure Mobility Client предлагает удаленным сотрудникам удобный и защищенный доступ к корпоративной сети когда угодно, откуда угодно и с любого устройства без рисков для организации.

Связаться с Cisco

Оперативная защита удаленных сотрудников

Если вы ищете способ повысить уровень защиты удаленных сотрудников, чтобы они могли работать в любое время, где угодно и на любом устройстве, обратите внимание на решение Cisco Secure Remote Worker.

В чем преимущество Cisco AnyConnect?

Решения Cisco помогут ускорить развитие бизнеса за счет быстрого развертывания каналов гибкого доступа на основе политик для удаленных сотрудников, подключающихся к корпоративной среде через проводные и беспроводные сети или VPN.

Эффективность

Расширьте возможности традиционных сетей VPN за счет разнообразных услуг, чтобы гарантировать удаленным сотрудникам по-настоящему защищенный доступ и при этом снизить совокупную стоимость владения инфраструктурой.

Мониторинг

Возьмите корпоративную сеть под контроль — вы всегда будете знать, кто из распределенного штата сотрудников входит в систему и какое устройство для этого используется.

Автоматизация

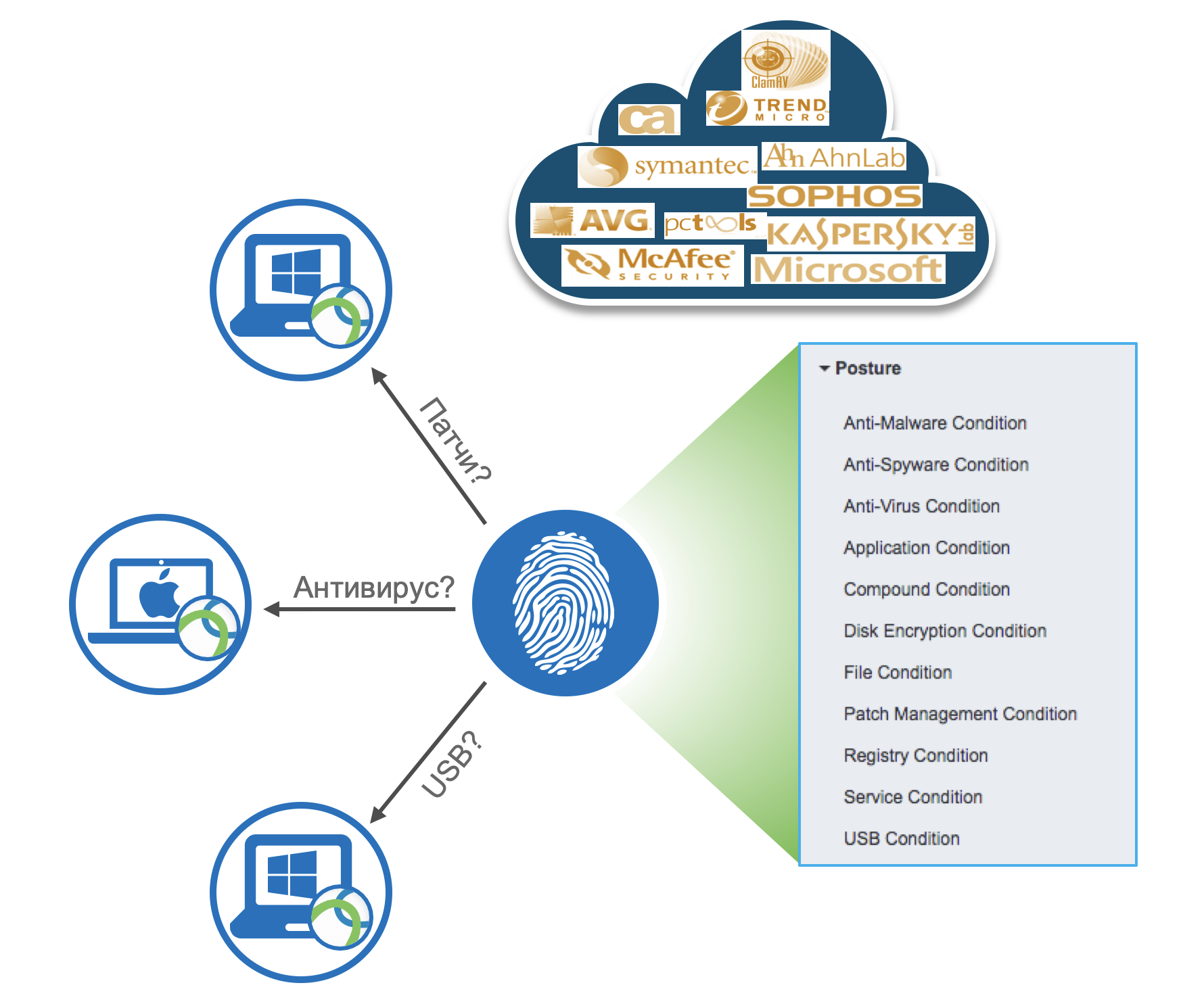

Автоматизируйте непрерывную проверку и исправление состояния оконечных устройств, чтобы контролировать, насколько вы соответствуете нормативным требованиям, и повысить уровень безопасности.

Используйте весь потенциал развертывания AnyConnect

Подтверждение личности пользователя при авторизации

Защитите доступ к сети VPN и контролируйте все устройства пользователей благодаря функции многофакторной аутентификации.

Нейтрализация угроз в точке входа

Отслеживайте активность на всех оконечных устройствах, чтобы блокировать атаки еще до того, как они нанесут ущерб вашему бизнесу.

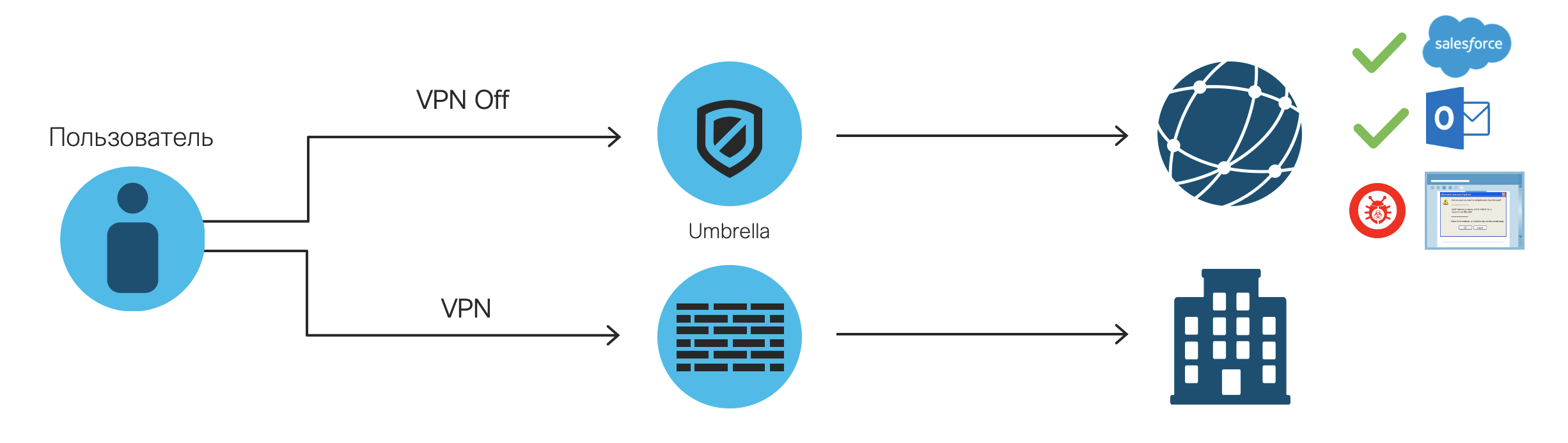

Защита пользователей вне сети VPN

Защитите пользователей за несколько минут при помощи гибкой облачной системы, всегда доступной в нужное время и в нужном месте.

Улучшение защиты благодаря средствам контроля и анализа

Выявляйте слепые зоны, существующие в сети, и создавайте информативные отчеты, которые сразу помогут увидеть уязвимости.

Оконечные устройства как на ладони

Выявляйте различные угрозы (вредоносное ПО неизвестного типа, опасные действия пользователей и утечку данных) и останавливайте их, прежде чем потенциальная проблема превратится в реальную.

Мониторинг трафика на устройствах iOS

Оптимизируйте мониторинг сетевого трафика на устройствах iOS и блокируйте попытки подключения к вредоносным сайтам.

Характеристики и преимущества

Доступ из любого места

Предоставьте любому пользователю возможность защищенного доступа в корпоративную сеть с любого устройства, в любое время и из любого местоположения.

Расширенные возможности мониторинга

Воспользуйтесь возможностями более глубокого анализа поведения пользователей и оконечных устройств с помощью полномасштабного мониторинга корпоративных сетевых ресурсов предприятия. Воспользуйтесь телеметрией Secure VPN для углубленного мониторинга оконечных устройств и создания системы раннего предупреждения об угрозах с помощью Cisco Endpoint Security Analytics. AnyConnect поможет повысить уровень защиты и эффективность сетевых операций.

Всесторонняя защита

Защититесь от угроз независимо от их источника. Платформа Cisco Identity Services Engine (ISE) помогает защитить сеть от устройств, не отвечающих требованиям безопасности. Вы можете устанавливать безопасный удаленный доступ с помощью многофакторной аутентификации Duo (MFA) для проверки идентификационных данных пользователя. А сервис Umbrella Roaming поможет вам распространить защиту на ситуации, когда пользователи подключаются к сети, не используя VPN.

Простое управление и использование

Обеспечьте удобство работы пользователей на любых устройствах как внутри организации, так и за ее пределами, не создавая лишних проблем для сотрудников ИТ-отдела. Упростите управление за счет использования единого агента.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Как пользоваться Cisco AnyConnect

Сейчас все большие и больше людей начинают работать из дома на своих корпоративных или личных устройствах. И часто таким сотрудникам нужен доступ в корпоративную сеть. С помощью Cisco AnyConnect Secure Mobility можно предоставить необходимый удаленный доступ, при этом обеспечив необходимый уровень безопасности. В этой статье мы расскажем как установить Cisco AnyConnect и как с его помощью подключиться к VPN.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Обзор Cisco AnyConnect

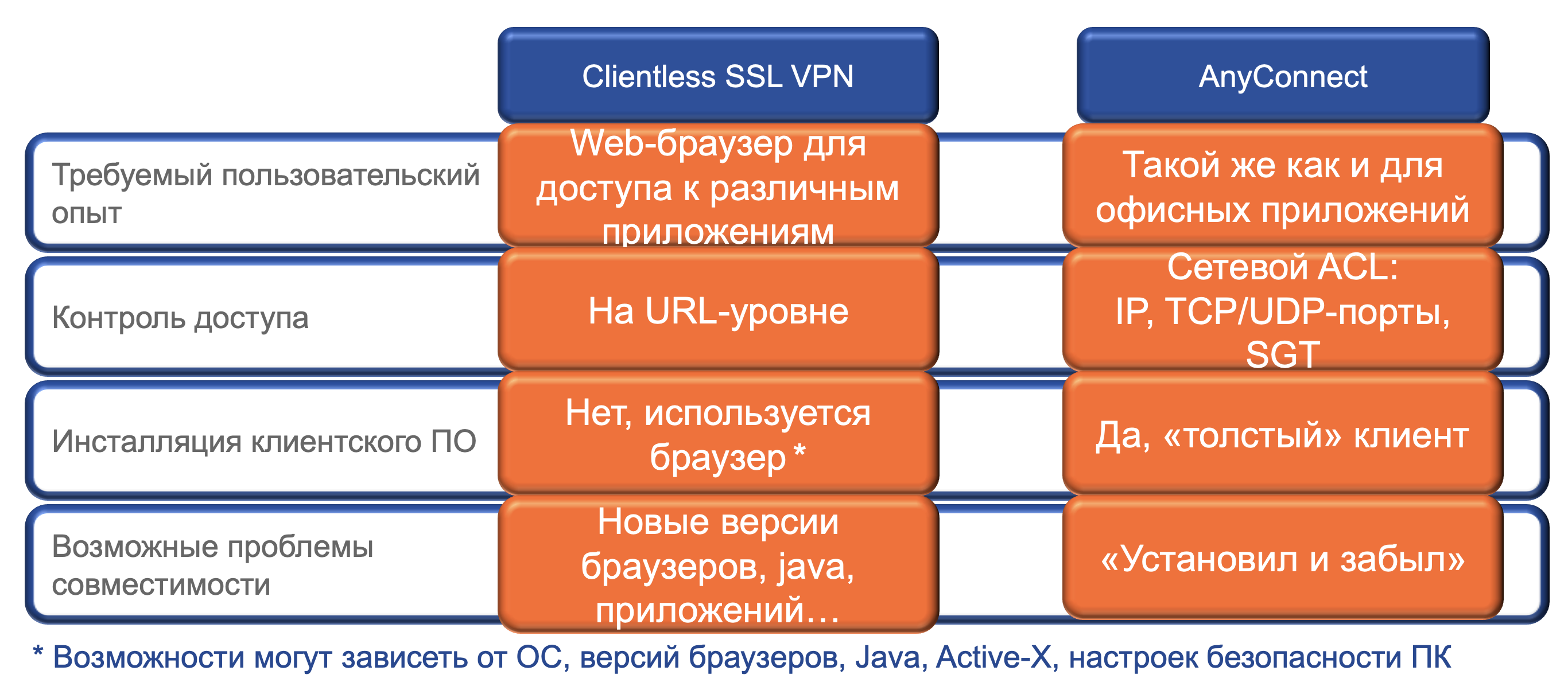

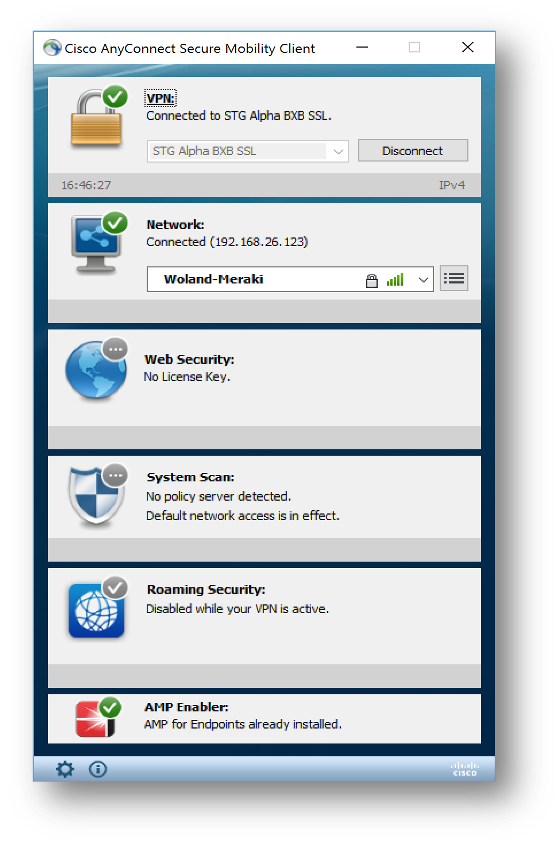

Cisco AnyConnect это VPN клиент (который является развитием Cisco VPN Client), позволяющий вам устанавливать защитное подключение к корпоративной сети. Cisco AnyConnect включает в себя такие функции, как удаленный доступ, контроль состояния, функции веб-безопасности и защита в роуминге.

Клиент доступен на огромном количестве платформ:

Интересная особенность AnyConnect заключается в том, что это модульный программный продукт. Он не только обеспечивает VPN-доступ через Secure Sockets Layer (SSL) и IPsec IKEv2, но также обеспечивает повышенную безопасность с помощью различных встроенных модулей. Помимо VPN-подключения, основные преимущества AnyConnect включают безопасность конечных точек для предприятий, телеметрию, веб-безопасность, управление доступом к сети и так далее.

Установка Cisco AnyConnect

Загрузите последнюю версию Cisco AnyConnect. Обратите внимание, что вам нужно иметь активную подписку AnyConnect Apex, Plus или VPN Only с Cisco для загрузки последней версии программного обеспечения клиента AnyConnect VPN. Просто войдите в систему, используя свой идентификатор Cisco и пароль, и вы сможете загрузить программное обеспечение без проблем.

Если вы являетесь пользователем Windows 10, вы можете легко загрузить VPN-клиент Cisco AnyConnect из Магазина Windows. Существует никаких ограничений на загрузку, и это бесплатно.

Для обычных конечных пользователей чаще всего установочные файлы предоставляют администраторы, поэтому для них нет необходимости скачивать их отдельно. Также в большинстве случаев администраторы сами устанавливают AnyConnect на ПК пользователя, поэтому можно перейти сразу к следующему пункту.

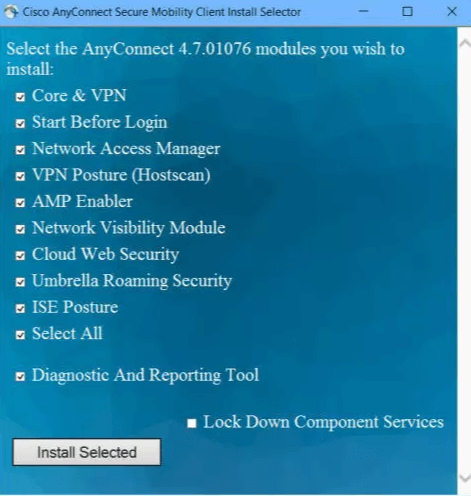

Вы можете выбрать компоненты, которые вы хотите установить с этой версией клиента Cisco VPN.

Подключение Cisco AnyConnect

Использовать AnyConnect с точки зрения клиента довольно просто. Вам просто нужно запустить AnyConnect, указать URL-адрес сервера, имя пользователя и пароль, и он просто подключится.

Мы дадим вам наш пошаговый обзор того, как запустить AnyConnect и отключиться от VPN при необходимости.

Убедитесь, что вы успешно установили AnyConnect. Для запуска VPN-клиента выполните следующие действия:

Как только соединение установлено, AnyConnect автоматически свернет себя в системном трее. Теперь вы можете безопасно просматривать ресурсы в удаленной сети. Весь трафик проходит через VPN-туннель, что означает, что никто не может прочитать информацию, кроме сервера и клиента.

Чтобы отключиться от VPN, дважды щелкните значок AnyConnect на панели задач и нажмите кнопку Отключить или Disconnect.

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Почему Cisco AnyConnect — это не просто VPN-клиент

Cisco AnyConnect является логичным развитием Cisco VPN Client, который за много лет не только был русифицирован, но и обогатился множеством различных функций и возможностей для защищенного удаленного доступа к корпоративной или облачной инфраструктуре с помощью одного из трех протоколов — TLS, DTLS и IPSec (поддерживается также FlexVPN ). Первый из них является достаточно традиционным для VPN-клиентов и использует TCP как транспортный для своей работы. Однако туннелирование через TLS означает, что приложения, основанные на TCP, будут его дублировать (один раз для организации TLS, второй — для своей работы уже внутри TLS). А протоколы на базе UDP будут… все равно использовать TCP. Это может привести к определенным задержкам, например, для мультимедиа-приложений, которые являются очень популярными при удаленной работе. Решением этой проблемы стала разработка протокола DTLS, который вместо TCP задействует UDP для работы TLS. AnyConnect поддерживает обе реализации TLS — на базе TCP и UDP, что позволяет гибко их использовать в зависимости от условий удаленной работы. Обычно TCP/443 или UDP/443 разрешены на межсетевых экранах или прокси и поэтому использование TLS и DTLS не составляет большой проблемы. Но в ряде случаев может потребоваться применение протокола IPSec, который также поддерживается AnyConnect’ом (IPSec/IKEv2).

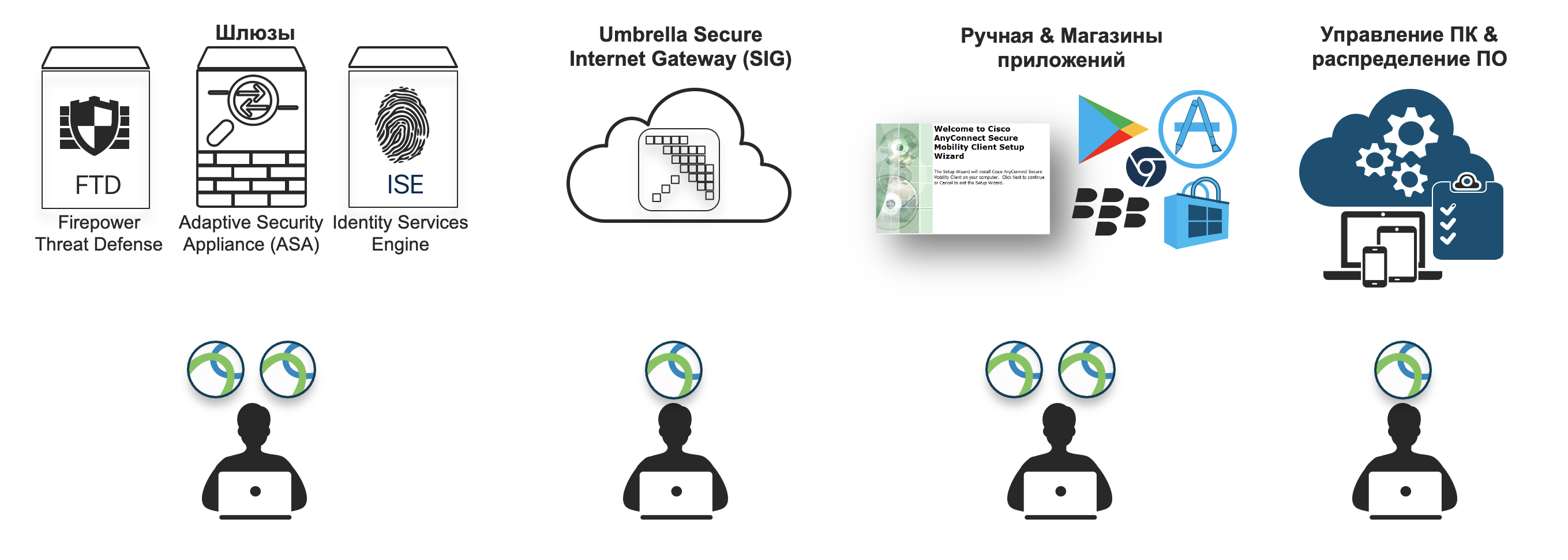

Интересно, что в отличие от многих других VPN-клиентов, у вас существует множество вариантов инсталляции Cisco AnyConnect на персональный компьютер или мобильное устройство ваших работников. Если вы выдаете им такие устройства из собственных запасов или специально покупаете для сотрудников ноутбуки, то вы можете просто предустановить защитного клиента вместо с остальным ПО, требуемым для удаленной работы. Но что делать для пользователей, которые находятся далеко от корпоративных ИТ-специалистов и не могут предоставить им свой ноутбук для установки нужного ПО? Можно, конечно, задействовать и специализированное ПО типа SMS, SCCM или Microsoft Installer, но у Cisco AnyConnect есть и другой способ установки — при обращении к упомянутому VPN-шлюзу клиент сам скачивается на компьютер пользователя, работающий под управлением Windows, Linux или macOS. Это позволяет быстро развернуть VPN-сеть даже на личных устройствах работников, отправленных на удаленную работу. Мобильные же пользователи могут просто скачать Cisco AnyConnect из Apple AppStore или Google Play.

Но как я уже выше написал, Cisco AnyConnect, это не просто VPN-клиент, это гораздо больше. Но я бы не хотел переписывать здесь документацию на него, а попробовать описать ключевые функции в режиме вопросов и ответов на них (FAQ).

А как я могу гарантировать, что домашний пользователь не подцепит ничего в Интернет?

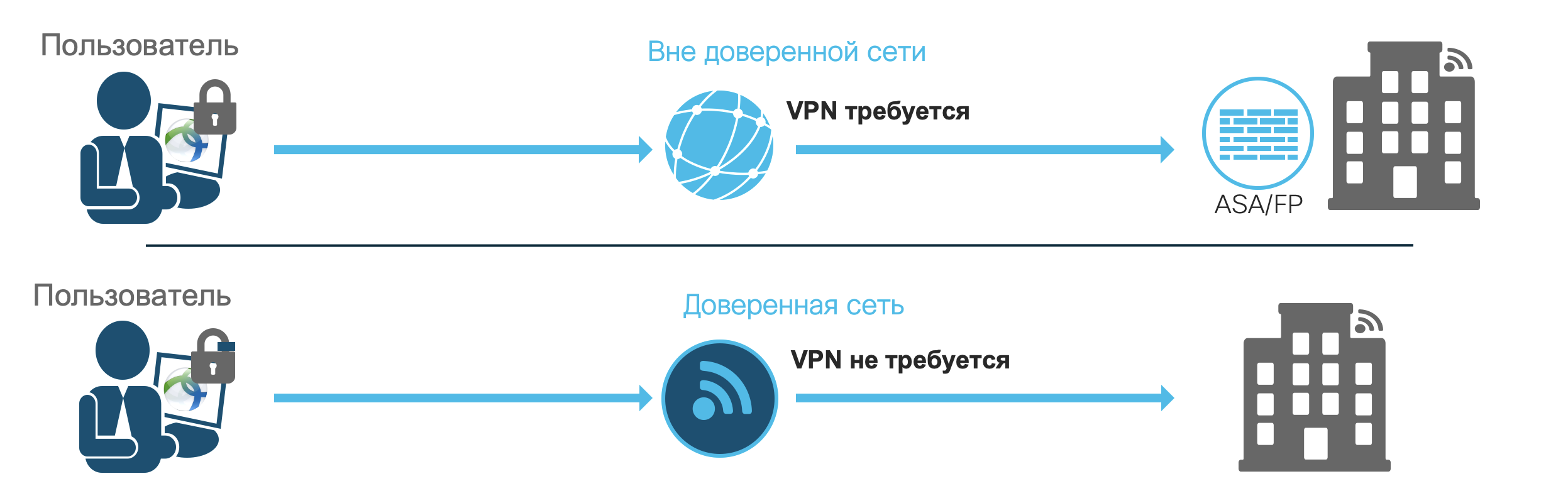

В AnyConnect есть такая функция — Always-On VPN, которая предотвращает прямой доступ в Интернет, если пользователь не находится в так называемой доверенной сети, которой может быть ваша корпоративная инфраструктура. Но обратите внимание, что данная функция работает очень гибко. Если пользователь находится в корпоративной сети, VPN автоматически отключается, а при ее покидании (например, если пользователь работает с ноутбука, планшета или смартфона), VPN опять включается; причем прозрачно и незаметно для пользователя. Тем самым пользователь всегда будет находиться под защитой корпоративных средств защиты, установленных на периметре, — межсетевого экрана, системы предотвращения вторжений, системы анализа аномалий, прокси и т.п. Многие компании, выдавая удаленным работникам корпоративные устройства, ставят условие использования их только для служебных целей. А чтобы контролировать исполнение этого требования включают в AnyConnect настройки, запрещающие пользователю ходить в Интернет напрямую.

А могу ли я шифровать не весь трафик, а только корпоративный?

Функция Always-On VPN очень полезна для защиты удаленного доступа с выданных вами устройств, но далеко не всегда мы можем заставить пользователя делать то, что хотим мы, особенно если речь идет о его личном компьютере, на котором мы не можем устанавливать свои правила. И пользователь не захочет, чтобы его личный трафик проходил через корпоративный периметр и ваши администраторы следили за тем, какие сайты пользователь посещает во время надомной работы. Как говорится, «сложно говорить о морали с администратором, который видел логи вашего прокси» 🙂

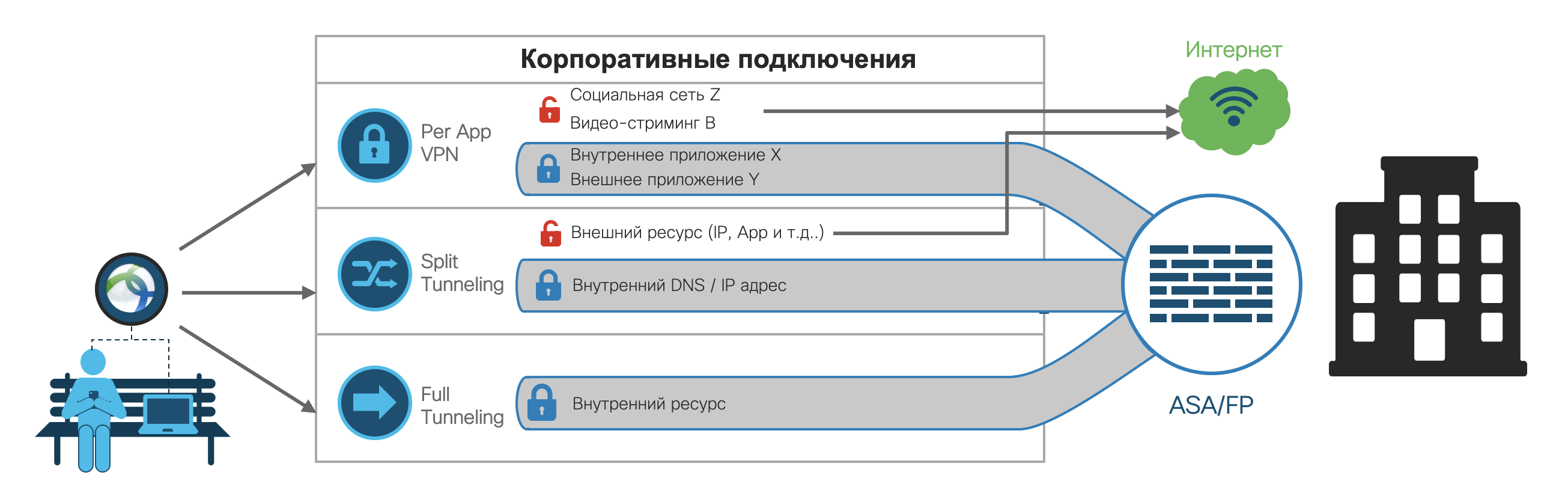

В этом случае на Cisco AnyConnect можно включить функцию split tunneling, то есть разделения туннелей. Одни виды трафика, например, до корпоративной инфраструктуры и рабочих облаков трафик будет шифроваться, а трафик до соцсетей или онлайн-кинотеатров будет идти в обычном режиме, без защиты со стороны AnyConnect. Это позволяет учесть интересы и компании и ее работников, вынужденных делить персональный компьютер сотрудника между двумя областями жизни — личной и служебной. Но стоит помнить, что функция split tunneling может снизить защищенность вашей сети, так как пользователь может подцепить какую-нибудь заразу в Интернет, а потом уже по защищенному каналу она попадет в внутрь компании.

А могу ли я шифровать трафик определенных, например, корпоративных, приложений?

Помимо разделения трафика по принципу «доверенный/недоверенный», Cisco AnyConnect поддерживает функцию Per App VPN, которая позволяет шифровать трафик отдельных приложений (даже на мобильных устройствах). Это позволяет шифровать (читай, пускать в корпоративную сеть) только определенные приложения, например, 1C, SAP, Sharepoint, Oracle, а тот же Facebook, LinkedIn или персональный Office365 пускать в обход корпоративного периметра. При этом для разных групп удаленных устройств или пользователей могут быть свои правила безопасности.

А ведь пользователь может подцепить вредонос на домашний компьютер, который затем попадет в корпоративную сеть. Как с этим бороться?

А как мне аутентифицировать пользователей?

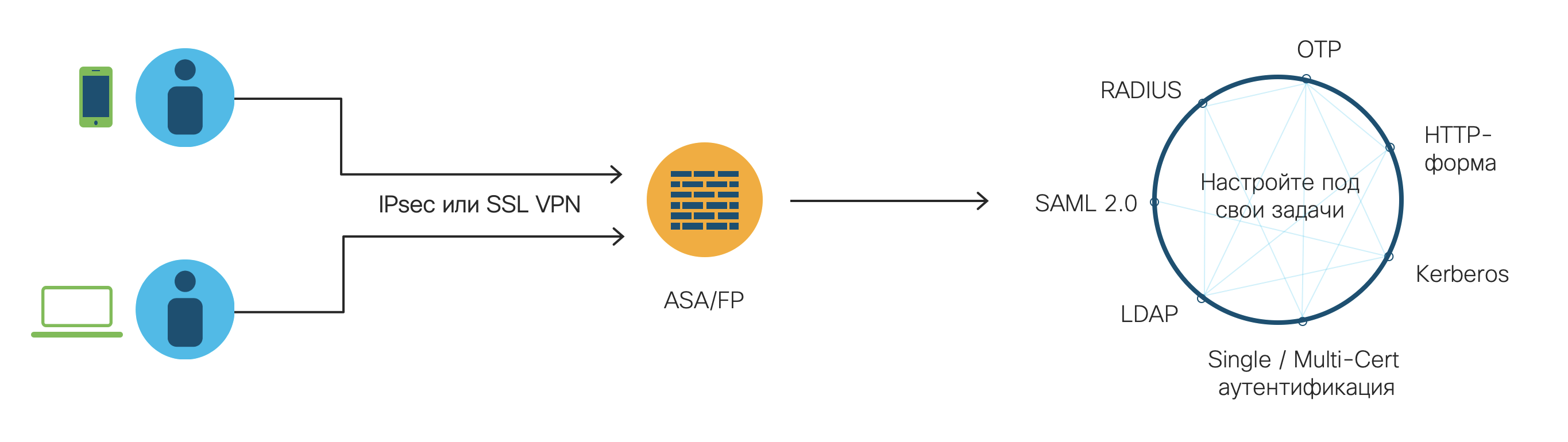

Когда пользователи работают на корпоративных компьютерах, то они проходят аутентификацию обычно в Active Directory или ином LDAP-справочнике. Хочется получить такую же возможность и при удаленном доступе и Cisco AnyConnect позволяет ее реализовать за счет поддержки аутентификации по логину/паролю, включая и одноразовые пароли, пользовательским или машинным сертификатам, аппаратным токенам (например, смарт-картам или Yubikey), и даже биометрии и иным способам многофакторной аутентификации. Все эти варианты могут быть легко интегрированы с вашими решениями по управлению идентификацией и аутентификацией с помощью протоколов RADIUS, RSA SecurID, SAML, Kerberos и т.п.

А если я использую облачные платформы, например, Amazon AWS или MS Azure, то как мне защитить доступ домашних пользователей к ним?

У Cisco существует виртуальный маршрутизатор Cisco CSR 1000, который может быть развернут в облачных средах, например, в Amazon AWS или MS Azure, и который может терминировать на себе VPN-туннели, создаваемые Cisco AnyConnect.

Если пользователь работает с личного устройства, то как мне повысить защищенность своей сети при таком доступе?

А если я работаю с планшета или смартфона и постоянно перемещаюсь. У меня будет рваться VPN-соединение и мне надо будет каждый раз устанавливать его заново?

Нет, не надо. В Cisco AnyConnect встроен специальный роуминговый модуль, который позволяет не только автоматически и прозрачно переподключать VPN при переходе между различными типами подключений (3G/4G, Wi-Fi и т.п.), но и автоматически защищать ваше мобильное (ведь вряд ли вы будете носить с собой стационарный домашний компьютер) устройство с помощью решения Cisco Umbrella, которое будет инспектировать весь DNS-трафик на предмет доступа к фишинговым сайтам, командным серверам, ботнетам и т.п. Подключение к Umbrella потребуется в том случае, если вы разрешили пользователю функцию split tunneling и он может подключаться к различным ресурсам Интернет напрямую, минуя шлюз удаленного доступа.

А ваш AnyConnect не снизит качество видео- и голосовых телеконференций?

Нет. Как я уже описывал выше, Cisco AnyConnect поддерживает протокол DTLS, который специально ориентирован на защиту мультимедиа-трафика.

На самом деле Cisco AnyConnect обладает куда большим количеством возможностей. Он может работать в скрытом режиме, динамически выбирать наиболее оптимальный шлюз удаленного доступа, поддерживает IPv6, имеет встроенный персональный межсетевой экран, мониторится удаленно, обеспечивает контроль доступа, поддерживает RDP и т.п. А еще он русифицирован, чтобы у пользователей не возникало вопросов относительно тех редких сообщений, которые Cisco AnyConnect может выдавать. Так что Cisco AnyConnect — это не просто VPN-клиент, но гораздо более интересное решение для обеспечения защищенного удаленного доступа, который в последние недели начинает набирать популярность из-за пандемии коронавируса, заставляющего работодателей переводить отдельные категории своих работников на удаленку.

Установка Cisco AnyConnect Secure Mobility Client на Windows компьтер

Описание

Этот документ содержит описание процесса загрузки и установки Cisco AnyConnect Secure Mobility Client на компьютерах Windows.

Вступление

AnyConnect Secure Mobility Client представляет из себя модульное клиентское ПО. Оно не только предоставляет возможность удаленного доступа (VPN) по протоколам Secure Sockets Layer (SSL) и Internet Protocol Security (IPsec) Internet Key Exchange version2 (IKEv2) но и производит дополнительные улучшения безопасности с помощью различных встроенных модулей.

Если Вы являетель пользователем компьютера Mac, прочитайте документ как установить AnyConnect на Mac.

Если в процессе установки Cisco AnyConnect Secure Mobility Client, возникают ошибки, следующие документы могут помочь:

Поддерживаемые клиенты

Cisco AnyConnect совместима с Windows версий 7, 8, 8.1, 10.

Версия ПО

Установка AnyConnect Secure Mobility Client

Шаг 1. Скачайте Cisco AnyConnect VPN Client отсюда или с оффициального сайта.

Примечание: нужен AnyConnect Pre-deployment Package for Windows.

Шаг 2. После скачивания и распаковки дважды клюкните по иконке для запуска.

Шаг 4. Выберите модули для установке.

Примечание: по умолчанию все модули выбраны, оставьте так если не знаете что делать.

Шаг 5. (Опционально) Check the Lock Down Component Services check box if the feature needs to be enabled. Enabling this feature will prevent users from disabling the Windows Web Security service.

Note: In this example, Lock Down Component Services is not enabled.

Шаг 6. Нажмите Install Selected.

Шаг 8. Прочитайте Supplemental End User License Agreement нажмите Accept.

Шаг 9. Перезагрузите компьютер.

Установка Cisco AnyConnect Secure Mobility Client прошла успешно.

Мобильные устройста:

Для установки AnyConnect на мобильные устройства:

Подключения с помощью AnyConnect Secure Mobility Client

Шаг 1. Для подключения по VPN, используйте значок Cisco Anyconnect:

Шаг 2. Щелкните по нему правой кнопкой мыши и выберите левой «Connect»

Шаг 3. Укажите имя сервера для подключения: door.tvc.ru

Шаг 4. Введите свой логин и пароль

Шаг 5. Нажмите кнопку «Ок» и если логин и пароль введены правильно, будет установлено соединение:

Шаг 6. Запустите программу mstsc.exe и подключайтесь к своему рабочему компьютеру.

Завершение работы AnyConnect Secure Mobility Client

Шаг 1. По завершению работы, нужно отключить VPN-соединение.

Это можно сделать по кнопке Disconnect или, используя значок Cisco Anyconnect

Шаг 2. щелкните по нему правой кнопкой мыши и выберите левой «Disconnect»

Настройка клиента AnyConnect Secure Mobility Client с использованием раздельного туннелирования на ASA

Параметры загрузки

Об этом переводе

Этот документ был переведен Cisco с помощью машинного перевода, при ограниченном участии переводчика, чтобы сделать материалы и ресурсы поддержки доступными пользователям на их родном языке. Обратите внимание: даже лучший машинный перевод не может быть настолько точным и правильным, как перевод, выполненный профессиональным переводчиком. Компания Cisco Systems, Inc. не несет ответственности за точность этих переводов и рекомендует обращаться к английской версии документа (ссылка предоставлена) для уточнения.

Содержание

Введение

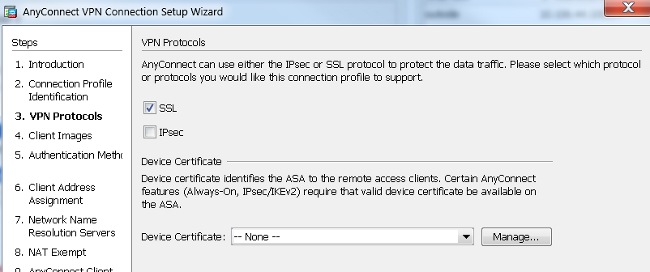

В этом документе описывается, как настроить клиент защищенного мобильного доступа Cisco AnyConnect Secure Mobility с помощью диспетчера устройств Cisco Adaptive Security Device Manager на многофункциональном устройстве обеспечения безопасности Cisco ASA с ПО версии 9.3(2).

Предварительные условия

Требования

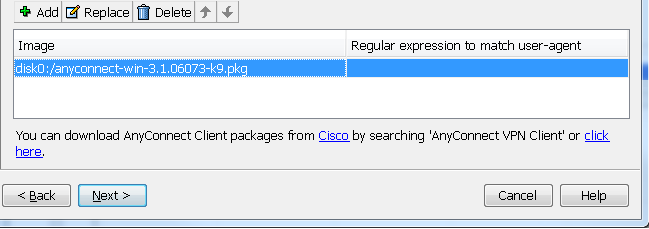

Веб-пакет развертывания клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility необходимо загрузить на локальный компьютер, на котором имеется доступ ASDM к ASA. Загрузить клиентский пакет можно на веб-странице клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility. Веб-пакеты развертывания для различных операционных систем (ОС) можно загрузить на ASA одновременно.

Имена файлов веб-пакетов развертывания для различных ОС:

Используемые компоненты

Сведения, содержащиеся в данном документе, касаются следующих версий программного обеспечения и оборудования:

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой (стандартной) конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования.

Общие сведения

В этом документе представлены пошаговые инструкции по использованию мастера настройки AnyConnect Cisco в ASDM, позволяющего настроить клиент AnyConnect и включить раздельное туннелирование.

Раздельное туннелирование используется в случаях, когда необходимо туннелировать только определенный трафик, в отличие от ситуаций, в которых весь поток трафика, создаваемый клиентскими компьютерами, проходит через VPN, если она подключена. При использовании мастера настройки AnyConnect по умолчанию на ASA создается конфигурация tunnel-all. Раздельное туннелирование необходимо настраивать отдельно, о чем подробно рассказывается в разделе Разделенное туннелирование этого документа.

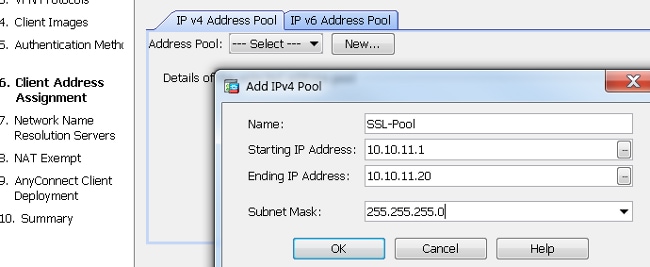

В этом примере конфигурации предполагается передавать трафик для подсети 10.10.10.0/24, которая является подсетью локальной сети за устройством ASA, по VPN-туннелю, а весь остальной трафик с клиентского компьютера передавать через его собственный канал в Интернете.

Информация о лицензии AnyConnect

Далее приведены некоторые ссылки на полезные сведения о лицензиях клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility:

Настройка

В этом разделе описывается настройка клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility на ASA.

Примечание. Используйте средство поиска команд (только для зарегистрированных заказчиков) для получения дополнительной информации по командам, используемым в этом разделе.

Схема сети

Это топология, которая используется для примеров в данном документе:

Мастер настройки AnyConnect ASDM

Мастер настройки AnyConnect может использоваться для настройки клиента защищенного мобильного доступа AnyConnect Secure Mobility. Прежде чем продолжить, убедитесь, что пакет клиента AnyConnect загружен на флеш-накопитель или диск межсетевого экрана ASA.

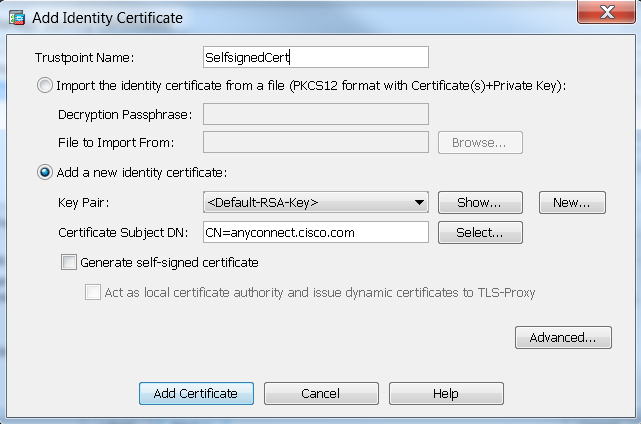

Для того чтобы настроить клиент защищенного мобильного доступа AnyConnect Secure Mobility с помощью мастера настройки, выполните следующие действия:

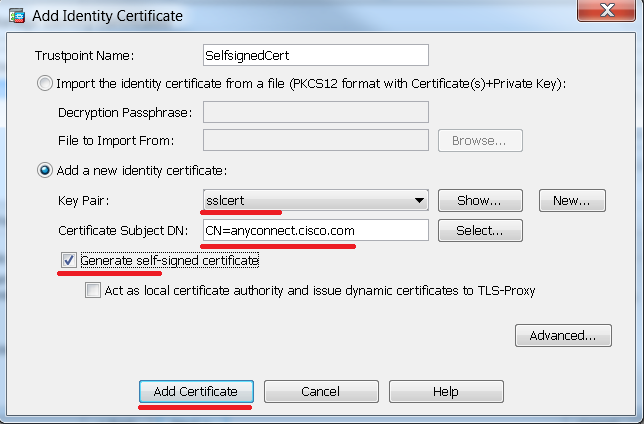

Примечание. Этот сертификат является предоставляемым сертификатом серверной части. Если на ASA нет установленных сертификатов и необходимо создать самозаверенный сертификат, нажмите кнопку Manage (Управление).

Примечание. В данном примере настраивается аутентификация LOCAL. Это означает, что для аутентификации будет использоваться локальная база данных пользователей на ASA.

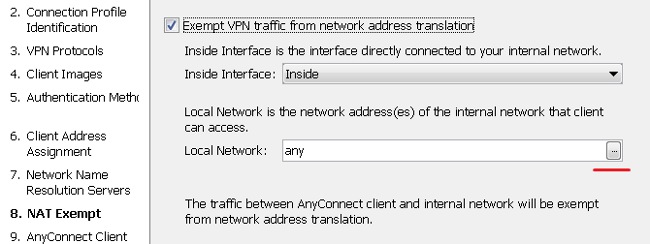

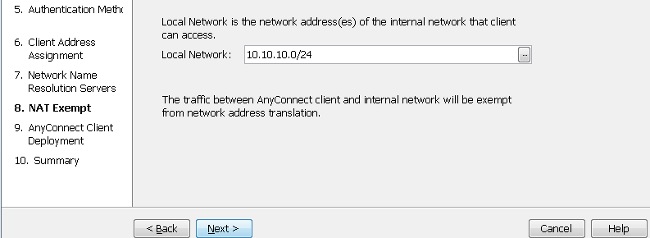

Установите флажок Exempt VPN traffic from network address translation (Не подвергать трафик VPN преобразованию сетевых адресов) и настройте интерфейсы LAN и WAN, которые будут использоваться в этом исключении:

Теперь настройка клиента AnyConnect завершена. Однако при настройке AnyConnect в мастере настройки политика раздельного туннелирования настраивается как Tunnelall по умолчанию. Для туннелирования только определенного трафика необходимо реализовать раздельное туннелирование.

Примечание. Если раздельное туннелирование не будет настроено, политика раздельного туннелирования будет унаследована от групповой политики по умолчанию (DfltGrpPolicy), которая по умолчанию установлена как Tunnelall. Это означает, что после подключения клиента по VPN весь трафик (включая трафик Интернета) передается по туннелю.

Только трафик, предназначенный для IP-адреса глобальной сети ASA (или внешнего IP-адреса), будет обходить туннелирование на клиентском компьютере. Это можно видеть в выходных данных команды route print на компьютерах Microsoft Windows.

Настройка раздельного туннелирования

Раздельное туннелирование — это функция, с помощью которой можно определить трафик для подсетей или хостов, который должен шифроваться. Сюда входит настройка списка контроля доступа (ACL), который будет связан с этой функцией. Трафик для подсетей или хостов, определенный в этом ACL, будет шифроваться в туннеле с клиентской стороны, и маршруты для этих подсетей устанавливаются в таблице маршрутизации ПК.

Для того чтобы перейти от конфигурации Tunnel-all к конфигурации Split-tunnel, выполните следующие действия:

После подключения маршруты для подсетей или хостов в ACL разделения добавляются в таблицу маршрутизации клиентского компьютера. На компьютерах Microsoft Windows это можно увидеть в выходных результатах команды route print. Следующим переходом для этих маршрутов будет IP-адрес подсети из пула IP-адресов клиента (обычно первый IP-адрес подсети):

На компьютерах MAC OS для просмотра таблицы маршрутизации компьютера введите команду netstat-r:

Загрузка и установка клиента AnyConnect

Существует два способа развертывания клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility на пользовательском компьютере:

Оба эти способа подробно описываются в последующих разделах.

Развертывание через Интернет

Примечание. Если используется Internet Explorer (IE), установка выполняется в основном через ActiveX, если не включено принудительное использование Java. Во всех остальных браузерах используется Java.

После входа на эту страницу должна начаться установка на клиентском компьютере, а клиент должен подключиться к ASA после завершения установки.

Примечание. Может быть запрошено разрешение на запуск ActiveX или Java. Необходимо дать разрешение, чтобы продолжить установку.

Автономное развертывание

Для того чтобы воспользоваться способом автономного развертывания, выполните следующие действия:

Примечание. После этого будет загружен ISO-образ установщика (такой как anyconnect-win-3.1.06073-pre-deploy-k9.iso).

Конфигурация интерфейса командой строки CLI

В этом разделе представлена конфигурация интерфейса командой строки (CLI) для клиента защищенного мобильного доступа Cisco AnyConnect Secure Mobility в целях справки.

Проверка

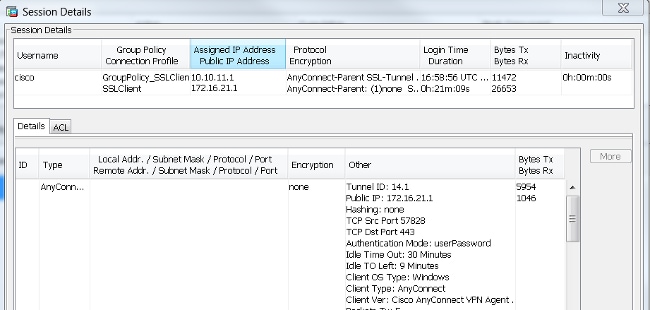

Выполните следующие действия для проверки клиентского подключения и различных параметров этого подключения:

Совет: Сеансы можно дополнительно фильтровать с помощь других условий, таких как имя пользователя и IP-адрес.

Устранение неполадок

С помощью инструмента диагностики и создания отчетов (DART) AnyConnect можно собрать данные для поиска и устранения неполадок c установкой AnyConnect и проблем с подключением. Мастер DART используется на компьютере, на котором работает AnyConnect. DART собирает информацию журналов, информацию о состоянии и диагностическую информацию для анализа в Центре технической поддержки Cisco TAC, и для его запуска на клиентском компьютере не требуются права администратора.

Установка DART

Для установки DART выполните следующие действия:

Примечание. После этого будет загружен ISO-образ установщика (такой как anyconnect-win-3.1.06073-pre-deploy-k9.iso).

Запуск DART

Перед запуском DART учтите следующие важные аспекты:

Запустите DART из меню «Пуск» на клиентском компьютере:

Можно выбрать режим Default (По умолчанию) или Custom (Пользовательский). Cisco рекомендует запускать DART в режиме по умолчанию, чтобы вся информация могла быть захвачена за один раз.

После завершения этот инструмент сохраняет ZIP-файл пакета DART на компьютере клиента. Этот пакет затем можно отправить по электронной почте в TAC (после открытия обращения в TAC) для дальнейшего анализа.