Fireeye что это за программа

Обзор подробно описывает средство защиты от сложных и целенаправленных атак для рабочих станций FireEye Endpoint Security (HX), разработанное компанией FireEye — одним из мировых лидеров в области кибербезопасности. Решение обеспечивает защиту и мониторинг рабочих станций внутри и за пределами корпоративной сети, осуществляет автоматический поиск, выявление, идентификацию и нейтрализацию угроз.

Сертификат AM Test Lab

Номер сертификата: 198

Дата выдачи: 20.09.2017

Срок действия: 20.09.2022

Введение

Защита от сложных и целенаправленных атак (Advanced Persistent Threats, APT) —одна из ключевых проблем информационной безопасности последних лет. Целевая атака может быть направлена против конкретной организации, отрасли экономики или государственной структуры. Спланированные действия могут осуществлять наемные киберпреступники, террористические организации, иностранные спецслужбы. В настоящий момент нет универсального средства противодействия сложным и целенаправленным атакам, требуется комплексное решение по обеспечению безопасности на всех уровнях, включая подготовку и проверку персонала.

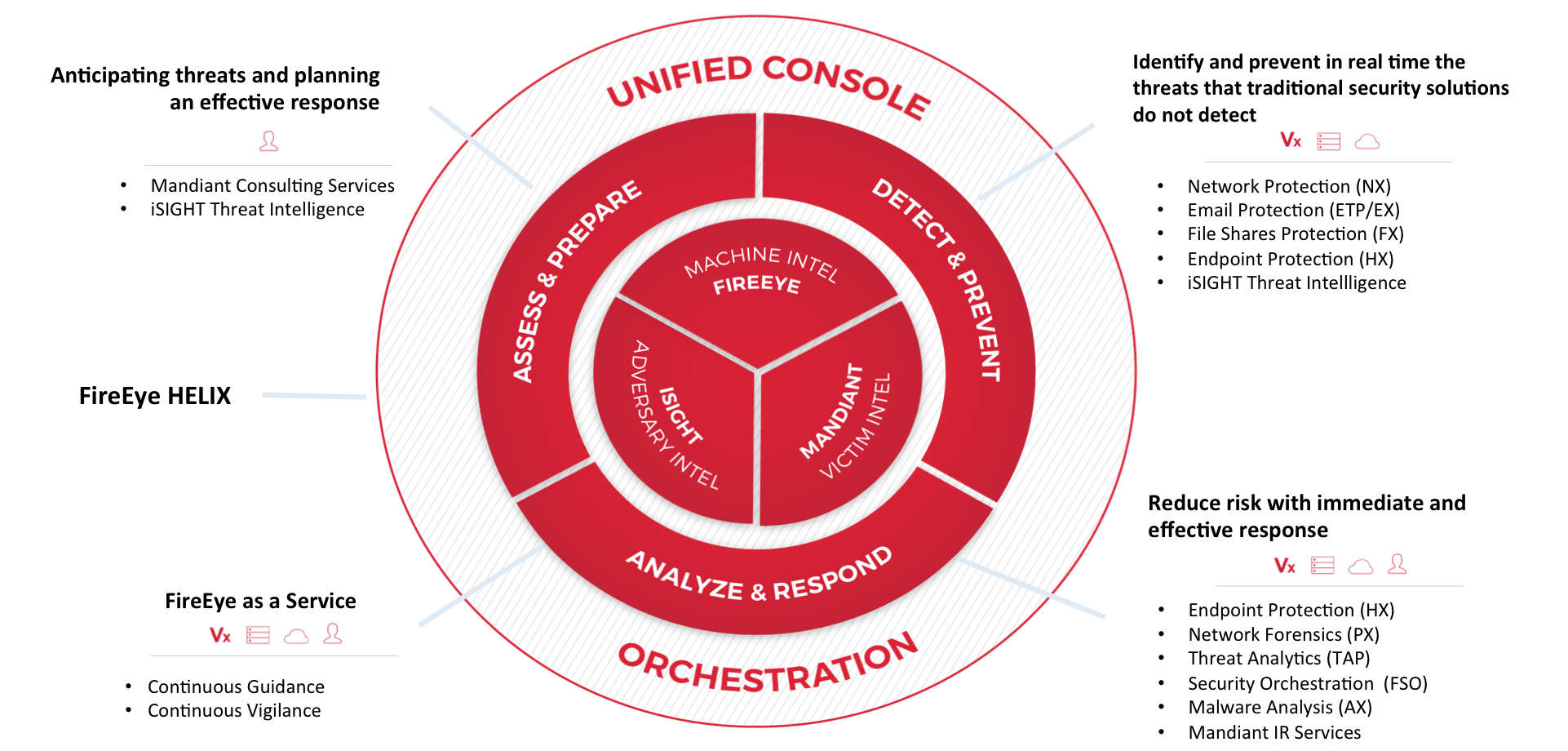

Компания FireEye, один из мировых лидеров по вопросам кибербезопасности, разработала широкий набор инструментов, применяемых для защиты от целенаправленных атак. Решения могут обеспечивать защиту как независимо друг от друга, так и совместно. Продукты FireEye нацелены на борьбу с вредоносными программами и обеспечивают глубокий анализ и корреляцию различных факторов и событий для обнаружения сложных атак.

На территории Российской Федерации продукты FireEye распространяются через ряд дистрибьютеров, в их число входит компания Axoft.

Рисунок 1. Компоненты защиты от сложных и целенаправленных атак платформы FireEye

Одним из ключевых моментов защиты от передовых атак является противодействие сложным угрозам на уровне рабочих станций. Реализация защиты на этом уровне позволяет получить выгодное соотношение «удобство-безопасность», позволяя перенести часть функций блокировки с охраняемого периметра сети на конечные точки, тем самым сохраняя функциональность всей системы и не замедляя бизнес-процессы.

Средство защиты FireEye НХ (полное название продукта — FireEye Endpoint Security) обеспечивает защиту от АРТ и предназначено для защиты конечных станций. Возможности обнаружения и реагирования на инциденты на конечных точках (Endpoint Detection and Response, EDR) позволяют быстро определить точный объем и уровень действий атаки, связанных как с известными, так и с неизвестными угрозами. С подробным контекстом блокированных и неизвестных угроз аналитики могут адаптировать систему защиты и ответы на все кибератаки.

FireEye HX состоит из двух компонентов:

FireEye НХ использует следующие функции:

Функциональные возможности FireEye HX

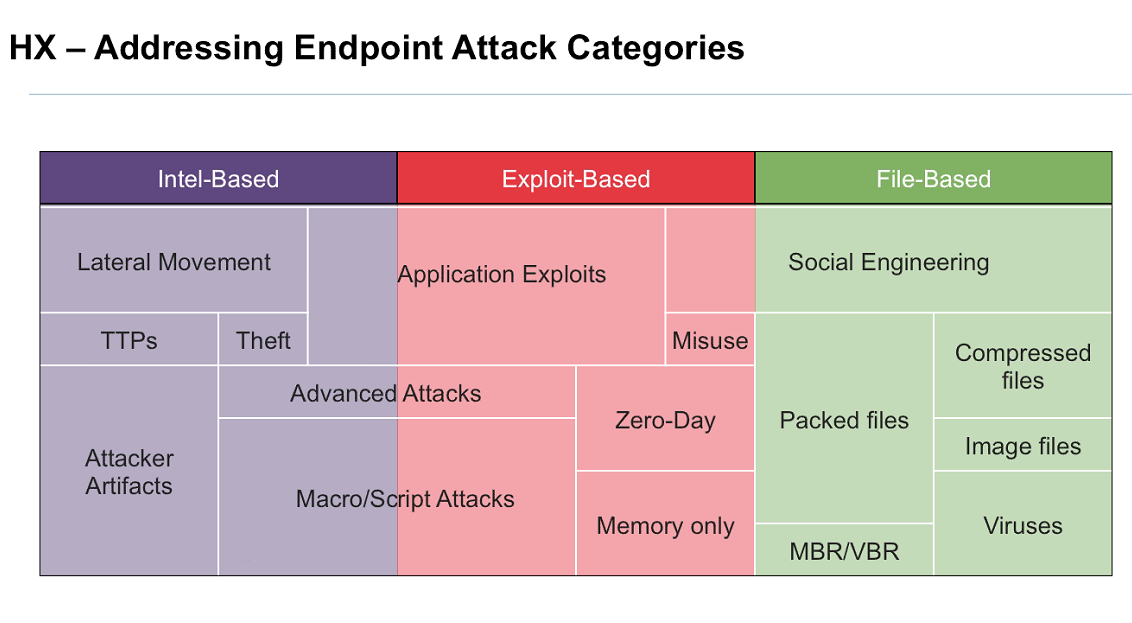

FireEye НХ обеспечивает противодействие всем известным атакам на конечные станции, основанным на использовании вредоносных файлов, эксплойтах и разведке.

Рисунок 2. Категории атак, направленные на конечные станции

Основные возможности FireEye НХ:

Подробная информация о возможностях FireEye HX приведена ниже.

Состав компонентов FireEye Endpoint Security

Как уже было сказано выше, средство защиты FireEye НХ состоит из двух компонентов:

Агент FireEye НХ — программный компонент, записывающий всю активность на конечной станции (операции с файлами, сетевая активность, изменение записей в реестре Windows, запуск процессов и загрузка DLL). Записи хранятся в кэше агента в течение нескольких дней и автоматически передаются на контроллер в виде пакета логов соответствующих событий (Triage) при возникновении инцидента на этой станции. Содержимое кэша агента можно также получить по требованию администратора.

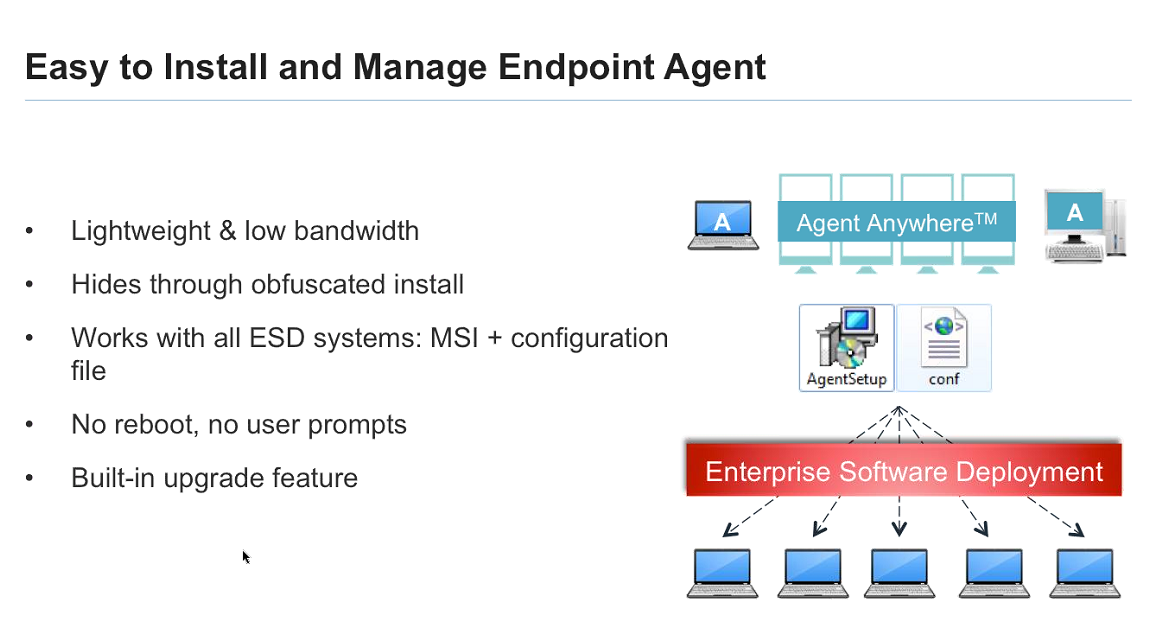

Технология Agent Anywhere позволяет распространять агенты на удаленные конечные станции за пределами корпоративной сети и за NAT. Чтобы обеспечить высокий уровень безопасности системы защиты конечных точек, FireEye рекомендует развертывать выделенный DMZ-контроллер, который перехватывает связь между удаленными агентами и основным контроллером FireEye НХ в сети LAN.

Агенты поставляются в формате MSI с конфигурационным файлом и легко устанавливаются через корпоративные средства внедрения программного обеспечения (Enterprise Software Deployment, ESD). Процесс установки не требует перезагрузки конечной станции и действий со стороны пользователя. Агенты оснащены функцией автоматического обновления. После установки агента конечная станция автоматически попадает в систему НХ и доступна для мониторинга в интерфейсе администратора.

Рисунок 3. Схема распространения агентов FireEye НХ

Агент FireEye НХ совместим со следующими операционными системами:

Аппаратный контроллер FireEye НХ предоставляет единую консоль администрирования и позволяет соотносить сетевую активность с активностью конечных станций. Это дает администраторам безопасности возможность автоматически получить подтверждение о том, действительно ли угроза, обнаруженная на сетевом уровне, была успешной на хосте. В результате администратор получает информацию об активности вредоносных программ на хосте и может немедленно начать расследование атаки.

Рисунок 4. Внешний вид контроллера FireEye НХ 4402

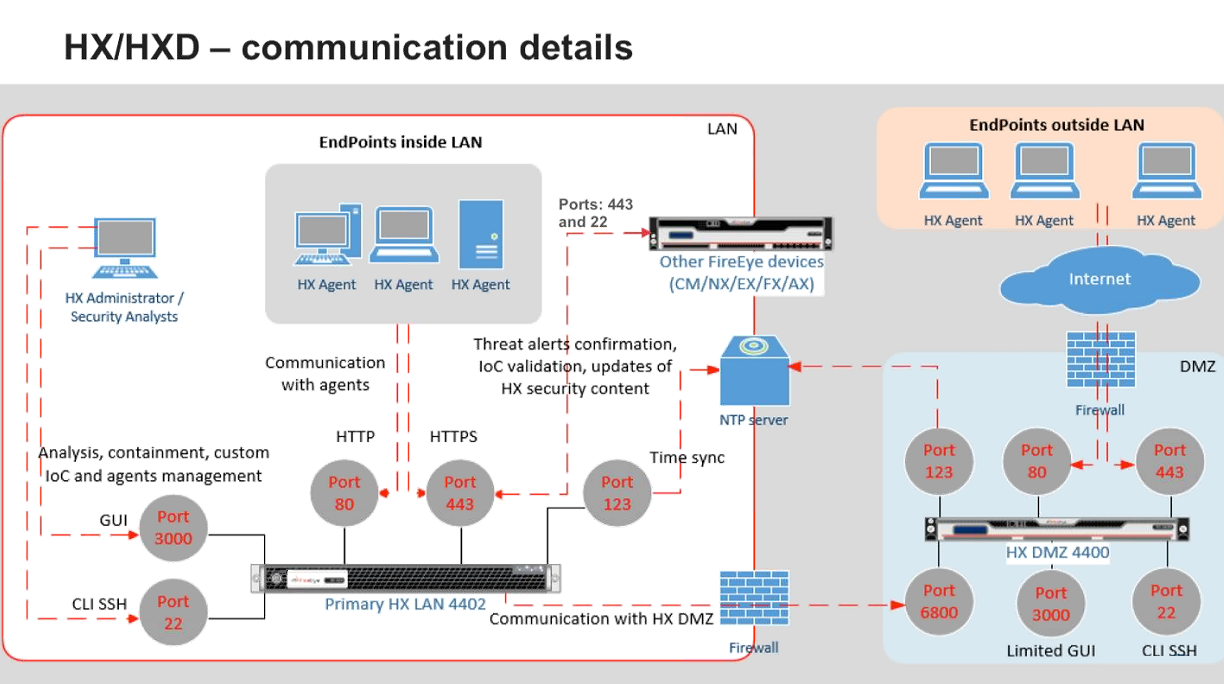

Устройство FireEye НХ 4402 действует как основной системный контроллер (так называемый LAN-контроллер). Опционально другой контроллер (устройство FireEye НХ 4400D) может быть развернут в демилитаризованной зоне клиента для перехвата связи между основным контроллером и удаленными агентами.

Взаимодействие компонентов FireEye НХ представлено ниже.

Рисунок 5. Взаимодействие компонентов FireEye НХ и других средств защиты информации

Контроллеры FireEye НХ доступны в качестве физического или виртуального устройства (Endpoint Security Virtual Appliance). Аппаратные контроллеры обеспечивают аналитическую емкость и поддерживают связь с 100 000 конечных точек сети, в то время как виртуальные версии контроллера FireEye НХ поддерживают до 15 000 агентов (HX 2502V) или до 100 000 агентов (HX 4502V).

Виртуальный контроллер является альтернативным вариантом для небольших организаций и обеспечивает управление агентами без снижения скорости обнаружения и реагирования на угрозы безопасности. Виртуальный контроллер использует ресурсы VMware.

Доступ к графическому интерфейсу администратора осуществляется через веб-интерфейс.

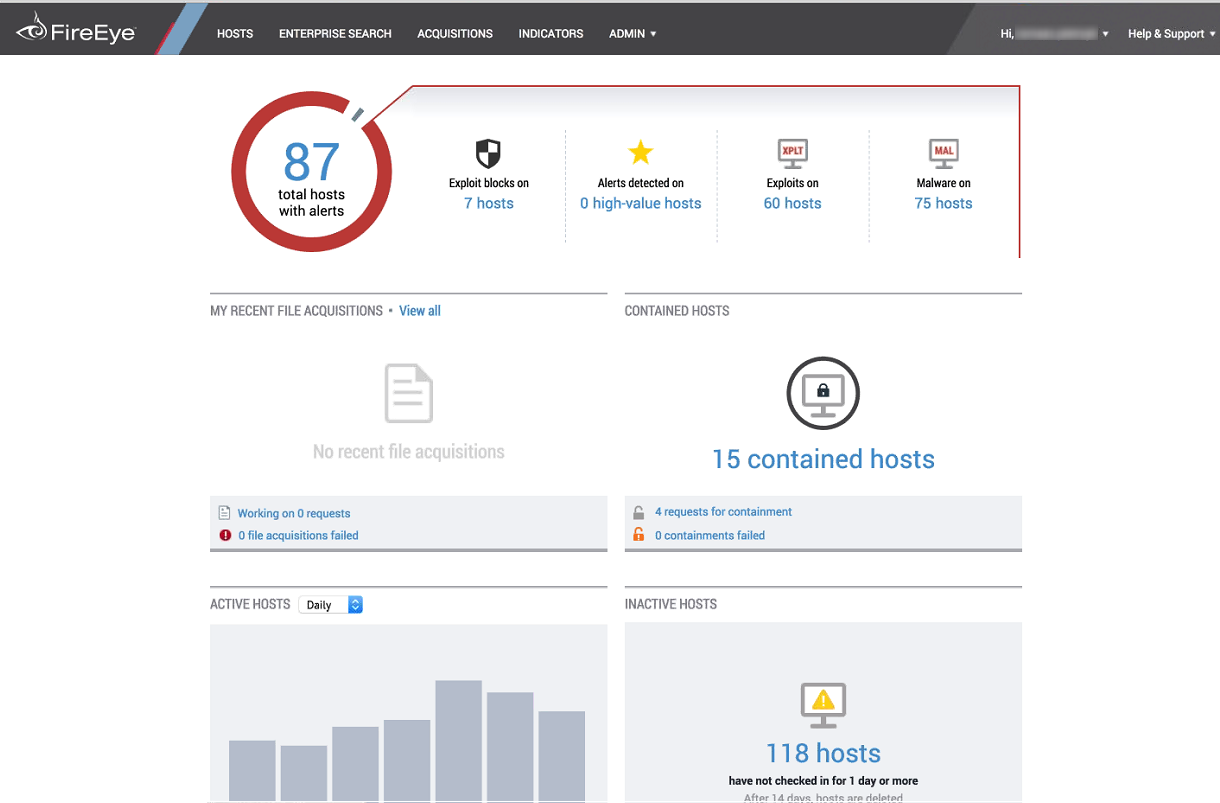

Рисунок 6. Главное окно консоли администратора FireEye НХ

Интерфейс консоли администратора используется для управления политиками агентов, для отслеживания и расследования инцидентов.

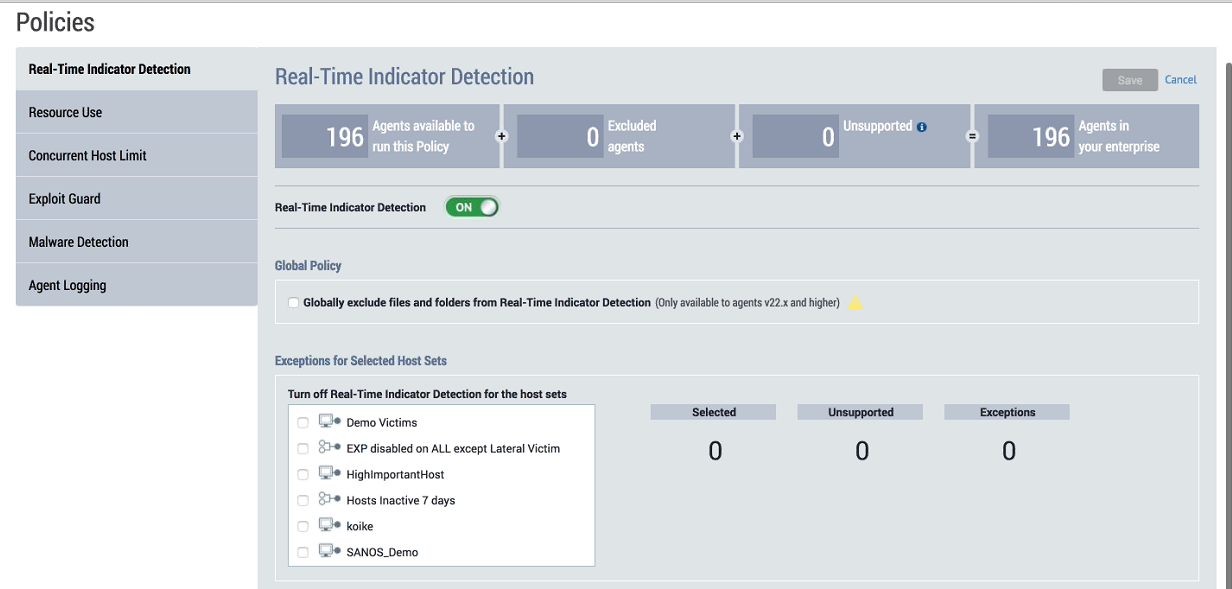

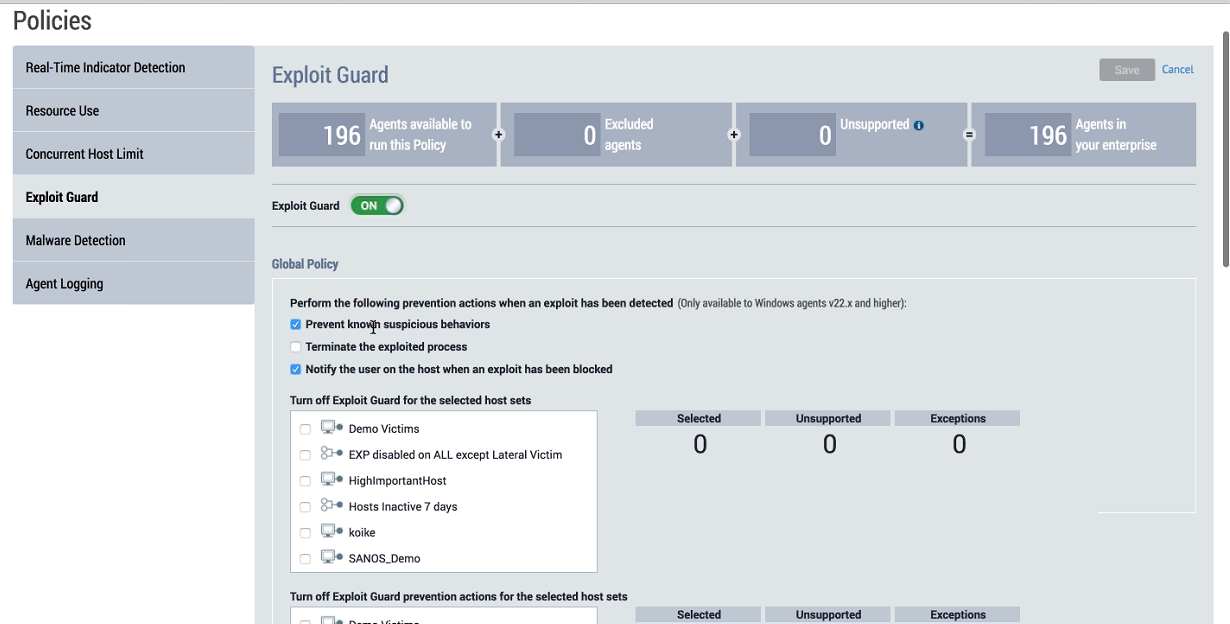

С помощью консоли администратора задаются ключевые политики безопасности. Параметры конфигурации позволяют выполнять детальную настройку функций агента FireEye HX. Конкретные профили политики могут быть назначены подмножеству защищенных хостов. FireEye HX предоставляет гибкие методы создания групп хостов (так называемые хост-установки).

Рисунок 7. Настройка обнаружения вредоносной активности в реальном времени

Рисунок 8. Настройка защиты от атак, использующих эксплойты

Защита от целенаправленных атак средствами FireEye Endpoint Security

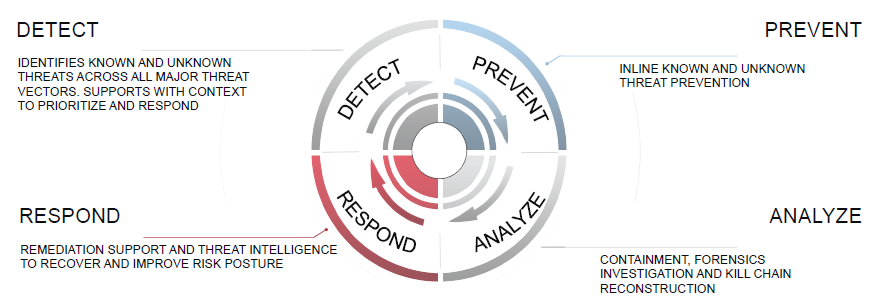

Концепция защиты рабочих станций от целенаправленных атак заключается в непрерывном мониторинге и анализе активности станций для обнаружения (detect), предотвращения (prevent), расследования (analyze) атак и своевременного реагирования (respond) на инциденты.

Рисунок 9. Концепция FireEye НХ

Обнаружение и идентификация угроз в FireEye Endpoint Security

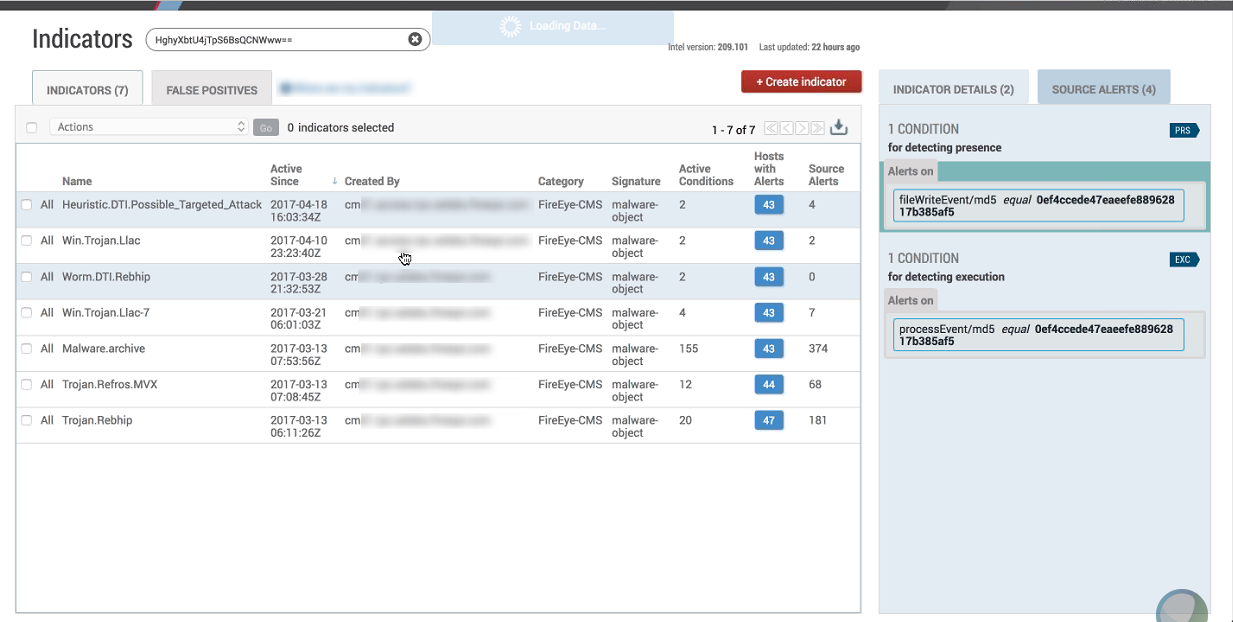

Основная идея обнаружения угроз и целенаправленных атак FireEye НХ заключается в присутствии средств анализа в точке, на которую направлена атака. Агенты FireEye НХ, установленные на конечных точках, автоматически получают необходимые правила для определения атак, IoC и обновления от других компонентов FireEye. Дополнительно существует возможность создания собственных правил определения атак (в форме IoC) и использовать их либо в режиме реального времени для обнаружения новых угроз, либо для поиска признаков заражения. При обнаружении компрометации рабочей станции в результате поиска по IoC на консоль администратора поступает предупреждение, содержащее подробные сведения об инциденте.

Рисунок 10. Инциденты, сгруппированные в соответствии с именами и типами IoC в интерфейсе администратора в FireEye НХ

FireEye НХ применяет как традиционный метод защиты конечных точек (Endpoint Protection Platform, EPP), так и средство Exploit Guard, использующее аналитические мощности FireEye для соотнесения множества отдельных событий между собой и выявления вредоносных или подозрительных действий. В средстве Exploit Guard реализованы методы обнаружения атак и реагирования на них (Endpoint Detection and Response, EDR). Эта функциональность FireEy HX использует результаты мероприятий по ненадлежащему реагированию, предоставляемых подразделением консультантов по безопасности FireEye Mandiant.

Средство защиты конечных точек FireEye НХ позволяет администратору установить:

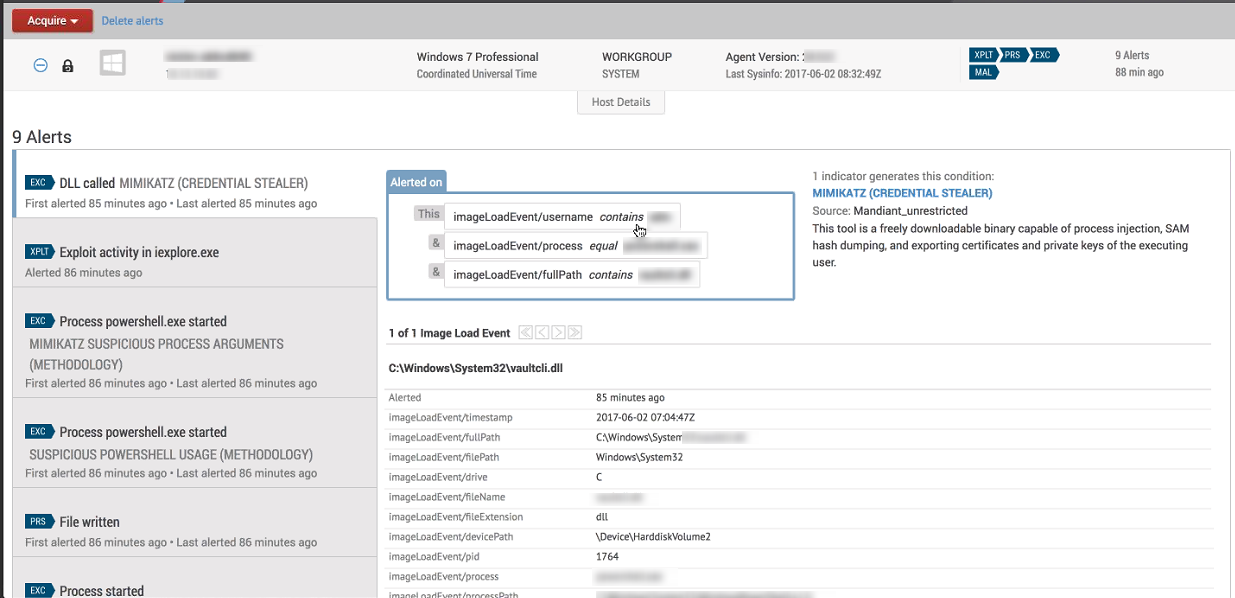

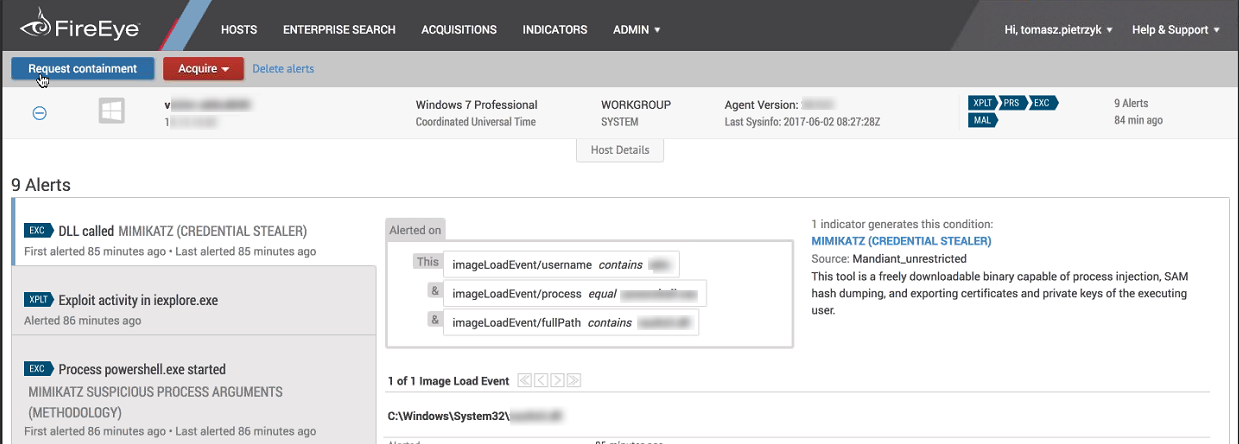

Рисунок 11. Детали оповещения, сгенерированного в результате выполнения подозрительной DLL, связанной с деятельностью по проверке учетных данных MIMIKATZ, на конкретной конечной станции

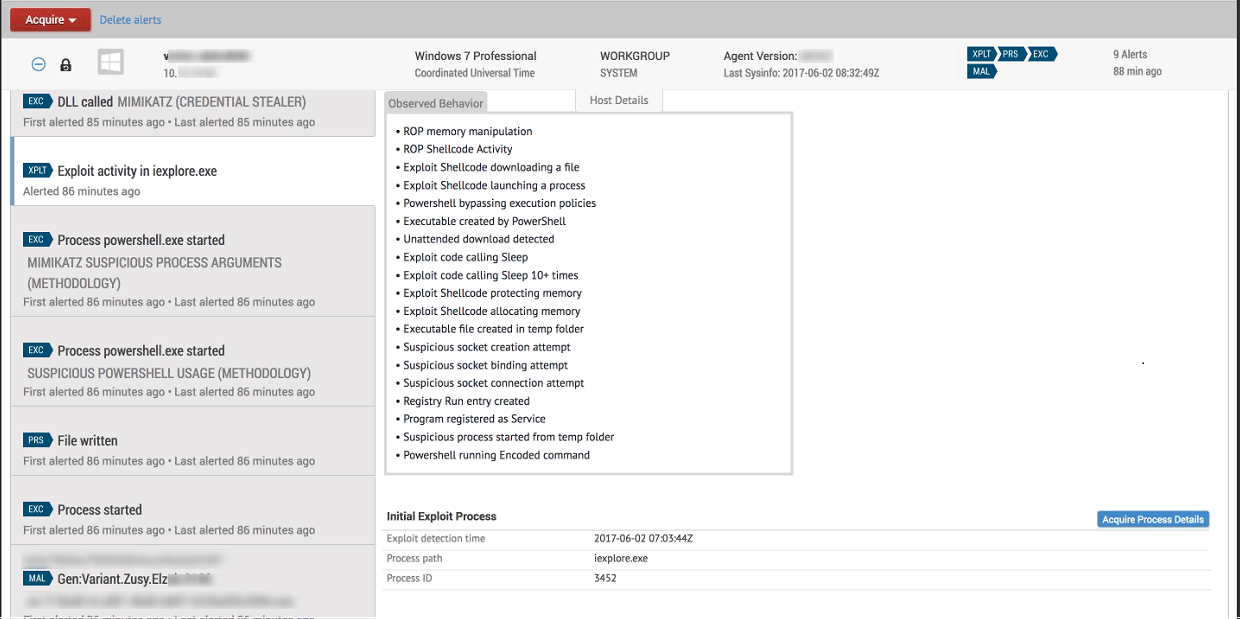

Рисунок 12. Детали оповещения, сгенерированного в результате исполнения эксплойта, использующего уязвимости Internet Explorer

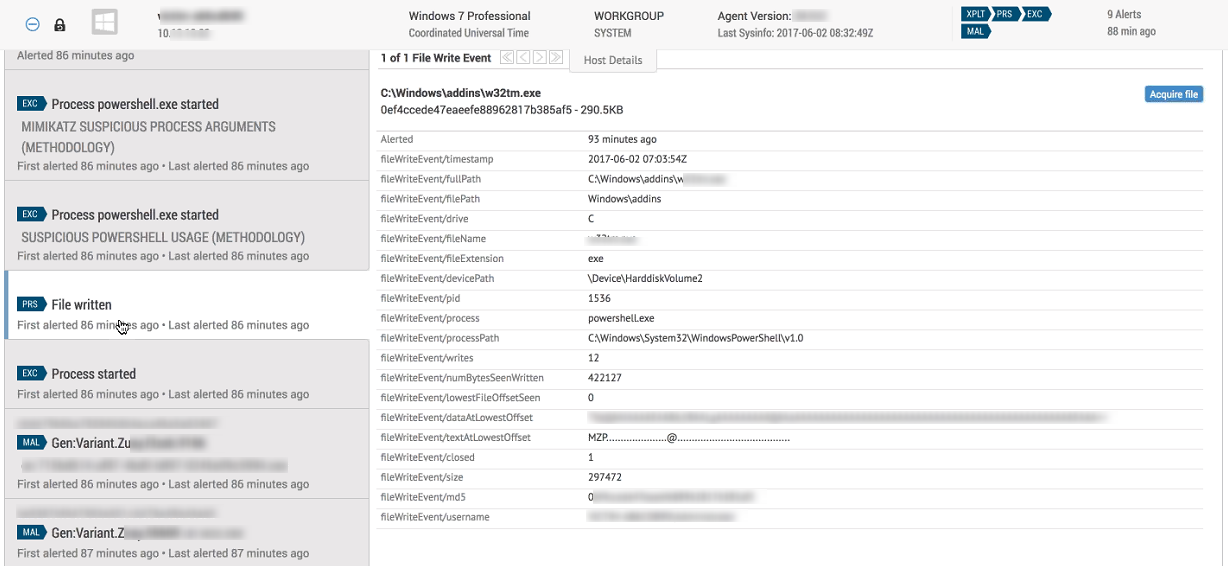

Рисунок 13. Детали оповещения о записи подозрительного файла

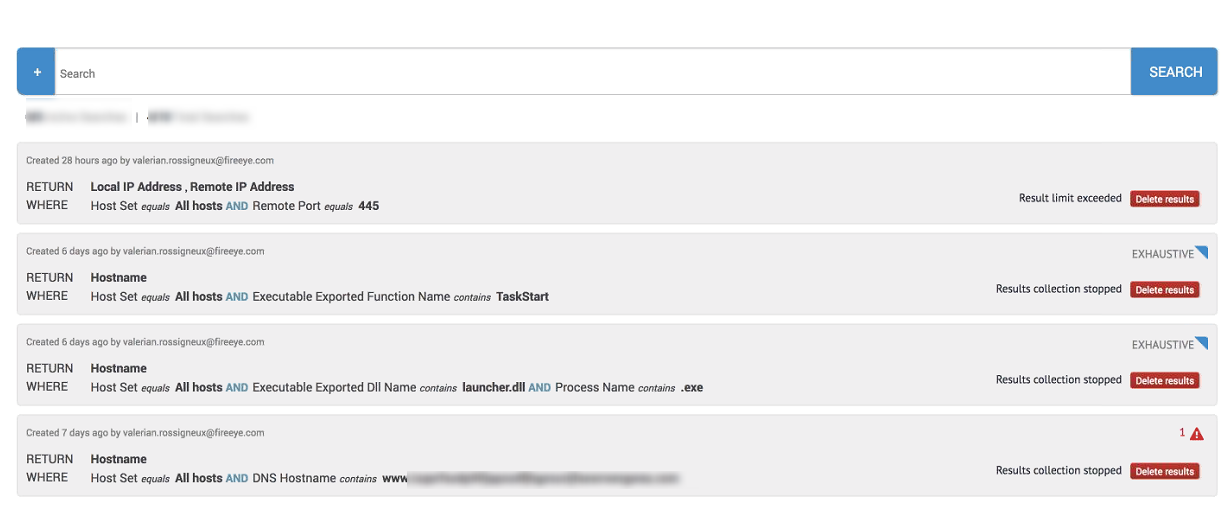

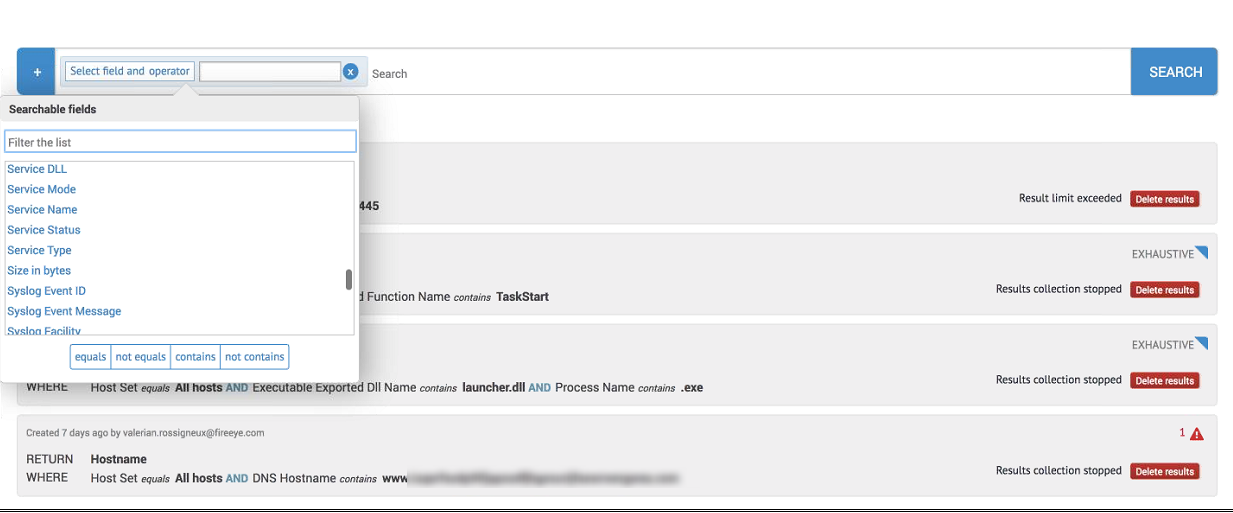

Дополнительно администратору доступны функции проактивного корпоративного поиска Enterprise Search, который позволяет искать артефакты и признаки заражения по десяткам различных параметров и их комбинаций. Данный инструмент позволяет аналитикам отслеживать угрозы, не попадающие под настроенные показатели компрометации, создавать широкие поисковые запросы по каждой конечной станции или группе хостов и получать быстрый результат.

Рисунок 14. Инструмент проактивного корпоративного поиска Enterprise Search

Предотвращение целенаправленной атаки в FireEye Endpoint Security

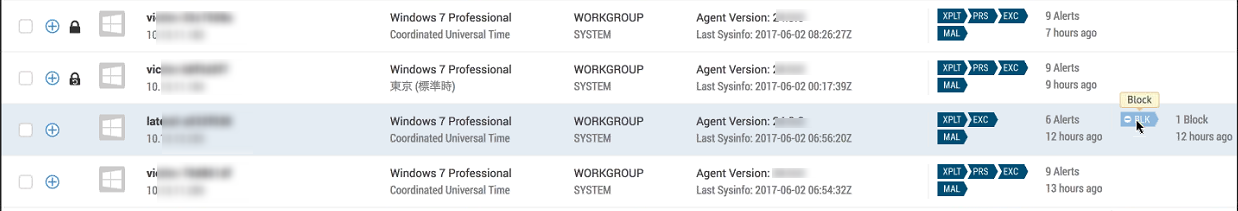

После выявления нарушений безопасности на рабочей станции необходимо предотвратить дальнейшее распространение атаки и провести расследование инцидента. Администратор через консоль изолирует скомпрометированную станцию, блокируя ей любые сетевые взаимодействия, кроме связи с консолью управления FireEye НХ. Такой метод позволяет сохранить наибольший объем информации, связанной с атакой и хранящейся в энергозависимой памяти, во временных файлах и т.д.

Рисунок 15. Заблокированные рабочие станции в консоли FireEye НХ

В дополнение к автоматической профилактике эксплойтов, обнаруженных агентами FireEye НХ, вся сетевая связь станций может быть заблокирована и разблокирована администратором безопасности.

Рисунок 16. Изоляция скомпрометированной рабочей станции в консоли FireEye НХ

Средство Exploit Guard может выявлять подозрительный код и блокировать его активность на конечной станции до завершения действий, влекущих нарушение безопасности.

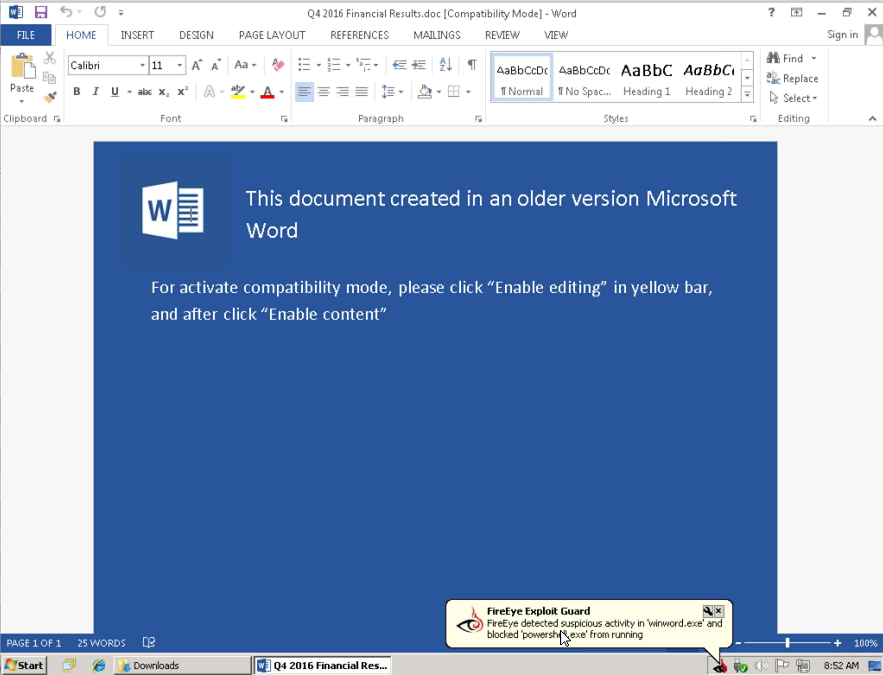

Рисунок 17. Пример блокирования вредоносного макроса, запускаемого после открытия документа Microsoft Word

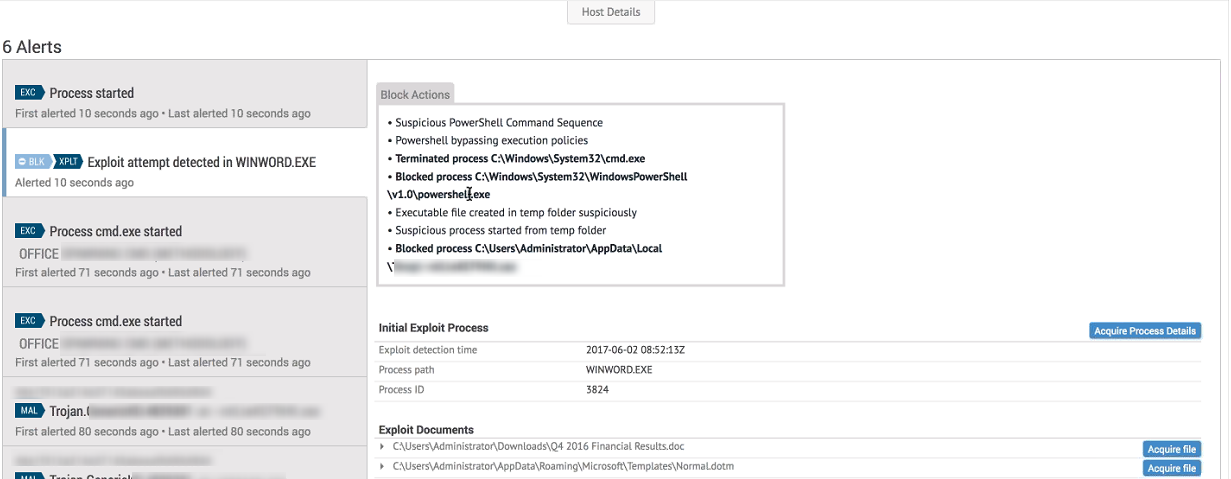

После обнаружения и блокировки активности подозрительного эксплойта агент FireEye НХ отправляет оповещение на консоль FireEye НХ для дальнейшего рассмотрения.

Рисунок 18. Сведения об обнаруженном эксплойте

FireEye НХ может функционировать совместно с другими средствами защиты информации (антивирусы, хостовые системы обнаружения вторжений и т. д.), установленными на конечных точках. Для предотвращения конфликтов необходимо настроить соответствующие исключения для процессов и каталогов FireEye НХ.

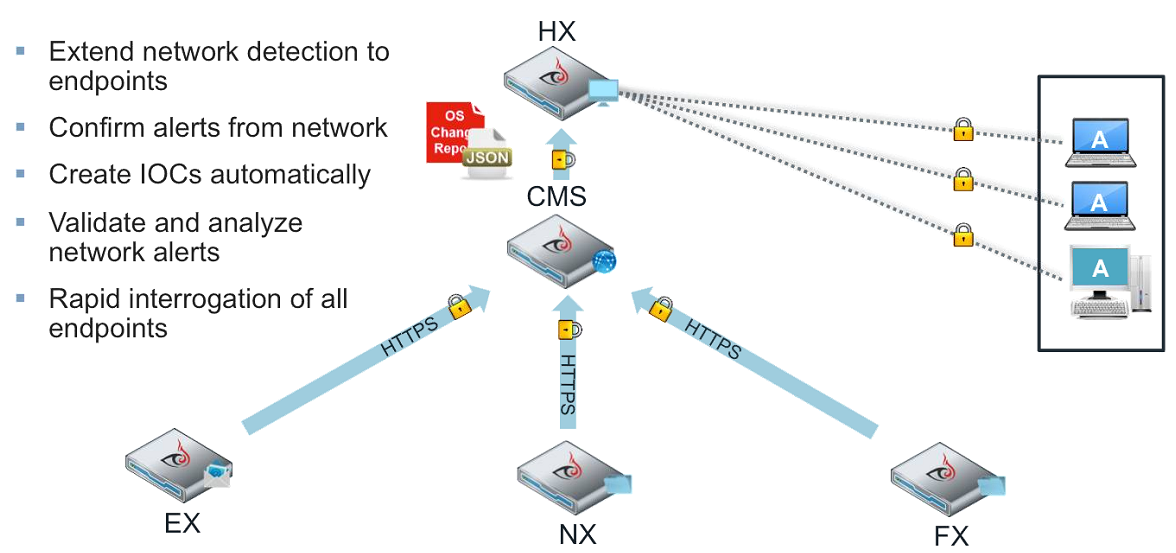

FireEye НХ может использоваться как изолированно, так и в более продвинутом режиме интеграции с другими компонентами платформы FireEye. В последнем случае аппаратный контроллер НХ получает новые IoC, сформированные при обнаружении угроз в электронной почте системой FireEye Email Security (FireEye EX), в сетевом трафике решением FireEye Network Security (FireEye NX), на общих файловых ресурсах решением FireEye File Malware Protection System (FireEye FX), через центральную систему управления FireEye (Central Management System, CMS).

Рисунок 19. Интеграция FireEye НХ с другими компонентами платформы FireEye

FireEye НХ также обменивается данными об угрозах и IoC с облаком FireEye Dynamic Threat Intelligence (DTI) в зависимости от типа лицензии. При однонаправленной лицензии все устройства и агенты получают новые правила анализа и IoC из DTI. При двунаправленной лицензии в облако со стороны FireEye НХ отправляются обнаруженные угрозы и результаты применения IoC для их последующей валидации и гарантируют сохранение эффективности продуктов FireEye на протяжении всего их жизненного цикла.

Расследование целенаправленной атаки в FireEye Endpoint Security

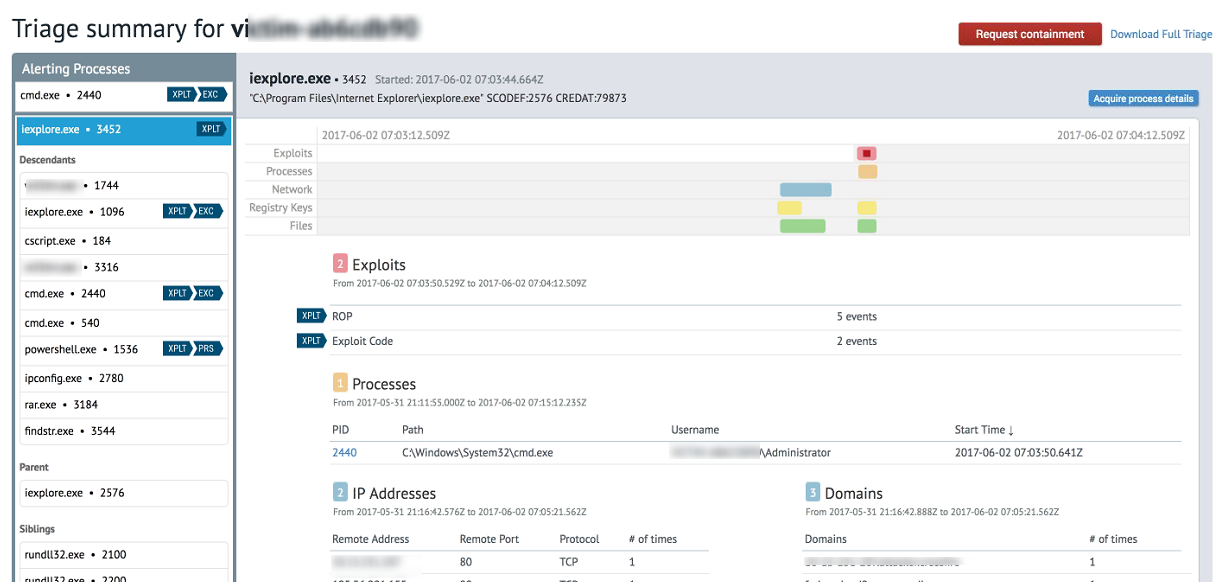

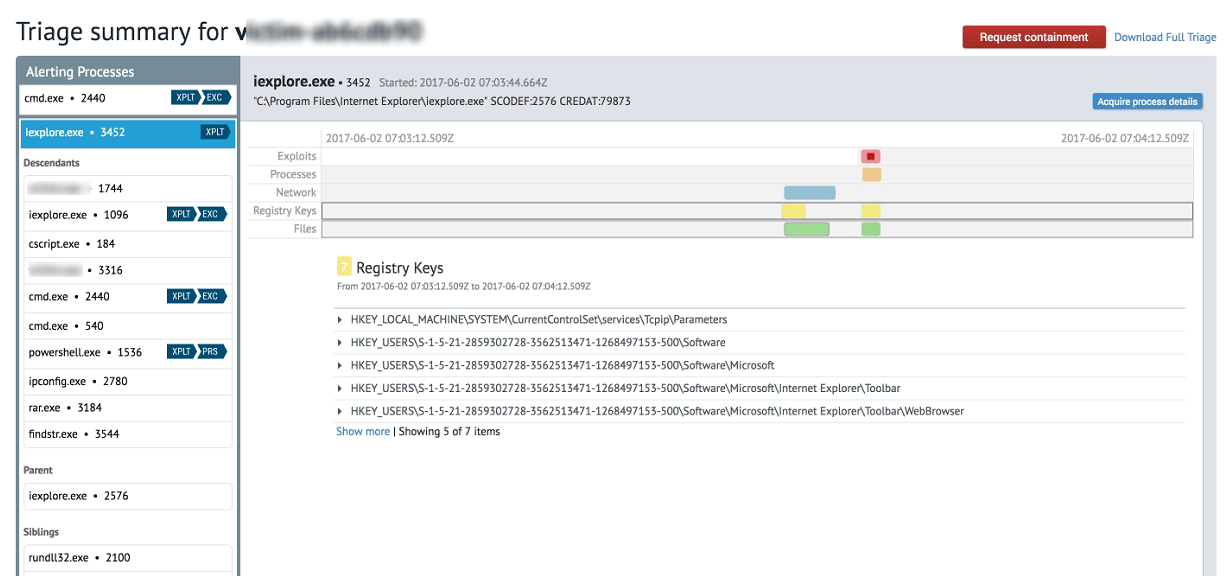

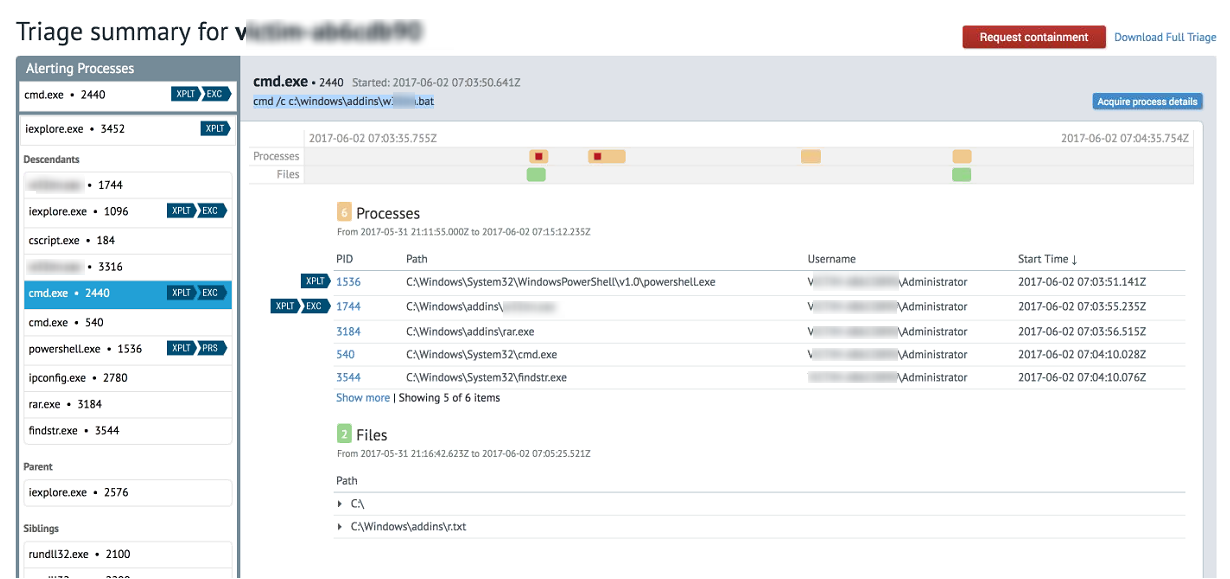

Агент постоянно регистрирует все изменения, произошедшие на конечной точке (запуск процессов, доступ к файловой системе и реестру, установленные сетевые подключения и т. д.) и хранит их в кэше несколько дней. Эти логи постоянно проверяются по совпадению IoC. При обнаружении нового эксплойта или совпадении IoC агент формирует архив логов соответствующих событий (Triage), который включает сведения об активности процессов, связанных с инцидентом безопасности. Администратор безопасности в консоли управления анализирует содержимое Triage и принимает решение об изолировании скомпрометированной станции. Для детального расследования агент позволяет удаленно выгружать со станции файлы, дампы логов по любым процессам и событиям, историю команд shell, дампы оперативной памяти, жесткого диска и др.

Рисунок 20. Расследование целенаправленной атаки в консоли администратора FireEye НХ

Минимизация последствий целенаправленной атаки в FireEye Endpoint Security

В настоящее время FireEye HX не предоставляет инструменты для автоматического устранения следов заражения на скомпрометированной рабочей станции, поскольку этот процесс может удалить ценные артефакты, которые имеют решающее значение при расследовании инцидента. Как только расследование будет завершено, исправление может быть выполнено ИТ-персоналом. Кроме того, результаты анализа атак и нарушений безопасности с использованием FireEye HX являются ценным вкладом в дальнейшие обновления и улучшения политик системы безопасности компании.

Выводы

Средство защиты конечных точек FireEye НХ обеспечивает безопасность организации от современных сложных угроз. Оно является важным компонентом широкой платформы FireEye и реализует защиту на уровне рабочих станций, не ухудшая работоспособность информационной системы заказчика и сохраняя функциональность бизнес-процессов.

FireEye НХ содержит не только классический набор средств защиты от вредоносного кода и для обнаружения вторжений, но и расширенные методы расследования атак (Enterprise Search) и методы реагирования на них (Exploit Guard). Администратору предоставляются мощные инструменты расследования инцидентов, позволяющие проанализировать атаку и пути ее проникновения в систему для предотвращения подобных атак в дальнейшем и повышения безопасности организации.

Важным аспектом использования FireEye НХ является возможность быстрой изоляции скомпрометированной рабочей станции во время проведения расследования. Блокировка гарантирует сохранение важной информации, используемой при проведении расследования, и невозможность дальнейшего распространения атаки внутри локальной сети предприятия.

Простота развертывания и администрирования компонентов FireEye НХ снимает нагрузку с ИТ-персонала, позволяя направить силы на расследование и предотвращение атак. Агенты FireEye НХ поддерживают все популярные версии операционных систем Microsoft Windows и macOS. В недавнем выпуске программного обеспечения FireEye НХ добавлена поддержка Red Hat Linux.

Данный продукт подходит как для среднего бизнеса, так и для крупных корпораций.

Преимущества:

Недостатки:

Fireeye что это за программа

С того момента, как крупные предприятия и правительственные учреждения начали реализацию более серьезных мер по защите контролируемых данных и оконечных устройств на основе сигнатур, «продвинутые» преступные организации поменяли свою тактику и теперь осуществляют кибератаки нового поколения, целью которых становятся объекты интеллектуальной собственности и прочие сетевые ресурсы.

Заменив собой вредоносные программы, широко распространившиеся на рынке, кибератаки нового поколения стали характеризоваться большей индивидуальностью и устойчивостью к средствам защиты. Угрозы стали отличаться большей трансформированностью, динамикой и стали больше эксплуатировать уязвимости «нулевого дня», чем когда-либо ранее. Такие многоступенчатые атаки выглядят довольно невинно на фоне как традиционных, так и наиболее современных брандмауэров, систем IPS, антивирусного ПО и шлюзов, работа которых основывается на сигнатурах и известных шаблонах нестандартного поведения или репутационных сервисах. Преодолев эту защиту, вредоносная программа обращается за инструкциями о том, что ей нужно сделать – украсть данные, внедриться в общие сетевые каталоги, провести сканирование или оставаться в скрытом состоянии до тех пор, пока взломщик не будет готов осуществить нападение.

На сегодняшний день предприятия и государственные учреждения, заинтересованные в обеспечении безопасности своих данных, выбирают платформу FireEye®, которая является лучшим в отрасли решением по защите данных от кибератак следующего поколения, таких как современное вредоносное ПО, атаки, эксплуатирующие уязвимости «нулевого дня» и адресные атаки типа APT.

Платформа FireEye служит дополнением к традиционным и наиболее современным брандмауэрам, системам IPS, антивирусному ПО и шлюзам. Она позволяет сформировать защитный каркас для интегрированной защиты следующего поколения от многовекторных угроз в интернет-среде, по электронной почте, при файловом обмене и в мобильных приложениях нового поколения.

Единственное средство защиты от кибератак нового поколения

Платформа защиты от угроз FireEye отражает современные кибератаки, которые агрессивно обходят все средства защиты на основе сигнатур и подвергают опасности большинство существующих сетей. Уникальность решения FireEye заключается в следующем:

1. Механизм FireEye Multi-Vector Virtual Execution™ (MVX) позволяет обнаруживать кибератаки нового поколения;

2. «Облако» FireEye Dynamic Threat Intelligence™ участвует в поиске угроз анонимного происхождения, выявленных в результате анализ по модели MVX;

3. Обеспечивается взаимодействие в отношении безопасности с обширной экосистемой партнеров, использующих стандартизованные метаданные вредоносного ПО и прикладные программные интерфейсы FireEye.

Платформа защиты от угроз FireEye

Платформа FireEye дополняет традиционные средства защиты новой моделью безопасности, которая позволяет противостоять современным кибератакам. Решение FireEye является уникальным средством защиты от угроз нового поколения, предназначенным для динамического обнаружения и блокирования кибератак в режиме реального времени.

Многовекторная система виртуального выполнения кода обеспечивает защиту всего предприятия

Платформой FireEye используется механизм виртуального выполнения без использования сигнатур, который позволяет обнаруживать угрозы, характерные для данного предприятия, по разным векторам атак – в интернет-среде, по электронной почте, при файловом обмене и в мобильных приложениях. Исследуя интернет-объекты, подозрительные вложения и мобильные приложения в инструментальной виртуальной среде, FireEye может однозначно выявить попытки проникновения, эксплуатирующие уязвимости «нулевого дня», целевое фишинг-мошенничество и мошенничество в области мобильных приложений. После сопоставления собранной информации по разным векторам угроз платформа FireEye помещает на карантин сообщения электронной почты, содержащие угрозы целевого фишинг-мошенничества, блокирует связанную с ними многопротокольную команду и контролирует передачу сообщений, а также выявляет все потенциальные жертвы.

Взаимодействие с прикладными программными интерфейсами и стандартизованными метаданными вредоносного ПО с целью обеспечения безопасности

Технологическое партнерство FireEye помогает сформировать интегрированную систему защиты для оперативного обнаружения, анализа и реагирования на кибератаки. Взаимодействие с партнерами позволяет решить вопросы, связанные с видимостью оконечных устройств из сети, необходимыми на сегодня опциями принудительного действия, а также обеспечивает пользователям возможность улучшить существующую инфраструктуру и повысить экономический эффект от инвестирования в безопасность.

«Облако» динамического поиска угроз

Пользователи FireEye присоединяются к «облаку» динамического поиска угроз FireEye для обмена признаками несанкционированного действия и для того, чтобы обеспечить своевременную защиту своих сетей. Процесс информационного обмена характеризуется самообучаемостью. Это означает, что чем больше пользователей будут вовлечены в динамический поиск угроз по модели MVX в реальном времени, тем выше будет ценность такой системы защиты.

Интеграция защиты в интернет-среде, в области электронной почты, файлового обмена и мобильных приложений с целью предотвращения смешанных угроз

Некоторые угрозы, чтобы обойти традиционные средства защиты, распространяются сразу по нескольким векторам и этапам. Платформа FireEye предотвращает такие смешанные угрозы.

Серия NX – Система веб-защиты от вредоносных программ Web Malware Protection System – решение для веб-безопасности, предназначенное для борьбы с современными атаками, возникающими при просмотре веб-сайтов или при переходе по URL-ссылкам, содержащимся в сообщениях электронной почты.

Серия EX – Система защиты электронной почты от вредоносных программ Email Malware Protection System – решение для безопасности электронной почты, предназначенное для защиты от современных атак, таких как целевой фишинг.

Серия FX – Система защиты файлов от вредоносных программ File Malware Protection System – решение для безопасности файлов, предназначенное для обнаружения и уничтожения резидентного вредоносного ПО на общих файловых ресурсах.

Серия AX – Система экспертного анализа Malware Analysis System – решение для экспертного анализа вредоносного ПО.

Серия CM – Центральная система управления Central Management System – решение для локального обмена данными об угрозах в режиме реального времени и унифицированного управления развертыванием корпоративного ПО.

Серия MX – Решение по предотвращению мобильных угроз FireEye Mobile Threat Prevention – решение для идентификации и анализа атак, распространяющихся через мобильные приложения.

Серия PX – Система обнаружения и устранения инцидентов Network Forensics Platform – решение для оперативного обнаружения широкого спектра инцидентов безопасности, повышения эффективности отклика на них и точного измерения количественных показателей последствий каждого инцидента.

DTI – Облачное решение для динамического анализа угроз Dynamic Threat Intelligence – решение для глобального обмена данными анализа угроз в режиме реального времени для снижения опасности современных атак.