hpsmartdeviceagentbase что это за программа

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

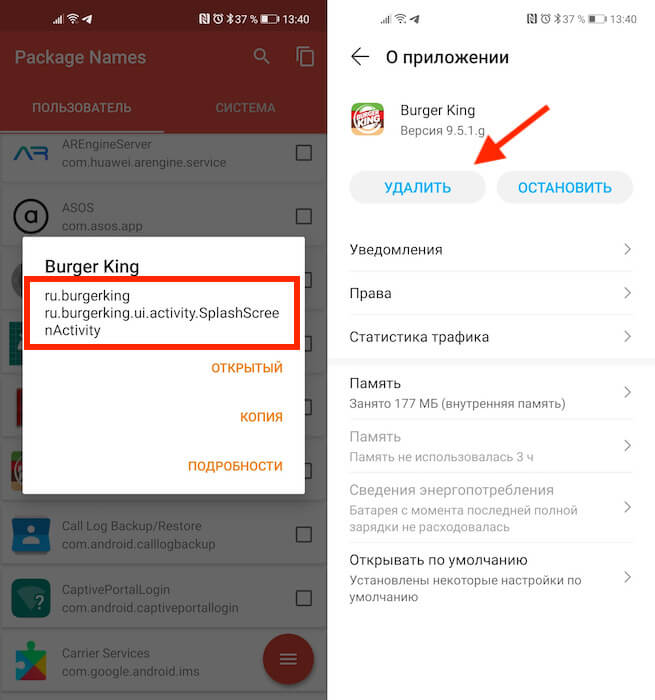

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

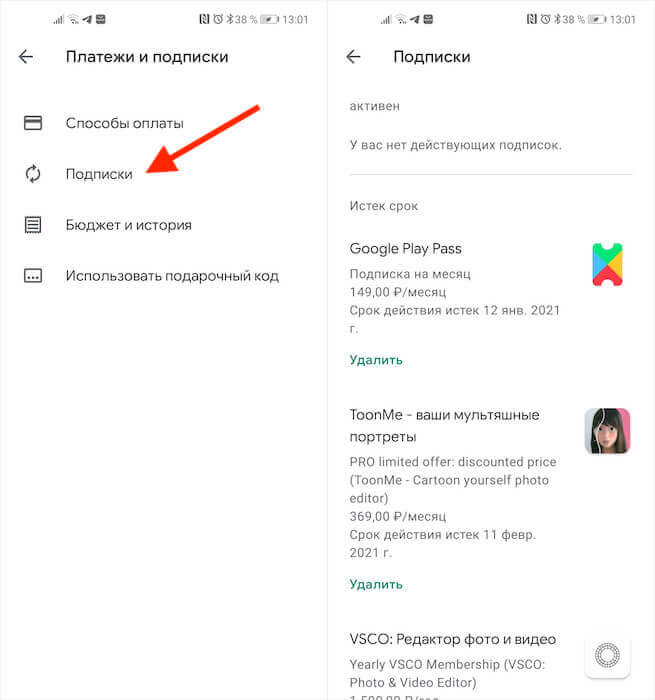

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

WD SmartWare что это за программа и нужна ли она?

Если бы мне кто-то вот сказал, что к жесткому диску, который я купил, также идет еще дополнительное ПО, то я подумал: или это ерунда или это какая-то программа для оптимизации диска. И честно говоря, я так и подумал про программу WD SmartWare, думаю, ну это какая оптимизация. Может быть какой-то дополнительный программный кэш, ну или что-то типа такого. Но на самом деле это… Ну как по мне то бестолковая программа, и сейчас я постараюсь рассказать почему.

К самой компании WD у меня претензий нет, как мне кажется, то это лучший производитель жестких дисков. Но вот их софт.. Ну вот смотрите, WD SmartWare это оказывается прога для резервного копирования. Сейчас уже есть просто куча таких программ и среди них давно уже есть лидеры, например Acronis. Резервное копирование это ведь важный процесс и я бы не стал его доверять неизвестной программе WD SmartWare. Так что это так, типа для галочки прога, ну чтобы была. Польза от нее сомнительная.

Кстати, я так понял что это ПО с обычными дискам не идет. Возможно что WD SmartWare поставляется с какими-то крутыми дисками, которые идут в версии Box.. Или внешние диски… И типа WD SmartWare это такая крутая программа, которую в интернете скачать нельзя, поэтому она идет на диске…

Что говорит сам производитель о этой программе? Вот, можете посмотреть:

Работает WD SmartWare с Вистой, Семеркой, Виндовс 8 и наверно Виндовс 10. Но как я понял она поддерживает не только WD-диски, но и обычные. Правда опять же, я сомневаюсь что эта прога вам нужна..

В общем я ее скачал отдельно. Хотя у меня тоже диски WD, но никакой проги и близко не было в комплекте, также коробки не было, ни инструкции, ничего не было кроме самого жесткого диска в пакете..

В общем скачал я WD SmartWare Installer, запускаю его, началась установка:

Потом я принял соглашение, ну и нажал Установить и пошла установка:

Пошла установка, в общем не было никаких глюков или странностей, все прошло как обычно. Я скажу даже больше, мне понравилось что не было даже предложений установить Яндекс-софт…

После установки у меня почему-то не появилось ярлыка на рабочем столе, даже не знаю почему… А вот в меню Пуск все было как нужно:

Значит что еще. Ну вот я узнал также что работает WD SmartWare под процессами WDBackupEngine.exe, WDDriveService.exe, WDDMStatus.exe, то есть аж три процесса, что как бы не так уж и мало. Вот они все в диспетчере задач:

При этом процесс WDBackupEngine.exe запускается из этой папки:

C:\Program Files (x86)\Western Digital\WD SmartWare

Процесс WDDriveService.exe из этой:

C:\Program Files (x86)\Western Digital\WD Drive Manager

Ну и последний процесс WDDMStatus.exe запускается из этой папки:

C:\Program Files (x86)\Western Digital\WD Quick View

То есть как видите, прога еще ставит три своих процесса, запускаются все они из разных папок и это говорит, что это такая уж и маленькая программа. А поэтому я думаю что ее можно отнести в список тех, которые могут немного тормозить комп. Все таки несколько процессов тут..

Кстати, вот что еще заметил. Эта программа, ну WD или Western Digital, она также есть и в автозагрузке. Как я это проверил? Ну, зажал Win + R, написал msconfig, появилось окно Конфигурация системы и там я увидел на вкладке Автозагрузка не одну, а целые две записи:

А знаете что я еще узнал? Еще узнал, что эта прога ставит свои две службы, это WD Backup и WD Drive Manager:

Вы можете также посмотреть, есть ли они у вас, для этого в диспетчере перейдите на вкладку Службы и там нажмите кнопку Службы. Если что, то службу можно остановить так: нажимаете два раза мышкой по ней, потом выбираете в Тип запуска: Остановлена и нажимаете кнопку Остановить, ну это так, на всякий случай..

В трее WD SmartWare сидит под такой иконкой:

Если нажать правой кнопкой по ней, то увидим такое меню:

В этом меню я выбрал WD SmartWare, запустилось такое окно программы:

Ну, я думаю ничего нет удивительного в том, что для того чтобы пользоваться программой, нужно чтобы у вас был какой-то специальный жесткий диск WD или воспользоваться оценочной 30-дневной версией. Оценочная версия вроде бы как способна делать бэкап только в облако Dropbox, ну это если у вас нет специального WD-диска.

Вот я нажал на вкладку Параметры:

Тут можно задать, сколько резервных копий должно хранится. Ну то есть это сколько будет копий одного и того же файла, которые отличаются только версией или изменениями. Ну, надеюсь поняли.

Также там есть пункт Папка извлечения, но честно говоря я так и не понял что извлекаться должно. Но название заданной папки по умолчанию, ну то есть Retrieved Contents, говорит что вроде бы это восстанавливаемые данные.

Ну и остальные пункты, это обновление программы (галочка выкл/вкл) и учетная запись Dropbox. В общем в настройках нет ничего такого и близко, что есть в Acronis.

Есть еще вкладки Резервное копирование и Восстановить, но они заблокированы, так как у меня нет ни аккаунта в Dropbox ни специального диска WD, который поддерживает данное ПО.

В меню иконки, ну та которая в трее, там есть еще пункт WD Quick View, но что это такое, не понятно вообще. Когда я нажал на этот пункт, то появилось такое окошко и все:

Также в настройках я не нашел как отключить автозапуск это WD SmartWare и это тоже косяк.

В общем что я могу сказать об этой проге. Ну нельзя ее назвать полной ерундой. Что-то она то делает, но как именно, честно говоря мне было проверять уже лень. Но ее, как мне кажется, нельзя использовать для бэкапа. Думаю что с этой справятся программы, которые уже не первый и не второй год этим занимаются. Для мелкого бэкапа, ну там делать резервные копии важных файлов, документов, я бы тоже не стал ее использовать. Настроек почти нет, а используемое облако, ну то есть Dropbox, вроде бы и свою имеет утилиту для синхронизации файлов.

В общем это традиционное ПО, которое идет с устройством, и часто таким вот дополнительным ПО мало кто пользуется. Я вот пользовался только один раз, это когда мне купили комп, тогда мне даже было интересно, что там на дисках от материнки..

Как удалить WD SmartWare с компьютера полностью?

Думаю что теперь вы сможете самостоятельно понять, нужна ли вам эта программа WD SmartWare или нет, и если не нужна, то пора удалять.

Для удаления вы можете использовать специальный удалятор Revo Uninstaller, ну это уже так, если есть желание. Этот удалятор и прогу удалит и винду от ее следов почистит, в общем мое дело предложить

Перед удалением закройте программу, для этого нажмите правой кнопкой по иконке в трее и там выберите Выход:

Ну так вот, чтобы удалить без всяких удаляторов, то нажимаете Пуск и там выбираете Панель управления:

Если у вас Виндовс 10, то там данный пункт находится в другом меню, которое можно вызвать кнопками WIn + X!

Потом находите значок Программы и компоненты:

В списке установленного софта смотрите где там стоит WD SmartWare, нажимаете правой кнопкой и выбираете Удалить:

Там вообще оказалось три программы. Но посмотрим, останутся ли они после удаления WD SmartWare…

Потом будет такое сообщение, тут нажимаете Да:

Потом будет такое окошко, тут ничего не меняете, только нажимаете ОК:

Все, дальше у меня началось удаление, оно длилось примерно минуту:

В общем потом я посмотрел в то окно, где список установленного софта и вижу там, что две программки все таки остались:

Я попробовал удалить это все и к счастью удалилось без косяков, все прошло нормально. Там тоже будет такое окно, ну мол приложения должны быть закрыты, там тоже нажимаете ОК. И все, никаких ошибок, что мол что-то не удаляется, ничего такого не было. Все удалилось быстренько и без проблем и это хорошо. А то бывает что программу просто так и не удалить…

В программе, в верхнем правом углу есть кнопки две, вот первая кнопка активирует бесплатную пробную версию, при которой можно делать бэкап в облако!

В общем я надеюсь ребята что все я тут написал понятно и что вам эта инфа была полезной, удачи вам и всех благ

Троянское приложение для Android обходит проверки Google Bouncer

Аналитики ESET обнаружили интересный метод скрытной атаки на пользователей Android, который содержит в себе интересную особенность. В магазине приложений Google Play нам удалось обнаружить несколько приложений, которые маскировались под легитимные, но на самом деле содержали в себе другое приложение с вредоносными функциями. Это встроенное приложение называлось systemdata или resourcea.

Это второе приложение скрытно сбрасывается в память устройства из первого, но спрашивает у пользователя разрешение на установку. Оно представляется в качестве инструмента для управления настройками устройства «Manage Settings». После своей установки, приложение работает как служба в фоновом режиме.

Антивирусные продукты ESET обнаруживают приложения, которые содержат в себе это дополнительное приложение как Android/TrojanDropper.Mapin. Согласно нашим данным, на долю Индии приходится наибольшее количество заражений устройств Android этим вредоносным ПО.

Вредоносная программа представляет из себя бэкдор, который получает контроль над устройством и включает его в состав ботнета. Бэкдор использует специальный внутренний таймер для отложенного исполнения своей полезной нагрузки. Таким образом, авторы могут обмануть различные автоматические системы анализа файлов, которые могут причислить файл к подозрительным из-за его поведения. В некоторых случаях, бэкдор может ждать три дня прежде чем активировать полезную нагрузку. Скорее всего, такая мера позволяет авторам обойти механизмы проверки инструмента анализа файлов Google Bouncer, используемый Google для проверки загружаемых в Play приложений.

После активации полезной нагрузки, троян запрашивает права администратора в системе и начинает взаимодействовать со своим C&C-сервером. Android/Mapin содержит в себе различные функции, например, отображение пользователю различных уведомлений, загрузка, установка и запуск других приложений, а также получение личной информации пользователя на устройстве. В то же время, основной его функцией является отображение fullscreen-рекламы на зараженном устройстве.

Вредоносные приложения были размещены в магазине приложений Google Play в конце 2013 г. и в 2014 г. Названия приложений были различными, включая, «Hill climb racing the game», «Plants vs zombies 2», «Subway suffers», «Traffic Racer», «Temple Run 2 Zombies», «Super Hero Adventure» разработчиков TopGame24h, TopGameHit и SHSH. Точные даты загрузки приложений были 24-30 ноября 2013 г. и 22 ноября 2014 г. Согласно статистике ресурса MIXRANK, приложение Plants vs zombies 2 было загружено более 10 тыс. раз перед его удалением из магазина. В то же самое время, приложения «System optimizer», «Zombie Tsunami», «tom cat talk», «Super Hero adventure», «Classic brick game», а также вышеупомянутые приложения Google Play с вредоносными возможностями, были загружены в альтернативные магазины приложений Android теми же авторами. Такой же бэкдор был обнаружен в комплекте с другими приложениями, которые были загружены в магазин разработчиком PRStudio (не путать с prStudio) в альтернативные магазины приложений со ссылками на Google Play. Данный разработчик загрузил как минимум и пять других троянских приложений в альтернативные магазины приложений: «Candy crush» или «Jewel crush», «Racing rivals», «Super maria journey», «Zombie highway killer», «Plants vs Zombies». Эти приложения все еще доступны для скачивания из этих магазинов. Перечисленные приложения были загружены пользователями сотни раз.

Рис. Значки вредоносных приложений.

Рис. Вредоносное приложение, которое получило достаточно положительных оценок.

Рис. Еще одно приложение, получившее положительные оценки.

Существуют различные варианты исполнения вредоносной программы после того, как пользователь загрузил нелегитимное приложение. Один из вариантов предполагает, что жертве будет предложено запустить файл с вредоносной программой спустя 24 после первого исполнения загруженного приложения. Такой метод является менее подозрительным для пользователя, который считает, что запрос на запуск поступил от ОС. Другой метод подразумевает под собой выдачу мгновенного запроса пользователю. Оба варианта рассчитаны на срабатывание после изменения подключения к сети, для этого вредоносная программа регистрирует т. н. broadcast receiver в манифесте.

Рис. Регистрация т. н. broadcast receiver.

После изменения подключения, пользователю будет предложено установить «системное приложение». Само сброшенное на устройство вредоносное приложение может называться «Google Play Update» или «Manage Settings».

Рис. Вредоносное приложение маскируется под системное.

В том случае, если пользователь выбирает отмену установки, то вредоносная программа будет показывать запрос каждый раз при смене сетевого подключения. Можно предположить, что простой пользователь будет уверен в серьезности отображаемого уведомления и в какой-то момент, скорее всего, нажмет кнопку установки только чтобы избавиться от него. После запуска троян исполняется в качестве сервиса со своим зарегистрированным broadcast receiver, ожидая изменения подключения.

Когда такое изменение произойдет, троян попытается зарегистрировать себя с помощью сервиса Google Cloud Messages (GCM) для последующего получения сообщений. После этого, Android/Mapin попытается зарегистрировать зараженное устройство на сервере злоумышленников, отправляя туда такую информацию как имя пользователя, аккаунт Google, IMEI, регистрационный идентификатор (ID) и название своего пакета приложения.

Рис. Процесс регистрации устройства на сервере злоумышленников.

Для того, чтобы исключить возможность своего удаления из системы, троян требует от пользователя активировать режим администратора устройства.

Рис. Предложение пользователю об активации режима администратора устройства.

Троян сообщит на удаленный сервер об успешности активации режима администратора устройства. Как только такая операция произойдет, вредоносная программа будет показывать пользователю рекламу в полноэкранном режиме (interstitial). Такая реклама (interstitial ad) будет отображаться пользователю заново каждый раз при смене подключения. Разработка такого типа рекламы возможна с использованием легитимного AdMob SDK.

Рис. Full-screen реклама (interstitial ad).

Троян взаимодействует со своим управляющим сервером используя сервис Google Cloud Messaging (GCM). Этот сервис все чаще используется современными вредоносными программами для своих целей, через него злоумышленники могут инструктировать бот на выполнение нужных им действий.

Рис. Обрабатываемые ботом команды.

Не все функции вредоносной программы полностью реализованы в ее коде, кроме этого, не все уже реализованные функции используются. Возможно, что сама угроза все еще находится на уровне разработки и будет улучшена в будущем. Как мы уже упоминали, ее основная цель заключается в доставке агрессивной full-screen рекламы для ее отображения пользователю, маскируясь под системное приложение. Бот также может быть использован злоумышленниками для установки другого вредоносного ПО на скомпрометированное устройство.

Кроме показа рекламы, список выполняемых им вспомогательных функций достаточно обширен: изменение идентификатора publisher ID отображаемой рекламы, загрузка и запуск других приложений, отображение уведомлений пользователю, отключение режима администратора устройства, изменение адреса управляющего C&C-сервера, создание на домашнем экране Android ярлыков, которые ведут на URL-адреса загрузки приложений. После исполнения каждой задачи, полученной с помощью GCM, бот будет информировать об этом удаленный сервер с использованием протокола HTTPS.

Троянская программа была успешно загружена в магазин Google Play, поскольку содержала в себе механизм отложенной активации вредоносных функций и, таким образом, не вызвала к себе подозрений со стороны инструмента Bouncer. Интересным вопросом является и то, почему Bouncer не специализируется на статическом анализе исполняемых файлов внутри загруженных приложений. По этим причинам троянская программа свободно распространялась пользователям через официальный магазин приложений Google для Android. Вредоносная игра «Super Hero adventure» была загружена в Play Store разработчиком SHSH. Вполне возможно, что этот разработчик загрузил больше приложений в магазин Play. В конечном счете, все они были удалены из магазина, но оставались незамеченными там в течение полутора лет. Возможно, что подобные случаи стали причиной того, что в марте 2015 г. Google объявила о том, что все приложения и обновления должны проходить проверку со стороны человека.

Лучшей практикой для поддержания своего устройства в безопасности является использование только официального магазина приложений для их загрузки. Кроме этого, необходимо уделять внимание отзывам и комментариям пользователей к размещаемым там приложениям. При установке приложения следует внимательно следить за запрашиваемыми приложением правами. Если вы заметили что-либо подозрительное в поведении приложения, его можно отправить в качестве образца в антивирусную лабораторию с соответствующими комментариями о причинах отправки.

Ниже представлена информация о проанализированных нами образцах вредоносной программы.