как притвориться хакером на виндовс 10

Хакер на Винде? + Как стать хакером?

1) Можно ли быть whitehat хакером или «хакером» для себя на Windows(в будущем планирую купить комп для Kali Linux )

2) Я хочу заниматься взломом/нахождением уязвимостей серверов, баз дынных, ПО, созданием читов и т.д для себя и не знаю должен я знать бэкенд или нет?

3) Я также планирую выучить C++, и если не сложно можете посоветовать книги, видеоуроки для:

1. Взлома серверов

2. Взлома баз данных

3. Взлома ПО

4. Создания читов

4) А также по вашему стоит ли идти работать whitehat’ом? Если не сложно можете раскрыть ответ.

5) А еще в интернете очень много старого материала по хакингу как думаете он еще актуален?

P.S ИЗВИНИТЕ если вопрос тупой, мне сейчас 14 и в будущем возможно пойду работать whitehat’ом и хочу узнать по больше. Заранее СПАСИБО!

Простой 12 комментариев

Мои слова про данный вопрос тебя задели и ты решил задеть меня чем-то

поэтому решил пойти в native

iordania, уууууууу, еще и советы будешь давать как мне работать. Ты просто ламер обыкновенный и тебя задевает то что у меня есть работа, а у тебя нет.

еще и советы будешь давать как мне работать

и тебя задевает то что у меня есть работа, а у тебя нет.

1) Да.

2) Если ты хочешь взломать БД, ты должен знать как эту БД создать. Тоже самое касается и всего остального. Когда ты знаешь, как создать ту или иную систему, ты знаешь какие потенциально уязвимые места у неё могут быть.

3) Нет таких книг. Читай пункт 2.

4) Сначала хоть что то выучи, а потом о работе думай.

5) Смотря что за материал. Инструкции как взломать ВК явно не актуальны, книги по сетям, базам данных, алгоритмам и пр. могут быть актуальными десятилетиями.

Хотя однажды я взломал шаблон сайта. На одной из товарок я делал шаблоны для магазинов. Движок был на Yii (это я узнал сам кстати), у каждого пользователя была возможность редактировать шаблоны своих магазинов. Мне не хватало возможностей дефолтного шаблона и полез изучать как работает шаблонизатор. Изначально нельзя было использовать в шаблоне нативные функции PHP, но я нашел опцию после которой шаблонизатор отключается и можно писать любой PHP код. Первым делом я вывел деревом все файлы движка, затем нашел конфиг БД и после я уже мог полноценно работать с базой, мог удалять файлы или что-то натворить в базе. Я не стал ничего портить и просто отписал в поддержку что есть такой баг на сайте. По сути хак это и есть поиск багов и их применение.

Команды cmd для хакеров. Командная строка cmd, почувствуй себя хакером.

Популярные материалы

Today’s:

Команды cmd для хакеров. Командная строка cmd, почувствуй себя хакером.

Cmd команды для хакеров ip. Как можно взломать пороли Wi-Fi сетей используя CMD?

Короткое описание: очень легко найти пароль Wi-Fi с помощью нескольких команд в cmd. Эта команда работает даже тогда, когда Вы находитесь в автономном режиме или подключены к другой сети Интернет.

Этот профиль хранится в нашем компьютере вместе с другими требуемыми деталями для профиля Wi-Fi.

Вместо того, чтобы использовать GUI для нахождения индивидуальных паролей, мы можем также искать пароль беспроводной сети Wi-Fi с помощью CMD.

Как узнать пароль Wi-Fi с помощью cmd?

Откройте командную строку и запустите ее от имени администратора.

Следующий шаг: нужно узнать обо всех профилях, которые хранятся в нашем компьютере. Таким образом, введите следующую команду в окне cmd:netsh wlan show profile

Эта команда будет перечислять все Wi-Fi профили.

На картинке выше, мы намеренно размыли некоторые названия своих сетей Wi-Fi. Как Вы можете видеть, у нас есть восемь беспроводных сетей, к которым мы может подключиться. Итак, давайте узнаем пароль для NETGEAR50.

Введите следующую команду, чтобы увидеть пароль любого Wi-Finetsh wlan show profile wifi-name key=clear wifi password using cmd

Под настройками безопасности, Вы увидите пароль беспроводной сетью.

Кроме того, зная пароль, Вы также можете использовать этот результат для дальнейшей оптимизации вашего Wi-Fi.

Вот как включить на ‘’Mac-рандомизацию’’ на Windows 10:

Перейдите в настройки и нажмите на кнопку ‘Сеть и интернет’Выберите ‘Интернет’ в левой панели и нажмите на расширенный вариант.

Включить функцию случайного аппаратного адреса под этими параметры. Если ваше беспроводное оборудование не поддерживает эту функцию “случайных аппаратных адресов”, то раздел не будет отображаться в приложении «Настройки».

У Вас получилось!Кроме того, в настройках подключения, типа радио, Вы можете увидеть весь список. Помехи канала могут быть еще одной причиной медленного Wi-Fi.

Что касается ‘’типа радио’’, Вы можете также изменить маршрутизатор для лучшего соединения или подключения.

Не забудьте поделиться статьей со своими друзьями!

Команды в cmd для хакеров. Приколы, Видео, Анекдоты,Компьютерные секреты.

Командная строка cmd почувствуй себя хакером

Видео Cmd команды для хакеров

Основные команды cmd. Основные команды cmd в Windows

Операционная система Microsoft Windows невероятно распространена и каждому администратору приходится с ней сталкиваться. Поэтому мы решили собрать список основных команд для командной строки CMD которые пригодятся при настройке и траблшутинге сети.

Команды CMD

Подробную информацию обо всех параметрах, которые можно использовать с командой можно узнать, введя /? после самой команды. Это работает и для других команд.

Getmac – эта команда используется для определения MAC-адреса компьютера. Использование этой команды отображает MAC-адрес сетевых адаптеров устройства.

Netsh – Net Shell, сетевая оболочка. Используется для локальной или удаленной настройки сетевых параметров. После ввода команды строка переходит в режим оболочки, внутри которой можно ввести /? и увидеть все доступные настройки. Внутри каждой команды таким способом можно посмотреть список доступных подкоманд.

Возможности этой команды действительно обширны. Мы можем при помощи нее конфигурировать ip-адреса, маски, шлюзы, dns и wins сервера, включать и отключать сетевые интерфейсы, просматривать сетевые настройки, а также сохранять и восстанавливать конфигурацию сетевых интерфейсов

Например, мы можем указать статический адрес для интерфейса:

netsh interface ip set address local static 192.168.1.10 255.255.255.0

Net view – отображает имена компьютеров в текущем домене

Hostname – показывает имя компьютера.

Telnet – клиент сервера Telnet для подключения к удаленным хостам.

Внимание: по умолчанию telnet не установлен. Чтобы установить его из командной строки нужно выполнить команду pkgmgr /iu:»TelnetClient»

Для подключения используем команду так: telnet ip-адрес порт

telnet 192.168.1.20 5150

Также эту команду можно использовать для проверки доступности порта на узле – если команда выдает ошибку, то значит порт закрыт, а если появляется приглашение или окно становится пустым – то открыт.

На этом все! Мы что-то упустили или вы хотите о чем-то прочитать поподробнее? Напишите об этом в комментариях.

Тайная жизнь Windows 10. О чем Windows 10 стучит в Microsoft и как заставить ее прекратить

Содержание статьи

С момента своего появления Windows был естественной средой обитания зловредов всех мастей. Похоже, новая версия этой операционки сама стала одним из троянов. Сразу после установки чистая система ведёт себя подозрительно. Данные рекой льются на десятки серверов Microsoft и партнерских компаний. Мы решили разобраться с жалобами на шпионские замашки «Десятки» и узнали, что и куда она отправляет.

WARNING

Microsoft > NSA

Первые сообщения о странном поведении Windows 10 появились ещё на этапе знакомства с Technical Preview. Значительный трафик в ней создаётся постоянно – даже когда не запущено ни одно приложение для работы в сети. Тогда такое поведение списывали на сбор статистики, необходимой для отладки. В Microsoft изучали поведение нового продукта на разных конфигурациях, а пользователи играли роль бета-тестеров. Вроде бы, всё логично. Однако с выходом релиза ничего не изменилось, и жалоб стало только больше.

«В прошлые выходные я обновил Windows 8 на лэптопе моего сына до Windows 10. Сегодня в первый рабочий день мне пришло письмо из Microsoft с темой «Еженедельный отчёт об активности». В нём были подробнейшие сведения о действиях сына за ноутбуком: когда и сколько он за ним сидел, какие приложения использовал и как долго, что искал в сети, какие сайты посещал, и многое другое. Я был крайне возмущён, поскольку не собирался следить за своим ребенком. В Microsoft мне ответили, что если я не хочу получать подобных писем, то мне следует указать это в настройках семейного аккаунта через свою учетную запись. В Windows 8 такой проблемы не было». Это отрывок из письма друга известного писателя и активиста Кори Доктороу, опубликованное в блоге Boing Boing. Многие обозреватели утверждают, что эти сведения о пользователях по-прежнему собираются — независимо от настроек аккаунта. Если что-то и можно отключить, то это отчеты, которые приходят на почту.

Xakep #200. Тайная жизнь Windows 10

Самое интересное, что сбор различной информации встроенными средствами Windows 10 подробно описан в «Заявлении о конфиденциальности». Конечно, большинство не станет его читать, а среди ознакомившихся будет много недоумевающих. Формулировки в объёмном тексте используются хитрые и размытые. Из них трудно понять, что именно изменится в плане приватности с переходом на Windows 10. Если кратко, то о ней можно будет забыть. Правозащитники сходятся во мнении, что система сразу начинает собирать все данные, которые только может получить. Вот список их основных типов.

Перечень можно продолжить, но и такого набора достаточно, чтобы начать собственное исследование. Забегая вперед, отметим, что часть обвинений в адрес Windows 10 все-таки не подтвердилась. Например, чешское издание AE News предполагает, что ОС выполняет отправку изображения с веб-камеры на серверы Microsoft. В нашем тесте система отреагировала на подключение камеры лишь установкой драйверов – никаких посторонних действий с ней зарегистрировано не было ни сразу, ни потом.

Наблюдение за наблюдателем

Привычных инструментов в арсенале хакера предостаточно для изучения любого софта. Тестовый комп с чистым SSD, виртуальная машина, сниффер Wireshark, HTTP-прокси и дебаггер Fiddler, монитор сетевых соединений TCPView, а также программы для создания снимков реестра и мелкие вспомогательные утилиты. Мы старались использовать версии, не требующие установки. Исключение составили только Wireshark и Fiddler из-за специфики их работы. Эти программы оставили напоследок, чтобы большая часть тестирования выполнялась на совершенно чистой системе. Сетевой трафик анализировался как в настройках Windows 10 по умолчанию, так и после поэтапного отключения всех следящих функций.

Из официальных документов следует, что за пользователем следят: сама Windows, глубоко интегрированный поиск Bing, голосовой помощник Cortana, служба MSN, пакет Office, клиент облачного хранилища OneDrive, почтовый клиент Outlook, а также Skype, Silverlight и Xbox Live. Подробнее об этом написано на сайте Microsoft. Посмотрим, как именно происходит сбор данных.

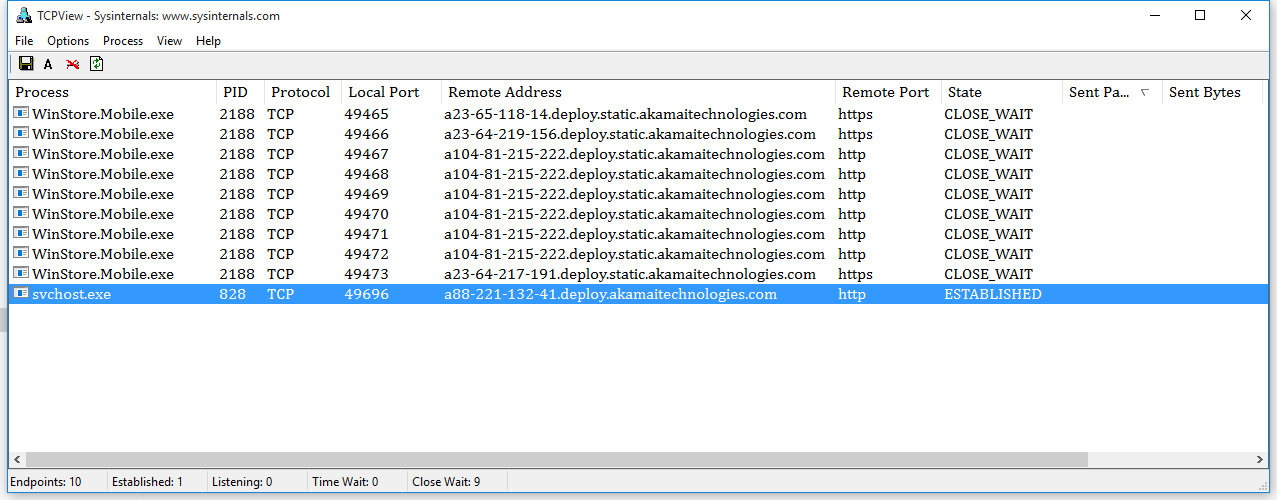

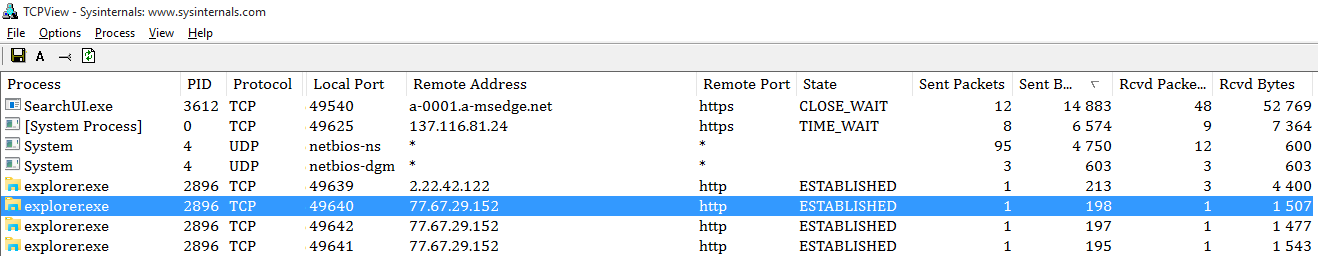

Выполнив чистую установку сборки 10240, мы стали наблюдать за её сетевым поведением с помощью TCPView. Никаких других действий при этом не выполнялось. Поначалу всё было тихо — как в «Семерке». Лишь фирменный магазин приложений показывал готовность получить данные через сеть доставки контента от Akamai Technologies.

Можно было узнать принадлежность IP-адреса через сервис WHOIS, но спрашивать Shodan информативнее.

Как стало ясно из описания, это робот поисковой системы Bing. Если бы в тесте был сделан хоть один поисковый запрос (даже локальный), тогда соединение не вызывало бы никаких возражений. Однако мы просто сидели и смотрели в TCPView на то, как компьютер начинает шпионить за нами.

Подготовка к пакетному шторму

Спящие службы можно ждать долго. Пора пробудить их и проявить немного активности. Нажатие кнопки «Пуск» заставило ожить инфоблоки справа. Появился прогноз погоды, начали отображаться новости и реклама. TCPView показывает, что всё это грузится через сеть Akamai и выглядит легитимно. Как только мы запускаем «Блокнот» и начинаем набирать текст, картина сразу меняется.

Возникает сразу шесть соединений, которые быстро закрываются, — в сумме уходит чуть больше сотни пакетов. Отключив функцию «искать в интернете», мы оставили только локальный поиск Windows. Снова запустили «Блокнот» и начали набирать произвольный текст. Всё равно появился процесс SearchUI и стал передавать данные в сеть.

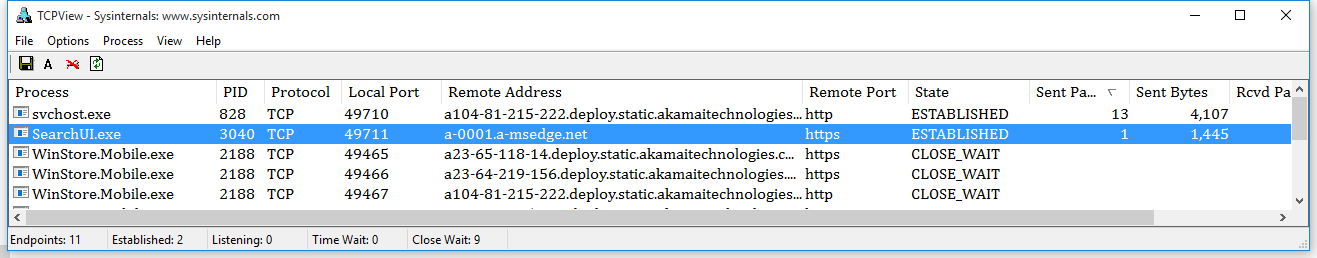

Наверное, мы как-то не так поняли «Заявление о конфиденциальности». Посмотрим его ещё раз. Это простая текстовая страничка, которая открывается в браузере Edge. Какой она может создать трафик? Примерно такой, как на картинке.

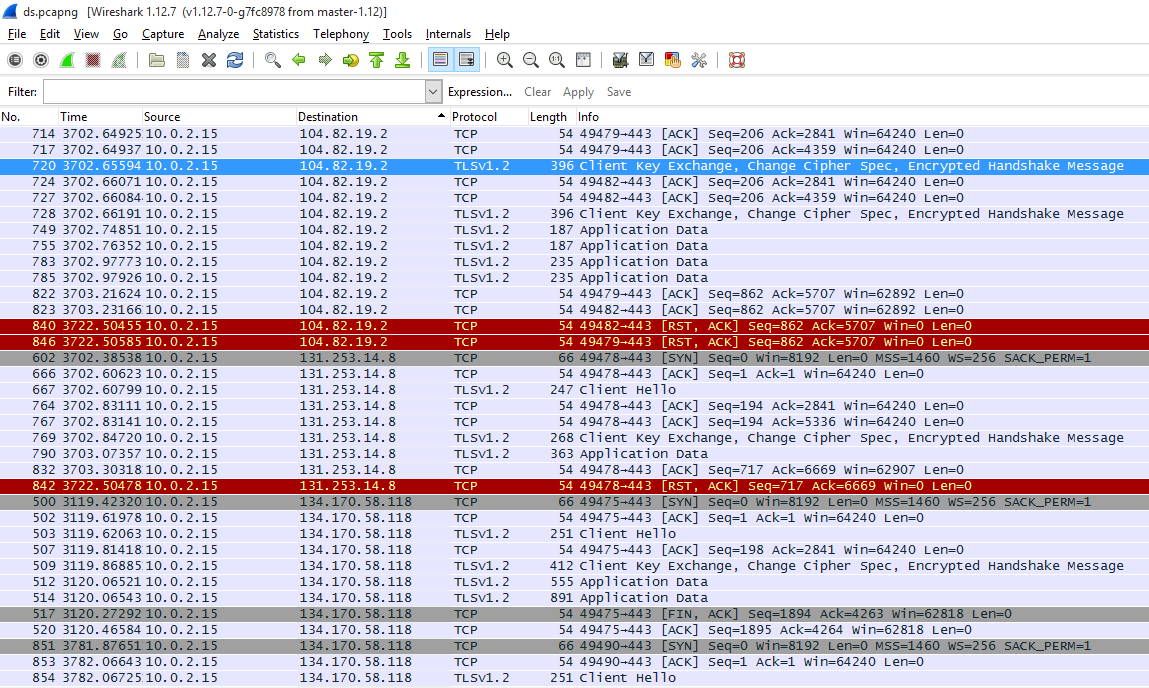

Перечень соединений так быстро обновлялся, что просто так и не уследишь. Поэтому мы приступили ко второй части исследования. Закрыли все приложения, поставили сниффер Wireshark и записали активность Windows за полчаса. Чтобы сымитировать хоть какую-то активность, мы просто смотрели некоторые настройки в панели управления, но не меняли их.

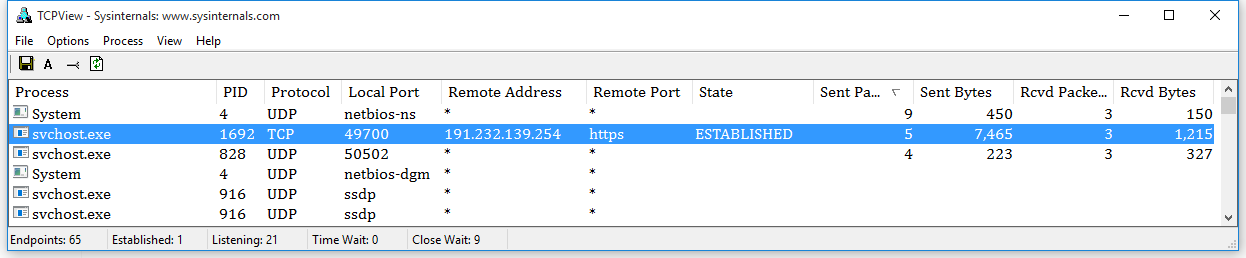

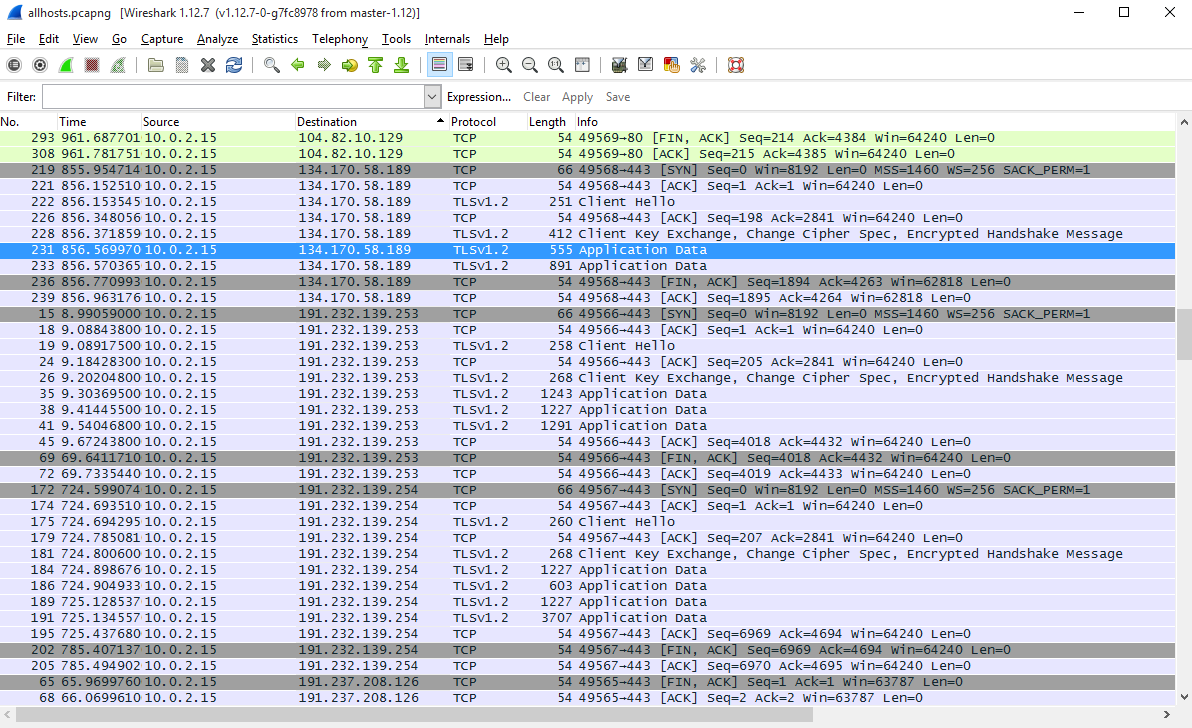

За полчаса в сеть ушло около восьми тысяч пакетов. Как показало изучение логов, большинство соединений устанавливалось по адресам в пределах одной из крупных подсетей. У принадлежащих им айпишников часто менялись два-три последних октета. Это говорит о том, что Microsoft развернула огромную сеть для обработки всей стекающейся от пользователей Windows информации. Если отсеять однотипные адреса, то в сухом остатке получится подборка как на картинке.

В глаза бросается бразильский сервер, но это очередной BingBot (возможно, какой-то особо специализированный), но вопросы вызывает далеко не только он. Например, какого черта выполнялось соединение с сервером Facebook в Нидерландах? Кто просил подключаться к облачному хранилищу CloudFlare? Ни одного файла ещё не создано. Даже учётная запись Microsoft не была активирована.

Вскрываем шпионскую сеть

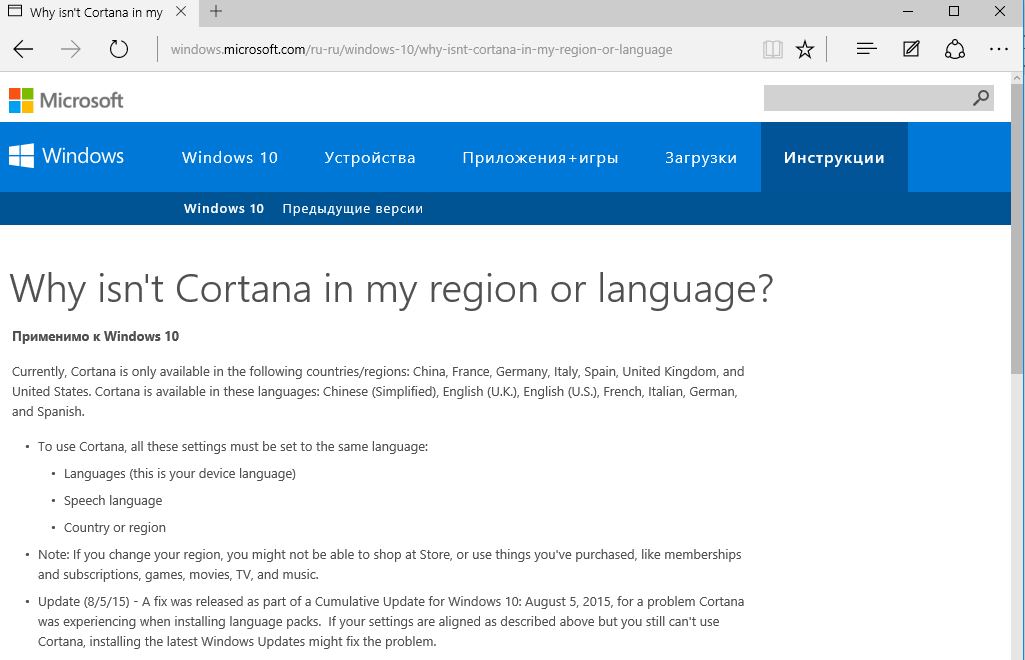

После поиска Bing главная шпионка в Windows – Кортана. С ней как-то сразу сложились натянутые отношения. Сперва она сама настояла на знакомстве, а затем вдруг заявила, что не понимает русскую речь и даже учиться этому не собирается.

Даже сменив язык на английский, а регион – на США, мы так и не добились её расположения. В базе знаний Microsoft об этом говорится просто – установите соответствующее исправление через службу обновлений. Жаль только, что пользователь теперь лишен возможности ставить апдейты по своему усмотрению. Они скачиваются и устанавливаются Windows автоматически. Юзер может выбрать лишь отмену перезагрузки и задать отложенную инсталляцию.

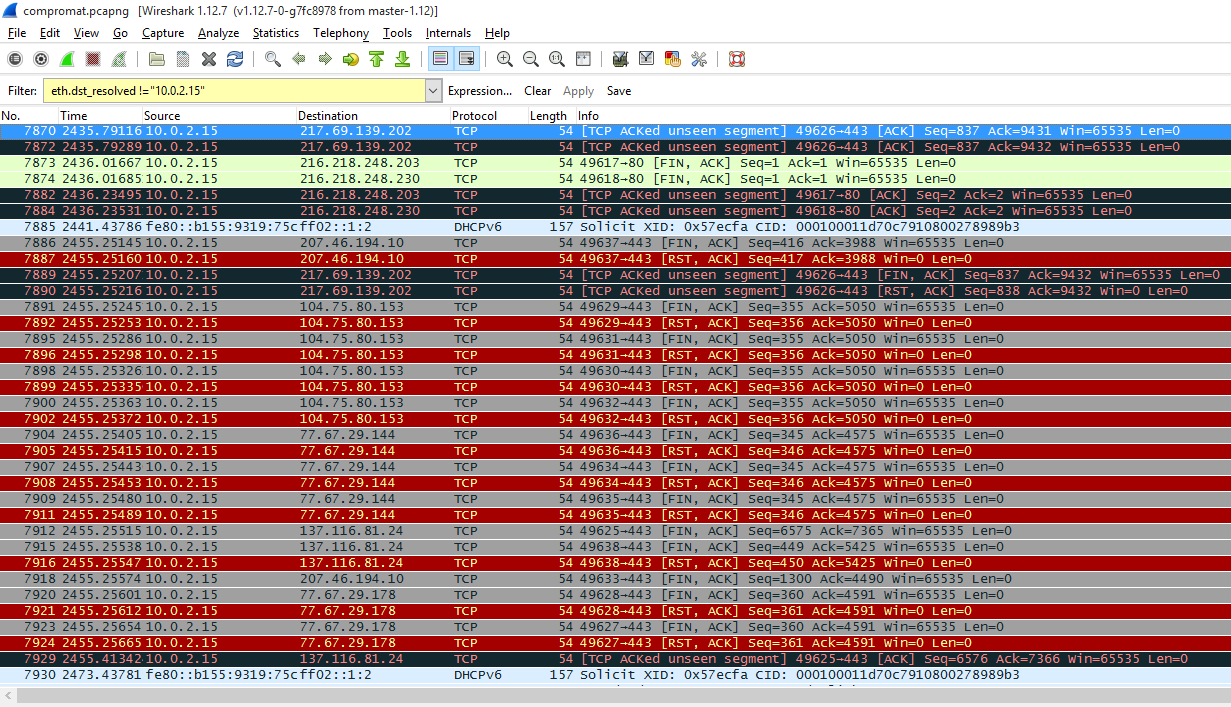

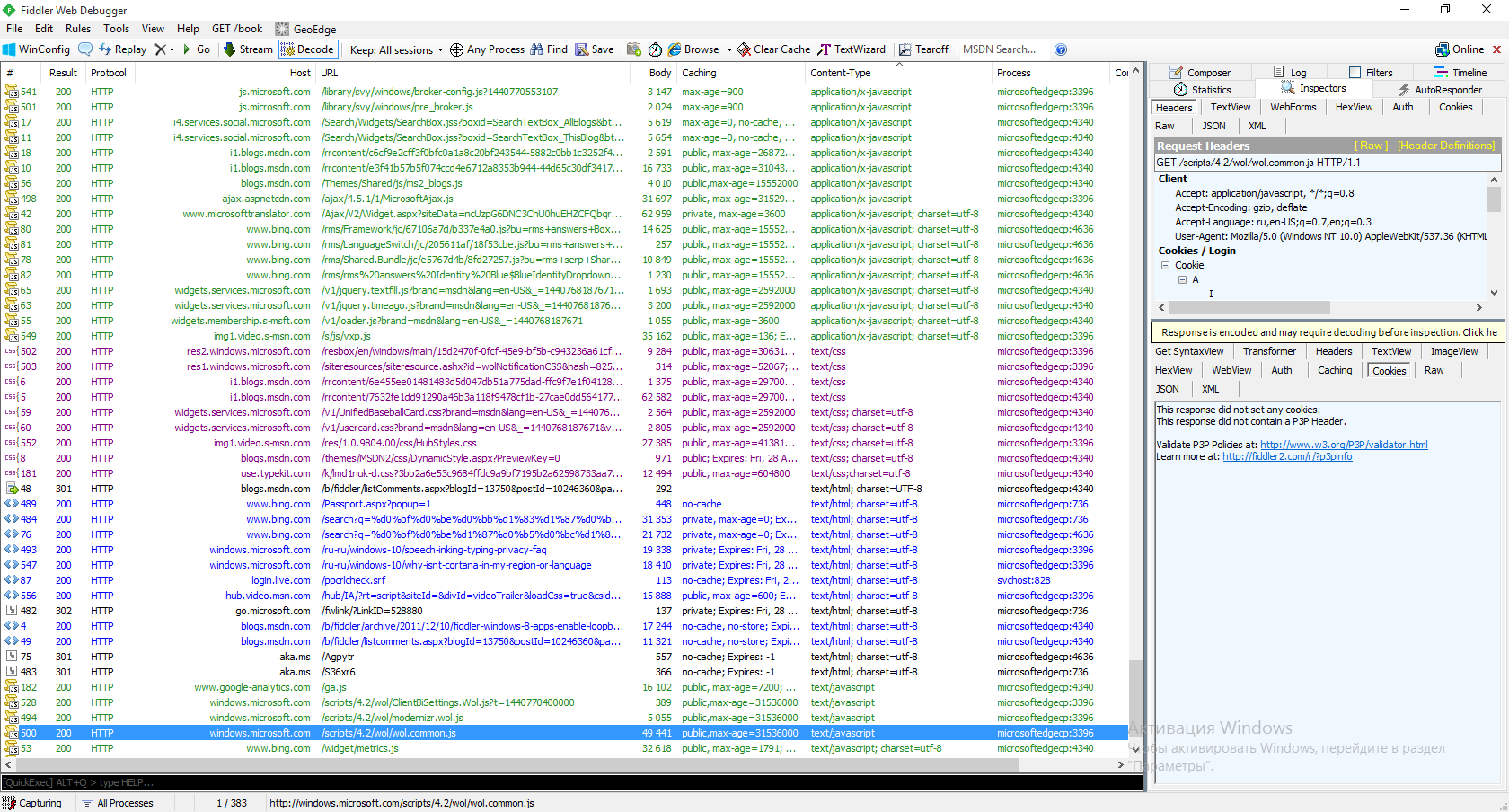

Большая часть скрытого трафика Windows идет через сеть доставки контента Akamai, поэтому не отображается в логах HTTP-прокси. Однако это не значит, что смотреть их бесполезно. Запустив Fiddler, можно обнаружить интересные вещи. Например, выяснить, что идентификация пользователя происходит ещё до активации установленной копии Windows.

Трафик по HTTP за полчаса бездействия оказался настолько большим, что стало проблемой наглядно отобразить его на экране. Мы сделали пару скриншотов, а затем составили список засветившихся хостов. Можно бы сразу занести их в файл hosts, но мы пока отложим это, чтобы не нарушать ход эксперимента.

Из этого списка ожидаемым выглядит только URL windowsupdate.com, который мы не стали включать в список блокировки. Согласно журналу установки, за всё время эксперимента автоматически было инсталлировано 21 обновление общим объемом около 150 МБ. В ходе теста кроме «Блокнота» мы запускали только «Калькулятор» и свои утилиты для анализа активности Windows, в которых было отключено автообновление. При этом общий сетевой трафик превысил полгигабайта. Многовато для «служебных данных, собираемых в целях улучшения впечатления от работы программ»!

Впечатление оказалось сильно испорченным. Следящих функций в Windows 10 действительно крайне много. Отключение интегрированного поиска и увольнение Кортаны помогает лишь отчасти. «Защитник Windows» отправляет в Microsoft образы файлов, которые сочтет подозрительными или вредоносными. Фильтр SmartScreen не только проверяет веб-контент, но и формирует список посещенных страниц. Журнал местоположений протоколирует все физические перемещения (особенно актуально, если Windows 10 установлена на мобильном устройстве). Отчет о взаимодействии с пользователем отсылают и многие приложения в новом стиле, а в разделе «данные диагностики и использования» вообще нельзя запретить отправку отчета – можно лишь выбрать менее подробный вариант.

Уход в офлайн

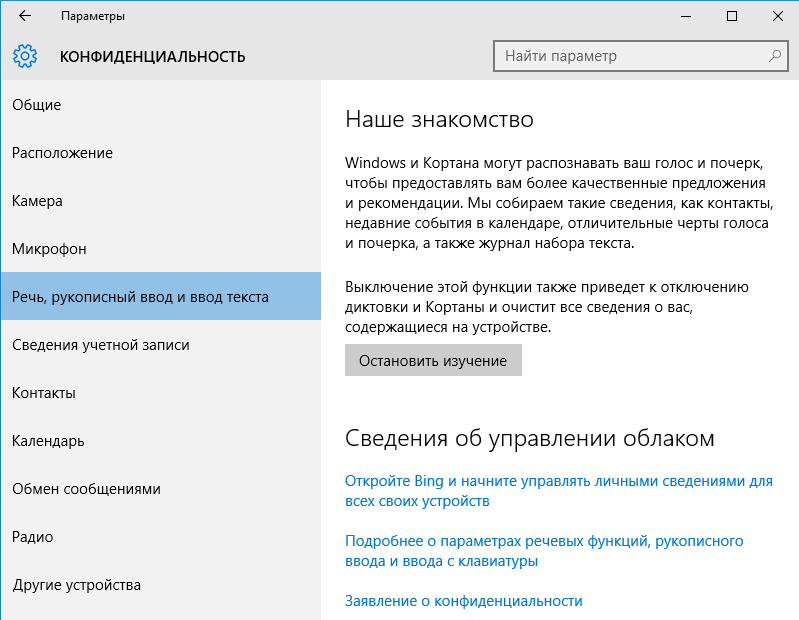

Мы решили полностью отключить все узаконенные средства шпионажа штатными средствами Windows. В основном настройки меняются через вкладки «Конфиденциальность», «Поиск» и «Обновление и безопасность» в панели управления. Переключателей там с полсотни, вот только будет ли от них толк?

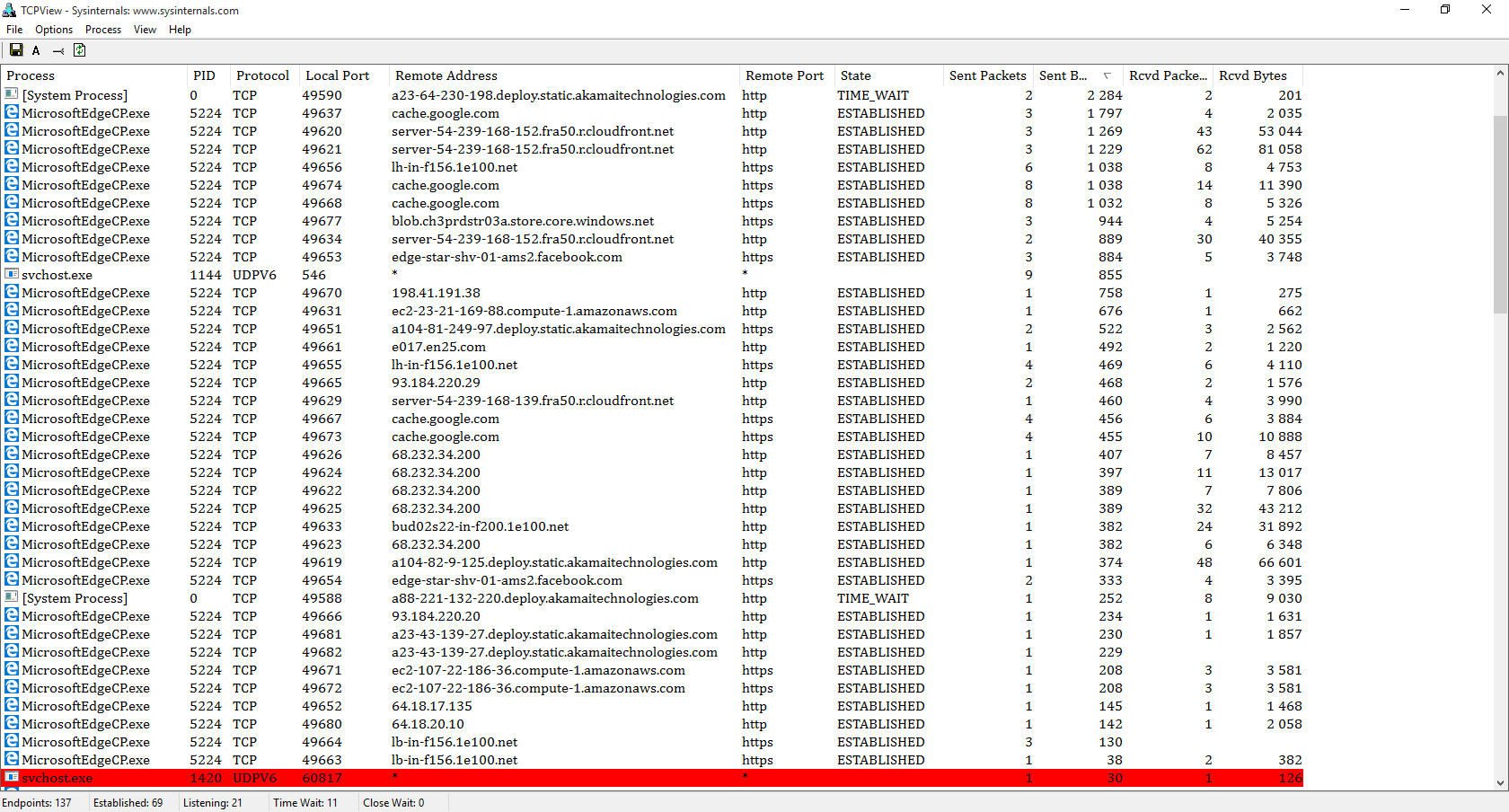

Мы отключили всё, что только можно и запустили Wireshark снова. На этот раз не пользовались никакими встроенными приложениями и даже не трогали мышку. Вернувшись через час, видим в логах сниффера до боли знакомые IP.

Прогресс есть. Общее число запросов уменьшилось на порядок. Примерно втрое сократилось и число удалённых узлов, к которым выполняется подключение без ведома пользователя. Однако среди них появились новые. Если в первом логе Wireshark внезапно нашелся сервер Facebook, то теперь засветился дата-центр Amazon из Ирландии.

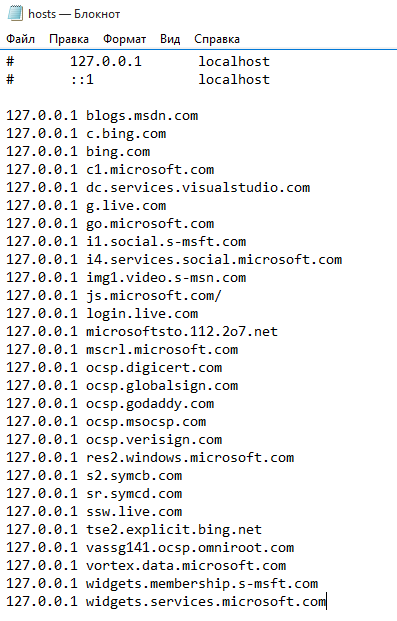

Раз уж Fiddler помог добыть список IP, то их массовое добавление в файл hosts должно помочь прекратить слежку. Проверим, создав список блокировки, и снова запустим Wireshark.

По сравнению с первым логом этот выглядит скучно. На экране не уместился только один айпишник, а их общий список состоит всего из четырех. Два из них относятся к сети доставки контента и не могут эффективно блокироваться в hosts – слишком много подсетей принадлежит Akamai. Третий IP-адрес принадлежит службе Windows Update, которую не блокировали. Самым стойким шпионом оказался BingBot. Его связь с бразильской Microsoft Informatica не знает преград. Видимо, процесс содержит встроенные средства обхода ограничений.

Добиваем агентов Матрицы

Справиться с оставшимися агентами Microsoft помогает ряд дополнительных мер. Нужно задать в брандмауэре блокировку подключений ко всем IP-адресам, выявленным Wireshark. У нас их получилось 47, но наверняка при более длительном мониторинге список увеличится. Ещё есть шанс, что при очередном автоматическом обновлении в системных файлах пропишутся новые айпишники, но пока вместе с модификацией файла hosts это обеспечивает большую часть защиты от слежки.

Отключить «неотключаемые» функции можно через реестр:

Задав нулевое значение этому параметру, запретим отправку «технических» данных.

Желательно удалить файл сервиса DiagTrack с уже собранными данными. Вот путь к нему:

Отключить сами сервисы DiagTrack и dmwappushsvc можно через управление службами или ветку реестра:

В планировщике заданий стоит посмотреть очередь задач и отключить все регулярные отправки данных, если они ещё остались.

Рекомендуется деинсталлировать облачный клиент OneDrive, если ты всё равно не собирался им пользоваться.

Все эти действия можно выполнить вручную, но сэкономить время сильно помогает утилита DisableWinTracking. В отличие от многих аналогов, она распространяется с открытым исходным кодом и хорошо документирована.

После выполнения всех описанных действий Windows 10 лишилась шпионских привычек. Вместе с ними, правда, исчезли почти все новые фишки, которые призваны повысить удобство работы и обеспечить безопасность. Впрочем, как говорил Франклин: «Те, кто готовы пожертвовать насущной свободой ради малой толики временной безопасности, не достойны ни свободы, ни безопасности».