как убрать запрос пароля администратора при запуске программы в windows 10

Как убрать запуск от имени администратора Windows 10

Несмотря на административные права учетной записи, часто Windows 10 требует прав администратора при запуске программ. Это неудобно, так как откладывает запуск приложений и, как следствие, замедляет работу. Поэтому вопрос о том, как убрать запуск от имени администратора Windows 10, является актуальным для многих пользователей операционной системы.

Нужно обратить внимание, что несмотря на то, что сообщение о запуске ПО от администратора высвечиваться не будет, соответствующие права должна иметь учетная запись, в которой запускается приложение. Это условие обязательное при настройках запуска ПО от администратора.

Способы запуска программ

Для начала нужно разобраться, какими способами запускается приложение. От этого зависит настройка показа сообщения о запросе административных прав. Приложения в ОС Windows 10 можно запускать следующими способами:

В каждом из них существуют настройки запуска ПО без запроса административных прав. Смысл настройки в том, чтобы эти права присваивались программе по умолчанию. В этом случае система перестанет их запрашивать.

Как убрать запуск от имени администратора Windows 10 через меню Пуск

Речь идет именно о сообщении на запрос прав администратора. Это наиболее простой и быстрый способ присвоения административных прав программе при запуске. Чтобы выполнить эту операцию через меню Пуск, нужно:

В этом случае программа запустится от имени администратора, если для такой режим запуска предусмотрен. Этот способ актуален для приложений, находящихся на начальном экране.

Как убрать запуск от имени администратора Windows 10 через ярлык на рабочем столе

Ярлыки различных приложений помещаются на рабочий стол для удобного и быстрого запуска. Через эти элементы можно управлять запуском приложения и показом запроса административных прав. Чтобы запускать программы с соответствующими правами или отключить эту функцию, нужно выполнить несколько действий:

В этом случае запуск выбранного ПО всегда будет происходит с административными правами.

Как убрать запуск от имени администратора Windows 10 через элемент Администрирование в Панели управления

Часто пользователей не устраивает сам факт показа сообщений о требованиях административных прав. Особенно это касается офисных работников, для которых время – деньги.

Убрать это сообщение можно с помощью элемента Администрирование, расположенного в панели управления Windows 10 и других версий операционной системы. Суть принципа заключается в том, что в ОС есть так называемый супер администратор с привилегированными правами. Она отключена по умолчанию в угоду безопасности. Для включения учетной записи супер администратора выполняют следующие действия:

После представленный действий учетная запись привилегированного администратора будет включена. Далее стандартными действиями запуска программ можно запускать приложения от имени супер Администратора.

Контроль учетных записей также можно отключить. В этом случае сообщения о запуске ПО с административными правами не будет запускаться и мешать пользователю. Для этого в командной строке нужно прописать команду useraccountcontrolsettings. Откроется окно контроля учетных записей. В его левой части расположен бегунок, который нужно переключить в самую нижнюю позицию. Это отключить уведомление системы при попытках внесения изменений или установке ПО. Однако в таком случае страдает безопасность ОС Windows 10, что пользователь обязательно должен понимать.

Как отключить запрос пароля при установке программ Windows 10?

Как включить запрос пароля при установке программ Windows 10?

Как включить пароль Windows 10, если его запрос был отключен

Как отключить запрос разрешения на запуск программы в Win 10?

Для отключения контроля учётных записей в Windows 10, откройте поисковое окно (значок лупы рядом с меню Пуск) и введите в поле поиска сокращение UAC. Если вы хотите полностью отключить UAC в Windows 10, установите селектор в крайнее нижнее положение «Никогда не уведомлять» (этот параметр не рекомендуется).

Как установить программу без пароля администратора Windows 10?

Установка программ без прав администратора на Windows

Как в Windows 10 поставить пароль на приложение?

Откройте страницу Основные сведения о безопасности и выполните вход с помощью учетной записи Майкрософт. Выберите Дополнительные параметры безопасности. В разделе Пароли приложений выберите Создать новый пароль приложения. На экране появится новый пароль приложения.

Как поставить запрет на установку программ Windows 10?

Запретить установку программ Windows 10

Как убрать пароль входа в Win 10?

Как убрать пароль на Windows 10 при включении компьютера?

Как убрать запрос пароля администратора в Windows 7?

Убрать запрос админских прав в Windows 7

Как отключить пароль и пин код на Windows 10?

Как отключить и удалить уже имеющийся ПИН-код Windows 10

Как убрать запрос на права администратора?

В панели управления вверху справа в поле «Просмотр» поставьте «Значки» (не Категории) и выберите пункт «Учетные записи пользователей». В следующем окне нажмите по пункту «Изменить параметры контроля учетных записей» (для этого действия требуются права администратора).

Как в Windows 10 отключить администратора?

Включить или отключить учетную запись «Администратор» в Windows 10

Как отключить UAC из командной строки?

Отключение UAC Windows 10 в командной строке

Открываем Пуск и вводим команду cmd и нажимаем Enter. Параметр d 0 /f отключает оповещения полностью. Параметр d 0 /f возвращает режим обратно. Для сохранения новых параметров UAC необходимо перезагрузить компьютер.

Как установить программу с правами администратора Windows 10?

Как дать программе права администратора Windows 10?

Зайдите в Параметры (клавиши Win+I) — Учетные записи — Семья и другие люди. В разделе «Другие люди» нажмите по учетной записи пользователя, которого требуется сделать администратором и нажмите кнопку «Изменить тип учетной записи». В следующем окне в поле «Тип учетной записи» выберите «Администратор» и нажмите «Ок».

Как дать права администратора на программу?

В случае, если Вы хотите предоставить права приложению временно, нажмите правой кнопкой по иконке приложения на Рабочем столе (или выполняемый файл в директории установленного приложения) и выберите Запуск от имени администратора в контекстном меню.

Запуск программы без прав администратора и подавлением запроса UAC

Многие программы при запуске требуют повышения прав (значок щита у иконки), однако на самом деле для их нормальной работы права администратора не требуется (например, вы можете вручную предоставить необходимые права пользователям на каталог программы в ProgramFiles и ветки реестра, которые используются программой). Соответственно, если на компьютере включен контроль учетных записей, то при запуске такой программы из-под непривилегированного пользователя появится запрос UAC и Windows потребует от пользователя ввести пароль администратора. Чтобы обойти этот механизм многие просто отключают UAC или предоставляют пользователю права администратора на компьютере, добавляя его в группу локальных администраторов. Microsoft не рекомендует использовать такие методы, т.к. это снижает безопасность компьютера.

Зачем обычному приложению могут понадобится права администратора?

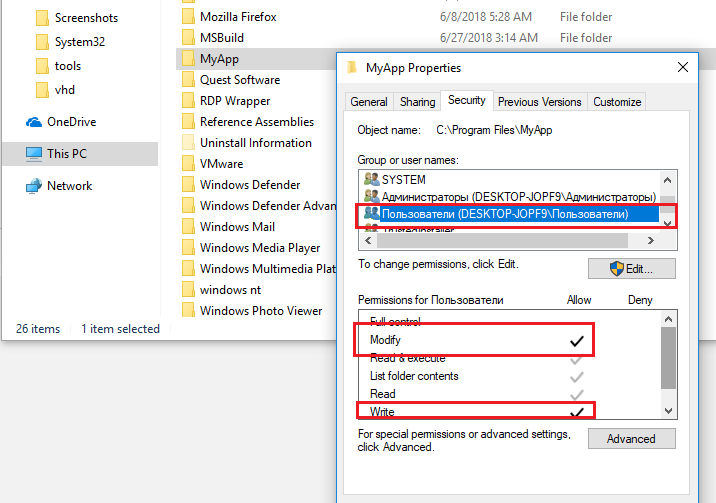

Права администратора могут потребоваться программе для модификации некоторых файлов (логи, файлы конфигурации и т.д.) в собственной папке в C:\Program Files (x86)\SomeApp). По умолчанию у пользователей нет прав на редактирование данного каталога, соответственно, для нормальной работы такой программы нужны права администратора. Чтобы решить эту проблему, нужно войти на компьютер под администратором и вручную предоставить пользователю (или встроенной группе Users) права на изменение/запись для этого каталога на уровне файловой системы NTFS.

Запуск программы, требующей права администратора, от обычного пользователя

Ранее мы уже описывали, как можно с помощью параметра RunAsInvoker отключить запрос UAC для конкретной программы. Однако этот метод недостаточно гибкий.

Также можно воспользоваться RunAs с сохранением пароля админа /SAVECRED в диспетчере паролей Windows (Credentials Manager). Это также небезопасно, т.к. пользователь может использовать сохранённый пароль учетной записи администратора для запуска других программ.

Рассмотрим более простой способ принудительного запуска любой программы без прав администратора (и без ввода пароля админа) при включенном UAC (4,3 или 2 уровень ползунка UAC).

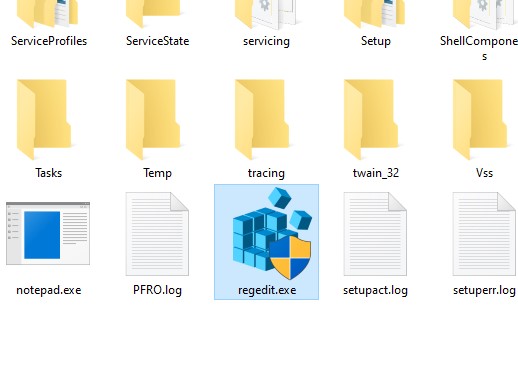

Для примера возьмем утилиту редактирования реестра — regedit.exe (она находится в каталоге C:\windows\). Обратите внимание на щит UAC у иконки. Данный значок означает, что для запуска этой программы будет запрошено повышение привилегий через UAC.

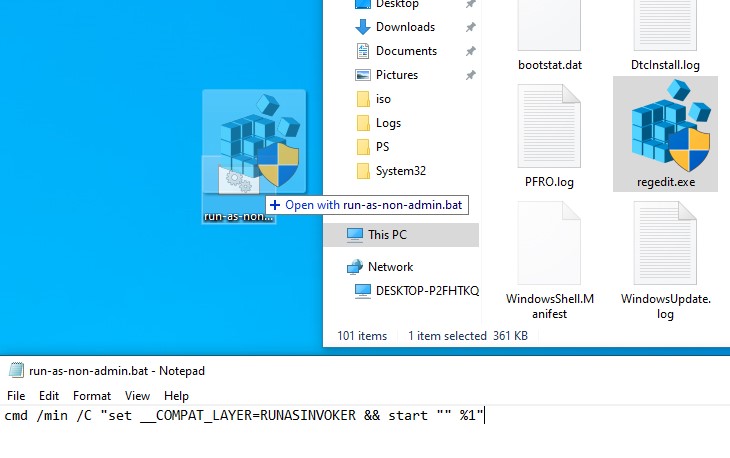

Попробуем обойти запрос UAC для этой программы. Создайте на рабочем столе файл run-as-non-admin.bat со следующим текстом:

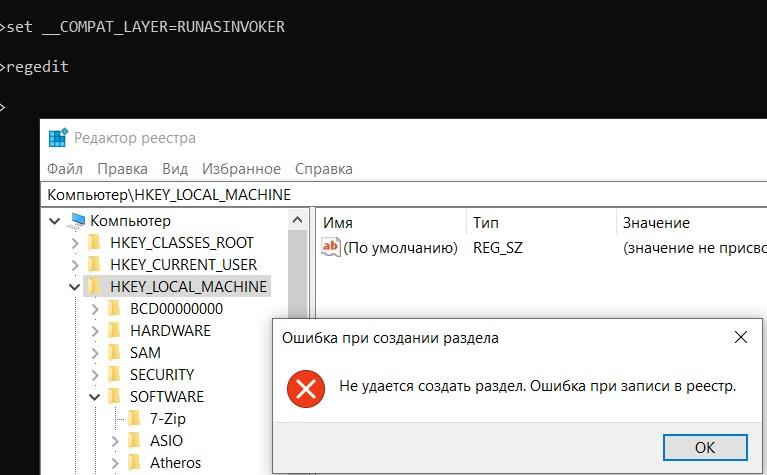

cmd /min /C «set __COMPAT_LAYER=RUNASINVOKER && start «» %1″

Теперь для принудительного запуска приложения без прав администратора и подавлением запроса UAC, просто перетащите нужный exe файл на этот bat файл на рабочем столе.

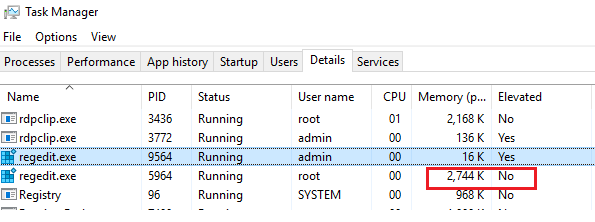

После этого редактор реестра должен запуститься без появления запроса UAC и без ввода пароля администратора. Откройте диспетчер процессов, добавьте столбец Elevated и убедитесь, что в Windows 10 запустился непривилегированный процесс regedit (запущен с правами пользователя).

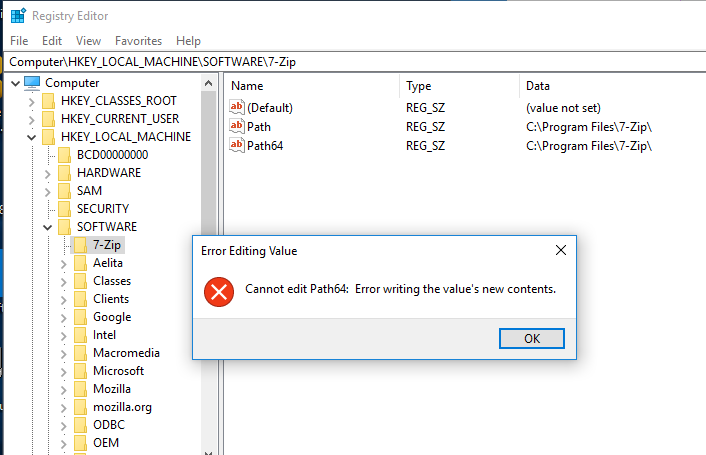

Попробуйте отредактировать любой параметр в ветке HKEY_LOCAL_MACHINE. Как вы видите доступ на редактирование реестра в этой ветке запрещен (у данного пользователя нет прав на запись в системные ветки реестра). Но вы можете добавлять и редактировать ключи в собственной ветке реестра пользователя — HKEY_CURRENT_USER.

Аналогичным образом через bat файл можно запускать и конкретное приложение, достаточно указать путь к исполняемому файлу.

run-app-as-non-admin.bat

Set ApplicationPath=»C:\Program Files\MyApp\testapp.exe»

cmd /min /C «set __COMPAT_LAYER=RUNASINVOKER && start «» %ApplicationPath%»

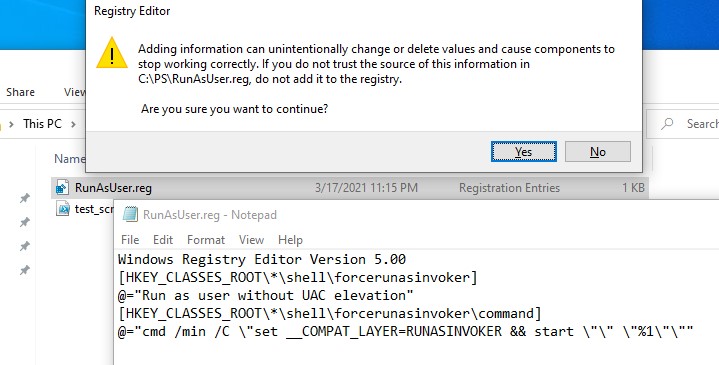

Также можно добавить контекстное меню, которое добавляет у всех приложений возможность запуска без повышения прав. Для этого создайте файл runasuser.reg файл, скопируйте в него следующий код, сохраните и импортируйте его в реестр двойным щелчком по reg файлу (понадобятся права администратора).

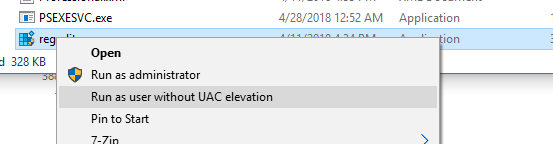

После этого для запуска любого приложения без прав админа достаточно выбрать пункт “Run as user without UAC elevation” в контекстном меню проводника Windows File Explorer.

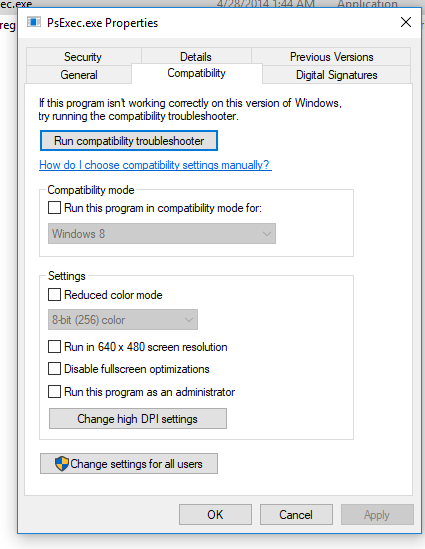

RunAsInvoker в переменной окружения __COMPAT_LAYER

Переменная окружения __COMPAT_LAYER позволяет устанавливать различные уровни совместимости для приложений (вкладка Совместимость в свойствах exe файла). С помощью этой переменной можно указать настройки совместимости, с которыми нужно запускать программу. Например, для запуска приложения в режиме совместимости с Windows 7 и разрешением 640×480, установите:

set __COMPAT_LAYER=Win7RTM 640×480

Из интересных нам опций переменной __COMPAT_LAYER можно выделить следующие параметры:

Следующий код включает режим RUNASINVOKER для текущего процесса и запускает указанную программу:

start «» «C:\Program Files\MyApp\testapp.exe»

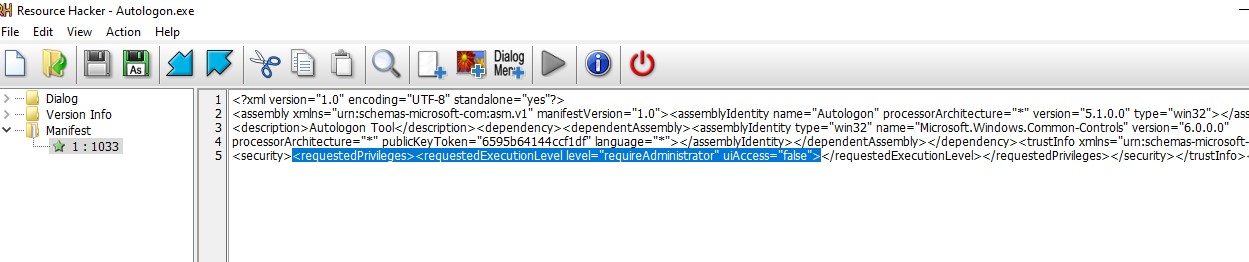

Включаем режим RunAsInvoker через манифест exe файла программы

Как мы уже говорили выше, Windows 10 показывает значок щита UAC у программ, которые для запуска требуют повышение привилегий. Это требование разработчики задают при разработке в специальной секции программы — манифесте.

Вы можете отредактировать манифест exe файла программы и отключить требование запускать программу в привилегированном режиме.

Для редактирования манифеста программы можно использовать бесплатную утилиту Resource Hacker. Откройте исполняемый файл программы в Resource Hacker.

В дереве слева перейдите в раздел Manifest и откройте манифест программы.

Обратите внимание на строки:

Именно благодаря опции requireAdministrator Windows всегда запускает эту программу с правами администратора.

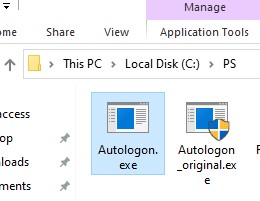

Измените requireAdministrator на asInvoker и сохраните изменения в exe файле.

Обратите внимание, что теперь у иконки программы пропал щит UAC и вы можете запустить ее без запроса прав администратора с привилегиями текущего пользователя.

В этом случае можно заставить программу использовать внешний файл манифеста. Создайте в каталоге с ехе файлом текстовый файл app.exe.manifest (например Autologon.exe.manifest) и скопируйте в него код манифеста из Resource Hacker. Измените requireAdministrator на asInvoker. Сохраните файл.

Чтобы Windows при запуске приложений всегда пробовала использовать внешний файл манифеста, включите специальный параметр реестра:

REG ADD «HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\SideBySide» /v PreferExternalManifest /t REG_DWORD /d 1 /f

Перезагрузите Windows и убедитесь, что программа использует внешний файл манифеста, в котором указано, что нужно запускаться без прав администратора.

Отключаем запрос пароля в Windows 10

Запрос пароля при входе в систему — это основная и, зачастую, единственная защита компьютера от несанкционированного доступа. Однако некоторые пользователи пренебрегают этой защитой в угоду удобству и предпочитают входить в систему без пароля.

С одной стороны это небезопасно, но с другой — каждый вправе сам выбирать, нужна ли ему безопасность или нет. Поэтому сегодня мы рассмотрим несколько вариантов того, как отключить запрос на ввод пароля при входе в систему.

Начиная с Windows 8 есть три типа учетной записи пользователя — локальная, доменная и учетная запись Microsoft. Независимо от типа записи, для входа в систему требуется ввести пароль. Для локальной учетной записи можно просто указать пустой пароль, но с остальными такой номер не пройдет. Однако выход есть, и хотя полностью убрать пароль пользователя невозможно, но можно настроить автоматический вход в систему, при котором пароль от определенной учетной записи будет вводится автоматически.

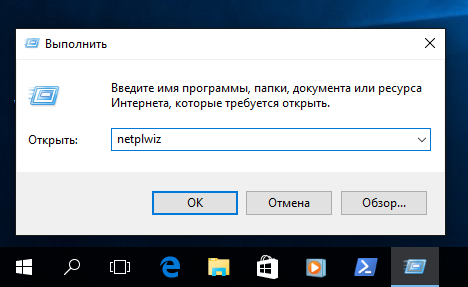

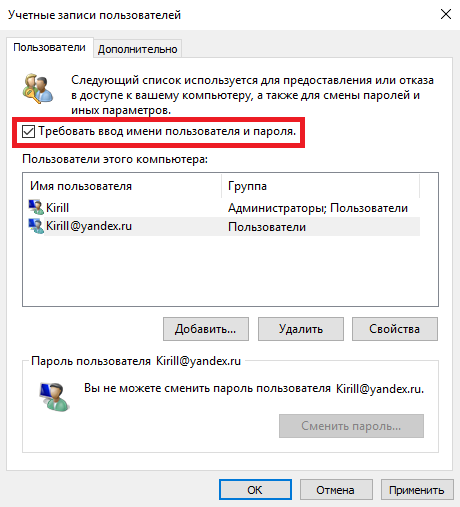

Для локальных учетных записей и учетных записей Microsoft можно воспользоваться оснасткой «Учетные записи пользователей». Для открытия оснастки жмем Win+R и выполняем команду netplwiz или control userpasswords2.

В открывшемся окне выбираем нужного пользователя, снимаем галку с пункта «Требовать ввод имени пользователя и пароля»

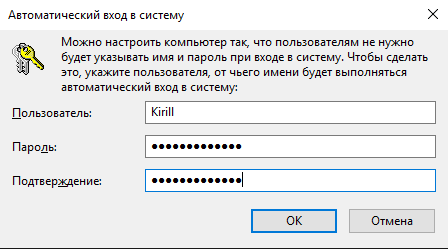

и вводим пароль пользователя и подтверждение. Затем перезагружаем компьютер и автоматически заходим в систему под выбранным пользователем.

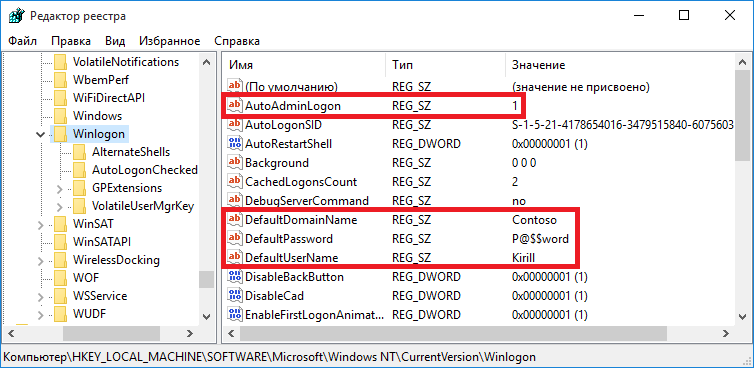

Предыдущий способ не подходит для компьютеров, являющимися членами домена Active Directory. В этом случае отключить запрос пароля можно только с помощью редактирования реестра. Для этого надо открыть редактор реестра командой regedit, перейти в раздел HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon и произвести следующий действия:

• Изменить значение параметра AutoAdminLogon на 1;

• В параметре DefaultDomainName прописать имя домена или компьютера (если компьютер не в домене);

• В параметре DefaultUserName прописать имя пользователя, который должен заходить без пароля;

• Создать строковый (REG_SZ) параметр DefaultPassword и в качестве значения указать текущий пароль пользователя.

После этого перезагружаемся и заходим в систему под указанным пользователем.

Этот способ подходит для любых типов учетных записей — доменных, локальных и Microsoft. Однако надо понимать, что этот способ менее безопасный, так как пароль пользователя хранится в реестре в открытом виде.

Отключение запроса пароля при выходе из сна

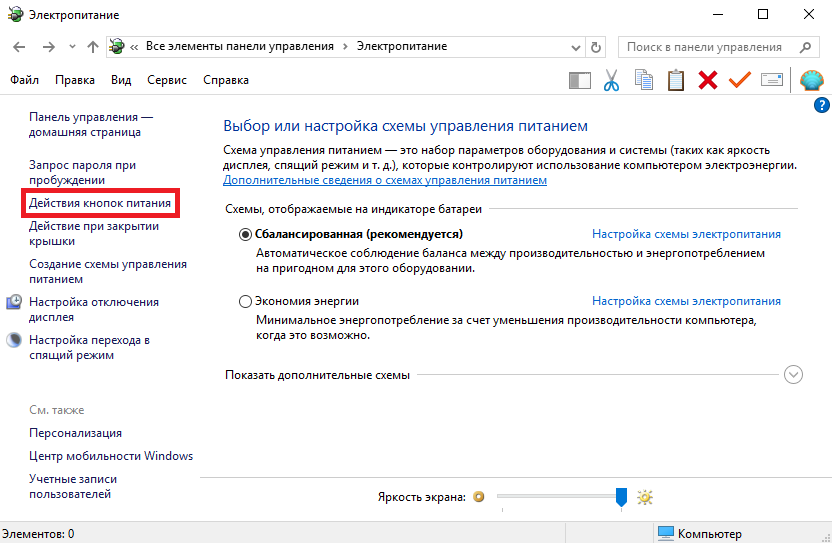

Итак, мы умеем отключать запрос на ввод пароля при загрузке системы. Однако, если вы используете спящий режим, то при пробуждении система все равно затребует пароль. Отключить запрос пароля при выходе из спящего режима можно двумя способами.

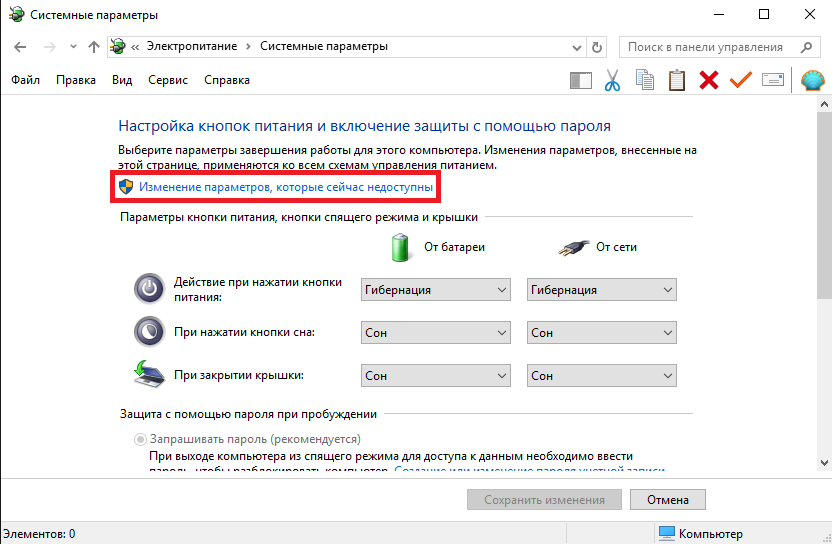

Способ первый — настройки электропитания в классической панели управления. Быстро открыть нужный раздел можно, выполнив команду control /name Microsoft.PowerOptions и выбрав «Действия кнопок питания».

По умолчанию нужная опция неактивна, для ее включения необходимо нажать на кнопку «Изменение параметров, которые сейчас недоступны».

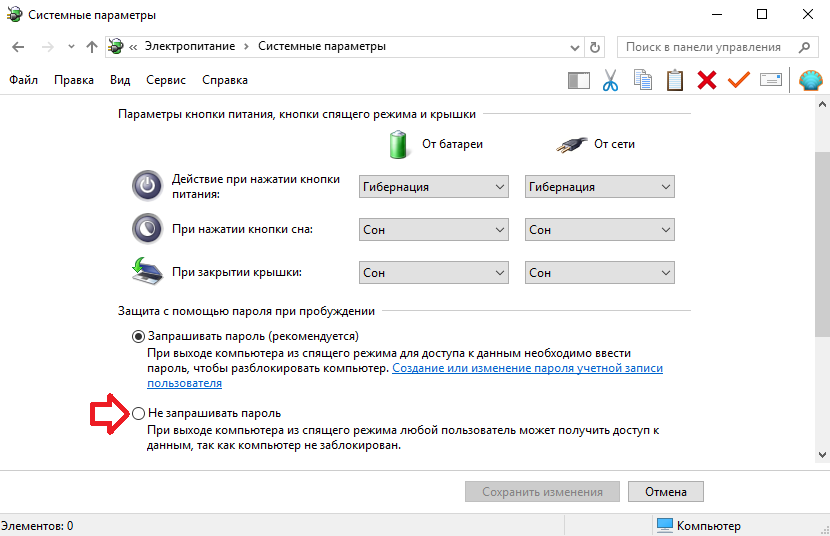

И затем в поле «Защита с помощью пароля при пробуждении» переключиться на пункт «Не запрашивать пароль».

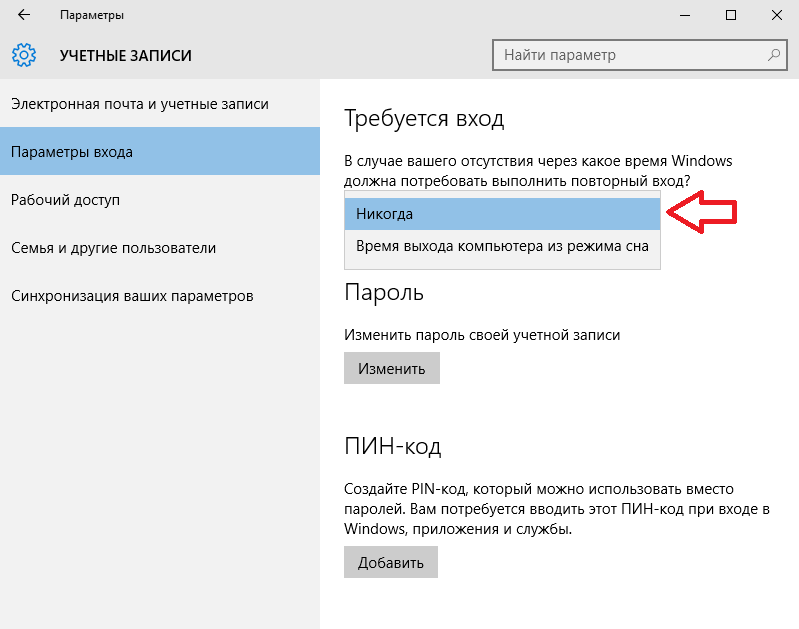

Способ второй — настройки учетных записей в новой панели управления. Для этого открываем меню Пуск, выбираем Параметры — Учетные записи — Параметры входа и в поле «Требуется вход» выбираем пункт «Никогда».

После этого ваш компьютер будет просыпаться без пароля. Но стоит понимать, что это небезопасно, т.к. любой человек, имеющий доступ к компьютеру, сможет беспрепятственно получить доступ к вашей учетной записи.

Заключение

В заключение несколько важных моментов, на которые стоит обратить внимание.

• Как уже было сказано, вход без пароля позволяет любому человеку, имеющему доступ к вашему компьютеру, беспрепятственно войти в систему и получить доступ к вашим данным и прочим ресурсам, причем как локальным, так и доступным по сети. Поэтому автоматический вход стоит использовать только в том случае, если вы уверены в неприкосновенности вашего компьютера;

• Отключение на запрос пароля действует только при интерактивном входе в систему, при удаленном доступе к компьютеру (напр. обращение к файловой шаре) все равно потребуется вводить пароль;

• Статья ориентирована на Windows 10, но все способы также успешно работают на Windows 8 и на Windows 7.

[Конспект админа] Что делать, если программа хочет прав администратора, а вы нет

К сожалению, в работе сисадмина нет-нет да и приходится разрешать пользователям запускать всякий софт с админскими правами. Чаще всего это какие-нибудь странные китайские программы для работы с оборудованием. Но бывают и другие ситуации вроде небезызвестного bnk.exe.

Выдавать пользователю права администратора, чтобы решить проблему быстро и просто, противоречит нормам инфобезопасности. Можно, конечно, дать ему отдельный компьютер и поместить в изолированную сеть, но — это дорого и вообще…

Попробуем разобрать решения, которые позволят и программу запустить, и безопасника с финансистом не обозлить.

Ну, и зачем тебе права?

Программа может запрашивать права администратора условно в двух случаях:

С первым случаем все понятно: берем в руки замечательную программу Марка Руссиновича Process Monitor, смотрим, что происходит, и куда программа пытается залезть:

Куда это лезет этот 7Zip?

И по результатам исследования выдаем права пользователю на нужный каталог или ветку реестра.

Сложнее, если случай клинический, и так просто выдать права не получится: например, программа требует сильного вмешательства в работу системы вроде установки драйверов. Тогда придется придумывать всякий колхоз, про который речь пойдет в последнем разделе статьи. Пока подробнее освещу второй случай — когда стоит флажок.

Если сильно упростить, то в специальном манифесте программы (к слову, установщики — это тоже программы) могут быть три варианта запуска:

Если разработчик твердо решил требовать права администратора, даже если они не нужны, то обойти это можно малой кровью.

Нет, не будет тебе прав

В системе Windows, начиная с Vista, появилась служба UAC, которая помимо прочего отвечает за запросы программ на повышение прав. Не все программы «переваривали» работу с этой службой. Поэтому в системе был доработан механизм совместимости приложений, позволяющий прямо задать программе ее поведение — запрашивать права или нет.

Простейшим вариантом работы с этим механизмом будет использование переменных среды.

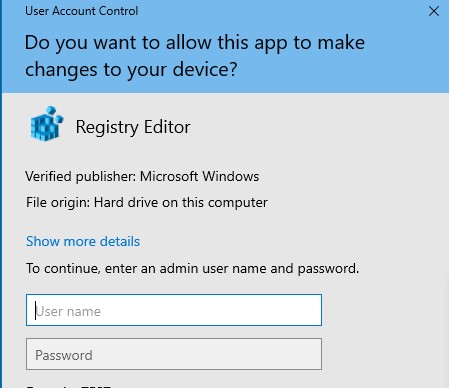

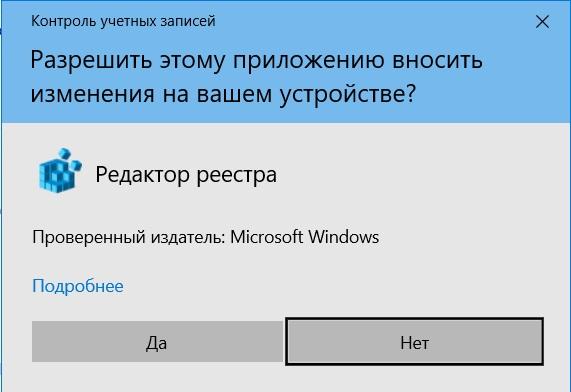

Рассмотрим пример с редактором реестра. Действительно, запуская regedit.exe под администратором, мы получаем запрос на повышение прав:

Запрос повышение прав.

Если же мы запустим редактор реестра из консоли, предварительно поменяв значение переменной среды __COMPAT_LAYER на:

То запроса UAC не будет, как и административных прав у приложения:

Бесправный редактор реестра.

Этим можно пользоваться, запуская программы батниками или добавляя контекстное меню через реестр. Подробнее читайте в материале How to Run Program without Admin Privileges and to Bypass UAC Prompt?

С конкретным примером такой неприятной программы можно столкнуться при загрузке классификаторов банков из 1С с сайта РБК по ссылке http://cbrates.rbc.ru/bnk/bnk.exe. Если обновление классификаторов отдается на откуп самим пользователям и нет возможности поменять загрузку на bnk.zip (а современные 1С это поддерживают), то приходится придумывать костыли. Ведь bnk.exe — самораспаковывающийся архив, в котором зачем-то прописано «Требовать права администратора».

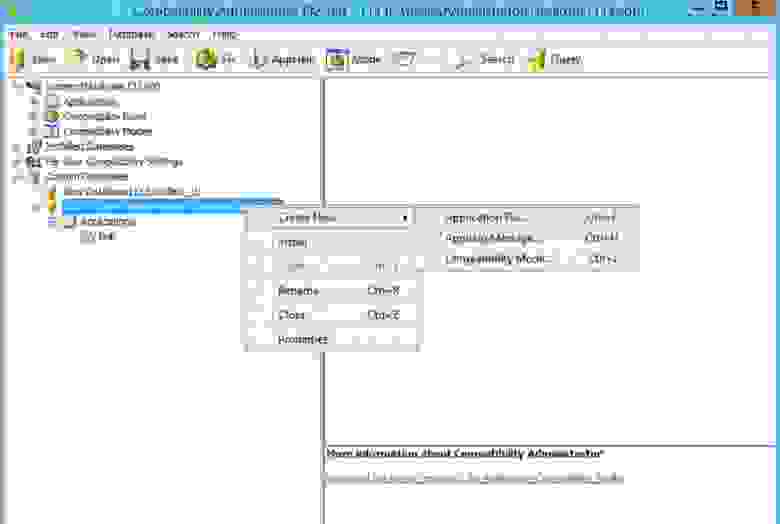

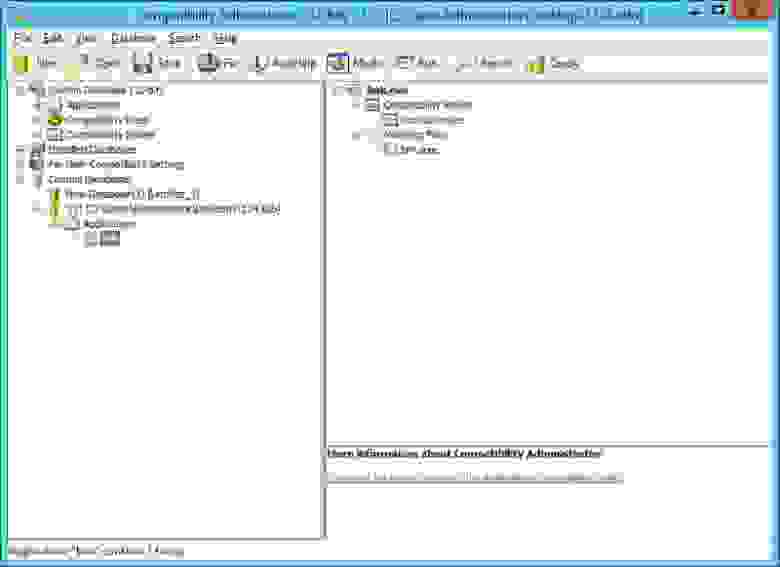

Поскольку ярлычками тут обойтись не выйдет, ведь 1С сама скачивает файл и запускает его, то придется применять тяжелую артиллерию — Microsoft Application Compatibility Toolkit.

Документация к ПО, как обычно, доступна на официальном сайте, загрузить можно как часть Windows Assessment and Deployment Kit. Сам процесс решения проблемы несложен.

Необходимо поставить утилиту, запустить Compatibility Administrator и создать Application Fix в новой или имеющейся базе данных:

Создаем исправление приложения.

Имя и издатель значения не имеют. Имеет значение только расположение файла — тут нужно указать реальный проблемный bnk.exe (где он будет лежать на самом деле — не важно).

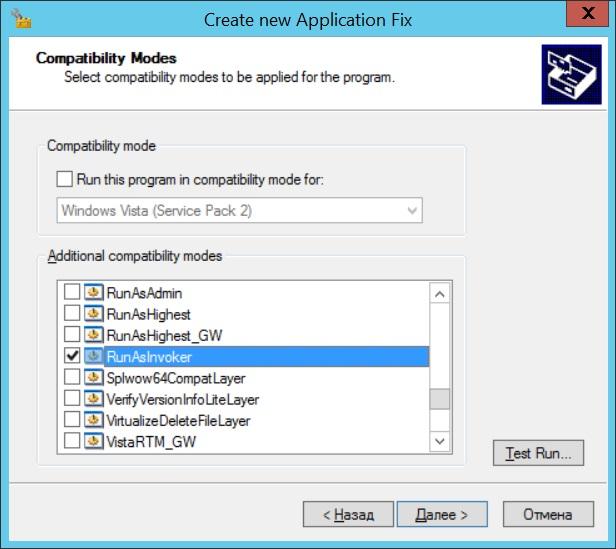

Далее необходимо в списке исправлений выбрать RunAsInvoker.

Выбираем нужный фикс.

Все остальное оставляем по умолчанию, сохраняем базу данных. Должно получиться примерно так:

Созданный фикс для bnk.exe.

После этого достаточно будет установить базу данных, щелкнув по ней правой кнопкой и выбрав Install. Теперь пользователи смогут сами грузить классификаторы банков.

Все становится хуже, если приложению действительно нужны права админа. Тогда добавление прав на системные объекты и исправления не помогают.

Ну ладно, держи права

Казалось бы, самым очевидным решением для запуска нашего странного ПО выглядит использование встроенной утилиты Runas. Документация доступна на сайте Microsoft.

Ну, посмотрим, что из этого выйдет.

Действительно, RunAs запустит 7zip с правами учетной записи «Администратор», спросит пароль и запомнит его. Потом ярлык с такой строкой запуска будет запускать 7zip под Администратором без вопросов.

Есть один существенный недостаток: пароль запоминается на уровне системы, и теперь, используя команду Runas, можно будет запускать абсолютно любую программу. Это мало чем отличается от прямого предоставления админских прав сотрудникам, так что использовать это решение не стоит.

Зато runas может быть полезен, когда сотрудник знает пароль администратора, но работает под ограниченной учетной записью (по идее так должен делать каждый системный администратор).

Если мы начали с консольных команд, то перейдем к более высокоуровневым скриптам. Интересное решение было предложено в статье «Планктонная Windows», где упомянутый выше Runas обвязывался js-скриптом и пропускался через обфускатор. У решения есть и очевидный минус — скрипт можно раскодировать.

Чуть более интересным методом в 2к20 являются возможности PowerShell и его работа с паролями. Подробнее можно почитать в материале «Защита и шифрование паролей в скриптах PowerShell».

Если вкратце: в PS работа с паролями производится через специальный тип данных SecureString и объект PSCredential. Например, можно ввести пароль интерактивно:

Затем сохранить пароль в зашифрованном виде в файл:

И теперь использовать этот файл для неинтерактивной работы:

К сожалению, файл этот можно использовать только на том ПК, на котором его создали. Чтобы этого избежать, можно сделать отдельный ключ шифрования. Например так:

Теперь при помощи этого ключа пароль можно зашифровать:

В свое время я использовал для решения подобных задач свой любимый AutoIt, где компилировал скрипт с командой RunAs и радовался… До тех пор, пока не узнал, что AutoIt (особенно старых версий) декомпилируется на раз-два.

Другим интересным вариантом может быть применение назначенных заданий — если создать назначенное задание от админского аккаунта, пользователю для работы будет достаточно его запуска. К сожалению, для интерактивной работы с приложением это решение не подходит.

На свете существует несколько сторонних решений, призванных решить задачу. Остановлюсь на парочке из них.

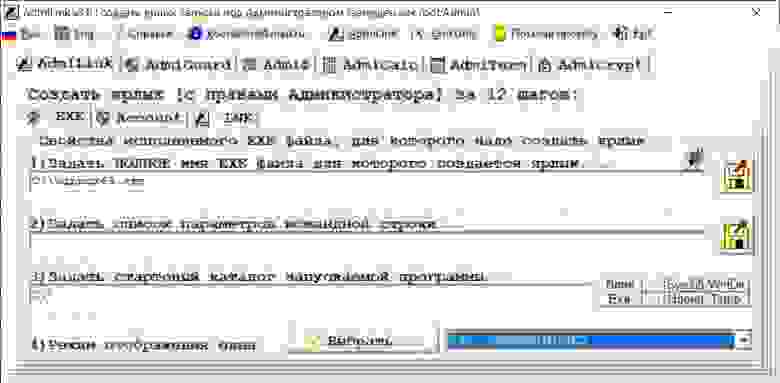

Пожалуй, одна из самых известных утилит — это AdmiLink, разработанная Алексеем Курякиным для нужд ядерной физики. Программа и принципы ее работы описаны на официальном сайте. Я, как обычно, позволю себе более краткое описание.

Программа состоит из трех модулей. AdmiLink — это графическое окно, где можно создать ярлык на нужное приложение (в принципе, в ряде случаев достаточно только его).

Основное окно программы.

Помимо непосредственно создания ярлыка (и да, запрос UAC тоже можно подавлять), есть и дополнительные функции вроде калькулятора, терминала и удобных настроек политик безопасности. Со всеми возможностями программы читателю предлагается разобраться самостоятельно.

Второй модуль называется AdmiRun и представляет из себя консольную утилиту. Она умеет запускать приложения от имени администратора, получив в качестве одного из параметров строку, созданную через AdmiLink. В строке шифруется имя пользователя и пароль, при этом участвует и путь к программе.

На первый взгляд все выглядит безопасно, но, к сожалению, код программ закрыт, и насколько можно доверять разработчику — вопрос.

Третий модуль — AdmiLaunch — отвечает за запуск окон в разных режимах, и он используется для запуска AdmiRun, если создавать ярлык через AdmiLink.

В целом, решение проверено годами и поколениями отечественных системных администраторов. Но добавлю и альтернативу из-за рубежа.

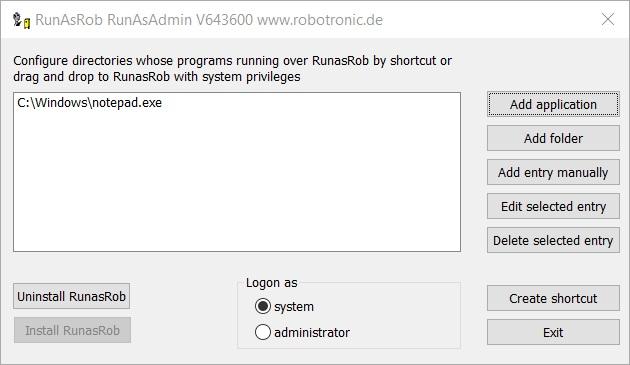

RunAsRob — довольно интересное ПО за авторством немецкого разработчика Оливера Хессинга (Oliver Hessing). В отличие от AdmiLink, ПО устанавливается как служба, запускаемая под привилегированной учетной записью (администратора или системы). Как следствие, подготовленный ярлык обращается к службе, которая уже в свою очередь запускает заданное ПО.

Особенность программы в том, что есть возможность авторизовать не только программы, но и папки (включая сетевые). А хранение настроек в реестре позволило добавить шаблоны групповых политик, примерно как мы писали в статье «Погружение в шаблоны и приручение GPO Windows». Благодаря этому при необходимости настройки можно применять прямо из Active Directory.

Основное окно программы.

Программа богато документирована на официальном сайте.

У этого автора есть еще и программа RunAsSpc, позволяющая запускать исполняемые файлы под правами другого пользователя, передавая учетные данные через зашифрованный файл.

Мне остается только добавить, что это ПО бесплатно только для личного использования.

Но учтите, что из программы, запущенной под административными правами, можно натворить бед. Например, запустить привилегированную командную консоль через диалог Файл — Открыть.

Запускаем cmd.exe прямо из редактора реестра.

Немного защититься помогут политики запрета контекстного меню и прочих диспетчеров задач, часть из которых может настроить AdmiLink. Но в любом случае следует быть осторожным.

А вам приходилось городить странные костыли? Предлагаю делиться историями в комментариях.