Local service components что это за программа

Изоляция служб в Windows

Как известно, службы Windows представляют собой одно из наиболее излюбленных мест для атак на операционную систему. В худшем (для нас, конечно) случае атакующий получает возможность действовать на атакованном компьютере в контексте учетной записи, от имени которой запущена взломанная служба. И если эта учетная запись обладает административными правами, то фактически злоумышленник получает полный контроль над компьютером. От версии к версии в Windows появляются новые механизмы, обеспечивающие дополнительную изоляцию служб и, как следствие, усиливающие безопасность системы в целом. Я хотел бы вкратце рассмотреть, что принципиально изменилось в этом направлении за последние несколько лет.

Первые существенные изменения в механизмах защиты служб появились в Windows XP Service Pack 2. Сейчас уже сложно себе это представить, но до выхода SP2 все службы самой операционной системы запускались в контексте встроенной учетной записи Local System, обладающей на компьютере максимально полными административными правами. SP2 добавил еще две записи: Local Service и Network Service. Принципиальные отличия трех перечисленных записей можно найти в табл. 1.

| Учетная запись | Локальные ресурсы | Сетевые ресурсы |

|---|---|---|

| Local System | Полный доступ ко всем ресурсам компьютера | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена |

| Local Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Анонимное подключение к сетевым ресурсам |

| Network Service | Права стандартного пользователя + небольшой набор дополнительных привилегий | Подключение к сетевым ресурсам в контексте учетной записи компьютера, на котором запущена. Маркер доступа также содержит SID групп Everyone и Authenticated Users |

Таблица 1

Соответственно, начиная с Windows XP SP2, администратор мог настраивать запуск службы в контексте одной из встроенных учетных записей, локальной или доменной учетной записи. Тем не менее, большая часть служб самой Windows по-прежнему запускается в контексте Local System. Но даже если абстрагироваться от этого, ситуация, когда несколько служб запускаются в контексте одной и той же учетной записи, приводит к тому, что успешный взлом одной службы, пусть даже без административных привилегий, потенциально открывает для атакующего любые другие ресурсы, к которым имеет доступ учетная запись взломанной службы.

В Windows Vista появилось несколько механизмов, повышающих изоляцию служб. Я остановлюсь на двух.

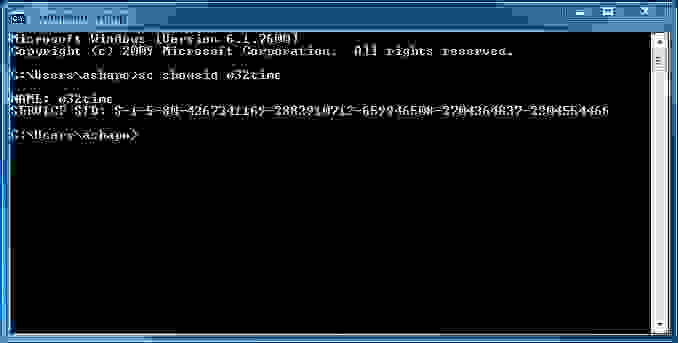

Первый механизм – это уникальный идентификатор безопасности службы (Service SID). Данный SID генерируется для каждой службы путем хеширования имени службы с помощью алгоритма SHA-1. К результату добавляется префикс S-1-5-80-. Просмотреть SID службы можно с помощью команды sc showsid, указав в качестве параметра имя службы (см. рис. 1).

Рис. 1

Нажимаете Check Names, затем ОК и видите пользователя (см. рис. 3), которому можно назначать права.

Рис. 3

Еще раз подчеркну, что w32time не является объектом-пользователем. Это – SID, но раз так, его можно использовать в списках ACL, причем как в графическом интерфейсе, так и в командной строке и программным путем. Более того, сервисные SID-ы можно использовать в настройках Windows Firewall, применяя те или иные правила к конкретной службе, точнее конкретному Service SID.

Второй изменение, появившееся в Vista, это идентификаторы безопасности нового типа – Write Restricted SID. Если служба помечена типом Write Restricted SID, то ее SID добавляется в ее же маркере доступа в специальный список – Restricted SID list. При попытке такой службы записать что-либо в какой-либо файл алгоритм проверки прав доступа несколько изменяется. А именно, служба сможет записать в файл только в том случае, если разрешение Write дано явным образом SID-у этой службы, либо группе Everyone.

Например, учетная запись ServiceAccount1 некоторой службы Service1 является членом группы Group1. Группа Group1 и только она имеет разрешение Write на папку Folder1. Что произойдет, если служба попытается что-то изменить в папке Folder1? В обычной ситуации ServiceAccount1 получит возможность записи в папку за счет членства в Group1. Но если служба Service1 помечена типом Write Restricted SID, то ее маркер доступа обрабатывается иначе, и она не сможет записать что-либо в папку, поскольку ей явным образом не дано разрешение Write, равно как не дано это право и Everyone.

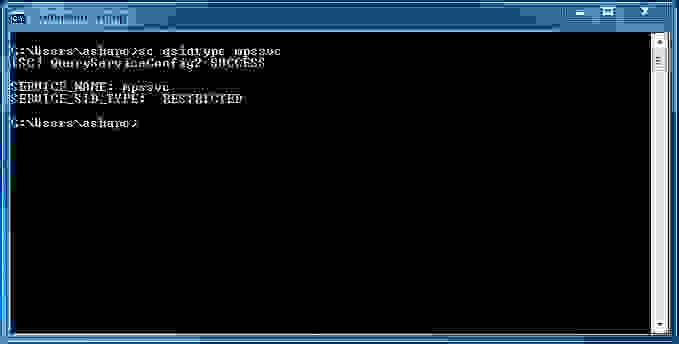

Просмотреть тип идентификатора безопасности можно с помощью команды sc qsidtype (см. рис. 4).

Рис. 4

В частности, на рис. 4 вы видите, что служба Windows Firewall относится как раз к упомянутому типу. Естественно, что введен этот тип был для того, чтобы дополнительно ограничить возможности службы (возможности стереть или перезаписать что-либо) в случае ее успешного взлома. Надо также добавить, что данный механизм предназначен в первую очередь не для администраторов систем, а для разработчиков служб. Только бы пользовались.

В Windows 7 и Windows Server 2008 R2 работа над изоляцией служб была продолжена. Появились виртуальные учетные записи (virtual accounts) и управляемые учетные записи служб (managed service accounts). А собственно в чем проблема? Нужно изолировать службы – давайте создадим нужное количество локальных (или доменных) учетных записей пользователей. Для каждой критически важной службы свой account. Да, это решение. Но для локальных служб, которым не нужен сетевой доступ к ресурсам, необходимо вручную задавать пароли, длинные и сложные. И также вручную их периодически обновлять. Ну, раз уж мы за безопасность. Для служб, которые должны по сети обращаться к ресурсам в контексте доменных учетных записей, плюс к этому еще нужно регистрировать Service Principal Name (SPN), свой для каждой службы. Это неудобно. Но неудобство становится реальной проблемой, когда служба из-за просроченного пароля не может стартовать. А админ просто забыл сменить для нее пароль.

Так вот для локальных служб вы можете использовать virtual accounts. Виртуальная учетная запись используется только для запуска конкретной службы, точнее для создания контекста безопасности конкретной службы. Вы не найдете эту запись среди пользователей в Computer Management. И, тем не менее, это – account, со своим уникальным SID-ом, со своим пользовательским профилем. А стало быть, вы можете назначать ему разрешения и, тем самым, разграничивать права доступа и четко их контролировать. Но также как и в случае с Local System, Local Service и Network Service операционная система берет на себя задачи управления паролями для virtual accounts. Мы изолируем нужные службы, и у нас не болит голова о паролях.

Чтобы создать виртуальную учетную запись, нужно в настройках службы указать в качестве учетной записи: NT SERVICE\ (см. рис 5)

Рис. 5

После запуска службы virtual account отобразится в консоли Services (рис. 6), а в папке Users вы заметите появление нового пользовательского профиля.

Рис. 6

По формату это очень напоминает сервисный SID. Но подчеркну, это не просто дополнительный уникальный SID для службы как в Vista, это отдельная учетная запись и, соответственно, другой уровень изоляции. По умолчанию виртуальные учетные записи используются, например, для пулов приложений (application pool) в IIS 7.5 в Windows Server 2008 R2. Надо иметь в виду, что virtual accounts предназначены для локального использования. Если служба, запущенная в контексте virtual account, обращается по сети, то это обращение происходит от имени учетной записи компьютера, на котором служба запущена. Если же необходимо, чтобы служба, например SQL Server, работала по сети от имени доменной учетной записи, то здесь как раз помогут managed service accounts. С ними, однако, связано больше тонкостей, и их рассмотрение выходит за рамки данного поста. Более подробно с MSA можно познакомиться здесь.

Перечисленные мною механизмы изоляции служб на этом не заканчиваются. Можно еще упомянуть об изоляции нулевого сеанса, уровнях целостности, механизме DEP. Я сосредоточился на тех, которые, как мне кажется, в меньшей степени известны, но при этом имеют вполне практический смысл для администратора. Ну и конечно, работа по усилению защищенности служб в последующих версиях Windows будет продолжена.

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

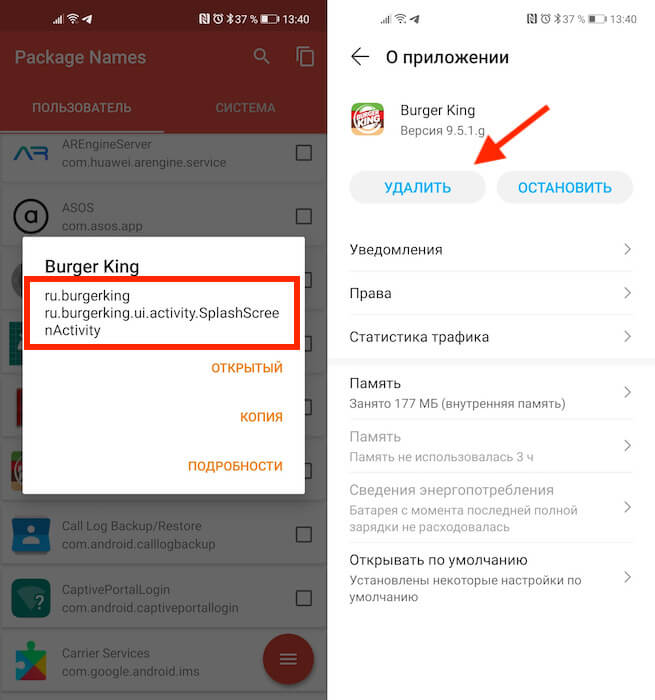

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

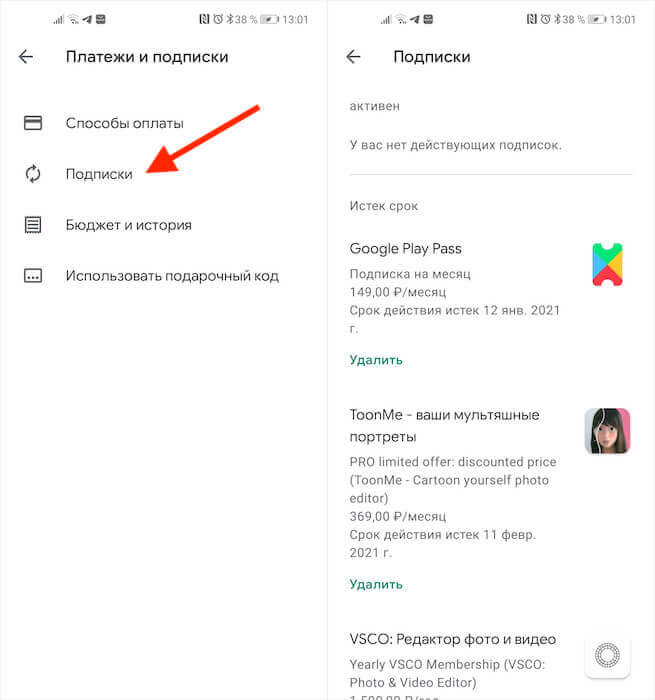

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

10 программ, которые стоит удалить в Windows

В данной статье мы разберем программное обеспечение, использование которого в данный момент неактуально. Для таких вот случаев есть множество современных альтернатив, а некоторые программы вообще уже не нужно использовать, потому что пользы от них нет.

Сразу скажу, чтобы удалять программы не используйте встроенный в Windows компонент «Программы и компоненты», он не удаляет то, что хотелось бы. Для этих целей существует множество других деинсталляторов, например, CCleaner, Uninstall Tool и другие. Обязательно используйте их.

Если вы давно не занимались удаление «мусора», то вы, скорее всего, удивитесь, как много его на вашем компьютере.

Microsoft Silverlight

Раньше, чтобы посещать сайты нужны были различные компоненты и дополнения для браузеров. В этом примере Microsoft Silverlight использовался для просмотра анимации, мультимедиа и графики, но сейчас эта штуковина уже не нужна. Поддержка Microsoft Silverlight прекратилась. Если вы обнаружили у себя этот компонент, смело удаляем. Вряд ли еще существуют сайты, которые связаны с Microsoft Silverlight.

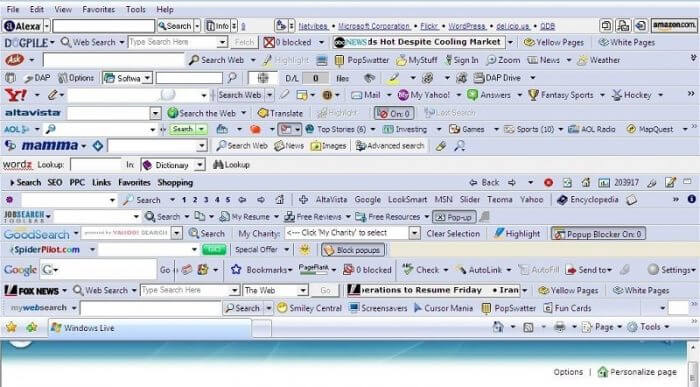

Все компоненты Toolbar

Следует избегать дополнений, в которых имеется слово «Toolbar», например, Google Toolbar, Yandex Toolbar и прочее. Подобные дополнения только тормозят браузер и ничего полезного не несут. Конечно, если у вас иное мнение, то используйте на здоровье, либо удаляем весь ненужный хлам.

Чистилки системы, которые бесполезны

Существует такой тип программ, призванный очищать систему от различного мусора. Разработчики заверяют, что их продукт поднимет производительность вашего компьютера до небес, а на деле ничего, либо наоборот – резкое падение производительности, лаги, вылеты программ.

Конечно, я не говорю про все программы такого типа. Например, очень хорошая утилита CCleaner, которая действительно помогает оптимизировать систему. Также подобные программы стоит использовать только при малом количестве, как внутренней памяти, так и оперативной, то есть на слабых ПК.

Конечно, все компоненты Java еще не совсем умерли. Еще есть много приложений, которым нужен Java. Если вы не используете подобные программы, а всего лишь занимаетесь серфингом в интернете, просмотром фильмов и прослушиванием музыки, то смело удаляем Java.

Если вы когда-либо установите утилиту, которой потребуется Java, то она об этом вам сообщит и вам придется скачать её и установить.

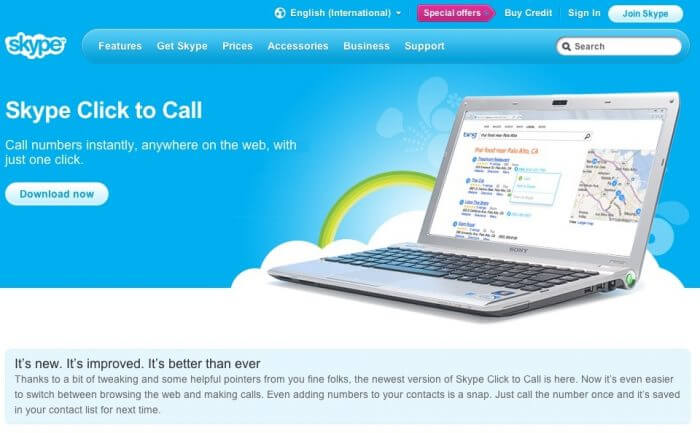

Skype Click to Call

Данное дополнение для Skype нужно только в том случае, если вы постоянно звоните на номера различных операторов. Если вы не используете эту возможность, то удаляем. Даже при использовании Skype отсутствие этого компонента никак не повлияет на его работу.

QuickTime

Утилиту эту лучше удалить, так как на Windows она не очень популярна. Тем более были обнаружены уязвимости, которые помогают удаленно запускать любой код на компьютере. Таким образом, это может быть использовано для хакеров. Конечно, атак подобного рода замечено почти не было, но кто знает, что будет потом.

Хочу напомнить, QuickTime – разработка Apple, и они прекратили поддержку этой программы. Поэтому исправлять какие-либо уязвимости никто не будет. Да и зачем вам этот QuickTime, когда есть множество аналогов для просмотра видео.

Встроенные утилиты производителей ноутбуков

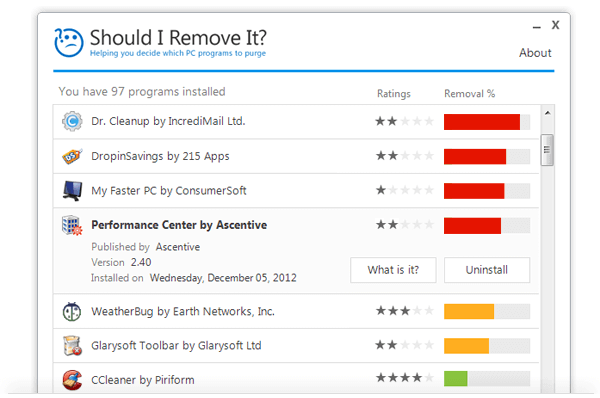

Обычно, когда вы только приобрели ноутбук, можно заметить на нем уже установленное программное обеспечение. Причем программы могут быть не именно от их компании, а сторонние, например, от Adobe. Чтобы определить, что можно удалить, а что оставить, воспользуйтесь программой Should I Remove It?. Она проверить ваш компьютер на наличие полезных и бесполезных программ.

Internet Explorer

Уже столько времени прошло со времен создания данного браузера, но просто так бы я этот пункт сюда не вписал. Дело в том, что еще остались приверженцы данного программного обеспечения. Даже Microsoft уже заменила свое детище на новый продукт Microsoft Edge, который намного лучше.

В качестве альтернативы есть множество других браузеров: Google Chrome, Mozilla Firefox и другие. Только не используйте Амиго. Почему? Читаем в этой статье.

uTorrent

Древнейший торрент клиент, который прожил хорошую жизнь, но, к сожалению, его актуальность с каждым днем падает. Постоянные обновления, реклама и никчёмные дополнения, которые ничего не дают.

Множество пользователей занимаются поиском другого торрент-клиента. Я могу предложить два неплохих варианта – BitTorrent и qBitTorrent. В первом есть наличие интересных фишек, которых нет в uTorrent, также он бесплатный. К сожалению, реклама есть во всех приведенных программах, но ниже дан пример, как её отключить.

Windows Media

Как только с этим мультимедиа инструментом не работали, вдохнуть в него жизнь не получается, а пользователи всё чаще ищут альтернативы. Их много, разобраться сложно. Поэтому ждите обзор, в котором я расскажу, какой плеер для просмотра видео или прослушивание музыки подойдёт больше всего.

Итого

Мы рассмотрели десять программ, использование которых не приукрасит вашу жизнь, не сделает работу за компьютером удобной, а только наоборот испортит всё впечатление. Все инструменты, указанные выше рекомендуется удалить. Если вы чем-то из этого пользуетесь, дело ваше, я всего лишь высказал своё мнение. Также читаем статью “Как удалить программу с компьютера с помощью утилит“. Там я обозреваю 12 утилит для удаления любого ПО с компьютера. Жду комментариев, как гневных, так и положительных.

Насчет Майкрософт Сильверлайт согласен. Сейчас эта программа реально бесполезна и никому не нужна. Все браузеры работают стабильно и без нее. Некоторые программы, типа Internet Explorer можно отключить в настройках системы, удалять не обязательно. Тем более, она не висит в фоне, как многие другие программы.

Вообще, если не хотите заморачиваться, установите тупо сборку Windows 10 LTSC или LTSB и будет вам счастье. Причем, с помощью специальных прог можно напрочь отключить слежку и ненужные службы. Система будет летать, отвечаю. Кому интересно про проги для оптимизации винды пишите в комменты, на почту все равно сообщение придет.

Да, интересны такие проги оптимизации, посоветуешь?

очень даже интересно про проги для оптимизации винды (и система будет летать)

– хочу, надоело все эти ненужные программы

У эксперта бомбануло)) Дос атаки, надо же. DDOS – слыхали, а вот Дос атаки – это чьей больной фантазии детище?

DDOS, кстати, к оболочке DOS (это та, у которой чёрное окно и белый курсор мигающий, если вдруг кто не в теме) никакого отношения не имеет. Вот вообще.

А пафоса-то сколько. А знаков восклицательных

Microsoft Silverlight – программная платформа (альтернатива Adobe Flash Player) в виде плагина для популярных веб-браузеров, который запускает различные интернет-приложения, содержащие анимацию, векторную графику, аудио и видео ролики и другие интерактивные элементы.

Silverlight предлагает гибкую модель программирования, которая поддерживает языки AJAX, VB, C#, Python и Ruby, и легко интегрируется с существующими веб-приложениями.

Платформа поддерживает быструю, экономически эффективную доставку до пользователей онлайн-видео высокого качества на всех основных браузерах, работающих на Mac OS или Windows.

Пример использования

Microsoft Silverlight необходим для работы “Виртуального киоска” в Comodo Internet Security.

Боремся с дистанционным контролем: как отключить Intel ME

Технология Intel ME (или AMT, Active Management Technology) является одним из самых загадочных и мощных элементов современных x86-платформ. Инструмент изначально создавался в качестве решения для удаленного администрирования. Однако он обладает столь мощной функциональностью и настолько неподконтролен пользователям Intel-based устройств, что многие из них хотели бы отключить эту технологию, что сделать не так-то просто.

Автор: Positive Technologies рейтинг

Технология Intel ME (или AMT, Active Management Technology) является одним из самых загадочных и мощных элементов современных x86-платформ. Инструмент изначально создавался в качестве решения для удаленного администрирования. Однако он обладает столь мощной функциональностью и настолько неподконтролен пользователям Intel-based устройств, что многие из них хотели бы отключить эту технологию, что сделать не так-то просто.

На прошедшем 17 и 18 мая в Москве форуме Positive Hack Days VI исследователи Positive Technologies Максим Горячий и Марк Ермолов представили несколько техник отключения Intel ME, сопроводив доклад видеодемонстрацией процесса.

Что это, и зачем нужно отключать

Подсистема Intel Management Engine (ME) представляет собой дополнительный «скрытый» процессор, который присутствует во всех устройствах на базе чипсетов Intel (не только в PC и ноутбуках, но и в серверах). Среда исполнения ME никогда не «спит» и работает даже при выключенном компьютере (при наличии дежурного напряжения), а также имеет доступ к оперативной памяти, сетевому интерфейсу, USB контроллеру и встроенному графическому адаптеру.

Несмотря на столь обширные возможности, существуют вопросы к уровню защищенности ME — ранее исследователи уже находили серьезные уязвимости и векторы атак. Кроме того, подсистема содержит потенциально опасные функции — удаленное управление, NFC, скрытый сервисный раздел (hidden service partition). Интерфейсы подсистемы ME недокументированы, а реализация закрыта.

Все эти причины приводят к тому, что многие рассматривают технологию ME в качестве «аппаратной закладки». Ситуацию усугубляет тот факт, что с одной стороны у пользователя устройства нет возможностей по отключению этой функциональности, а с другой производитель оборудования может допустить ошибки в конфигурации МЕ.

Хорошая новость заключается в том, что способы отключения ME все же существуют.

Техники отключения Intel ME

Исследователи компании Positive Technologies Максим Горячий и Марк Ермолов в ходе состоявшегося в Москве форума Positive Hack Days VI представили доклад, посвященный отключению Intel ME. Специалисты описали несколько техник отключения данной подсистемы:

Большинство методов отключения используют встроенные механизмы ME, разработанные для вендоров устройств на платформе Intel. Все они подробно описаны в презентации, которая опубликована на GitHub. По ссылке представлено демонстрационное видео отключения ME (оно же ниже):

И тем не менее, возникает резонный вопрос: «Действительно ли ME перестает работать в полном объеме при использовании ее встроенных механизмов отключения?» В качестве доказательства факта отключения МЕ исследователи приводят следующий аргумент: ME работает в двух режимах использования памяти: только SRAM (встроенный в ME) и SRAM + UMA. UMA — это часть памяти хоста, которая используется как подкачиваемая память (swap). После инициализации DRAM-контроллера хостом ME всегда переключается в режим SRAM + UMA.

Таким образом, если ME действительно выключена, то при отключении на аппаратном уровне доступа МЕ к UMA-памяти в произвольный момент (посредствам канала VСm), в МЕ не будет происходить аппаратных сбоев, связанных с отсутствием данных и кода, которые были вытеснены в UMA память (такие аппаратные сбои приводят к аварийному отключению питания с основных аппаратных компонентов платформы). С другой стороны применение этих методов позволяет осуществить DoS-атаки на технологию AMT в случае ее применения для удаленного управления.