Ransomware protection windows 10 что это

Как защитить себя от Ransomware в Windows 10 с помощью Защитника Windows

Защитник Windows после обновления Fall Autodesk в Windows 10 имеет защиту от Ransomware. Что это значит, как включить его и как его использовать для защиты данных от вирусов Ransomware?

Вирусы Ransomware — это те, которые шифруют наиболее важные документы на диске (и другие данные) паролем, а затем запрашивают перевод денег для их разблокировки. Таким образом, речь идет о классическом выкупе, предметом которого являются наши данные. В последнее время эти вирусы значительно увеличились, а это означает, что Microsoft решила предоставить пользователям возможность защитить от этого типа вредоносных программ.

Защита Ransomware была интегрирована с Защитником Windows — антивирусным решением Microsoft. Давайте посмотрим, как включить защиту Ransomware и как ее использовать.

Что такое защита от Ransomware в Windows 10?

Защитник Windows предлагает лучшую защиту для наших самых важных файлов, чтобы вирусы Ransomware не могли захватить и зашифровать их. Новая функция в Windows Defender позволяет вам вводить дополнительный уровень защиты и распространять его на все ваши библиотеки (документы, изображения, видео, музыку) и выбранные каталоги.

Защита заключается в том, что указанные библиотеки и каталоги отмечены как «защищенные». Никакие приложения или службы не могут изменять файлы из этих каталогов без согласия пользователя. Когда эта попытка будет предпринята, мы будем уведомлены о том, что приложение или служба пытаются изменить его и заблокированы. Мы можем разрешить приложению получать доступ, если мы знаем, что ничего плохого не произойдет. Однако без разрешения приложение не будет иметь доступа к данным из защищенных папок.

Таким образом, мы можем пометить ваши самые важные папки на диске самыми важными файлами, поэтому они будут защищены. Даже если вирус Ransomware входит в наш компьютер, он не сможет шифровать данные, защищенные Defender. Если мы не дадим наше согласие.

Как включить защиту Ransomware в Windows 10?

Этот параметр доступен после обновления Fall Creators Update, поэтому вы должны сначала обновить свою систему Windows 10. Когда вы это сделаете, следующий шаг — активировать опцию защиты каталога и выбрать папки для защиты.

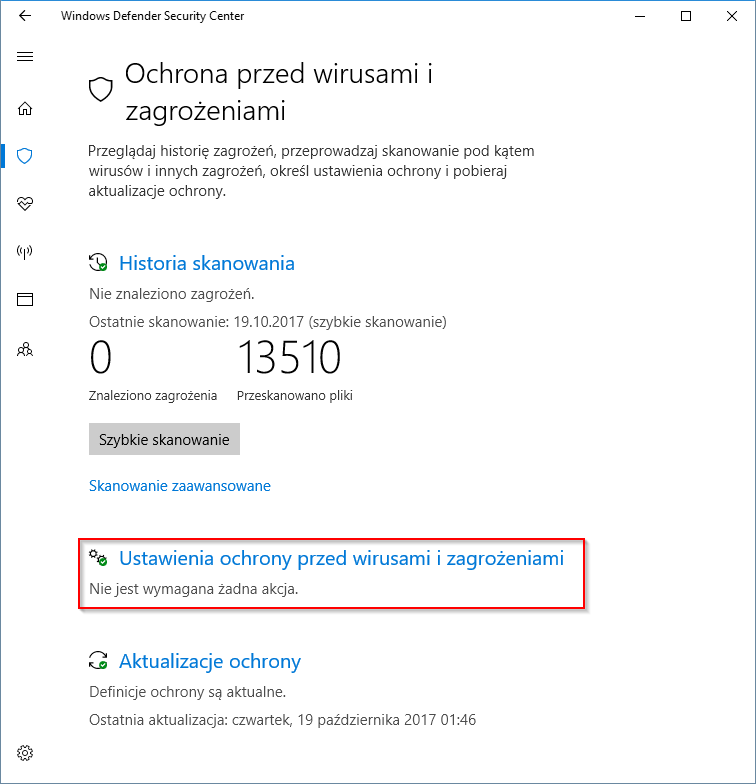

Для этого откройте меню «Пуск», а затем выполните поиск приложения под названием «Центр защиты Windows Defender». Откроется панель управления защитой Windows Defender. Нажмите ссылку «Настройки для защиты от вирусов и угроз».

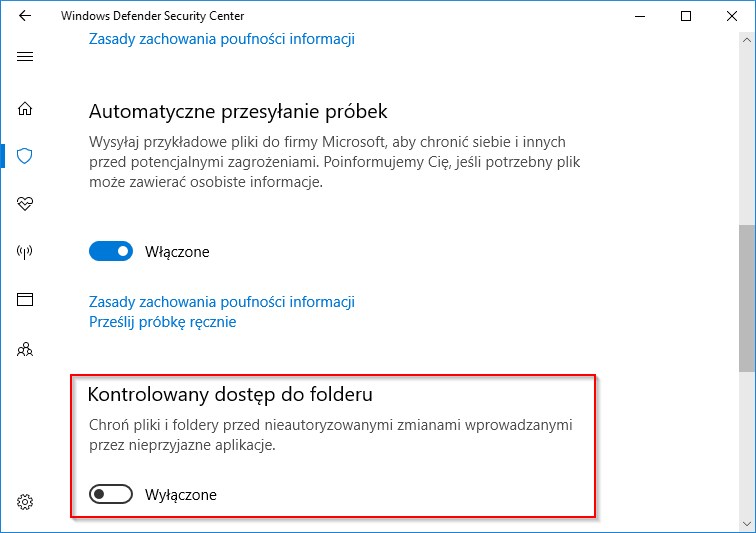

Перейдя к настройкам, загляните в список опций, названных Msgstr «Доступ к управляемым папкам». Включите его с помощью ползунка в положение «Включено».

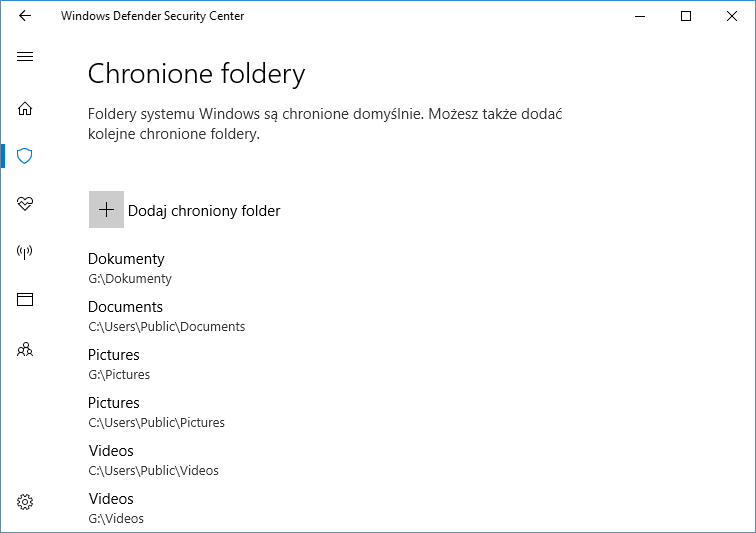

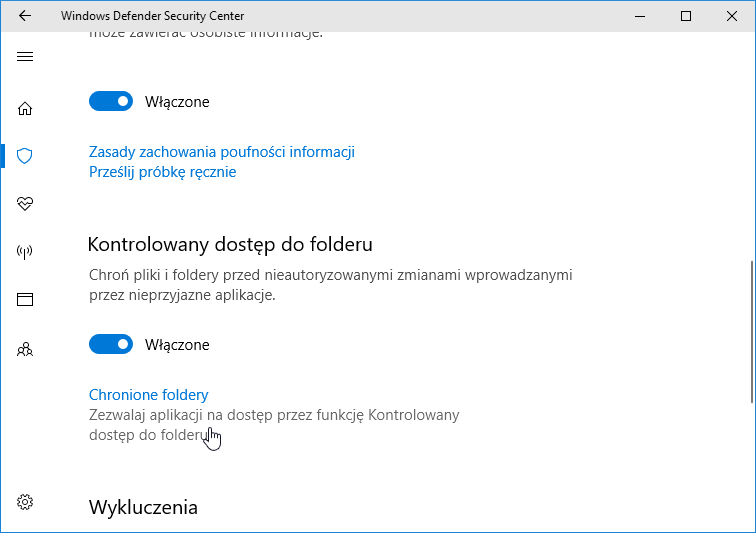

Если вы включите эту опцию, появятся дополнительные ссылки. Нажмите ссылку «Защищенные папки». Появится список папок, которые по умолчанию блокируются вышеупомянутой блокировкой изменений. По умолчанию это папки библиотек — Документы, Картинки, Видео, Музыка и т. Д. Вы можете добавить дополнительные папки для защиты в любое время. Для этого нажмите «Добавить защищенные папки».

Теперь вы можете указать следующие каталоги, которые будут защищены Защитником. Всякий раз, когда какое-либо приложение пытается создать там файлы или изменять или удалять существующие, Defender блокирует его. Без нашего согласия никаких изменений не будет.

Как разрешить приложению сохранять файлы в защищенных папках?

После включения этой опции вы можете заметить, что любая попытка сохранить, например, изображение в библиотеке «Изображения» из графической программы Photoshop, будет заблокирована. Чтобы иметь возможность сохранять файлы, вам необходимо добавить приложения, которые мы используем как доверенные.

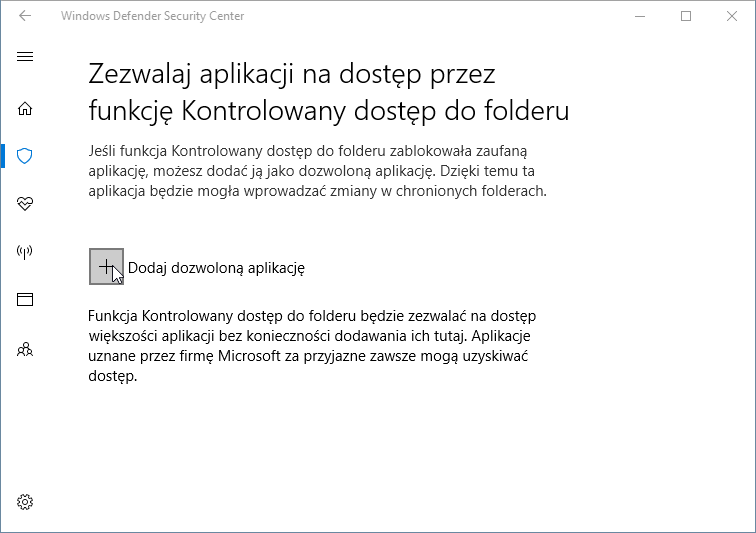

Для этого запустите Центр защиты Windows Defender и перейдите к настройкам защиты. Ссылка будет отображаться в разделе с контролируемым доступом «Разрешить доступ к приложению через функцию« Контролируемый доступ к папкам »).

Вы должны добавить таким образом каждое приложение, которое вы хотите сохранить или отредактировать файлы из защищенных папок. В начале это может показаться раздражающим, но как только мы создадим правильный список, мы можем быть уверены, что ничего, кроме этих программ, не имеет доступа к нашим файлам.

Ransomware — новый способ организации утечек данных

Утечки данных — больной вопрос для службы безопасности. А сейчас, когда большинство работает из дома, опасность утечек оказывается намного выше. Именно поэтому известные киберпреступные группы уделяют повышенное внимание устаревшим и недостаточно защищенным протоколам удаленного доступа. И, что интересно, все больше утечек данных на сегодняшний день связано с Ransomware. Как, почему и каким образом — читайте под катом.

Центр безопасности Acronis Cyber Protection Operation Center (CPOC), расположенный в Сингапуре, подтверждает активизацию киберпреступности в области Ransomware. Во второй половине мая по всему миру было заблокировано на 20% больше программ-вымогателей, чем обычно. После небольшого спада сейчас, в июне, мы снова наблюдаем рост активности. И для этого есть сразу несколько причин.

Попасть на компьютер жертвы

Технологии защиты развиваются, и злоумышленникам приходится несколько менять свою тактику, чтобы попасть на конкретную систему. Целевые атаки Ransomware по-прежнему распространяются при помощи хорошо продуманных фишинговых писем (тут дело не обходится без социальной инженерии). Однако в последнее время разработчики вредоносного ПО уделяют много внимания именно удаленным сотрудникам. Чтобы атаковать их, можно найти плохо защищенные сервисы удаленного доступа, например, RDP, или VPN-серверы с уязвимостями.

Этим они и занимаются. В даркнете появились даже сервисы ransomware-as-a-service, которые предоставляют все необходимое, чтобы атаковать выбранную организацию или человека.

Злоумышленники ищут любые способы проникнуть в корпоративную сеть и расширить спектр атаки. Так, популярным направлением стали попытки заразить сети сервис-провайдеров. Поскольку облачные услуги сегодня только набирают популярность, заражение популярного сервиса позволяет атаковать сразу десятки или даже сотни жертв за один раз.

В случае взлома веб-консолей управления системами безопасности или резервного копирования, атакующие могут отключить защиту, удалить резервные копии, а также обеспечить своему вредоносному ПО развертывание по всей организации. Кстати, именно поэтому эксперты рекомендуют тщательно защищать все сервисные учетные записи при помощи многофакторной авторизации. Например, все облачные сервисы Acronis позволяют установить двойную защиту, потому что в случае компрометации пароля, злоумышленники могут свести на нет все преимущества от использования комплексной системы киберзащиты.

Расширение спектра атаки

Когда заветная цель достигнута, и вредоносное ПО уже находится внутри корпоративной сети, для дальнейшего распространения, как правило, используются вполне типовые тактики. Злоумышленники изучают ситуацию и стремятся преодолеть те барьеры, которые созданы внутри компании для противодействия угрозам. Эта часть атаки может происходить в ручном режиме (ведь если они уже попали в сеть, значит наживка на крючке»!). Для этого используются уже хорошо известные инструменты, такие как PowerShell, WMI PsExec, а также более новый эмулятор Cobalt Strike и другие утилиты. Некоторые криминальные группы целенаправленно атакуют менеджеры паролей, чтобы проникнуть глубже в корпоративную сеть. А такое вредоносное ПО как Ragnar недавно было замечено в полностью закрытом образе виртуальной машины VirtualBox, которая помогает скрывать присутствие постороннего ПО на машине.

Таким образом, попадая в корпоративную сеть, вредоносное ПО старается проверить уровень доступа пользователя и применить украденные пароли. Такие утилиты как Mimikatz и Bloodhound & Co. помогают взламывать учетные записи администраторов доменов. И только тогда, когда атакующий считает возможности распространения исчерпанными, на клиентские системы загружается непосредственно программа-вымогатель.

Ransomware как прикрытие

Учитывая серьезность угрозы потери данных, с каждым годом все больше компаний воплощают в жизнь так называемый «Disaster recovery plan». Благодаря этому они не очень-то беспокояться о зашифрованных данных, и в случае атаки Ransomware не начинают собирать выкуп, а запускают процесс восстановления. Но и злоумышленники не спят. Под прикрытием Ransomware происходит массовая кража данных. Первыми применять массово такую тактику начали Maze еще в 2019 году, хотя и другие группы периодически комбинировали атаки. Теперь же кражей данных параллельно с шифрованием занимаются как минимум Sodinokibi, Netfilm, Nemty, Netwalker, Ragnar, Psya, DoppelPaymer, CLOP, AKO и Sekhmet.

Иногда злоумышленникам удается выкачать из компании десятки терабайт данных, которые могли быть обнаружены средствами сетевого мониторинга (если бы они были установлены и настроены). Ведь чаще всего передача данных происходит просто при помощи FTP, Putty, WinSCP или скриптов PowerShell. Для преодоления DLP и систем сетевого мониторинга данные можно зашифровать или отправить как архив с паролем, и это новый вызов для служб безопасности, которым нужно проверять исходящий трафик на наличие подобных файлов.

Изучение поведения infostealer’ов показывает, что злоумышленники не собирают все подряд — их интересуют именно финансовые отчеты, клиентские базы, персональные данные сотрудников и клиентов, контракты, записи, юридические документы. Вредоносное ПО сканирует диски в поиске любой информации, которая теоретически могла бы быть использована для шантажа.

Если подобная атака прошла успешно, обычно злоумышленники публикуют небольшой тизер, показывая несколько документов в подтверждение, что данные утекли из организации. А некоторые группы публикуют вообще весь набор данных на своем сайте, если время выплаты выкупа уже вышло. Чтобы избежать блокировки и обеспечить широкий охват, данные публикуют в том числе в сети TOR.

Сайты, на которых публикуются утечки, бывают самыми разными. Это может быть простая страница, на которую попросту выложили все украденное, а бывают и более сложные структуры с разделами и возможностью покупки. Но главное, что все они служат одной цели — повысить шансы атакующих на получение реальных денег. Если же эта бизнес-модель покажет хорошие результаты для злоумышленников, можно не сомневаться, что подобных сайтов станет еще больше, а техники кражи и монетизации корпоративных данных будут расширены дополнительно.

Вот так выглядят актуальные сайты, на которых публикуются утечки данных:

Что делать с новыми атаками

Основной вызов для служб безопасности в этих условиях заключается в том, что в последнее время все больше инцидентов, связанных с Ransomware, оказываются просто методом отвлечения от кражи данных. Злоумышленники уже не делают ставку только на шифрование серверов. Наоборот, основной целью оказывается организация утечки, пока вы боретесь с шифровальщиками.

Таким образом, использование одной только системы резервного копирования даже с хорошим планом восстановления оказывается недостаточно для противодействия многослойным угрозам. Нет, конечно, без резервных копий тоже не обойтись, ведь злоумышленники обязательно попробуют что-нибудь зашифровать и попросят выкуп. Речь идет скорее о том, что теперь каждая атака с использованием Ransomware должна рассматриваться как повод для всестороннего анализа трафика и запуска расследования возможной атаки. А также следует подумать о дополнительных средствах безопасности, которые могли бы:

Все о троянах-вымогателях в вопросах и ответах

Что такое ransomware, трояны-вымогатели и шифровальщики, откуда они берутся, чем грозят, как от них защититься и вообще все, что нужно о них знать

1. Зачем мне это читать?

Этот текст может сэкономить вам где-то $300. Примерно столько потребует в качестве выкупа средний троян-шифровальщик. А в «заложниках» у него окажутся ваши личные фотографии, документы и другие файлы с зараженного компьютера.

Подцепить такую заразу очень просто. Для этого вовсе не обязательно часами лазить по сомнительным порносайтам или открывать все файлы подряд из почтовой папки «Спам». Даже не делая ничего предосудительного в Интернете, вы все равно рискуете. Как? Читайте дальше.

2. Что такое вымогатели (ransomware)?

Это зловредные программы, которые требуют выкуп за восстановление работоспособности компьютера или смартфона. Они делятся на два типа.

Первая группа этих программ шифрует файлы так, что ими нельзя воспользоваться, пока не расшифруешь. А за расшифровку они требуют деньги. Таких вымогателей называют шифровальщиками (cryptor, crypto ransomware) — и они самые опасные.

Другая группа зловредов — блокировщики (blocker) — просто блокирует нормальную работу компьютера или смартфона. От них вылечиться обычно проще.

3. Сколько денег требуют в качестве выкупа?

4. Зашифрованные файлы можно восстановить без выкупа?

Иногда да, но далеко не всегда. Большинство современных шифровальщиков используют стойкие криптоалгоритмы. Это значит, что расшифровкой можно безуспешно заниматься долгие годы.

Порой злоумышленники допускают ошибки в реализации шифрования, или же правоохранительным органам удается изъять сервера преступников с криптографическими ключами. В этом случае у экспертов получается создать утилиту для расшифровки.

Еще один шифровальщик побежден! Все, кто пострадал от Shade, могут восстановить файлы: https://t.co/yPT3Cbocjn pic.twitter.com/MVDXFRABkt

5. Как платят выкуп?

Обычно с помощью криптовалюты — биткойнов. Это такая хитрая электронная наличность, которую невозможно подделать. История транзакций видна всем, а вот отследить, кто хозяин кошелька, очень сложно. Именно из-за этого злоумышленники и предпочитают биткойны. Меньше шансов, что застукает полиция.

Если вы все еще не понимаете что такое биткоин и блокчейн и как они работают, вам сюда: https://t.co/ItuN2S56ag pic.twitter.com/Zj1FLgk35j

6. Как на мой компьютер могут попасть вымогатели?

Самый распространенный способ — через электронную почту. Вымогатели обычно прикидываются каким-нибудь полезным вложением — срочным счетом на оплату, интересной статьей или бесплатной программой. Открыв такое вложение, вы запускаете на компьютер зловреда.

Можно подцепить вымогателя и просто просматривая интернет-сайты, даже не запуская при этом никаких файлов. Для захвата контроля над системой вымогатели используют ошибки в коде операционной системы, браузера или какой-нибудь другой установленной на компьютере программы. Поэтому очень важно не забывать устанавливать обновления ПО и операционной системы (кстати, эту задачу можно поручить Kaspersky Internet Security или Kaspersky Total Security — последние версии умеют это делать автоматически).

Некоторые вымогатели умеют распространяться с помощью локальной сети. Стоит такому трояну попасть на один компьютер, как он попытается заразить все остальные машины в вашей домашней сети или локальной сети организации. Но это совсем экзотический вариант.

Разумеется, есть и более тривиальные сценарии заражения. Скачал торрент, запустил файл… и все, приехали.

7. Каких файлов стоит опасаться?

Самая подозрительная категория — это исполняемые файлы (расширения EXE или SCR), а также скрипты Visual Basic или JavaScript (расширения VBS и JS). Нередко для маскировки эти файлы упакованы в архивы (ZIP или RAR).

10 правил, которые помогут вам защитить свои файлы от заражения трояном-шифровальщиком: https://t.co/fTQ13YDoKp pic.twitter.com/OE5ik48iRo

Вторая категория повышенной опасности — документы MS Office (DOC, DOCX, XLS, XLSX, PPT и тому подобные). Опасность в них представляют встроенные программы, написанные с помощью макрокоманд MS Office. Если при открытии офисного файла вас просят разрешить выполнение макрокоманд, три раза подумайте, стоит ли это делать.

Опасность несут также файлы ярлыков (расширение LNK). Windows может демонстрировать их с любой иконкой, что в сочетании с «безопасно» выглядящим именем позволяет усыпить бдительность.

Важный момент: Windows по умолчанию скрывает расширения известных системе типов файлов. Так что, встретив файл с именем Important_info.txt, не спешите по нему кликать, полагаясь на безопасность текстового содержимого: «txt» может оказаться частью имени, а расширение у файла при этом может быть совсем другим.

8. Если не кликать по чему попало и не лазить по интернет-помойкам, то не заразишься?

К сожалению, шанс подцепить вымогателя есть даже у самых разумных пользователей. Например, в процессе чтения новостей на сайте крупного «белого и пушистого» СМИ.

Конечно, само издание вирусы распространять не станет. Как правило, такие заражения происходят через систему обмена рекламными баннерами, к которой удалось подключиться злоумышленникам. И если вы окажетесь на сайте именно в этот момент, а на вашем компьютере есть незакрытая программная уязвимость, но нет хорошего антивируса… считайте, что вам не повезло.

9. У меня Mac. Для них же нет вымогателей?

Есть. Например, пользователей Mac успешно атаковал троянец-вымогатель KeRanger, сумевший вклиниться в официальную сборку популярного торрент-клиента Transmission.

Наши эксперты считают, что со временем вымогателей для устройств Apple будет все больше и больше. Более того, поскольку сами устройства дорогие, то злоумышленники не постесняются требовать с их владельцев более солидные суммы выкупа.

Есть вымогатели и для Linux. В общем, ни одна из популярных систем от этой заразы не избавлена.

10. А я с телефона. Мне не страшно?

Еще как страшно. Для аппаратов на Android есть как шифровальщики, так и блокировщики. Последние на смартфонах даже более распространены. На компьютере от них можно избавиться, просто переставив жесткий диск в другой системный блок и удалив зловреда, а вот из смартфона память так просто не достанешь. Так что антивирус на смартфоне — это совсем не блажь.

11. Что, даже для iPhone есть вымогатели?

Вот разве что для iPhone и iPad их пока и нет. Ну или почти нет — есть неприятные веб-страницы, которые отказываются закрываться. Однако их можно «убить», зайдя в настройки и удалив все данные о веб-активности Safari. Стоит учитывать, что вашему iPhone вымогатели не грозят, только если на нем никто не делал джейлбрейк. Если же iPhone взломан, то и для зловредов дорога широко открыта.

Кстати, в ближайшем будущем, видимо, появятся вымогатели для iPhone без джейлбрейка, как появятся они и для Интернета вещей. Ведь за заблокированный телевизор или «умный» холодильник с жертвы наверняка можно потребовать кругленькую сумму.

12. Как можно понять, что подцепил вымогателя?

Шифровальщик непременно расскажет вам об этом сам. Вот так:

А блокировщики делают это как-нибудь так:

13. Какие бывают наиболее примечательные вымогатели?

Самых распространенных назвать довольно сложно, они каждый месяц новые. Из недавних, но запомнившихся можем назвать, например, «Петю» (Petya), который шифрует весь жесткий диск целиком. Или СryptXXX, который довольно активно свирепствует и сейчас и от которого мы дважды изобретали «лекарство». Ну и TeslaCrypt — чемпиона по распространенности за первые четыре месяца этого года, от которого сами его создатели неожиданно опубликовали мастер-ключ.

14. Что делать, если я подцепил вымогателя?

От троянов-блокировщиков хорошо помогает бесплатная программа Kaspersky WindowsUnlocker.

С шифровальщиками бороться сложнее. Сначала нужно ликвидировать заразу — для этого лучше всего использовать антивирус. Если нет платного, то можно скачать бесплатную пробную версию с ограниченным сроком действия, для лечения этого будет достаточно.

Следующий этап — восстановление зашифрованных файлов.

Если есть резервная копия, то проще всего восстановить файлы из нее.

Если резервной копии нет, можно попробовать расшифровать файлы с помощью специальных утилит — декрипторов. Все бесплатные декрипторы, созданные «Лабораторией Касперского», можно найти на сайте Noransom.kaspersky.com.

Декрипторы выпускают и другие антивирусные компании. Только не скачивайте такие программы с сомнительных сайтов — запросто подхватите еще какую-нибудь заразу. Если подходящей утилиты нет, то остается единственный способ — заплатить мошенникам и получить от них ключ для расшифровки. Но не советуем это делать.

15. Почему не стоит платить выкуп?

Во-первых, нет никаких гарантий, что файлы к вам вернутся, — верить киберпреступникам на слово нельзя. Например, вымогатель Ranscam в принципе не подразумевает возможности восстановить файлы — он их сразу же удаляет безвозвратно, а потом требует выкуп якобы за восстановление, которое уже невозможно.

Во-вторых, не стоит поддерживать преступный бизнес.

16. Я нашел нужный декриптор, но он не помогает

Вирусописатели быстро реагируют на появление утилит для расшифровки, выпуская новые версии зловредов. Это такая постоянная игра в кошки-мышки. Так что, увы, здесь тоже никаких гарантий.

17. Если вовремя заметил угрозу, можно что-то сделать?

В теории можно успеть вовремя выключить компьютер, вынуть из него жесткий диск, вставить в другой компьютер и с помощью антивируса избавиться от шифровальщика. Но на практике вовремя заметить появление шифровальщика очень сложно или вовсе невозможно — они практически никак не проявляют себя, пока не зашифруют все интересовавшие их файлы, и только тогда выводят страницу с требованием выкупа.

18. А если я делаю бэкапы, я в безопасности?

Скорее всего, да, но 100% защиты они все равно не дают. Представьте ситуацию: вы настроили на компьютере своей бабушки создание автоматических резервных копий раз в три дня. На компьютер проник шифровальщик, все зашифровал, но бабушка не поняла его грозных требований. Через неделю вы приезжаете и… в бэкапах только зашифрованные файлы. Тем не менее делать бэкапы все равно очень важно и нужно, но ограничиваться этим не стоит.

19. Антивируса достаточно, чтобы не заразиться?

В большинстве случаев — да, хотя антивирусы бывают разные. Антивирусные решения «Лаборатории Касперского», согласно независимым тестам (а только независимым тестам от крупных солидных учреждений и стоит в принципе доверять ), защищают лучше большинства других. Однако ни один антивирус не способен блокировать все угрозы на 100%.

Во многом это зависит от новизны зловреда. Если его сигнатуры еще не добавлены в антивирусные базы, то поймать такого трояна можно, только на лету анализируя его действия. Пытается вредить — значит, сразу блокируем.

В наших продуктах этим занимается модуль под названием «Мониторинг активности» (System Watcher). Если он, например, замечает попытку массового шифрования файлов, то блокирует опасный процесс и откатывает обратно сделанные в файлах изменения. Отключать этот компонент ни в коем случае не стоит.

В дополнение к этому Kaspersky Total Security позволяет автоматизировать резервное копирование файлов. Даже если что-то вдруг пойдет совсем не так, вы сможете восстановить важные данные из бэкапов.

20. Можно что-то настроить на компьютере, чтобы защититься надежнее?

а) Во-первых, обязательно поставьте антивирус. Но мы об этом уже говорили.

б) В браузерах можно отключить выполнение скриптов, поскольку их часто используют злоумышленники. Подробности о том, как лучше настроить браузеры Chrome и Firefox, можно прочитать на нашем блоге.

в) Включить показ расширений файлов в «Проводнике» Windows.

г) Windows обычно помечает опасные файлы скриптов VBS и JS иконкой текстового документа, что сбивает неопытных пользователей с толку. Проблему можно решить, назначив программу «Блокнот» (Notepad) приложением по умолчанию для расширений VBS и JS.

д) Можно включить в антивирусе функцию «Режим безопасных программ» (Trusted Applications Mode ), запрещающую установку и исполнение любых программ, которые не внесены в список разрешенных. По умолчанию она не включена, так как требует некоторого времени для настройки. Но это действительно полезная штука, особенно если пользователи у компьютера не самые продвинутые и есть риск, что они случайно запустят что-нибудь не то.