Stclientinterface что это за программа

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

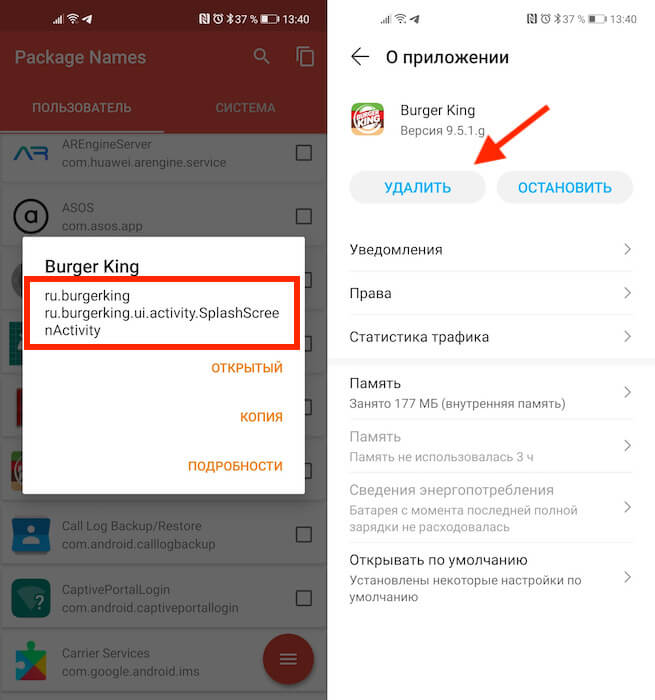

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

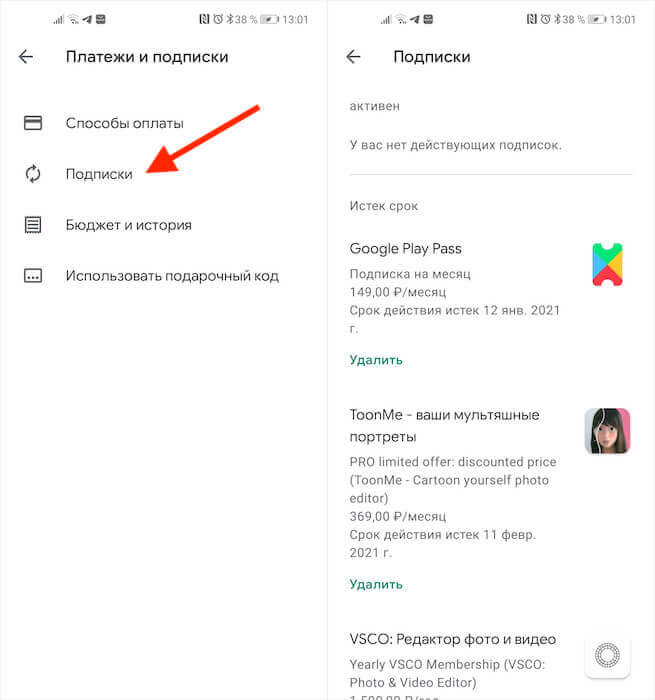

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

Подлый трюк. Microsoft переименовала шпионский сервис DiagTrack и снова запустила его у всех пользователей

Но всё-таки несколько ложек дёгтя Microsoft приготовила. Во-первых, операционная система зачем-то автоматически удаляет на отдельных компьютерах некоторые установленные программы. Судя по сообщениям на форумах, среди «пострадавших» — CPU-Z, speccy, 8gadgetpack, клиент Cisco VPN, драйверы SATA, SpyBot, RSAT, F5 VPN, HWMonitor и другие. После обновления Windows программы можно без проблем установить обратно.

Во-вторых, после обновления Windows 10 изменяет некоторые настройки по умолчанию обратно на сервисы Microsoft. Опять же, потом дают возможность вернуть всё обратно.

Два вышеуказанных бага отловили достаточно быстро. Чего не скажешь о третьем, самом грязном и даже немного подлом баге.

Но сначала немного предыстории. Три недели назад представители Microsoft наконец признали, что в операционной системе невозможно стандартными средствами отключить мониторинг активности системы и коммуникацию с серверами Microsoft. Для этого нужно заходить в services.msc и останавливать сервис вручную.

Кстати, это хоть слабый, но аргумент в пользу истца на грядущем открытом судебном процессе против Роскомнадзора, который состоится 7 декабря. Напомним, что Роскомнадзор проверил Windows 10 и пришёл к выводу, что пользователь сам принимает лицензионное соглашение и соглашается на сбор данных (официальный ответ Роскомнадзора). Microsoft же признала, что сбор данных происходит без ведома пользователя. Ключевой сервис диагностики под названием DiagTrack (вроде бы со встроенным кейлоггером) невозможно отключить. И в случае сбоя системы эта информация отправляется в Microsoft.

Вице-президент Microsoft Джо Бельфиоре (Joe Belfiore) сказал, что компания прислушивается к мнению пользователей, и если публика считает это проблемой, то работу неотключаемого сервиса диагностики можно изменить.

С выходом Threshold 2 многие прониклись уважением к Microsoft. Компания действительно прислушалась к критике. После обновления следящий процесс DiagTrack исчез из списка сервисов. Эксперты отметили это, что стало ещё одним поводом похвалить Microsoft за хорошую работу над обновлением Threshold 2.

Информацию подтвердили и другие источники.

Но за операционной системой нужно внимательно следить в будущем, проверяя настройки после каждого обновления. Помните, что операционная система не полностью под вашим контролем — команды для неё приходят из Редмонда вместе с апдейтами.

Пять типов приложений, которые лучше удалить со смартфона

1000_t_100x67.jpg)

Прошли те времена, когда операционную систему нужно было непрерывно улучшать, потому что не всякий производитель был в состоянии выпустить аппарат, в котором софт и железо работали слаженно.

Теперь практически любой смартфон из коробки работает если не идеально, то как минимум достойно и не нуждается в «прокачке», однако люди, несмотря на это, по-прежнему первым делом устанавливают бесполезные и даже вредные приложения, которые якобы превращают слабый девайс в настоящего монстра.

Что же это за программы, которые нуждаются в удалении?

1. «Народные» определители номера вроде GetContact и Truecaller. Они полезны, когда нужно узнать имя человека, который звонил с неизвестного номера. Однако точно так же они выдадут и ваше имя вместе с номером всем желающим. А заодно покопаются в вашей адресной книге и скопируют оттуда все данные, чтобы добавить в свою базу. Вряд ли ваши друзья будут этому рады.

4. Фонарики встроены в любую мобильную операционную систему, поэтому нет смысла скачивать еще один из магазина приложений. Многие из них требуют доступ к адресной книге, списку звонков, SMS и другим «чувствительным» разделам, писал еще в 2019 году обозреватель Forbes Зак Доффман.

5. Сканеры QR-кодов и документов. Во-первых, они интегрированы в приложение камеры и Google Диск, а во-вторых, совсем недавно в одном из таких приложений обнаружили вредоносную функциональность.

VPN-сервисы были призваны помочь пользователям. Как их использование стало губительным для компаний и обычных людей?

Фото: Bill Cheyrou / Legion-media.ru

VPN-сервисами пользуются не только энтузиасты, скрывающие собственные данные и одержимые проблемами безопасности, но и обычные юзеры, стремящиеся обойти блокировки. Несмотря на то что многие ресурсы вновь стали доступными, привычка использовать VPN осталась: пользователи надеются, что в эпоху неанонимных социальных сетей и постоянного трекинга данных эти приложения хоть как-то их защитят. Однако на деле все оказывается иначе: VPN-программы сами оказываются небезопасными для юзеров, а массовые утечки данных их пользователей происходят все чаще. Почему анонимайзеры и VPN-сервисы не дают анонимности и защиты и чем чреваты сливы данных — разбиралась «Лента.ру».

Громкое дело

В начале ноября 2021 года в общем доступе оказались данные 45,5 миллиона пользователей VPN-сервисов DashVPN и FreeVPN, в том числе 795,7 тысячи россиян. В базе, которой торговали на теневых форумах, были электронные адреса, пароли, даты регистраций, обновлений и входа в систему — все данные за последние четыре года. Это более половины всей пользовательской базы приложений — их общая аудитория оценивается в 75 миллионов человек. База была оставлена на незащищенном сервере.

За полгода до этого, весной 2021-го, в сеть утекли данные пользователей бесплатных SuperVPN, GeckoVPN и ChatVPN — под ударом оказалась информация о 21 миллионе человек. А летом 2020-го в открытом доступе оказалось 1,2 терабайта данных пользователей VPN-сервисов: адреса, пароли, данные об устройствах, IP-адреса и даже реальные адреса проживания. Под угрозой оказалось более 20 миллионов пользователей Free VPN, Super VPN, FAST VPN, Flash VPN, Secure VPN, Rabbit VPN и UFO VPN. Все эти сервисы не требовали регистрации со стороны юзеров, но постоянно следили за их активностью и сохраняли эту информацию. По мнению экспертов, среди жертв утечки могли оказаться сотни тысяч россиян. Подобные базы используются для мошенничеств и хакерских атак: преступники могут завладеть любой информацией — вплоть до платежных данных, которые вводятся на сайтах.

По словам аналитика Positive Technologies Яны Юраковой, частные лица используют бесплатные сервисы, которые не дают гарантий того, что предоставленные пользователями данные будут храниться безопасно. С каждым годом VPN-сервисы набирают все большую популярность, их аудитория сильно расширяется. Последние два года этому явлению способствовала пандемия коронавируса. Сотрудники компаний используют эти сервисы для удаленного подключения к рабочему компьютеру, а обычные пользователи в основном обращаются к VPN-сервисам для того, чтобы посетить заблокированные регуляторами ресурсы, например, как это было во время блокировки мессенджера Telegram.

Фото: Mike Segar / Reuters

Эксперт «Лаборатории Касперского» по кибербезопасности Дмитрий Галов уверен, что к выбору VPN-решения следует подходить ответственно. В сети можно найти подробное сравнение VPN-сервисов по множеству параметров, включая и технические, и организационные. Предпочтение, считает Галов, лучше отдавать коммерческим сервисам от известных разработчиков: с ними личные данные пользователя с большей вероятностью будут в безопасности. Платный сервис зачастую предполагает больше ответственности со стороны разработчика.

Но участившиеся утечки и сливы баз данных многочисленных сервисов указывают на их небезопасность: пропажа или продажа информации о пользователях — фактически гарантированный исход использования бесплатных сервисов. Использование приложений и программ не может быть безвозмездным: если человек не платит за услугу деньги, то практически всегда этой платой является он сам — его идентификаторы и персональные данные. Администрация подобных сервисов готова продавать базы кому угодно, чтобы заработать. Впрочем, и плата за сервис не гарантирует сохранности данных.

Часть разработчиков предлагает свои VPN-решения бесплатно или за небольшую стоимость. Однако создание и поддержка инфраструктуры VPN-сервиса, обеспечение безопасного хранения данных требуют ресурсов. Бесплатные решения могут содержать уязвимости в исходном коде, а базы данных для хранения пользовательской информации — не отвечать даже минимальным требованиям безопасности. В некоторых случаях владельцы таких сервисов рассчитывают получить прибыль за счет продажи пользовательских данных, поэтому вопросы безопасного хранения данных не являются для них приоритетом

Опасное поведение

Слитые базы активно используют киберпреступники. Серия нападений на компании, использующие в своей инфраструктуре VPN-сервисы, началась несколько лет назад, и с тех пор эти атаки лишь набирают обороты. В период пандемии и всеобщего удаленного доступа фиксировалось рекордное нападение на серверы в периметре крупных компаний. Отказ от этой технологии, с одной стороны, увеличивает потенциальные риски захвата; но с другой — бреши в этом инструменте стали новым «тайным ходом» для злоумышленников.

В ноябре 2021 года Федеральное бюро расследований США сообщило об APT-группировке, которая взламывала внутренние сети и системы компаний, эксплуатируя уязвимость нулевого дня в устройствах FatPipe MPVPN. Брешь в защите затронула и другие продукты — WARP и IPVPN. Эти серверы VPN устанавливаются в корпоративных сетях, в первую очередь для удаленного доступа к внутренней инфраструктуре. Хакеры не только получали его, но и могли установить оболочку с корневым доступом, загружать файлы в прошивке. Использование этой уязвимости послужило отправной точкой для хакеров.

Фото: Tomohiro Ohsumi / Getty Images

Месяцем ранее группировка Groove выложила на форуме русскоязычных хакеров данные полумиллиона устройств Fortinet. Архив объемом 7,5 мегабайта опубликовал юзер SongBird — этот псевдоним использует администратор RAMP и экс-участник хакерского объединения Babuk. Сообщалось, что данные для доступа были проверены перед обнародованием, — и оказались действительными. Получены они были с использованием уязвимости обхода пути (Path Traversal) CVE-2018-13379 — она позволяла скачать системные файлы неавторизованным пользователям. Эта и еще две уязвимости активно эксплуатировались преступниками еще с весны: тогда Агентство по безопасности цифровой инфраструктуры и Федеральное бюро расследований заметили активность хакеров и предупредили использующих устройства Fortinet о происходящем и даже дали рекомендации по предотвращению кибернападений.

«Участники APT могут использовать любую или все из этих уязвимостей для получения доступа к сетям в нескольких важнейших секторах инфраструктуры, чтобы получить доступ к ключевым сетям в качестве предварительного позиционирования для последующей эксфильтрации или шифрования данных», — сообщили сотрудники ведомств. Так, в апреле текущего года сотрудники Kaspersky ICS CERT расследовали серию атак, организованных с помощью шифровальщика Cring: жертвами стали европейские предприятия, некоторые из них даже были вынуждены временно приостановить работу. Вирус также использовал уязвимость в VPN-серверах от Fortigate, в результате преступники получали логины и пароли доступа. Захватив контроль, хакеры вымогали выкуп в биткоинах.

Всего сообщалось об отслеживании 12 семейств вредоносных программ, связанных с использованием VPN-устройств Pulse Secure. В компании FireEye, специализирующейся на предоставлении решений и услуг сетевой безопасности, преступников окрестили чрезвычайно изощренными. «Это сочетание традиционного шпионажа с некоторым элементом экономического воровства. Мы уже подтвердили эксфильтрацию данных во многих сферах», — заявил тогда Reuters источник в сфере кибербезопасности.

Уязвимости в VPN-серверах порой признают и их администрации. Так, в начале 2018 года известный финский сервис NordVPN оставался незащищенным, — что в этот период происходило с ним, определить проблематично, однако хакеры абсолютно точно получили тогда к нему доступ. Спустя полтора года в NordVPN признали взлом сервера: по словам его представителей, в дата-центре установили систему удаленного доступа, не имеющую должного уровня безопасности. Тогда специалисты уверяли, что преступники могли получить доступ только к истории просмотров.

«Организации не готовы к этим инцидентам»

Эксперты констатируют, что компании действительно не знают, как правильно настроить безопасность VPN, а киберпреступники активно этим пользуются. Число атак, нацеленных на уязвимости VPN, постоянно растет. «Организации не готовы к этим инцидентам» — заявил старший консультант по реагированию на инциденты компании Mandiant Барт Ванаутгерден. Специалист заметил, что сотрудники нередко технически не готовы к решению подобных проблем. Как известно, уязвимости VPN-сервисов использовались многочисленными киберпреступными группами: только в последнее время было зафиксировано около десятка хакерских спецопераций — от кибершпионажа до банального вымогательства.

VPN — это технология, с помощью которой пользователь может зашифровать передачу данных и таким образом защитить их от злоумышленников. При этом сама по себе эта технология не является ни хорошей, ни плохой — важно то, с какой целью ее используют люди. VPN будет полезна, например, если человек захочет воспользоваться публичной Wi-Fi-сетью. При этом от целого ряда киберугроз VPN не поможет: такая технология не защитит от вредоносного ПО, фишинга или цифрового мошенничества. Поэтому VPN не является синонимом безопасности

Но если для компаний использование VPN для удаленки является вынужденной мерой, так как пандемия заставила вывести сотрудников из офисов, то для частных лиц использование сервисов становится неоправданным риском. К тому же в рамках компании над вопросами сохранения конфиденциальности и целостности инфраструктуры работают целые команды специалистов, а обычного пользователя интернета от слива данных фактически никто не защитит. И тогда после использования бесплатной программы все данные — от паролей до платежных данных — вполне возможно окажутся товаром на хакерских форумах.

Чистка автозагрузки

Чистка автозагрузки, инструкция, объяснения, советы и комментарии. Таблица с конкретными записями автозагрузки, например, program program.

Зачем нужно чистить автозагрузку?

Множество программ при установке добавляют себя в автозагрузку, что бы вместе с рабочим столом включались и функционировали некоторые функции, модули, программы. Например, установили драйвер для принтера, а он в автозагрузку поставил программу, которая будет следить за процессом печати. Может получится ситуация, что у вас в автозагрузке будет очень много лишнего, и компьютер из-за этого будет долго думать.

Как почистить автозагрузку?

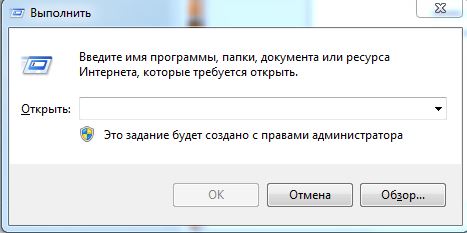

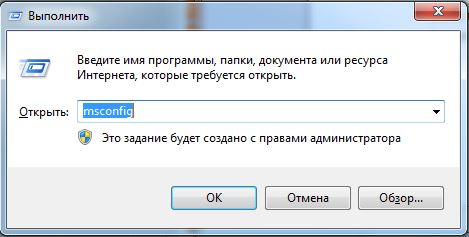

В открывшееся окно пишем «msconfig» и нажимаем enter или OK.

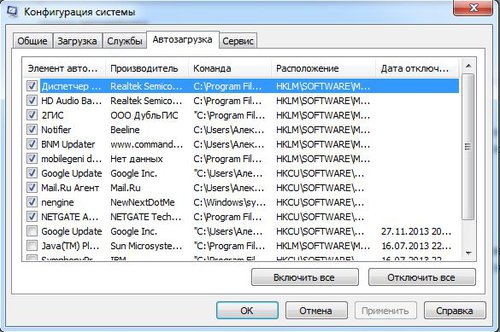

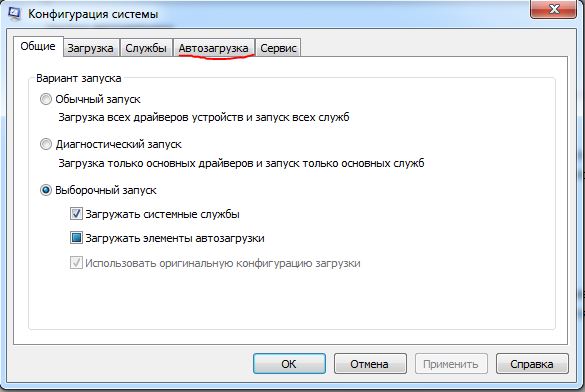

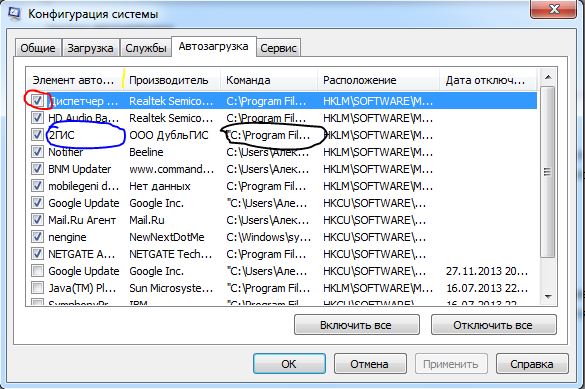

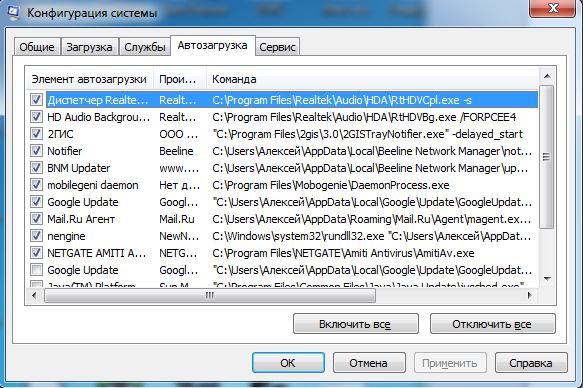

Откроется следующее окно, переходим во вкладку Автозагрузка.

Красным обвел пункт, который свидетельствует о активации пункта. Если стоит галочка, то программа включается вместе с компьютером, если нет, то программа не запускается автоматически. Синим обведено название пункта. Черным обвел путь, от куда запускается программа. Если вам не видно название или путь полностью, то нужно растянуть нужным вам столбец. Обратите внимание на разделители, на разделитель у названия я выделил желтым. Наводим указатель, он измениться со стрелочки на палку с двумя стрелками в бока. Зажимаем левую кнопку мыши и ведем вправо до тех пор, пока не растяните до нужного размера.

В Windows 10 достаточно нажать правой кнопкой мыши по пункту и выбрать «Отключить».

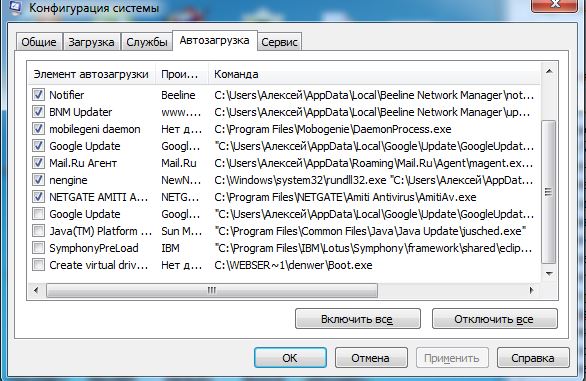

Как понять какую программу можно отключить?

Трудно описать любую программу, которая может вас там встретиться. Рассмотрим то, что запускается на моем компьютере. Вообще программы должны запускаться из Program Files или из Windows — всё, что загружается из других папок под подозрением. Первый пункт Диспетчер Realtek, второй пункт HD Audio — это компоненты звукового драйвера, не отключайте. Следующий пункт 2гис, он нужен для поиска обновлений базы дубльгиса и самой программы. Вы вполне можете вручную запускать обновления, хотя по большому счету много ресурсов на себя он не возьмет. В общем, если хотите, можете отключить. Следующие два пункта Notifer и BNM Updater, загружаются из другой папки, это сомнительные пункты. Это компоненты от специальной программы от билайна, у меня компьютер подключен по Wi-Fi к роутеру, и в общем мне эти компоненты не нужны. Если у вас нет роутера, и кабель входящий в квартиру сразу входит в компьютер, то в случаи если у вас билайн не отключайте, в любом другом случаи конкретно эти два пункта можно отключить. Следующая программа mobilegeni daemon, она служит для синхронизации данных между компьютером и устройством на базе Android. Однозначно данную программу стоит отключить. Следующая Google Update, обновление программ от гугла, например, гугл хром. Можете отключить. Далее майл агент, но тут момент, при следующем включении агента он опять добавит себя в автозагрузку, это в нем самом отключать надо. Следующие два пункта это антивирус — Amiti Antivirus.

Далее у меня 4 пункта, которые уже отключены. Уже ранее отключенный Google Update, видимо после отключения еще раз прописался. Java Platform нужна для работы программ построенных на базе языка Java, в общем, в большинстве случаев требуется для онлайн банкинга. Если вы не пользуетесь онлайн банками, и не используете специальные банковские или бухгалтерские программы. SymphonyPreLoad это еще один бесплатный аналог Word, в общем можно спокойно отключить, даже если вы его используете. Последнее Create virtual drive, это денвер, программа специальная для локального веб сервера, если вы не понимаете, что это такое, то его точно можно отключить.

Если «daemon» это полное название файла в автозагрузке, то это скорее всего вирус, если нет, то стоит искать по полному названию файла \ программы.

Стоит убрать из автозагрузки, и если она снова в ней появится, то можно установить другую программу для чтения pdf файлов, на нашем сайте их представлено достаточно много.

Если такой программы у вас нет и не было, то это может быть вирус.

Dr.web cureit можно использовать только для дома, и только для личный \ некоммерческих целей.

Если вы сомневаетесь в каких-то файлах в автозагрузке, то всегда можно проверить их при помощи VirusTotal (Наберите в поиске и первая же ссылка будет на их сайт).

1000_d_850.jpg)