Svloadsense что это за программа

Как удалить SaveSense (рекламное ПО)

Информация об угрозе

Название угрозы: SaveSense

Исполяемый файл: savesense-bho.dll

Затронутые ОС: Win32/Win64 (Windows XP, Vista/7, 8/8.1, Windows 10)

Затронутые браузеры: Google Chrome, Mozilla Firefox, Internet Explorer, Safari

Способ заражения SaveSense

устанавливается на ваш компьютер вместе с бесплатными программами. Этот способ можно назвать «пакетная установка». Бесплатные программы предлагают вам установить дополнительные модули (SaveSense). Если вы не отклоните предложение установка начнется в фоне. SaveSense копирует свои файлы на компьютер. Обычно это файл savesense-bho.dll. Иногда создается ключ автозагрузки с именем SaveSense и значением savesense-bho.dll. Вы также сможете найти угрозу в списке процессов с именем savesense-bho.dll или SaveSense. также создается папка с названием SaveSense в папках C:\Program Files\ или C:\ProgramData. После установки SaveSense начинает показывать реламные баннеры и всплывающую рекламу в браузерах. рекомендуется немедленно удалить SaveSense. Если у вас есть дополнительные вопросы о SaveSense, пожалуйста, укажите ниже. Вы можете использовать программы для удаления SaveSense из ваших браузеров ниже.

Скачайте утилиту для удаления

Скачайте эту продвинутую утилиту для удаления SaveSense и savesense-bho.dll (загрузка начнется немедленно):

* Утилита для удаления был разработан компанией EnigmaSoftware и может удалить SaveSense автоматически. Протестирован нами на Windows XP, Windows Vista, Windows 7, Windows 8 и Windows 10. Триальная версия Wipersoft предоставляет функцию обнаружения угрозы SaveSense бесплатно.

Функции утилиты для удаления

Скачайте Spyhunter Remediation Tool от Enigma Software

Скачайте антивирусные сканер способный удалить SaveSense и savesense-bho.dll (загрузка начнется немедленно):

Функции Spyhunter Remediation Tool

We noticed that you are on smartphone or tablet now, but you need this solution on your PC. Enter your email below and we’ll automatically send you an email with the downloading link for SaveSense Removal Tool, so you can use it when you are back to your PC.

Наша служба тех. поддержки удалит SaveSense прямо сейчас!

Здесь вы можете перейти к:

Как удалить SaveSense вручную

Проблема может быть решена вручную путем удаления файлов, папок и ключей реестра принадлежащих угрозе SaveSense. Поврежденные SaveSense системные файлы и компоненты могут быть восстановлены при наличии установочного пакета вашей операционной системы.

Чтобы избавиться от SaveSense, необходимо:

1. Остановить следующие процессы и удалить соответствующие файлы:

Предупреждение: нужно удалить только файлы с именами и путями указанными здесь. В системе могут находится полезные файлы с такими же именами. Мы рекомендуем использовать утилиту для удаления SaveSense для безопасного решения проблемы.

2. Удалить следующие вредоносные папки:

3. Удалить следующие вредоносные ключи реестра и значения:

Предупреждение: если указано значение ключа реестра, значит необходимо удалить только значение и не трогать сам ключ. Мы рекомендуем использовать для этих целей утилиту для удаления SaveSense.

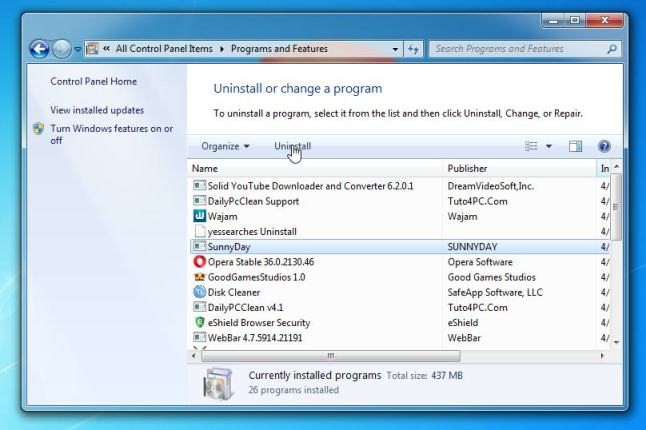

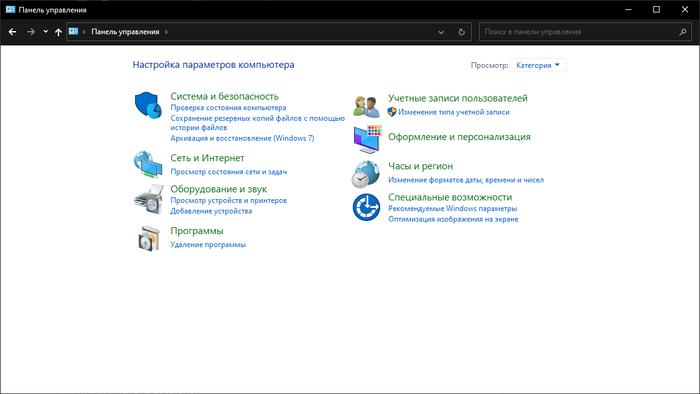

Удалить программу SaveSense и связанные с ней через Панель управления

Мы рекомендуем вам изучить список установленных программ и найти SaveSense а также любые другие подозрительные и незнакомы программы. Ниже приведены инструкции для различных версий Windows. В некоторых случаях SaveSense защищается с помощью вредоносного процесса или сервиса и не позволяет вам деинсталлировать себя. Если SaveSense не удаляется или выдает ошибку что у вас недостаточно прав для удаления, произведите нижеперечисленные действия в Безопасном режиме или Безопасном режиме с загрузкой сетевых драйверов или используйте утилиту для удаления SaveSense.

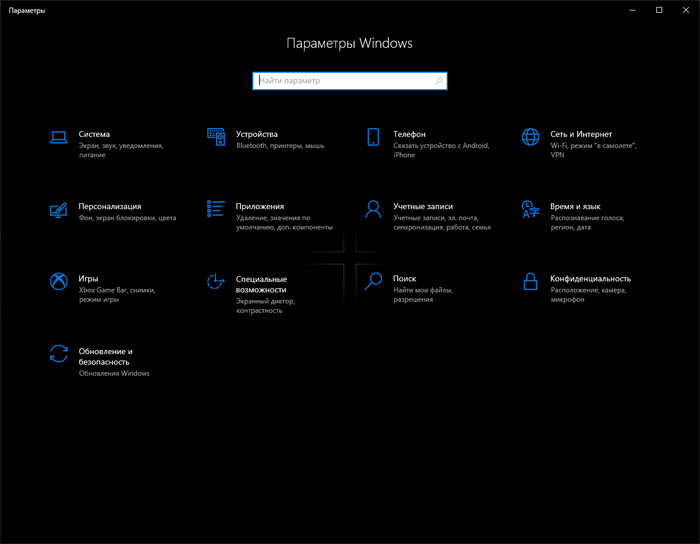

Windows 10

Windows 8/8.1

Windows 7/Vista

Windows XP

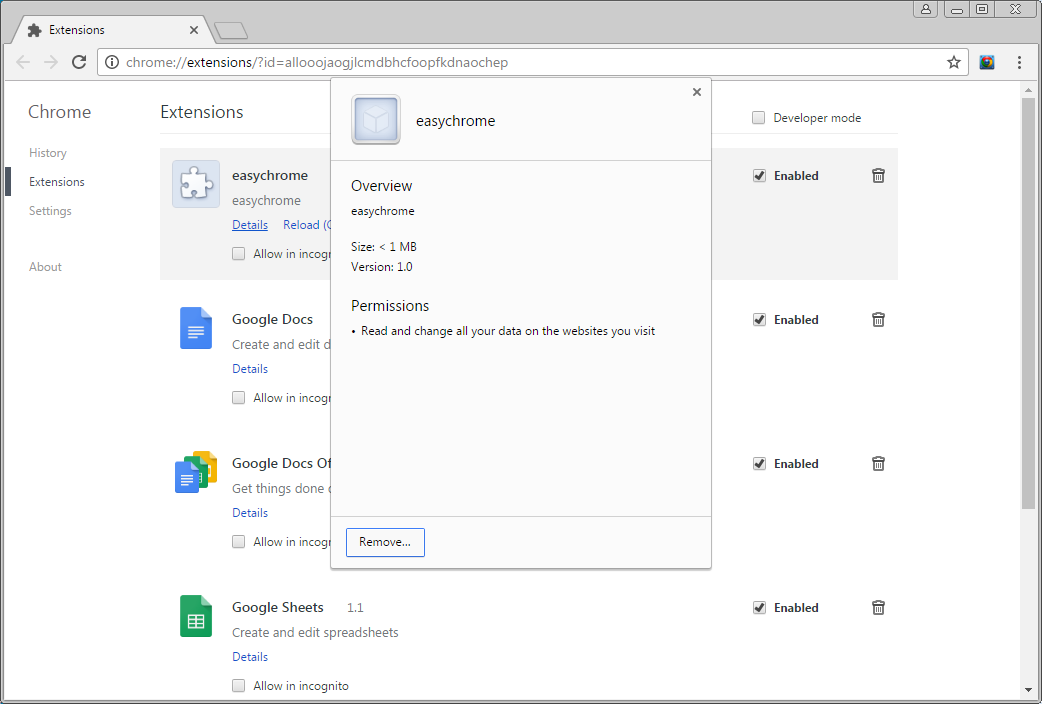

Удалите дополнения SaveSense из ваших браузеров

SaveSense в некоторых случаях устанавливает дополнения в браузеры. Мы рекомендуем использовать бесплатную функцию «Удалить тулбары» в разделе «Инструменты» в программе Spyhunter Remediation Tool для удаления SaveSense и свяанных дополнений. Мы также рекомендуем вам провести полное сканирование компьютера программами Wipersoft и Spyhunter Remediation Tool. Для того чтобы удалить дополнения из ваших браузеров вручную сделайте следующее:

Internet Explorer

Предупреждение: Эта инструкция лишь деактивирует дополнение. Для полного удаления SaveSense используйте утилиту для удаления SaveSense.

Google Chrome

Mozilla Firefox

Защитить компьютер и браузеры от заражения

Рекламное программное обеспечение по типу SaveSense очень широко распространено, и, к сожалению, большинство антивирусов плохо обнаруживают подобные угрозы. Чтобы защитится от этих угроз мы рекомендуем использовать SpyHunter, он имеет активные модули защиты компьютера и браузерных настроек. Он не конфликтует с установленными антивирусами и обеспечивает дополнительный эшелон защиты от угроз типа SaveSense.

Что такое SaveSense?

После установки SaveSense начинает отображать нежелательную рекламу, когда вы просматриваете Интернет с помощью браузера. Этот тип рекламного программного обеспечения не ограничивается показом рекламы, но также может перенаправлять вас на другие вредоносные веб-сайты и постоянно отображать всплывающие рекламные объявления.

Как только ваш компьютер заражен SaveSense, он сразу же начнет вести себя злонамеренно. В дополнение к отображению нежелательных рекламных объявлений, SaveSense может попросить вас установить ложные обновления программного обеспечения или предоставить вашу личную и конфиденциальную информацию для сбора.

Кроме того, рекламные программы, такие как SaveSense, также могут изменять настройки вашего браузера. Браузеры, зараженные SaveSense, часто изменяют свои настройки по умолчанию нежелательным образом. В крайних случаях SaveSense может нанести очень серьезный ущерб вашей системе, манипулируя реестром Windows и настройками безопасности на вашем компьютере.

SaveSense Подробнее

SaveSense Псевдонимы

SaveSense также известен под этими псевдонимами:

Что такое Adware?

Рекламное программное обеспечение приносит доход его разработчику, автоматически отображая рекламу в пользовательском интерфейсе программного обеспечения или на экране, который появляется на лице пользователя в процессе установки. Вы также можете открывать новые вкладки, видеть изменения на своей домашней странице, видеть результаты поиска, о которых вы никогда не слышали, или даже перенаправляться на сайт NSFW.

Как SaveSense попал на мой компьютер?

SaveSense иногда интегрируется в бесплатное программное обеспечение (бесплатное программное обеспечение), которое пользователь откуда-то скачал. После установки пользователь может продолжить использование программного обеспечения в рекламных целях или приобрести бесплатную версию программного обеспечения.

Помимо замены рекламы вашей и вывода денег из поисковых систем, рекламное ПО также будет появляться с еще более сомнительными предложениями, например, с просьбой установить «обновление» для Adobe Flash. Все это для чего-то, что покупатель мог бесплатно скачать с нужного сайта. Разработчик бесплатного программного обеспечения не получает никакой части дохода; фактически, их репутация, вероятно, была повреждена.

Каковы симптомы SaveSense?

Если вы подозреваете, что ваш компьютер заражен рекламным ПО, найдите любой из следующих признаков:

Как удалить SaveSense?

Отключиться от интернета

Удалите все вредоносные программы из Windows

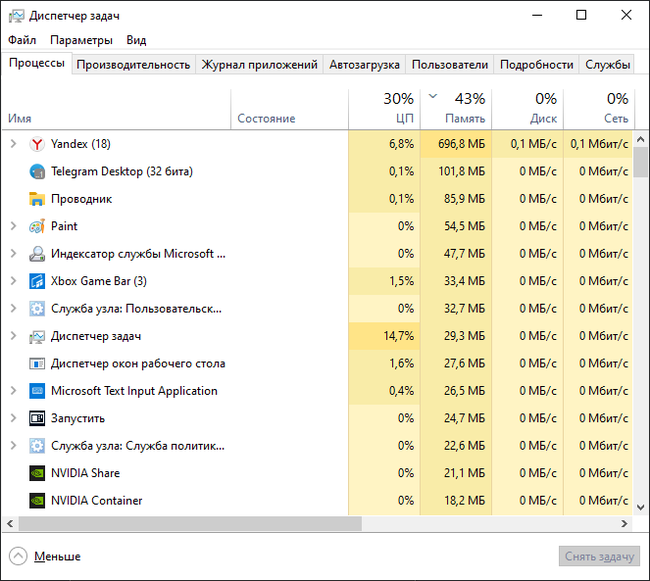

На этом этапе мы попытаемся выявить и удалить все вредоносные программы, которые могут быть установлены на вашем компьютере.

В следующем окне сообщения подтвердите процесс удаления, нажав Да, затем следуйте инструкциям по удалению программы.

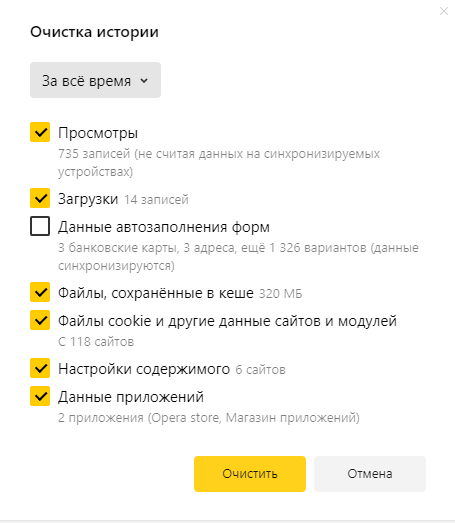

Очистите SaveSense из вашего браузера

Даже если вышеуказанный шаг сработал для вас, есть вероятность, что рекламное ПО уже заразило ваш браузер, и удаление программы не избавит от рекламы. Чтобы очистить браузер, просто перезагрузите его поисковую систему (если она изменилась) и найдите расширения или надстройки, которые вы не можете распознать.

Для сброса поисковой системы:

Для поиска расширения или надстройки рекламного ПО я рекомендую использовать сторонний инструмент, который отображает все расширения и плагины всех ваших браузеров в одном окне, включая скрытые.

Использовать антишпионскую программу

Наконец, вам, безусловно, нужно антишпионская программа который работает в фоновом режиме вашего компьютера. Вам нужна программа, которая может обнаруживать и перехватывать шпионское ПО, когда оно пытается проникнуть в ваш компьютер; он также должен уметь сканировать ваш компьютер на наличие шпионского ПО и изолировать его. Обязательно обновляйте свою антишпионскую программу новыми ежедневными или еженедельными «файлами определений», чтобы она работала эффективно. Никогда не стоит оставлять свой компьютер незащищенным и открытым для шпионского или рекламного ПО.

Драйверы компании Savitech поставляются вместе с корневыми сертификатами

Реверс малвари

Специалист компании RSA Кент Бэкман (Kent Backman) обнаружил, что USB аудио драйверы популярного производителя Savitech поставляются с корневыми сертификатами, которые автоматически устанавливаются в хранилище доверенных корневых сертификатов Windows.

Стоит отметить, что компания Savitech производит драйверы для множества аудио- и видеоустройств. Бэкман пишет, что кореневые сертификаты были обнаружены именно в комплекте с USB аудио драйвером компании, и его используют такие производители, как AsusTek, EMC, Intos и Creek Audio.

Представители Savitech не стали отрицать очевидное и уже признали свою ошибку. В компании объяснили, что корневые сертификаты были добавлены для нормальной работы подписи драйверов на машинах с Windows XP. Так как для других ОС данная мера не требуется, в Savitech приняли решение вообще отказаться от поддержки Windows XP.

«Мы удалили код, устанавливающий сертификат Savitech, из нашего ПО после релиза v2.8.0.3, вышедшего 31 марта 2017 года», — говорят представители компании.

Хотя новая версия USB аудио драйвера компании действительно не добавляет в систему корневой сертификат, уже установленный она тоже не удаляет. Этим придется озаботиться самим пользователям. Найти и удалить понадобится два нижеописанных сертификата; о том, как это сделать, можно почитать здесь.

SaviAudio корневой сертификат №1

SaviAudio корневой сертификат №2

В настоящее время непосредственной опасности для пользователей нет, однако таковая может возникнуть, к примеру, если некая третья сторона скомпрометирует приватный ключ Savitech к любой из версий сертификата. Ранее похожую ситуацию уже можно было наблюдать на примере компании Lenovo, которая так же поставляла свои устройства с корневыми сертификатами, потом ключ оказался скомпрометирован, и HTTPS-трафик миллионов пользователей оказался под ударом. Напомню, что в итоге Федеральная торговая комиссия США оштрафовала компанию на 3,5 млн долларов.

Популярный USB-аудиодрайвер поставляется с корневым сертификатом

Проблемный драйвер от Savitech используется производителями аудиоустройств, работающих через USB-порты.

Установочный пакет USB-аудиодрайвера Savitech устанавливает в хранилище доверенных цифровых сертификатов Windows корневой сертификат.

Как правило, пользователи устанавливают эти драйверы как отдельные пакеты, однако иногда они также идут в связке с ПО для настройки самых разных продуктов. Savitech выпускает аудио- и видеодрайверы для широкого спектра устройств. Тем не менее, по словам обнаружившего проблему исследователи из RSA Кента Бэкмэна (Kent Backman), корневой сертификат устанавливает только установочный пакет USB-аудиодрайвера. Проблемный драйвер используется производителями аудиоустройств, работающих через USB-порты. В их число входят такие компании, как AsusTek, EMC, Intos, Creek Audio и пр.

В Savitech признали свою ошибку. Как пояснили в компании, корневой сертификат был добавлен для поддержки подписи драйвера на компьютерах под управлением Windows XP. Для более новых версий Windows драйвер не нужен, поэтому из соображений безопасности производитель решил отказаться от поддержки XP в своих продуктах. После релиза версии драйвера 2.8.0.3 31 марта 2017 года код, отвечающий за установку корневого сертификата, был удален из установочного пакета. Данная версия и более поздние больше не устанавливают корневые сертификаты, уверяет Savitech.

Версия 2.8.0.3 не устанавливает сертификат, но и не удаляет его из хранилища доверенных сертификатов Windows, поэтому пользователям придется сделать это самим.

Напомним, компании Lenovo и Dell в свое время также были уличены в установке корневых сертификатов на ноутбуки своего производства. Закрытый ключ Lenovo был скомпрометирован, и в результате под угрозой оказались миллионы пользователей, рисковавшие стать жертвами атаки «человек посередине». Никаких свидетельств компрометации закрытого ключа Savitech на данный момент нет, однако корневой сертификат все равно лучше удалить.

Убиваем клавиатурный шпион от Windows.

sc stop DiagTrack

sc stop dmwappushservice

Или же вообще их удаляем:

sc delete DiagTrack

sc delete dmwappushservice

п.с. нарыто на хабре, за что ему спасибо.

вся статья по зачистке телеметрии тут:

http://habrahabr.ru/post/267507/

Дружелюбная операционка имеет большую кнопку в легкодоступном месте по отключению подобных шпионов

(либо не имеет таких шпионов вообще)

Так что вражеской системе можно сказать «нет» сразу, чем красноглазить над ее допиливанием.

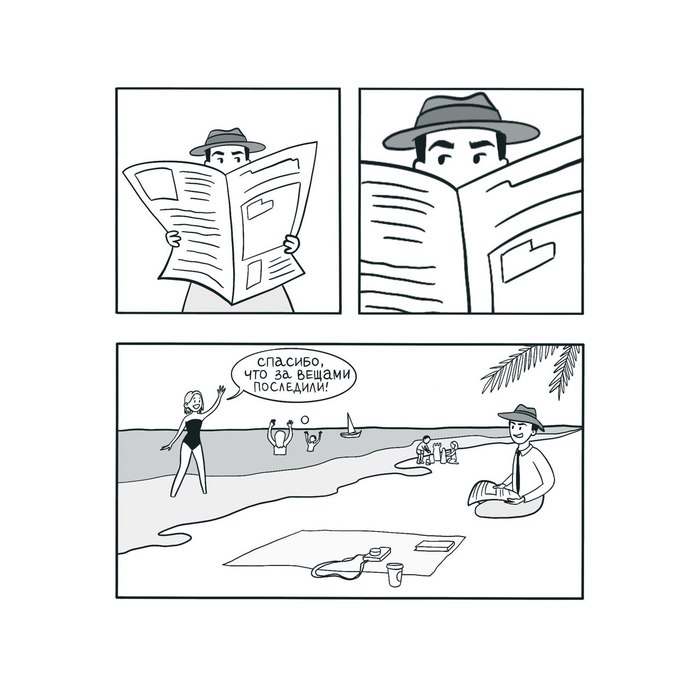

Слежка

Ответ на пост «В ответ на посты про горячие клавиши Windows (пост не всех комбинация но наиболее полезных с клавишей Win)»

Мне одну фишку мой мужчина недавно подсказал.

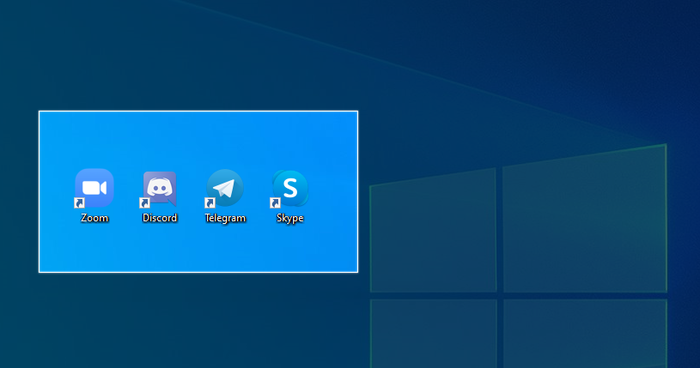

Каждое приложение на панели задач можно открыть с помощью клавиши Win и цифры. Клавиша Win у вас на клавиатуре внизу в виде окна на панели задач слева направо каждому приложению присваиваются цифра от 1 до 0, то есть первое приложение слева на панели задач будет под цифрой 1, второе – 2 и т.д.

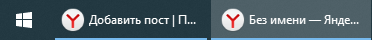

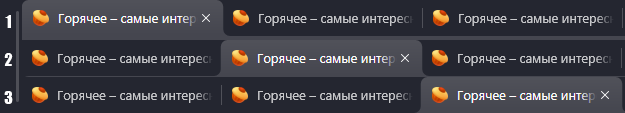

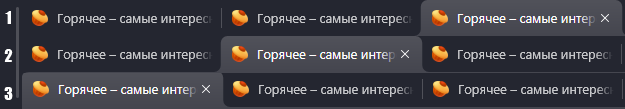

Горячие клавиши для браузера

Сидишь на работе на стуле в позе логотипа Python’а и смотришь вакансию у компании-конкурентов и твой начальник проходит мимо? Надо срочно закрыть вкладку, но ты вытащил провод для мыши, чтобы вставить флешку с любимыми песнями, потому что на работе скучно? Есть тачпад, но твоя правая рука в жире из-под кильки? Можно закрыть крышку ноутбука, но ты не дотягиваешься?

Не беда! Используй комбинацию клавиш Ctrl + W и текущая вкладка в браузере закроется.Только вот осторожно со следующей вкладкой, если ты там поддерживаешь BLM, то лучше ничего не делать.

А теперь, как и обещал в прошлом посте Горячие клавиши Windows пишу о горячих клавишах в браузерах на основе Chromium (Chrome, Yandex, Opera, Orbitum, Edge, Амиго)

Спасибо за внимание (❁´◡`❁)

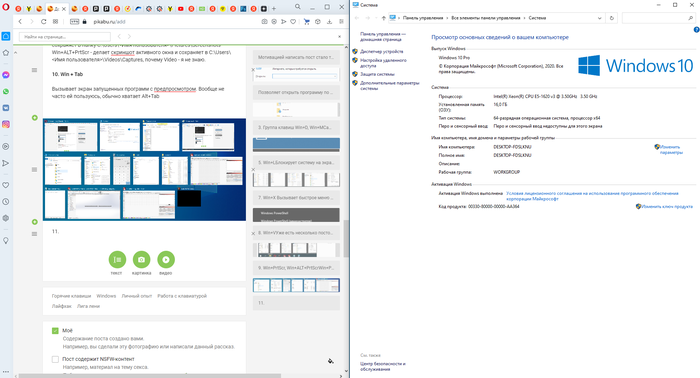

В ответ на посты про горячие клавиши Windows (пост не всех комбинация но наиболее полезных с клавишей Win)

Сейчас опишу которые использую всегда и везде, если зайдет, напишу дальше и про другие

Немного о моем опыте:

У меня совсем немного опыта работы за компьютером (лет 27), 15 лет из которых я отработал системным администратором и инженером техподдержки. Сейчас мне это надоело.

Пост носит мой личный опыт и мои самые полезные клавиши системы. Пост для минусов добавлю в комменты, многим офф гайд читать лень.

Я знаю отнюдь не все клавиши, это только те которые я сам лично использую.

Нулевая клавиша, самая важная клавиша в системе работы с клавиатурой, с нее начинается все.

И вылеты с игр, и вызов системных утилит и команд, и проблемы с их решением.

Вызывает на экран меню «Пуск» либо интерфейс Metro в зависимости от системы.

Самым полезным применением является поиск нужного ярлыка программы по первым буквам, после нажатия начинаем набирать первые буквы названия программы и в меню происходит моментальный поиск.

Почему «самой главной»? просто имея привычку и немного потренировав память мышка не нужна.

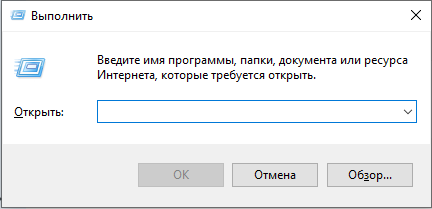

Позволяет открыть программу по названию (системные программы, типа notepad, cmd и подобные расположенные в C:\Windows\system32(по умолчанию проверяются все папки переменной PATH системы на наличие bin файлов или ярлыков, есть фишка как все нужные программы вызывать по имени по собственному списку)

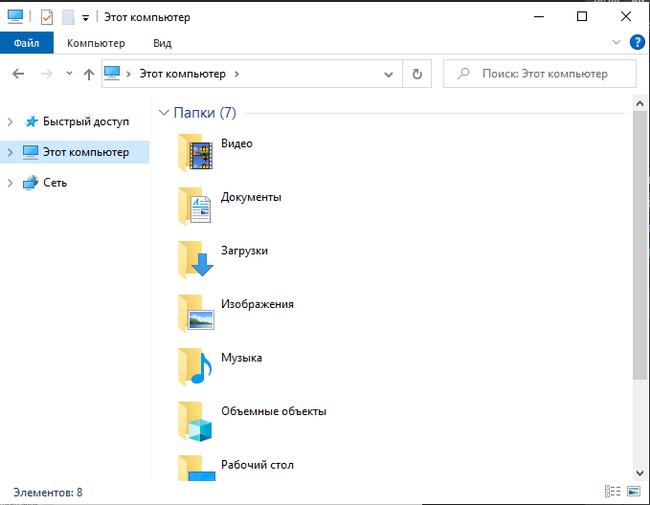

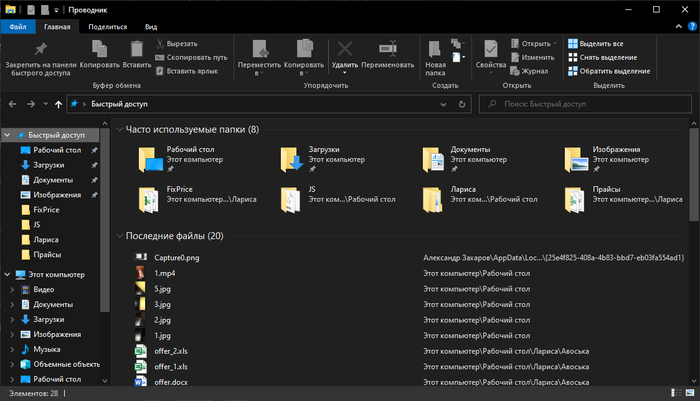

Вторая по старшинству комбинация клавиш, вызывает основной обозреватель системы, по умолчанию Explorer (по этому же названию его можно вызвать через Win+R), по умолчанию открывается в «Этот компьютер» (раньше было «мой компьютер», кто и когда поменял то?)

3. Группа клавиш Win+D, Win+M

Самая простая группа.

Win+D служит для быстрого доступа к рабочему столу сворачивая все окна(на самом деле показывая рабочий стол), повторное нажатие или запуск программы развернет все окна обратно.

Win+M служит для скрытия всех главных окон программ и показа только диалоговых окон.

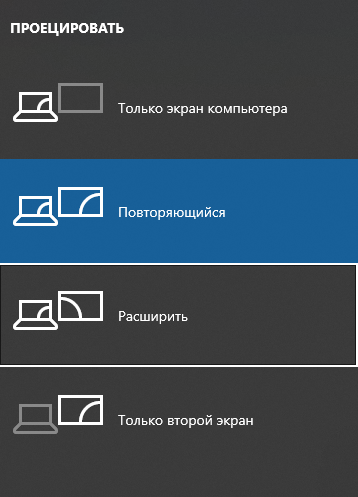

Служит для вызова меню управления режимами деления картинки между мониторами, проекторами, подключенными телевизорами

Блокирует систему на экран входа.

Самая важная комбинация когда вы уходите от компьютера.

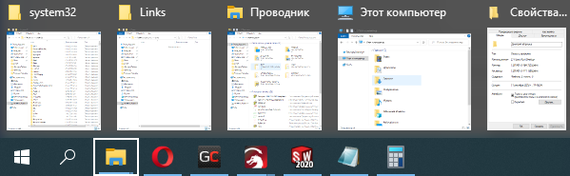

Вызывает курсор в Task Bar системы и позволяет навигацию по нему (нужна когда у вас 100500 окон и Alt+Tab использовать долго).

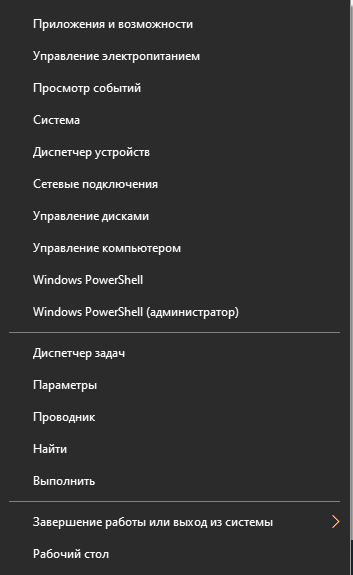

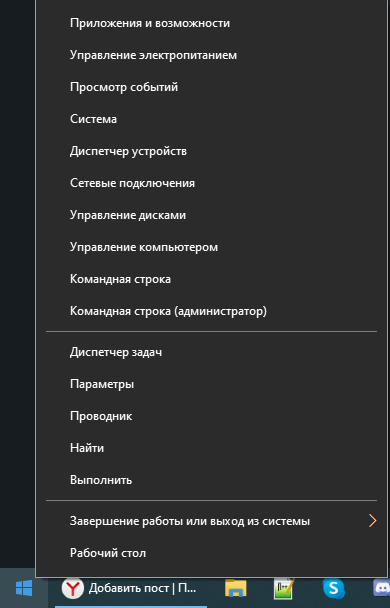

Вызывает быстрое меню системы, использую редко но она есть и может быть полезна

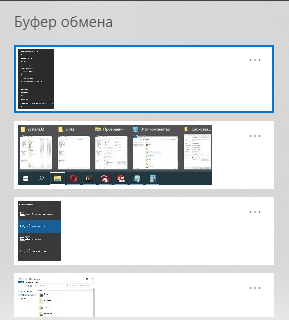

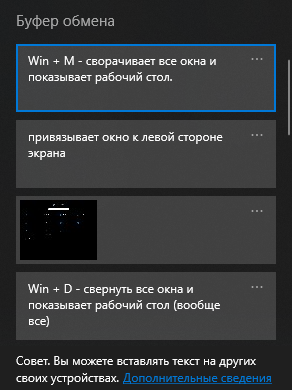

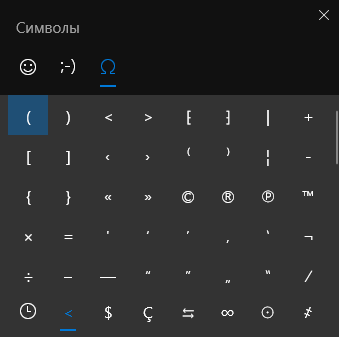

Уже есть несколько постов, вызывает диспетчер буфера обмена (его только включить надо), при первом нажатии если он выключен система вам сама скажет об этом. Позволяет при включении учетной записи Microsoft вставлять данные из буфера на соседних компьютерах с этой же учетной записью.

9. Win+PrtScr, Win+ALT+PrtScr

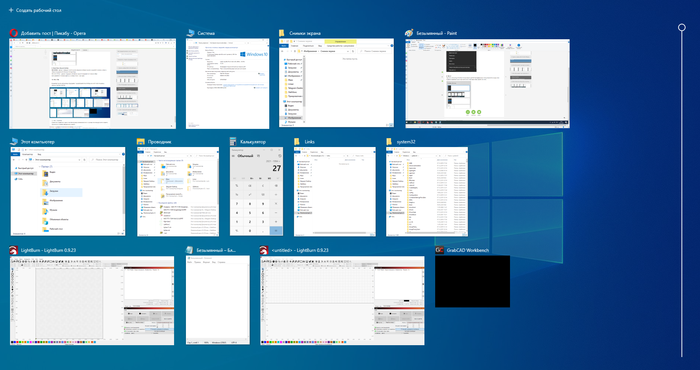

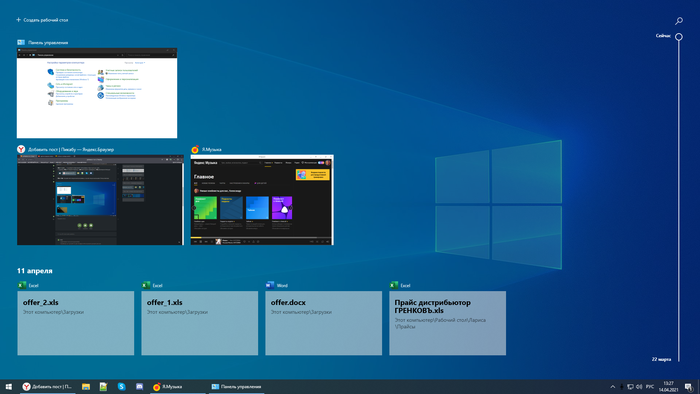

Вызывает экран запущенных программ с предпросмотром. Вообще не часто ей пользуюсь, обычно хватает Alt+Tab

Так же позволяет создавать доп рабочие столы и производить по ним навигацию. Отлично помогает иметь несколько разных тем работы.

11. Win + Стрелки, Win+Shift+Стрелки

Позволяет привязать окно к частям экрана, в зависимости от стрелки или свернуть его в панель. Лучше всего самим поиграться и понять.

Позволяет сделать скриншот только части экрана которую вы выделили.

Картинку сразу можно вставить в пост, весь пост этим методом и сделан.

Забыл добавить ибо с этого поста все и началось.

Вроде бы все комбинации клавиш которые отлично подходят для повседневного использования для ускорения работы в системе, что то мог забыть или что то могу не знать.

Запасные запятые в пост «. «.

З.Ы. Напомню, комент для минусов под постом, пост носит просветительский характер и служит для того что бы уменьшить количество вопросов «А че ты нажал и как ты это делаешь так быстро».

З.Ы.Ы. После 10 плюсов на комент с пометкой «Афтар пиши еще» постараюсь побороть лень и написать еще какие то полезные ускорялки работы на компьютере.

З.Ы.Ы. Баянометр ругается на скриншоты.

Горячие клавиши Windows

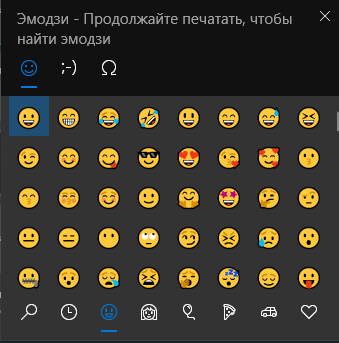

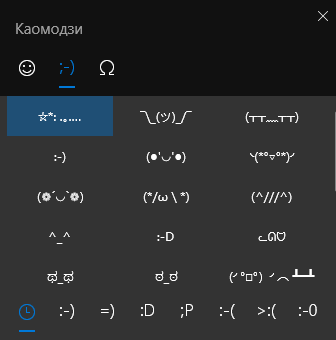

Всем привет. На волне постов про горячие клавиши Windows решил сделать подборку самых полезных горячих клавиш, которые очень крутые, но малоизвестные.

К примеру, Win + 1 свернет браузер, а Win + 2 откроет проводник, а Win + 3 откроет Notepad++

P. S. баянометр очень сильно ругался, но все скрины сделаны мной.

Ответ на пост «Очки, которые скрывают лицо от камер наблюдения»

Старания соседей шпионить за мной)

Не зря мышкой дёргали

🤩 Пользователи Stack Exchange рассказали, как дёрганье мышью на самом деле ускоряло работу в Windows 95

В Windows 95 использовали приоритетную многозадачность: система сама принимала решения о переключении между задачами. При этом ОС обрабатывала события циклами: задачи ввода-вывода данных исполнялись сразу, а на фоновые задачи выделялось одинаковое количество времени — 15,6 миллисекунды.

Если программе нужно было, к примеру, скопировать файлы, система ставила запрос в очередь, ожидала наполнения буфера фоновыми задачами, и только после этого обрабатывала весь пакет. При этом пока задача находилась в режиме ожидания — приложение фактически не работало.

Двигая курсором мыши, пользователи заполняли буфер входящими событиями, заставляя систему перезапускать цикл. Это и создавало эффект, что программа работает быстрее.

Пользователь «Хабра» заметил, что сайт Ростелекома сканирует его компьютер.

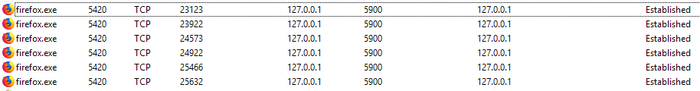

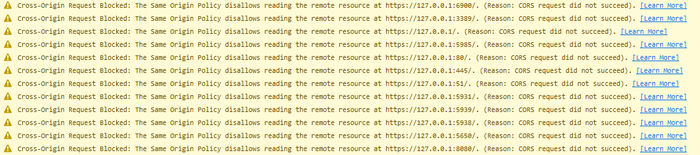

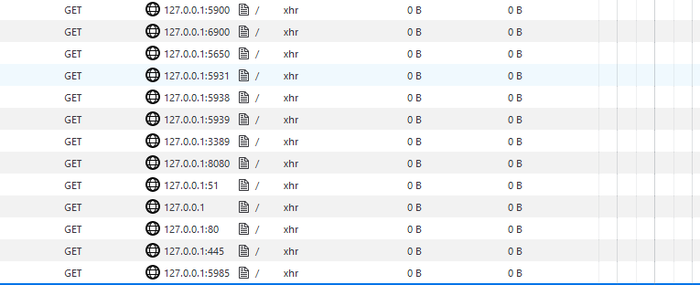

Пользователь «Хабра» под псевдонимом force рассказал, как случайно обнаружил сканирование локальных сервисов на его компьютере со стороны Ростелекома. Как оказалось, личный кабинет провайдера постоянно отсылает запросы на устройство и пытается втайне собрать данные.

Сегодня я совершенно случайно обнаружил, что личный кабинет Ростелекома занимается совершенно вредоносной деятельностью, а именно, сканирует локальные сервисы на моём компьютере.

Кто-то с локалхоста [компьютера пользователя] пытается залезть на порт 5900, значит, это вирус или ещё что-то похуже. Конечно же, меня пробил холодный пот, и я пошёл искать данного вредителя. Быстрый анализ показал, что долбёжка идёт каждые 10 минут и делается 11 попыток подключиться. Осталось выяснить, кто это делает.

Пользователь решил, что раз соединение блокируется, то нужно сделать так, чтобы на нём «кто-то сидел». Для этого он запустил «интеллектуальный» TCP-сервер на платформе Node.js, который просто держал соединение с помощью команды «server.listen(5900, function () <>);». В результате выяснилось, что к порту пытался подключиться Firefox.

Дальше я пошёл выяснять, какой же из табов или расширений фаерфокса это делает. Оказалось, что ни about:peformance, ни about:networking не показывают id процесса, который может делать сетевые запросы. Зато я выяснил, что это основной процесс браузера, а не дополнительный для вкладок или расширений, что затруднило выяснение вредителя (да, у меня как всегда открыта куча вкладок и найти нужную — достаточно тяжело).

Но с помощью терпения, я нашёл замечательную вкладку, в девелоперской консоли которой оказались замечательные строчки:

После этого пользователь «Хабра» под псевдонимом sashablashenkov предположил, что Ростелеком использует скрипт для проактивного отслеживания пользователей от компании Dynatrace. А другой пользователь под ником runalsh уточнил, что это разработка российской компании Group-IB.

Позже force выяснил адрес скрипта на сайте Ростелекома. Он отметил, что код обфусцирован — это значит, что его намеренно запутали, чтобы скрипт было труднее изучать.

TJ обратился за комментарием к Group-IB, но в компании посоветовали обратиться напрямую в Ростелеком. Пресс-служба провайдера рассказала, что скрипт используют в качестве антифрод-системы для предотвращения онлайн-мошенничества.

Представители Ростелекома назвали сканирование портов одним из способов предотвращения мошенничества наряду со многими другими. В компании отметили, что антифрод-систему начали использовать, потому что в последнее время участились попытки мошенничества с лицевыми счетами абонентов и бонусными программами компании.

Пресс-служба объяснила, что одним из индикаторов компрометации устройств являются открытые сетевые порты, которые используются для удалённого доступа. На основании сканирования портов и анализа предыдущей истории действий пользователей компания делает выводы о возможных угрозах профилю абонента.

Источники: TJ, Хабр

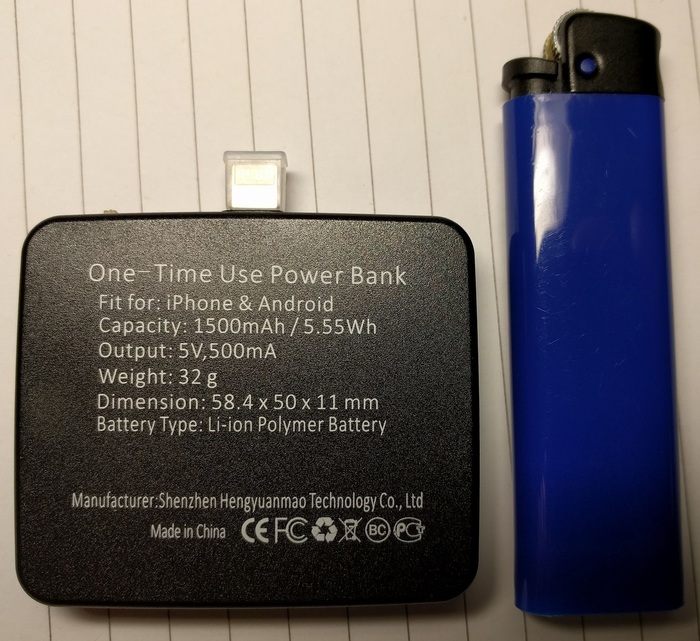

Одноразовые зарядные устройства. За что нам это?

Написать эту короткую заметку меня побудило данное фантастическое изобретение неизвестного китайского гения.

Цель всей заметки — рассказать что за устройства находятся на рынке, что в них можно достать и кому это может понадобиться.

Хочу верить, что некоторый процент читателей задумается дважды, прежде чем покупать такое изделие. Помимо этого, часть читателей-технарей будет знать где найти специфичные комплектующие в случае крайней необходимости.

В первый момент меня поразила сама идея. Если верить информации с корпуса, данный девайс аналогичен автомобилю с запаянным баком на 15 литров — по исчерпанию запасов топлива авто предполагается к утилизации.

Производить такое устройство это все равно что отобрать у своего ребенка чистую реку перед домом за возможность сделать глоток воды сейчас.

Использовать такое устройство это все равно что мыслить в стиле Марии-Антуанетты: «Если у кого-то на планете плохая экология, пусть улетят и колонизируют с хорошей!»

И во всей этой истории меня задевало не только пренебрежительное отношение к экологии, но и отношение к технике.

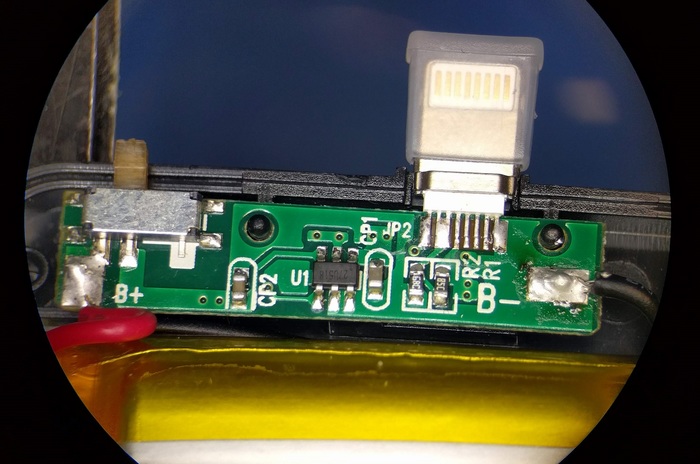

Посмотрите сами: банк скрывает аккумулятор на 1500 мАч, плату с повышающим преобразователем и комбинированный разъем Lightning + Micro USB. Все это предполагается выбросить после однократного использования.

Чтобы немного обострить чувства, можно отметить что аккумулятор можно перезарядить в среднем 500 раз. Таким образом, покупая это устройство, пользователь исчерпывает ресурс только на 1/500 от возможного, а выбрасывая — выводит из обращения некоторый объем лития, который уже вряд-ли вернется в обращение в ближайшие 100 лет.

Забегая немного вперед, хочу подтвердить что это действительно аккумулятор и соответствие заявленной емкости было проверено с помощью зарядного устройства HYPERION EOS 0606i (два цикла разряд-заряд аккумулятор выдержал без заметной потери емкости).

Во вторых, меня удивила плата преобразователя. Нельзя сказать что схемотехника платы проста: здесь стоит микросхема защиты Li-Ion батареи от переразряда и перезаряда (DW01-P), некий повышающий преобразователь, выключатель и разъем. И все это в 2 микросхемах на плате площадью порядка 1 квадратного сантиметра:

Вид с лицевой стороны печатной платы:

Вид с тыльной стороны печатной платы:

Проведя два часа в поисках наименования чипа по китайским сайтам компонентов открылось второе дно.

На удивление открытие оказалось позитивным: примененный чип (HT4927U, в центре лицевой стороны платы) умеет заряжать батареи! Документация на китайском, но онлайн переводчики с этим справляются: для зарядки требуется подать 5v на тот же разъем, с которого банк выдает напряжение. Логика следующая: каждые 2 секунды микросхема отключает повышающий преобразователь, и проверяет что на входе есть напряжение. Если есть — начинает от него заряжаться.

Но проблема в том, что обычный пользователь не сможет воспользоваться данной возможностью — на плате нет входного разъема, а подать 5V на выходной фактически невозможно. Более того, в корпусе есть пустое место, где можно разместить разъем для подключения обычного Micro-USB шнура. Но, видимо, продавать такие зарядные устройства станет сложнее. Таким образом, для регулярных пользователей прибор действительно получается одноразовым.

В результате, полноценный powerbank, с высокотехнологичными комплектующими (например, рабочая частота повышающего преобразователя: 1МГц) имеет 95% необходимых механизмов для многократного использования, но не имеет единственного разъема, который уничтожает возможность дальнейшего использования необратимо. Такие решения принимаются явно не ради удешевления, но ради экономической выгоды.

Исходя из всего этого, можно предложить два пути:

Если вы не можете переиспользовать содержимое:

старайтесь избегать этих изделий. Если пришлось — не выбрасывайте, отдайте знакомому технарю и покажите эту статью. В идеале вы получите переходник для зарядки, но скорее всего батарея будет применена в произвольном DIY решении.

Если вы можете переиспользовать содержимое:

теперь вы знаете где взять li-ion аккумуляторы со схемой защиты и зарядным устройством в компактном корпусе. Для зарядки без вторжения необходим USB Micro-B Connector Breakout Board или аналогичный разъем с возможностью пайки. Если у вас есть знакомые, которые пользуются такими зарядниками можно обеспечить себя неиссякаемым потоком рабочих аккумуляторов.

Надеюсь эта заметка окажется не бесполезна, и читатель задумается над идеей нашего «одноразового» мира.

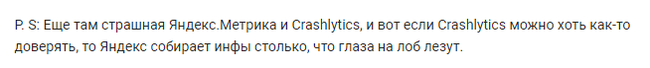

Маленький шпион

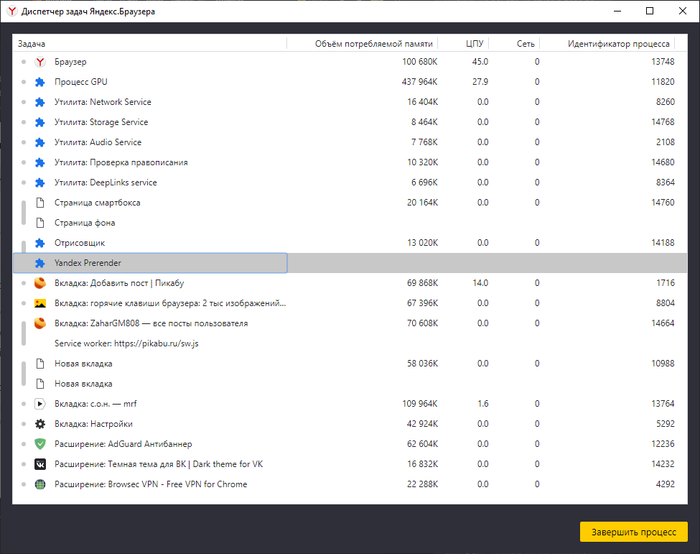

Пикабу тоже следит за пользователями

@fennikami, в своем посте упоминает такой сервис как Яндекс Метрика. Вот что он о нем пишет:

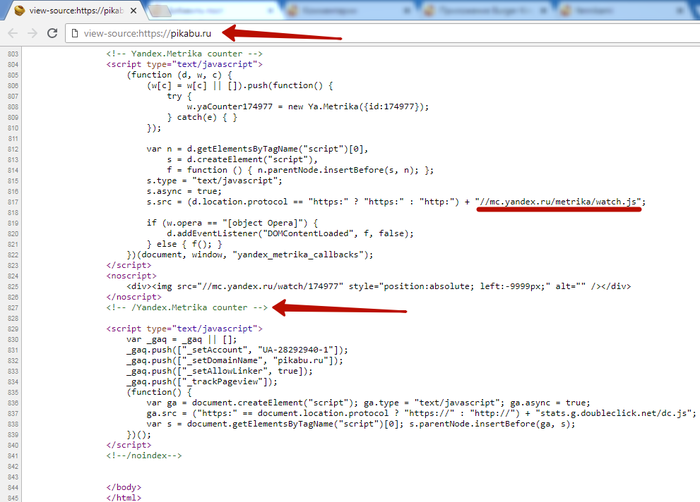

Как вы можете догадаться, Яндекс Метрика установлена и используется на Пикабу. Проверить это может любой желающий. Нажмите правой кнопкой в любом месте страницы, нажмите «посмотреть код» и прокрутите в самый низ.

Вы увидите код метрики. И даже комментарии о том, что это именно она.

Но, может быть, все не так страшно? Может, мы усугубляем и эта метрика ничего страшного не сохраняет? Давайте обратимся к их документации и посмотрим, что именно она сохраняет:

— Браузер и его версия

— Операционная система и ее версия

— Пол и возраст посетителей (!)

И это даже не самое интересное. В настройках данной метрики можно выставить определенный флаг и она начнет записывать даже ваше поведение на странице. Вплоть до нажатия клавиш и того как вы водите мышкой по экрану. Выглядит это примерно так.

И после этого вы удивляетесь, что прочитав какой-то пост на Пикабу у вас начинает высвечиваться определенная реклама?

Что-то я нигде не видел на Пикабу предупреждений о том, что эти данные собираются и сохраняются. Нет, конечно же, этот пункт спрятан где-то в пользовательском соглашении, в стиле «если вы пользуетесь нашим сайтом, то вы с этим согласны». Но кто читает эти соглашения, верно?

Может, стоит быть чуть более последовательными? И если мы заключаем, что Бургер Кинг поступили плохо, может и администрацию Пикабу попросим убрать подобные средства слежения за пользователями?

Программа GoodbyeDPI для обхода блокировок сайтов провайдерами

Сегодня на хабре появилась статья о программе для обхода блокировок сайтов GoodbyeDPI. В статье автор описывает различные способы блокировок (пассивный/активный DPI) и способы их обхода (урезание TCP окна и различные шаманства с HTTP-запросом). В конце статьи автор презентует свою имплементацию этих способов: программу GoodbyeDPI.

Программа бесплатная и открытая, исходные коды доступны в репозитории на GitHub. В том же репозитории размещены инструкции по сборке и релизы программы, которые могут быть скачаны и использованы любым желающим. Программа предназначена для работы под операционными системами Windows 7, 8, 8.1 и 10 с привилегиями администратора.

Программа запускается из командной строки. Для открытия командной строки из папки необходимо щёлкнуть по папке правой кнопкой мыши с зажатой клавишей Shift и выбрать в контекстном меню запуск командной строки. Также можно запустить командную строку из любого места и вручную переходить к папке с программой. Наконец можно добавить полный путь к программе в переменную Path и запускать программу в командной строке из любого места.

В репозитории приведена краткая справка по использованию программы. Для запуска необходимо набрать команду

В качестве опций могут быть использованы следующие:

-p блокировка пассивного DPI

-r смена регистра в HTTP-запросе (замена Host на hoSt)

-s удаление пробела после двоеточия в строке со значением хоста

-f [значение] установка значения фрагментации для запросов HTTP (что приводит к разбиению запроса на два пакета)

-e [значение] установка значения фрагментации для запросов HTTPS

-a добавление пробельных символов между некоторыми полями (может приводить к отказу некоторыми серверами)

Для удобства автор добавил несколько режимов работы программы:

Автор рекомендует начать с опции -1 и увеличивать цифру до тех пор, пока обход блокировок работает.

Дом-шпион ФБР для слежки за русскими

С первого взгляда этот кирпичный дом в приличном районе Вашингтона не представляет никакого особого интереса. Отдельностоящую двухэтажку (плюс чердак, плюс подвал) с крыльцом и камином по адресу 2619 Висконсин Эвеню построили в 1935 году. И в общем по виду он мало отличается от сотен похожих домов, которыми окружён. А интересен он тем, что скорее всего много лет использовался ФБР для слежки за посольством Российской Федерации.

Дело в том, что дом находится в аккурат через дорогу от русского посольства в США!

Новое здание для своей главной дипломатической миссии в Америке советские власти начали строить ещё в 1977 году. Именно тогда ФБР обратило внимание на этот обыкновенный дом по другую сторону улицы.

Если посмотреть на карту, видно, как близко они находятся друг к другу:

Соседи уже давно подозревали, что хозяева дома не просо рядовые американцы. Плотные занавески всё время закрывают окна, и лишь изредка под ними можно разглядеть объективы фотоаппаратов и видеокамер. Никакой почты на этот адрес не приходит. И несмотря на отменную лужайку прямо перед домом, здесь не играют никакие дети. Долгое время в доме вообще не было постоянных жильцов, но потом ФБР решило вселить туда парочку агентов, чтобы хоть как-то поддержать вид нормального американского хозяйства.

В итоге, строительство нового посольства затянулось, на 17 лет, и только в 1994 году в здание переехали уже российские дипломаты. К моменту окончания холодной войны, в начале 1990х, американцы уже отказались от затеи с туннелем, и закопали его. Позже, раскрылось, что в 1989 году, завербованный русскими Роберт Ханссен рассказал им о существовании этого проекта. До сих пор неизвестно, где именно он проходил.

После того, как существование этого проекта стало общеизвестным, тогдашний посол России в США, Юрий Ушаков, пошутил, что если русские найдут его, то, не исключено, используют для того, чтоб устроить в нём парилку.

Несмотря на провал операции Монополия, дом-шпион напротив посольства долгое время использовался для ведения слежки за всем, что происходило в российском представительстве. Через окна в крыше, например, производилась съёмка всех гостей комплекса, когда они въезжали и выезжали с российской территории. А соседи все давно уже в курсе что там к чему. Городок то слава богу неольшой!

Отключение телеметрии Windows 7, 8, 8,1, 10

Актуальный список host файла на текущий момент для параноиков. Данные действия помогут отключить слежение в системе.

Открыть host файл в блокноте от имени администратора: %WINDIR%\System32\drivers\etc\hosts

Добавить к текущим записям следующее:

Удаление папки Windows.old актуально для ноутбуков и при установке Windows10 из системы

При апгрейде системы до Windows10 в корне диска С: остается папка Windows.old с потрошками от прошлой системы, а она бывает объемна

по простому она удаляется через очистку диска

диск С>>>свойства>>>очистка диска>>>поставить галочку «предыдущие установки Windows»>>>очистить>>>профит)

но это если повезло, а так бывает не всегда

если такой записи нет, поздравляю, у вас то же что и было у меня, бился долго, и рецептов борьбы нашел достаточно, но не нужно нафиг все это шаманство

В планировщике задач имеется задание удаления данной папки, его просто надо активировать,

все приложения>>>средства администрирования>>>управление компьютером>>>планировщик заданий>>>библиотека планировщика заданий>>>Microsoft>>>Windows>>>Setup>>>SetupCleanupTask

активировать двойным щелчком или в ниспадающем меню, профит)

почему то там стоит 2004 год, поэтому нужно активировать вручную

точно так же на диске папка ESD не нужна, только занимает место, ее просто удаляем в Windows10 она не нужна

рад буду кому помочь, сам бился с этой ситуацией часа три, но нашел, всем благ!)

Слежка за женой

Я пытался использовать эти шпионские данные себе во благо. Мол, оповещен, значит вооружен. Пытался скрытно исправляться, подстраиваться. Жена внешним видом не подавала своих переживаний, откровенно со мной не делилась. Шла своеобразная игра в хорошую семью, где все всегда хорошо, все все терпят Правда, пришлось сделать вид, что я якобы случайно подобрал пароль к ее вконтакте, дабы убрать самый большой раздражитель. Был большой скандал, который положил конец нашей тогда не особо дружной семье.

В общем, развелись и ничего удивительного. Первый брак, как блин, вышел комом и сохранилось ощущение, что все женщины такие, а муж из меня действительно полное «Г».