Tor browser что это за программа

Браузер Тор: что это такое и так ли он конфиденциален?

Браузер Тор: что это такое и так ли он конфиденциален?

Как поставить пароль на файл Excel

Как посчитать среднее значение в Excel

Как исправить Знач в Excel

Ошибка Поля не соответствуют размеру страницы Excel

Что делать, если Эксель не отвечает

Активные пользователи Сети, столкнувшиеся с заблокированным сайтом, часто спрашивают, чем хорош браузер Тор, что это, и как работает. Ниже рассмотрим особенности веб-проводника, поговорим о его назначении и принципах применения, выделим плюсы и минусы. Отдельное внимание уделим конфиденциальности и способам ее повышения.

Что такое Тор браузер

Для начала рассмотрим, чем так особенен браузер Tor, и что это техническими терминами и простыми словами. Аббревиатура «TOR» расшифровывается как The Onion Router. Это свободное и открытое ПО, где реализована луковая маршрутизация. В основе технологии лежит применение прокси-серверов, обеспечивающих анонимность связи с Сетью и защиту от прослушки.

Если рассматривать термин Тор, что за браузер простыми словами, можно выделить более понятное определение. Это сервис, построенный на волонтерском принципе, обеспечивающей анонимное подключение к Сети и гарантирующий высокую степень приватности.

Для чего он нужен

Ключевые вопросы в отношении веб-проводника — что такое Тор браузер, и для чего он нужен в Интернете. С первым вопросом мы разобрались, но остается второй момент, касающийся назначения. Здесь выделяется несколько моментов:

Как это работает

Большинство пользователей веб-проводника не знают, как работает Тор, а просто обходят блокировки и обеспечивают конфиденциальность работы в Сети.

Принцип действия Tor легко выразить в нескольких шагах:

При очередном подключении маршрут для связи будет уже другим.

Как пользоваться Тор браузером

Зная, что можно делать в Тор браузере, можно переходить к его загрузке, установке на ПК и пользовании.

Алгоритм действий такой:

Теперь можно лично проверить, что дает браузер Тор, и в чем его преимущества. При первом запуске появляется окно для несения изменений в некоторые настройки. На начальном этапе этот шаг можно пропустить. Сначала попробуйте подключиться к Сети. В первый раз на это может уйти несколько минут, после чего веб-проводник открывается и приветствует пользователя.

Для получения подробной информации изучите пособие, показывающее принцип работы и особенности анонимного интернет-проводника. Для входа в него жмите на символ земного шара слева в углу.

Начинающим пользователям менять настройки не рекомендуется, ведь установки по умолчанию обеспечивают достаточный уровень конфиденциальности для работы в Интернете. По желанию можно усилить защиту путем применения изложенных ниже методов.

Проверка работы

Чтобы убедиться, что браузер Тор работает, перейдите на сайт 2IP и посмотрите, какую информацию отображает сервис. Наибольший интерес представляют данные, откуда идет связь, и кто является провайдером. Эти сведения не должны совпадать с реальной информацией.

Общие правила для сохранения конфиденциальности

Для получения максимальной защиты при пользовании Тор, следуйте советам экспертов. Выделим базовые рекомендации:

Указанные настройки повышают уровень конфиденциальности в Сети, но не делают браузер идеальным.

Настройка мостов

Если ваш провайдер блокирует Тор-сети, этот запрет можно обойти с помощью мостов. Здесь имеется две инструкции в зависимости от того, запущен веб-проводник или нет.

Если браузер Тор не запущен, сделайте следующее:

Если веб-проводник уже запущен:

После выполнения этих шагов никто не сможет узнать, что вы используете Tor для подключения к глобальной сети.

Плюсы и минусы

Перед началом работы разберитесь, что такое программа Тор браузер, и узнайте всю правду о ее конфиденциальности. Для лучшего понимания разберем преимущества и недостатки проводника, позволяющие сделать выводы по актуальности его применения.

Указанные недостатки, как правило, касаются конфиденциальности и скорости работы. Но часть проблем можно исправить, если следовать приведенным в статье правилам.

Итоги

Теперь вы знаете, что делает браузер Тор, и в чем его особенности. Практика показала, что конфиденциальность этого проводника преувеличена, а для ее повышения необходимо следовать приведенным выше инструкциям. Кроме того, в адрес Tor идет много критики из-за применения проводника для отмывания денег, проведения незаконных операций и организации террористических актов. Как результат, многие страны запрещают использование Тор-сетей. Но такую блокировку легко обойти с помощью мостов, о которых упоминалось выше.

Что такое тор браузер? Анонимная луковичная программа и как его скачать?

В последние несколько лет все чаще говорят об информационной гигиене и о личной повышенной безопасности. За счет луковых сетей, которые подкреплены более 6000 маршрутизаторами по всему миру, можно оставаться скрытым или менять свою «географию» в сети. Какие еще настройки интересны и полезны?

Оглавление:

Что такое Тор браузер и луковая маршрутизация?

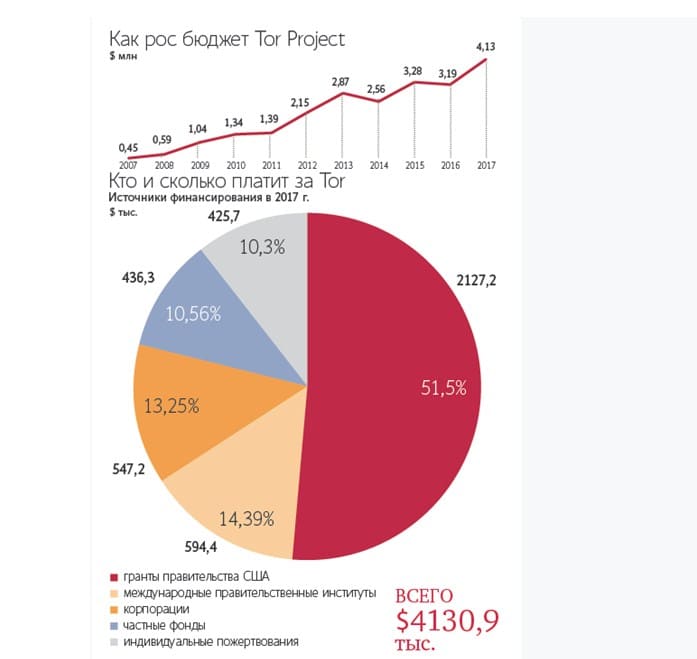

Браузер часто называют волонтерским продуктом, хотя интересно посмотреть, как изменялось финансирование его разработки со временем.

Средства, вложенные в разработку браузера луковичной маршрутизации

Особенности браузера Tor

Существенный плюс, что его можно скачать на русском, подходит, как для профессионального, так и бытового уровня. Для того чтобы работа браузера была обеспечена должным образом, в «начинке» предусмотрены такие особенности:

Пользоваться тором можно на гаджетах с разной операционной системой, он не занимает много места и устойчивый даже к «атакам синхронизации».

Анонимность

Пользуясь браузером, программа автоматически меняет точку входа: можно заходить, например, ВК в Украине, где он запрещен, но определяет место расположение, как Франция. На главный сервер провайдера не попадает информация о том, что именно с вашего компьютера (по IP) прошел вход. Это важно не только для того, чтобы не отслеживали историю, но и особенно для проведения финансовых операций.

Удобство и портативность

Поскольку браузер легко и быстро устанавливается на пк, планшет или смартфон, вы будете защищены в любой точке. Удобство пользование интерфейсом особенно ценно для таких категорий:

Некоторые анонимайзеры и программы для обхода открывают доступ к простым по шифрованию ресурсам; ТОР же способен даже открыть гидру, которая считается одной из наиболее высокий по классу.

Где скачать бесплатно?

Зайдя на официальный сайт, стоит кликнуть на ссылку, которая в автоматическом режиме определит вашу операционную систему и ее версию и начнет бесплатную закачку. Доступен тор браузер и в списке площадок, которые мы часто применяем для того, чтобы найти что-нибудь бесплатное и нажать на кнопку download. Технология скачивания, распаковки и настройки практически идентична для разных систем. Определив версию ОС, выберите язык и начните загрузку файла, определив место, куда сохранить.

Windows 7, 8, 10, XP

Андроид

Официальное приложение доступно в Google Play. Понимая, что это за программа, вы сможете использовать ее ресурсы на максимум. Технология скачивания, запуска и настройки аналогична для Windows. Выбирая программу, пользователь всегда в режиме конфиденциальности, пользуется автоматизированным ресурсом для анонимного веб-серфинга на разных страницах.

Mac OS

Просто скачать установочный файл, предварительно подобрав нужную конфигурацию в App Store. Технология похожа для windows 10. Следуйте таким шагам:

Onion-сети: что это и для чего нужны?

Как работает Tor

Tor – инструмент для анонимности, используемый людьми, стремящимися к приватности и борющимися с цензурой в интернете. Со временем Tor стал весьма и весьма неплохо справляться со своей задачей. Поэтому безопасность, стабильность и скорость этой сети критически важны для людей, рассчитывающих на неё.

Но как Tor работает «под капотом»? В этой статье мы с вами нырнем в структуру и протоколы, используемые в сети, чтобы близко ознакомиться с работой Tor.

Краткая история Tor

Концепция луковичной маршрутизации (позже поясним это название) впервые была предложена в 1995 году. Сначала эти исследования финансировались министерством военно-морских исследований, а затем в 1997 году к проекту подключилась DARPA. С тех пор Tor Project финансировали разные спонсоры, а не так давно проект победил в кампании по сбору пожертвований на reddit.

Код современной версии ПО Tor был открыт в октябре 2003 года, и это было уже 3-е поколение ПО для луковичной маршрутизации. Идея его в том, что мы оборачиваем трафик в зашифрованные слои (как у луковицы), чтобы защитить данные и анонимность отправителя и получателя.

Основы Tor

С историей разобрались – приступим к принципам работы. На самом высоком уровне Tor работает, перекидывая соединение вашего компьютера с целевыми (например, google.com) через несколько компьютеров-посредников, или ретрансляторов (relay).

Путь пакета: охранный узел, промежуточный узел, выходной узел, пункт назначения

Сейчас (февраль 2015 года) в сети Tor передачей трафика занимаются около 6000 маршрутизаторов. Они расположены по всему миру и работают благодаря добровольцам, которые соглашаются отдать немного трафика для благого дела. Важно, что у большинства узлов нет никакого специального железа или дополнительного ПО – все они работают при помощи ПО Tor, настроенного на работу в качестве узла.

Скорость и анонимность сети Tor зависит от количества узлов – чем больше, тем лучше! И это понятно, поскольку трафик одного узла ограничен. Чем больше у вас выбор узлов, тем сложнее отследить пользователя.

Типы узлов

По умолчанию, Tor передаёт трафик через 3 узла. У каждого из них своя роль (разберём их подробно позже).

Клиент, охранный узел, промежуточный узел, выходной узел, пункт назначения

Входной, или сторожевой узел – точка входа в сеть. Входные узлы выбираются из тех, что работают продолжительное время, и показали себя как стабильные и высокоскоростные.

Промежуточный узел – передаёт трафик от охранных к выходным. В результате первые не знают ничего о последних.

Выходной узел – точка выхода из сети, отправляет трафик к пункту назначения, который нужен клиенту.

Обычно безопасный метод запуска сторожевого или промежуточного узла — виртуальный сервер (DigitalOcean, EC2) – в этом случае операторы сервера увидят только зашифрованный трафик.

Но на операторах выходных узлов лежит особая ответственность. Поскольку они отправляют трафик в пункт назначения, все незаконные действия, совершаемые через Tor, будут связываться с выходным узлом. А это может привести к полицейским рейдам, уведомлениям о нелегальной деятельности и другим вещам.

Встретите оператора выходного узла – скажите ему спасибо. Он того заслуживает.

Причём здесь лук?

Разобравшись в маршруте соединений, идущих через узлы, зададимся вопросом – а как мы можем им доверять? Можно ли быть уверенным в том, что они не взломают соединение и не извлекут все данные из него? Если кратко – а нам и не нужно им доверять!

Сеть Tor разработана так, чтобы к узлам можно было относиться с минимальным доверием. Это достигается посредством шифрования.

Так что там насчёт луковиц? Давайте разберём работу шифрования в процессе установки соединения клиента через сеть Tor.

Клиент шифрует данные так, чтобы их мог расшифровать только выходной узел.

Эти данные затем снова шифруются так, чтобы их мог расшифровать только промежуточный узел.

А потом эти данные опять шифруются так, чтобы их мог расшифровать только сторожевой узел

Получается, что мы обернули исходные данные в слои шифрования – как лук. В результате у каждого узла есть только та информация, которая нужна ему – откуда пришли зашифрованные данные, и куда их надо отправлять. Такое шифрование полезно всем – трафик клиента не открыт, а узлы не отвечают за содержимое передаваемых данных.

Замечание: выходные узлы могут увидеть исходные данные, поскольку им надо отправлять их в пункт назначения. Поэтому они могут извлекать из трафика ценную информацию, передаваемую открытым текстом по HTTP и FTP!

Узлы и мосты: проблема с узлами

После запуска Tor-клиента ему нужно получить списки всех входных, промежуточных и выходных узлов. И это список не является тайной – позже я расскажу, как он распространяется (можете сами поискать в документации по слову “concensus”). Публичность списка необходима, но в ней таится проблема.

Чтобы понять её, давайте прикинемся атакующим и спросим себя: что бы сделало Авторитарное Правительство (АП)? Размышляя таким образом, мы сможем понять, почему Tor устроен именно так.

Первое – возможно, и это свободный выбор владельца маршрутизатора или веб-сайта. Ему всего лишь нужно скачать список выходных узлов Tor, и блокировать весь трафик с них. Это будет плохо, но Tor ничего с этим не может сделать.

Второй вариант серьёзно хуже. Блокировка выходящих из Tor пользователей может предотвратить посещение определённого сервиса, а блокировка всех входящих не даст им ходить ни на какие сайты – Tor станет бесполезным для тех пользователей, кто уже страдает от цензуры, в результате чего они и обратились к этому сервису. И если бы в Tor были только узлы, это было бы возможным, так как АП может скачать список сторожевых узлов и заблокировать трафик к ним.

Хорошо, что разработчики Tor подумали об этом и придумали хитрое решение проблемы. Познакомьтесь с мостами.

Мосты

По сути, мосты – непубликуемые в общем доступе узлы. Пользователи, оказавшиеся за стеной цензуры, могут использовать их для доступа в сеть Tor. Но если они не публикуются, как пользователи знают, где их искать? Не нужен ли какой-нибудь особый список? Поговорим о нём позже, но коротко говоря, да – есть список мостов, которым занимаются разработчики проекта.

Просто он не публичный. Вместо этого пользователи могут получать небольшой список мостов, чтобы соединиться с остальной частью сети. Этот список, BridgeDB, выдаёт пользователям только по нескольку мостов за раз. Это разумно, так как много мостов сразу им и не нужно.

Выдавая по нескольку мостов, можно предотвратить блокировку сети Авторитарным Правительством. Конечно, получая информацию о новых узлах, можно блокировать и их, но может ли кто-то обнаружить все мосты?

Может ли кто-то обнаружить все мосты

Список мостов строго секретен. Если АП получит этот список, оно сможет полностью заблокировать Tor. Поэтому разработчики сети проводили исследования возможностей получения списка всех мостов.

Я подробно опишу два пункта из этого списка, 2-й и 6-й, поскольку именно этими способами удалось получить доступ к мостам. В 6-м пункте исследователи в поисках мостов Tor просканировали всё пространство IPv4 посредством сканера портов ZMap, и нашли от 79% до 86% всех мостов.

2-й пункт подразумевает запуск промежуточного узла Tor, который может отслеживать приходящие к нему запросы. К промежуточному узлу обращаются только сторожевые узлы и мосты – и если обратившегося узла нет в публичном списке узлов, то очевидно, что этот узел – мост. Это серьёзный вызов Tor, или любой другой сети. Так как пользователям нельзя доверять, необходимо делать сеть анонимной и закрытой, насколько это возможно, поэтому сеть именно так и сделана.

Консенсус

Рассмотрим, как функционирует сеть на более низком уровне. Как она организована и как узнать, какие узлы в сети активны. Мы уже упоминали, что в сети существует список узлов и список мостов. Поговорим о том, кто составляет эти списки.

В каждом Tor-клиенте содержится фиксированная информация о 10 мощных узлах, поддерживаемых доверенными добровольцами. У них особая задача – отслеживать состояние всей сети. Они называются directory authorities (DA, управляющие списками).

Они распределены по миру и отвечают за распространение постоянно обновляемого списка всех известных узлов Tor. Они выбирают, с какими узлами работать, и когда.

Почему 10? Обычно не стоит делать комитет из чётного количества членов, чтобы при голосовании не случилось ничьей. Суть в том, что 9 DA занимаются списками узлов, а один DA (Tonga) – списком мостов

Список DA

Достижение консенсуса

Так каким же образом DA поддерживают работоспособность сети?

Публикация консенсуса происходит по HTTP, чтобы каждый мог скачать его последний вариант. Можете проверить сами, скачав консенсус через Tor или через гейт tor26.

И что же он означает?

Анатомия консенсуса

Просто прочитав спецификацию, в этом документе разобраться сложновато. Мне нравится визуальное отображение, чтобы понять, как устроена структура. Для этого я сделал постер в стиле corkami. И вот (кликабельное) графическое представление этого документа.

Что случится, если узел пустится во все тяжкие

При подробном рассмотрении принципов работы сети мы пока не касались принципов работы выходных узлов. Это последние звенья в цепочке Tor, предоставляющие путь от клиента до сервера. Поскольку они отправляют данные на пункт назначения, они могут видеть их так, будто те только что покинули устройство.

Такая прозрачность подразумевает большое доверие к выходным узлам, и обычно они ведут себя ответственно. Но не всегда. А что же случается, когда оператор выходного узла решает ополчиться на пользователей Tor?

Дело снифферов

Выходные узлы Tor — почти эталонный пример «человека посередине» (man-in-the-middle, MitM). Это значит, что любые нешифрованные протоколы связи (FTP, HTTP, SMTP) могут им отслеживаться. А это – логины и пароли, куки, закачиваемые и скачиваемые файлы.

Выходные узлы могут видеть трафик так, будто он только что покинул устройство.

Засада в том, что мы ничего не можем с этим поделать (кроме использования шифрованных протоколов). Сниффинг, пассивное прослушивание сети, не требует активного участия, поэтому единственная защита — понимать проблему и избегать передачи важных данных без шифрования.

Но допустим, оператор выходного узла решит навредить сети по-крупному. Прослушивание – занятие дураков. Давайте будем модифицировать трафик!

Выжимаем максимум

Вспомним, что оператор выходного узла несёт ответственность за то, что трафик, проходящий от клиента и к нему, не будет изменён. Ага, конечно…

Посмотрим, какими способами его можно менять.

SSL MiTM & sslstrip

SSL портит всю малину, когда мы пытаемся подгадить пользователям. К счастью для атакующих, у многих сайтов есть проблемы с его реализацией, позволяющие нам заставить пользователя идти по нешифрованным соединениям. Примеры – переадресация с HTTP на HTTPS, включения HTTP-содержимого на HTTPS-сайтах, и т.п.

Удобным инструментом для эксплуатации уязвимостей служит sslstrip. Нам нужно лишь пропустить через него весь выходящий трафик, и во многих случаях мы сумеем навредить пользователю. Конечно, мы можем просто использовать самоподписанный сертификат, и заглянуть в SSL-трафик, проходящий через узел. Легко!

Подсадим браузеры на BeEF

Разглядев подробности трафика, можно приступать к вредительству. Например, можно использовать фреймворк BeEF, чтобы получать контроль над браузерами. Затем можно задействовать функцию из Metasploit «browser autopwn», в результате чего хост будет скомпрометирован, а мы получим возможность выполнять на нём команды. Приехали.

Бинарники с чёрным ходом

Допустим, через наш узел качают бинарники – ПО или обновления к нему. Иногда пользователь даже может не подозревать о том, что обновления скачиваются. Нам нужно всего лишь добавлять к ним чёрный ход посредством инструментов вроде The Backdoor Factory. Тогда после выполнения программы хост окажется скомпрометированным. Снова приехали.

Как поймать Уолтера Уайта

И хотя большинство выходных узлов Tor ведут себя прилично, не так уж и редки случаи деструктивного поведения некоторых из них. Все атаки, о которых мы говорили в теории, уже имели место.

К частью, разработчики подумали и об этом, и разработали меру предосторожности, направленную против использования клиентами плохих выходных узлов. Она работает как флаг в консенсусе под названием BadExit.

Для решения задачи отлова плохих выходных узлов разработана хитрая система exitmap. Работает она так: для каждого выходного узла запускается модуль на Python, который занимается логинами, скачиванием файлов, и прочим. Результаты его работы затем записываются.

exitmap работает с использованием библиотеки Stem (предназначенной для работы с Tor из Python), помогающей строить схемы для каждого выходного узла. Просто, но эффективно.

Exitmap была создана в 2013 году в рамках программы «испорченные луковицы». Авторы нашли 65 выходных узлов, меняющих трафик. Получается, что хотя это и не катастрофа (на момент работы всего существовало порядка 1000 выходных узлов), но проблема достаточно серьёзная для того, чтобы отслеживать нарушения. Поэтому exitmap по сей день работает и поддерживается.

В другом примере исследователь просто сделал поддельную страницу с логином, и залогинивался туда через каждый выходной узел. Затем просматривались HTTP-логи сервера на пример попыток логина. Многие узлы пытались проникнуть сайт с использованными автором логином и паролем.

Эта проблема свойственна не только Tor

Важно отметить, что это проблема не одного лишь Tor. Между вами и фотографией котика, на которую вы хотите посмотреть, и так расположено достаточно много узлов. Достаточно лишь одного человека с враждебными намерениями, чтобы причинить немало вреда. Лучшее, что тут можно сделать – принудительно включать шифрование, где возможно. Если трафик нельзя распознать, его нельзя легко изменить.

И помните, что это лишь пример плохого поведения операторов, а не норма. Подавляющее большинство выходных узлов очень серьёзно относятся к своей роли и заслуживают большой благодарности за все риски, которые они берут на себя во имя свободного распространения информации.

Браузер тор что это ― как пользоваться луковой сетью и зачем это делать

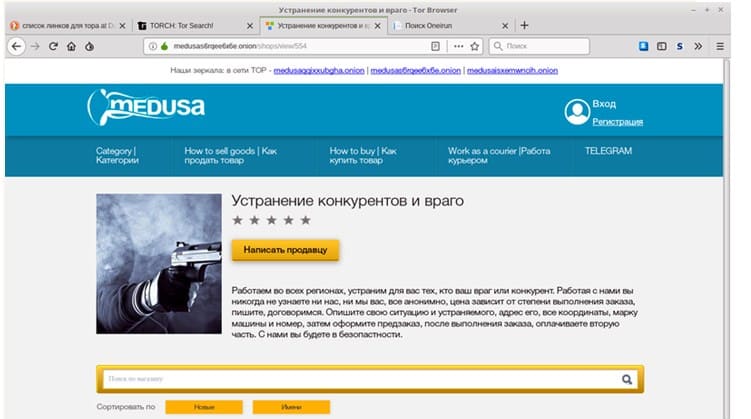

«Благими намерениями вымощена дорога в ад». Выражение, как никакое другое, подходит под описание веб браузера tor и одноименной луковичной сети, которая создавалась чтобы дать пользователям интернета полную свободу от цензуры. Но, как оказалось, не все так просто, анонимность в сети в большинстве случаев порождает не свободу от зла, а свободу от морали и совести. Итак, браузер тор что это, и действительно ли он вам необходим.

tor браузер и тор сеть ― что это

ТОР ― The Onion Router это компьютерная программа (браузер) и одновременно интернет сеть, которая обеспечивает работу браузера. Браузер ТОР использует обширную серверную сеть, из которой и состоит сеть Tor. При использовании браузера ваши данные проходят через разные серверы Tor (или «узлы»).

Tor Browser ─ это не VPN

Интернет браузер tor это не браузер со встроенным VPN, как многие думают, вспоминая Оперу, и это не VPN сервер. Использовать ТОР можно одновременно с VPN ― это позволит еще лучше защитить свое интернет-посещение.

Использование VPN одновременно с Tor гарантирует на 99 %, что данные будут лучше зашифрованы. Более того, VPN также скрывает ваш IP-адрес, отображая IP-адрес используемого вами VPN-сервера, а не «реальный», статический IP-адрес. Идеальная схема, выглядит так ― VPN Tor Browser VPN. Хотя эти две системы помогают нам скрывать свои настоящие АйПи адреса работают и обслуживаются они совершенно по-разному.

Как получить доступ к ТОР браузеру

На самом деле все очень просто, tor браузер скачивается, как и любой другой, с официального сайта компании. Главный недостаток ― очень низкая скорость загрузки сайтов и любительский интерфейс. Медленный трафик обусловлен тем, что запрос попадает в «луковичную сеть», где постоянно идет процесс дешифровки и расшифровки кода, с постоянным удалением последнего адреса.

Для чего люди используют Tor?

Изначально сеть ТОР создавалась для военных, сегодня ее активно пользуются все, кто желает остаться неизвестным, но кому есть что сказать. Журналисты, правозащитники и политические активисты используют Tor, чтобы избежать преследования за свои взгляды. Это актуально сегодня для тех стран, власть в которых тоталитарна и автократична.

Например, одним из самых известных пользователей и сторонников Tor остается Эдвард Сноуден, который раскрыл документы о секретных программах наблюдения в США.

Темная сторона Tor

Может показаться, что браузер ТОР это тоннель, через который проходит свобода и демократия. Но обратная сторона полной свободы ― безнаказанность. Львиную долю трафика сети ТОР используют для входа в даркнет.

Посадят ли тебя за использование браузера ТОР

Использование самого Tor совершенно законно в большинстве стран, особенно в «западном мире». Если через браузер вы просматриваете тв новости, мультики, ведете переписку на открытой почте Гугл, к вам никогда не будет вопросов. Для того чтобы попасть в темный мир интернета обычные поисковики не используют, здесь требуется дополнительная конфиденциальность.

Не надейся на полную анонимность

Не надейся на полную анонимность

Сотрудники Tor постоянно работают над улучшением своей защиты, но в прошлом их программное обеспечение было взломано. Инженеры компании быстро все возобновили и сообщили, что была взломана не вся сеть шифрования, а только отдельные браузеры, это четкий сигнал, что Tor не может гарантировать, что вы будете защищены от кибератак и киберпреступников при использовании их браузера. Сеть Tor действительно трудна для взлома, но трудно не означает «невозможно».

VPN: альтернатива Tor

Хотя вы можете просматривать сайты относительно анонимно с помощью Tor, браузер не анонимизирует и не защищает все остальные ваши действия в Интернете. Приложения, работающие вне вашего браузера, не будут защищены сетью Tor. Если вы хотите убедиться, что все ваши действия в сети зашифрованы и анонимны, VPN может быть лучшим решением. Особенно, если вы пытаетесь защитить свое соединение от киберпреступников при использовании, например, публичной сети Wi-Fi.

В чем разница между Tor и прокси-сервером?

В чем разница между Tor и прокси-сервером?

Помимо Tor и VPN, вы также можете повысить конфиденциальность и безопасность в сети, используя прокси-сервер. Однако, прокси-серверы хорошо работают только для определенных целей и ситуаций, таких как доступ к The Pirate Bay. Даже тогда многие считают их менее эффективными и менее безопасными, чем Tor и хороший VPN. Тем не менее, люди часто задаются вопросом, чем прокси отличается от Tor.

Что делает прокси-сервер?

Прокси-сервер ― это еще один способ направить ваш онлайн-трафик через другой сервер, который (образно) стоит между вашим компьютером и «сервером назначения» ваших данных. Этот сервер является прокси-сервером, который имеет иной IP-адрес, этот адрес и будет защищать ваш настоящий адрес.

Почему Tor и VPN защищают лучше, чем прокси

Еще одним недостатком использования прокси-сервера является то, что хост прокси-сервера может точно видеть, что вы делаете в сети. Теоретически, они могут даже регистрировать эту информацию, что потенциально может вызвать у вас проблемы. Вот почему, если вы намерены использовать прокси-сервер, вы должны выбрать тот, который находится под контролем того, кому вы действительно доверяете. Чаще всего вы не узнаете личность владельца прокси-сервера, а владелец, наоборот будет знать о вас все.

На чьи деньги развивается браузер ТОР

Изабелла Багуэрос Исполнительный директор Tor Project недавно призналась, что компания устала зависеть от денег правительства США, которое ежегодно выделяет на программы компании несколько миллиардов долларов. Например:

Интересная диаграмма, опубликованная компанией, дает четкое представление, на чьи деньги развивается луковичная интернет сеть.

Вторым интересным фактом остается и то, что правительство США тратит миллиарды долларов в год на то, чтобы вычислить местонахождение пользователей тор браузера…

В начале 2000-х гг. проект получил название The Onion Routing (сокращенно – Tor; onion – англ. «лук»). В основе Tor лежит децентрализация: его ПО является свободным, энтузиасты могут открывать свои узлы-серверы.

2002 г. впервые была развернута сеть «луковых» маршрутизаторов, а к концу 2003 г. она насчитывала около дюжины сетевых узлов в США и один в Германии. В 2004 г. проект начал финансировать Фонд электронных рубежей (Electronic Frontier Foundation).

В 2006 г. в США для развития сети Tor была создана некоммерческая организация Tor Project.

На этом все, если статья понравилась, была полезной, не забудьте поделиться в соцсетях и оставить комментарий, с уважением С.К.

Не надейся на полную анонимность

Не надейся на полную анонимность В чем разница между Tor и прокси-сервером?

В чем разница между Tor и прокси-сервером?