esent что это за программа

Как в Журнале событий Windows исправить ошибку ESENT 455

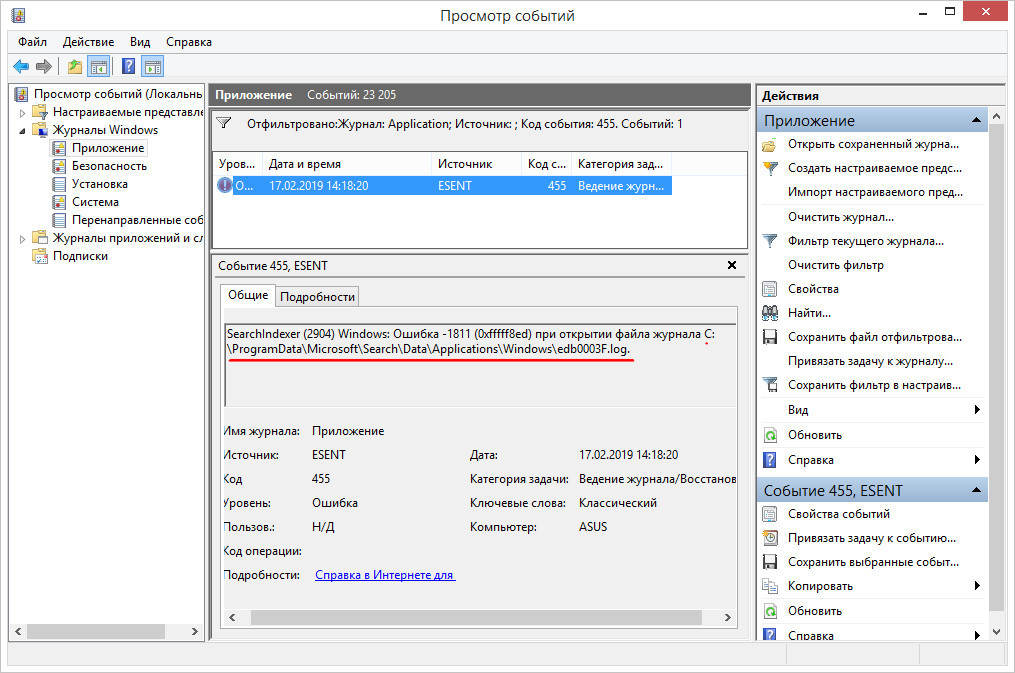

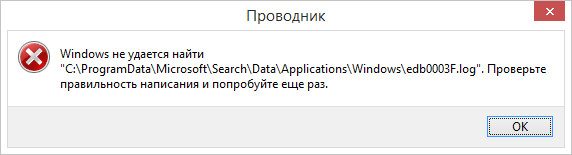

Запись об ошибке в Журнале событий появляется в тех случаях, когда Windows пытается что-то записать в лог, но не находит к нему пути, которым является заданным в реестре.

Какой именно это путь, указывается в описании самой ошибки.

Ошибка ESENT 455 носит чисто «косметический» характер, системе никак не угрожает, поэтому беспокоиться тут, собственно, не о чем.

Если она вас раздражает, вот простой способ ее исправить.

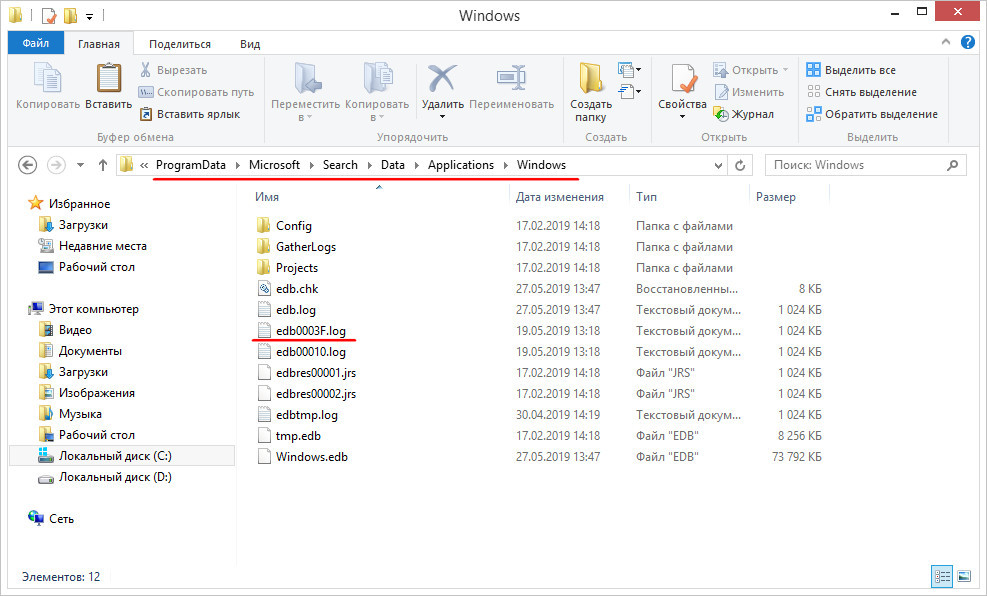

Всё, что вам нужно сделать, это создать корректный путь к логу. Найдите последний присутствующий каталог в неверном пути и создайте в нём столько недостающих папок с соответствующими именами, сколько указано в пути.

Файл лога создавать не нужно, об этом позаботится сама операционная система, когда у неё возникнет необходимость что-то записать. Впрочем, если с путем всё в порядке, но отсутствует файл лога с указанным именем, можете попробовать его создать Блокнотом и посмотреть, как отреагирует на это Windows.

Антивирус

Антивирусом сегодня обычно называют программное обеспечение безопасности, состоящее из нескольких слоев защиты и предназначенное для обнаружения, блокировки и удаления не только вирусов, но и вредоносных программ в целом, а также для защиты пользователей от других киберугроз.

Антивирус

Антивирусом сегодня обычно называют программное обеспечение безопасности, состоящее из нескольких слоев защиты и предназначенное для обнаружения, блокировки и удаления не только вирусов, но и вредоносных программ в целом, а также для защиты пользователей от других киберугроз.

На чтение 4 минуты

На чтение 4 минуты

Что такое антивирус?

Изначально антивирусная программа представляла собой компонент программного обеспечения, который обнаруживал и иногда удалял компьютерные вирусы с зараженных устройств, тем самым сдерживая дальнейшее распространение вредоносного контента. Таким антивирусы были преимущественно в 1990-е годов и в начале 2000-х года. Однако с резким ростом числа других категорий вредоносных программ антивирусные программы превратились в сложные решения безопасности..

Для обеспечения безопасности пользователей в большинстве современных продуктов защиты реализовано несколько технологий, что позволяет противостоять самым разнообразным действиям злоумышленников, таким как шпионаж, кейлоггинг, кража учетных данных, несанкционированный майнинг криптовалюты, нежелательное шифрование файлов (с помощью программ-вымогателей), извлечение информации (с помощью банковских троянов), спам и мошенничество, а также другим формам кибератак.

Подробнее

Средства обеспечения безопасности также выявляют – и, если это разрешено пользователем, защищают – от сомнительных и/или потенциально небезопасных или нежелательных приложений. Эти программы не являются вредоносными в прямом смысле этого слова, но могут негативно влиять на производительность устройства или раздражать пользователя.

Однако, даже несмотря на то, что термин «антивирус» в значительной степени утратил свое первоначальное значение, этот термин по-прежнему широко используется в отношении современных и гораздо более продвинутых решений безопасности.

Как работает современное решение кибербезопасности?

В очень далеком прошлом работа большинства антивирусных программ в значительной степени была основана на строках сканирования (часто называемых «сигнатурами»), описывающих известные варианты вредоносного ПО. Известные поставщики быстро дополнили эти строки сканирования гораздо более сложными средствами обнаружения, работа которых была основана на информации, собранной с помощью различных технологий и подходов, таких как эмуляция, эвристика и анализ поведения, что позволяло обнаруживать даже ранее неизвестные варианты и семейства.

Данный искусственный интеллект, дополненный входными данными алгоритмов машинного обучения, сэндбоксинга, облачных проверок репутации, а также других технологий, позволяет существующим средствам обеспечения безопасности обнаруживать и блокировать большинство возникающих и подозрительных элементов непосредственно на конечной точке.

Все эти системы столь необходимы из-за большого количества подозрительных образцов: согласно данным телеметрии ESET, ежедневно их появляются сотни тысяч. Однако ни одна технология не является панацеей, которая самостоятельно может решить все проблемы безопасности. Таким образом, человеческий опыт остается одним из фундаментальных элементов исследования и анализа вредоносных программ, необходимых для достижения высоких показателей обнаружения при минимальном количестве ложных срабатываний.

Каковы преимущества использования современного решения кибербезопасности?

Надежное решение безопасности, в котором реализовано несколько уровней передовых технологий, может обнаруживать, нейтрализовать и удалять даже глубоко внедренные вредоносные программы, защищать пользователей от программ-вымогателей, шпионских программ, спама, фишинга и других методов социальной инженерии, а также может выявлять попытки злоумышленников использовать уязвимости в системе.

Это особенно важно в нынешних условиях, когда угрозы часто используют изощренные методы маскировки, могут зарываться глубоко в систему или действовать так незаметно, что обычный пользователь вряд ли заметит их или их действия, пока не станет слишком поздно.

Подробнее

Передовые решения безопасности также включают в себя дополнительные сервисы защиты, такие как сканирование UEFI, шифрование ценных данных или мониторинг устройств, подключенных к домашней сети. Определенные инструменты, например диспетчер паролей, также входящие в портфель сервисов, помогают управлять цифровой идентификацией и защищать ее в режиме онлайн, позволяя хранить и использовать любое количество уникальных и сложных паролей.

Защита самого физического устройства также является важной мерой, включенной во многие современные решения безопасности. Например, функция защиты от кражи позволяет пользователям найти утерянные или украденные смартфоны, планшеты или ноутбуки и даже позволяет им сфотографировать человека, который пользуется их устройством в данный момент.

Бурное развитие спектра угроз за последние три десятилетия также обусловило значительные улучшения в «антивирусных» программах. Лучшие в отрасли продукты прошли путь от обнаружения и удаления конкретных известных вирусов до современных сложных многоуровневых решений кибербезопасности, в которых реализован целый ряд технологий для борьбы со сложными и ранее неизвестными вариантами вредоносного ПО и киберугрозами.

Как исправить ошибку ESENT с кодом события 455 в Windows 10

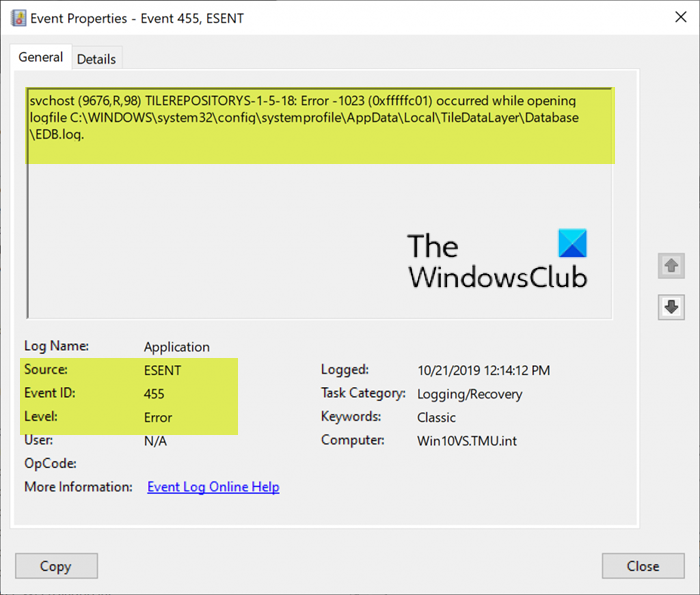

ESENT — это встроенная поисковая система по базам данных на вашем ПК, которая помогает проводнику и поиску Windows искать параметры на вашем компьютере с Windows 10. Если вы столкнулись с Событие с кодом 455 Ошибка ESENT на вашем устройстве с Windows 10, то этот пост призван помочь вам. В этом посте мы расскажем о возможных решениях, которые вы можете попытаться устранить.

При возникновении этой ошибки вы увидите в журнале событий следующее описание ошибки;

Исправить ошибку с кодом события 455 ESENT

Если вы столкнулись с этим Событие с кодом 455 Ошибка ESENT на своем ПК с Windows 10 вы можете попробовать любое из двух рекомендованных решений, представленных ниже, чтобы решить эту проблему.

Давайте посмотрим на описание процесса, связанного с любым из перечисленных решений.

1]Создайте папку базы данных в папке TileDataLayer через проводник.

Чтобы создать папку базы данных в папке TileDataLayer через проводник, выполните следующие действия:

После перезагрузки Событие с кодом 455 Ошибка ESENT должен быть исправлен.

В качестве альтернативы, чтобы добиться того же результата с помощью проводника, вы можете использовать подсказку CMD. Продолжите ниже, чтобы узнать, как это сделать.

2]Создайте папку базы данных в папке TileDataLayer через командную строку.

Чтобы создать папку базы данных в папке TileDataLayer через командную строку, выполните следующие действия:

После перезагрузки Событие с кодом 455 Ошибка ESENT должен быть исправлен.

Связанное чтение: Исправить ошибку ESENT с кодом события 642.

ESENT

ESENT — это встраиваемый механизм транзакционной базы данных.. Сначала он поставлялся с Microsoft Windows 2000 и с тех пор был доступен для использования разработчиками. Вы можете использовать ESENT для приложений, которым требуется надежное, высокопроизводительное хранилище структурированных или полуструктурированных данных с низкими накладными расходами. Механизм ESENT может помочь с потребностями в данных, начиная от чего-то столь же простого, как хеш-таблица, которая слишком велика для хранения в памяти, до чего-то более сложного, например приложения с таблицами, столбцами и индексами.

Active Directory, Windows Desktop Search, Windows Mail, Live Mesh и Windows Update в настоящее время полагаются на ESENT для хранения данных. А Microsoft Exchange хранит все данные своего почтового ящика (на большом сервере обычно хранятся десятки терабайт данных), используя слегка измененную версию кода ESENT.

Функции

К важным техническим характеристикам ESENT относятся:

Преимущества

Примечание: Файл базы данных ESENT не может использоваться одновременно несколькими процессами. ESENT лучше всего подходит для приложений с простыми предопределенными запросами; Если у вас есть приложение со сложными специальными запросами, решение для хранения, которое предоставляет уровень запросов, подойдет вам лучше.

Антивирус ESET NOD32 Smart Security

Здравствуйте уважаемые Экспертыи просто читатели!

Сегодня хотел бы поделится впечатлениями от работы не безызвестного программного обеспечения под названием ESET NOD32 Smart Security.

Введение.

Для начала пара слов о компании ESET. Была основана в 1992 году, имеет центральный офис в Словакии, на рынке России с 2005 года и уже с того момента продукты данной компании вошли в тройку лидеров среди подобных.

ПродуктESET NOD32 Smart Security позиционируется как комплексная защита ПК от кибератак и вредоносного ПО. И действительно в функциональный набор уже включены:

Итак, пользуюсь данным антивирусом чуть более трёх лет и за всё время данный продукт меня ни разу не подводил, система не «летела», баннеры с гениталиями на весь экран не появлялись, аккаунты и почта не взламывались.

Чего нельзя не заметить, особенно в сравнении с КИС – это быстродействие, на определенном этапе вообще забываешь, что у тебя висит в трее приложение, ответственное за защиту ПК. Конечно по началу такая быстрая и тихая работа вызывала тревогу, поэтому приблизительно раз в три месяца я пользовался курИТом от другого известного производителя, но потом стал раз в полгода для профилактики.

Интерфейс.

Спокойное цветовое решение, нет агрессивной подачи пользователю своей услуги, отдельно отмечу отсутствие захламленности не нужной информацией и сопутствующими не всегда необходимыми пользователю миниприложениями.

Всё на своих местах, у каждой категории своя вкладка. Установка интуитивно проста, управление приложением также не должно вызвать вопросов, думаю даже у начинающего пользователя.

Быстродействие.

Особенно хочется отметить скорость работы приложения и его влияние на работу системы. При запуске ОС влияние антивируса в виде замедления загрузки визуально не замечается. При работе на ПК притормаживаний и сбоев в работе так же не фиксируется, и даже при сканировании внутренних и внешних накопителей нагрузка ESET NOD32 Smart Security минимальна и визуально не влияет на работу системы.

Сканирование. Приложение по умолчанию предлагает пользователю 3 варианта сканирования – сканирование Смарт, полное и выборочное. Все три варианта демонстрируют приблизительно одинаковую (довольно быструю) скорость и отличаются лишь областями сканирования

Надежность

Ещё раз повторюсь – три года стабильной работы на 3 ПК – вот мой критерий оценки надежности данного антивирусного решения. Конечно мое мнение в данном вопросе нельзя назвать авторитетным, поэтому отмечу, что независимый тест Dennis Technology Labs присвоил продукту индекс ААА и уже это может говорить о надежности.

Цена

В магазинах цена от 1850 рублей за лицензию, лицензия распространяется на 3 ПК, минимальные знания математики позволяют утверждать, что стоимость лицензии на 1 ПК на год менее 617 рублей. И это при первой покупке, продление на момент написания статьи стоит менее 367 рублей в год на одно рабочее место. Согласитесь за год стабильной безопасной работы на компьютере и в сети интернет это более чем доступная цена.

Итог:

В настоящее время защита от кибер преступлений ложится на плечи самих пользователей персональным компьютером. Благо продуктных решений в данном направлении более чем достаточно, и уже сам пользователь волен выбирать и по функционалу и по цене и по внешнему восприятию ПО от того или иного производителя.

Комплексные решения Большая Тройка реализует приблизительно в одном ценовом сегменте +/-150-250 рублей, поэтому дальнейший отсев идет по функционалу и собственно доверия к бренду, так же не стоит забывать, что большой вклад вносят советы и рекомендации друзей/ родственников/ коллег по работе.

От себя.

Хочется выделить ESET NOD32 Smart Security из общего списка, хотя бы потому что данная фирма держит свою планку в вопросе качества и демократичности в цене, минимальной нагрузкой на железо, стабильностью в работе самого ПО.

От себя же отмечу, что могу смело рекомендовать ESET NOD32 Smart Security, поскольку данное программное решение полностью оправдало своё приобретение и зарекомендовало себя исключительно с положительной стороны.

Esent что это за программа

Единая точка входа для ресурсов ESET

Войти через социальные сети

Исследовательские лаборатории ESET развивают уникальные технологии защиты от современных угроз

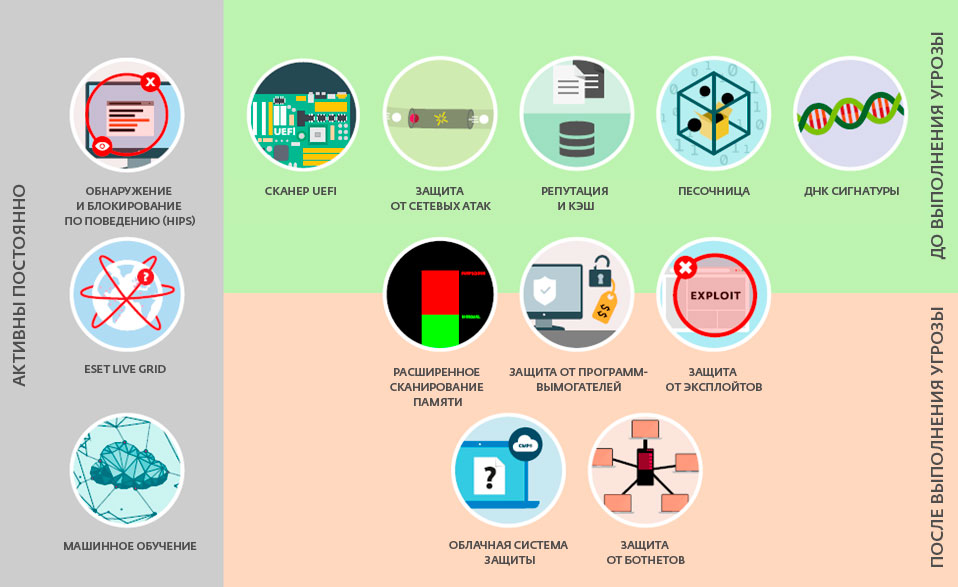

Сканер UEFI

Компания ESET стала первым разработчиком антивирусных решений, внедрившим в свои решения дополнительный уровень защиты прошивки UEFI (Unified Extensible Firmware Interface) компьютера. Функция «Сканер UEFI» проверяет и обеспечивает безопасность среды предварительной загрузки, соответствующей спецификации UEFI. Она предназначена для контроля целостности прошивки и обнаружения попыток модификации.

UEFI является стандартизированной спецификацией программного интерфейса, который существует между операционной системой устройства и микропрограммами, управляющими низкоуровневыми функциями оборудования. UEFI пришел на замену BIOS (базовой системы ввода/вывода), используемого на компьютерах с середины 1970-х годов.

Спецификация хорошо задокументирована, что позволяет разработчикам создавать расширения для прошивки. Но это также открывает дверь для создателей вредоносных программ, которые могут внедрить в UEFI вредоносные модули и злонамеренные коды.

Технология применяется в продуктах:

ДНК сигнатуры

Типы обнаружения угроз варьируются от определенных хэшей до ДНК сигнатур, которые представляют собой совокупность информации о поведении и характеристик вредоносного объекта.

Если вредоносный код можно изменить или запутать, то поведение объекта не так просто модифицировать. ДНК сигнатуры ESET разработаны с учетом этой особенности.

Антивирус проводит глубокий анализ кода и извлекает «гены», отвечающие за поведение вредоносной программы. Поведенческие гены используются для построения ДНК сигнатур, которые применяются для оценки потенциально подозрительного кода, найденного на диске или запущенного в памяти в виде процесса.

ДНК сигнатуры могут обнаруживать известные образцы вредоносных программ, новые варианты известных семейств вредоносного ПО или ранее неизвестные вредоносные программы, которые содержат гены, указывающие на вредоносное поведение.

Технология применяется в продуктах:

Машинное обучение

Компания ESET разработала собственный механизм машинного обучения, названный ESET Augur. Он использует совокупную силу нейронных сетей (например, глубокое обучение и LSTM (long short-term memory – сети долгой краткосрочной памяти)) и группы из шести алгоритмов классификации. Это позволяет генерировать консолидированный вывод и помогать правильно маркировать входящий образец как чистый, потенциально нежелательный или вредоносный.

Движок ESET Augur настроен на взаимодействие с другими защитными технологиями, включая ДНК сигнатуры, песочницу, анализ памяти, извлечение поведенческих функций, чтобы обеспечить наилучшие показатели обнаружения и минимальное количество ложных срабатываний.

Технология применяется в продуктах:

Облачная система защиты

Облачная система защиты построена на базе технологии ESET LiveGrid. С разрешения пользователя система отслеживает потенциальные, ранее неизвестные угрозы и передает их в облако ESET через систему обратной связи ESET LiveGrid.

Собранные образцы подвергаются автоматической эмуляции в песочнице и анализу поведения, что приводит к созданию автоматизированных сигнатур, если злонамеренные характеристики подтверждены. Пользователи ESET получают ответ о репутации образца до очередного обновления баз данных вредоносных программ.

Технология применяется в продуктах:

Репутация и кэш

Перед сканированием наши продукты проверяют локальный кэш файла или URL-адреса на предмет связи с известными угрозами. Объект сравнивается с черными и белыми списками базы ESET. Это повышает скорость сканирования на предмет угроз.

Далее из облачной системы ESET LiveGrid запрашивается информация о репутации объекта – был ли он ранее отмечен как подозрительный или классифицирован как вредоносный. Это повышает эффективность сканирования и обеспечивает более высокую скорость обмена данными по вредоносным программам с нашими пользователями.

Применение черных списков URL-адресов и проверка репутации защищают пользователей от мошеннических (фишинговых) сайтов или ресурсов с вредоносным содержанием.

Технология применяется в продуктах:

Обнаружение и блокирование угроз по поведению – HIPS

HIPS, или, проще говоря, система предотвращения вторжений ESET контролирует активность системы, используя набор предопределенных правил для распознавания подозрительного поведения в системе. Когда подозрительная активность обнаружена, механизм самозащиты HIPS останавливает потенциально опасные действия нежелательной программы или процесса.

Пользователи могут определять самостоятельно набор правил вместо набора по умолчанию, но для этого требуются продвинутые знания работы приложений и операционной системы.

Технология применяется в продуктах:

Песочница в продукте

Авторы современных вредоносных программ зачастую пытаются запутать их код или скрыть истинное поведение, чтобы предотвратить обнаружение антивирусами. Для определения реального поведения угрозы решения ESET используют изолированную среду – так называемую песочницу. С помощью этой технологии антивирус эмулирует различные компоненты работы системы для запуска подозрительного образца в изолированной виртуальной среде.

Используются двоичные переводы, чтобы не замедлять скорость работы машины. Данная технология была реализована в решениях ESET еще в 1995 году. С тех пор мы постоянно работаем над ее улучшением.

Технология применяется в продуктах:

Расширенное сканирование памяти

Расширенное сканирование памяти – новаторская технология, которая позволяет эффективно обезвреживать сложные зашифрованные вредоносные программы, попадающие на компьютер скрыто от пользователя. Функция контролирует поведение вредоносного процесса и сканирует его, как только он запускается в памяти.

Каждый раз, когда процесс делает системный запрос от нового исполняемого файла, функция Расширенного сканирования памяти анализирует поведение при помощи ДНК сигнатур. Благодаря интеллектуальному кэшированию, функция практически не влияет на потребление ресурсов и скорость работы компьютера.

Код современных вредоносных программ может работать «только в памяти», без использования постоянных компонентов в файловой системе. Такой код нельзя обнаружить стандартными методами детектирования. Только сканирование памяти может найти такие кибератаки, и Расширенное сканирование памяти ESET – эффективный инструмент для борьбы с ними.

Технология применяется в продуктах:

Защита от эксплойтов

Защита от эксплойтов контролирует часто эксплуатируемые приложения (веб-браузеры, PDF-редакторы, почтовые клиенты, приложения Microsoft Office, Flash, Java и т.д.). Он не только обращает внимание на определенные идентификаторы CVE, но и сосредотачивается на методах эксплуатации. Объект, демонстрирующий подозрительное поведение, подвергается анализу, и вредоносный процесс немедленно блокируется на устройстве.

Технология «Защита от эксплойтов» блокирует процесс эксплуатации – в отличие от механизма сканирования, который охватывает эксплойты в искаженных файлах, или защиты от сетевых атак, нацеленной на уровень коммуникаций. Технология постоянно совершенствуется за счет новых методов обнаружения эксплойтов, которые используют новые способы эксплуатации.

Технология применяется в продуктах:

Защита от программ-вымогателей

Технология является дополнительным уровнем защиты от программ, блокирующих доступ или шифрующих данные пользователя и требующих выкуп за «освобождение» файлов. Защита от программ-вымогателей оценивает и контролирует все исполняемые приложения с помощью поведенческого анализа и репутационной эвристики.

Технология включена по умолчанию. В случае обнаружения подозрительных действий на компьютере пользователю будет предложено заблокировать данную активность. Максимальный уровень защиты от подобных вредоносных программ достигается совместной работой функций «Защита от программ-вымогателей», «Защита от сетевых атак», «ДНК сигнатуры» и облачной системой защиты.

Технология применяется в продуктах:

Защита от сетевых атак

Функция расширяет возможности файервола и повышает эффективность обнаружения известных уязвимостей на сетевом уровне. Технология обнаружения распространенных уязвимостей в широко используемых протоколах, таких как SMB, RPC и RDP, является важным слоем защиты от вредоносных программ, сетевых атак и эксплуатации брешей, для которых еще не выпущены или не установлены патчи.

Технология применяется в продуктах:

Защита от ботнетов

Защита от ботнетов помогает контролировать сетевую активность и находить вредоносные соединения, используемые бот-сетями. Технология определяет исходящие сетевые соединения для известных образцов зловредного кода и выявляет вредоносные сайты по собственным черным спискам. Функция блокирует каждое обнаруженное вредоносное соединение и сообщает о нем пользователю.