Virustotal что это за программа

VirusTotal Uploader что это за программа?

Многие пользователи в курсе что такое VirusTotal.com, а вот как они там проверяют файл на вирусы? Просто берут и идут на сайт, где загружают файл вручную. Да, тут все может и удобно, но как проверить несколько файлов сразу? Загружать их по одному, это гемор. Вот тут как раз и поможет программа VirusTotal Uploader, стоит только выделить несколько подозрительных файлов и программа их всех проверит

Также у VirusTotal Uploader есть и свои фишки, например она может проверять активные процессы, проверить список программ и служб в автозагрузке. И любой подозрительный обьект, если что, то может быть быстро отправлен на проверку в VirusTotal. Еще можно проверить ссылку какую-то, ну вдруг там вирусня по ссылке.. Вы эту ссылку сообщаете проге VirusTotal Uploader и она в ответ вам сообщит информацию.

Ну что ребята, давайте проверим на деле, насколько это нужный и полезный инструмент, я его скачаю себе в Windows 7 и вот сейчас все узнаем! Я зашел на официальный сайт, вот на этот:

Кстати видите, программа вообще называется VirusTotal Windows Uploader

Дальше загрузился установщик, нажимаю внизу правой кнопкой мышки и выбираю Открыть:

Далее появилось окно где сообщалось что не удалось проверить издателя, в общем не стоит переживать, нажимаю тут Запустить:

Далее запустился уже сам установщик, нужно принять лицензионное соглашение, нажимаю тут I Agree:

Дальше будет перечень устанавливаемых компонентов, тут нажимаете Next:

Дальше вам будет сказано куда будет поставлена программа (Destination Folder), это место можно изменить (кнопка Browse), но без причины этого делать не нужно. В общем нажимаете Install:

Если установится все нормально, то в окне вы заметите слово Completed, жмем кнопку Close:

Итак, что теперь? А теперь давайте посмотрим на рабочий стол, мы там заметим ярлык VirusTotal Uploader 2.2:

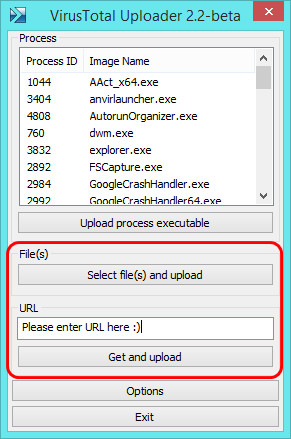

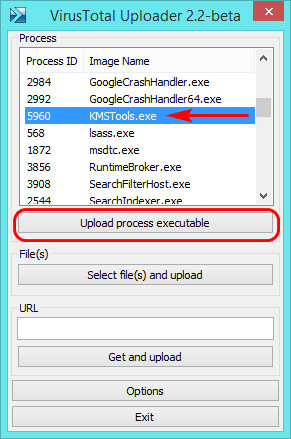

Ну что ребята, нажимаем два раза по ярлыку, после чего появится окно, в заголовке которого есть слово beta, то есть эта прога еще в тестовом режиме работает, в общем смотрите:

Значит это окно я вижу первый раз, но что я тут могу сказать.. Сначала идет список процессов, там можно выбрать процесс и нажать кнопку Upload process executable, и после этого процесс будет отправлен на анализ в VirusTotal. Короче я попробую это сделать, я выбрал процесс 4game-service.exe, как раз я не знаю что это за процесс и нажал потом кнопку Upload:

Потом отобразилось окошко прогресса, видимо это заливается файл процесса на сервер:

После заливки файла открылся браузер с ссылкой на результат проверки:

На этой странице приводится информация о том какие антивирусные движки увидели угрозу в проверяемом процессе, ну то есть в файле. В моем случае процесс 4game-service.exe оказался чистым, ибо никаких угроз не было найдено:

Потом в окошке, ну чтобы его закрыть, то нажмите кнопку Close this window. Кнопка Reupload files нужна чтобы перепроверить снова файл.

Еще там есть кнопка Select file(s) and upload, это чтобы выбрать файлы и отправить их на проверку. Протестируем эту возможность, нажимаем на данную кнопку:

Я не стал ничего специально выбирать, то что открылось, там и выбрал, это файл uninstall.exe и VirusTotalUploader2.2.exe, я их просто выделил мышкой и нажал кнопку Открыть:

Дальше было снова такое окошко:

Ну и потом открылся снова браузер с ссылкой, где был отображен отчет о проверяемых файлах. Что интересно, тут мне написало что есть одна угроза в каждом файле, хотя сами файлы то эти точно не вирусные, они же от программы VirusTotal, в общем прикол:

Единственное что я не совсем понял, это почему осталось висеть это окошко после проверки файлов:

Как будто что-то там еще загружается.. Странно в общем, может глюк какой-то, не знаю, закрыл короче я это окошко…

Еще видите, там есть поле URL? Ну так вот, туда вы вставляете какую-то ссылку и она проверяется на наличие каких-то угроз… Короче вставили ссылку и нажали кнопку Get and upload, проверять я это не буду, думаю что работает.. Вот интересно, а если по ссылке идет файл, то наверно он тоже проверится? В общем наверно да, но я это проверять не буду..

Теперь посмотрим настройки, для этого нужно нажать кнопку Options:

Но эти настройки относятся к закачке чего-то, что именно тут имеется ввиду я не могу понять:

Ну что я могу сказать вообще в итоге. В принципе прога годная, заявленный функционал работает, можно проверить файл или файлы, а также процесс. Все удобно, отсутствие русского языка вряд ли будет помехой, ибо интуитивно тут все понятно

Что я хотел еще показать вам, так это процесс, ибо работает VirusTotal Uploader под процессом VirusTotalUploader2.2.exe, вот он в диспетчере висит:

Нагрузки на процессор я не вижу, оперативы потребляет не много, так что ничего вызывающего в этом плане нет. Данный процесс запускается вот из этой папки:

C:\Program Files (x86)\VirusTotalUploader2

Видите там есть еще файлик uninstall.exe? Этот файл отвечает за деинсталляцию (удаление) программы, то есть если его запустить, то вы сможете удалить прогу

Я покажу как удалить VirusTotal Uploader штатным методом. Значит на клавиатуре зажимаете кнопки Win + R, далее в появившемся окне указываем эту команду и нажимаем ОК:

Дальше откроется окно со всем установленным софтом на ПК. Лично у меня этого софта реально много, чтобы быстро найти нужную прогу, я отсортирую список по дате установки, для этого нажму на заголовок колонки Установлено:

После этого программа VirusTotal Uploader стала сразу на первом месте и мне не пришлось ее искать. Нажимаю по ней правой кнопкой и выбираю в меню пункт Удалить:

Дальше появится такое окно, здесь будет написано что-то на английском, ну там типа этот мастер поможет вам удалить прогу из компьютера, и что для этого нужно нажать на Uninstall:

Программа удалилась просто мгновенно, не успел моргнуть как уже написано Completed:

Кстати если нажать на Show details, то можно будет посмотреть отчет об удалении, правда это не особо интересно

Ну что ребята, вот мы и рассмотрели программу VirusTotal Uploader, я думаю что она может быть полезной. Ну вдруг вы что-то скачали, например какую-то прогу и скачали вы ее с не официального сайта.. И тут вы можете взять ее и отправить в VirusTotal, вдруг в проге есть вирусяка. Увы, но это не редкость. Или допустим у вас непонятный процесс сидит, а может это вирусяка делает свое темное дело.. Тогда вы берете прогу VirusTotal Uploader, и быстренько выбираете процесс и он улетает на анализ, и вы потом смотрите инфу.. Короче прога удобняк

Все ребят, думаю вы все поняли, удачи вам и отличного настроенчика

Программы для работы с антивирусным сервисом VirusTotal внутри Windows

Опытным пользователям не всегда есть резон пользоваться имеющимся в штате Windows антивирусом или устанавливать сторонний. Безусловно, значимость антивирусов неоспорима, но у них есть и недостатки. На слабых и усреднённых компьютерах проактивная защита и фоновые регулярные сканирования могут тормозить работу системы. Если мы много работаем с сомнительным софтом, мы вынуждены будем бороться с ложными срабатываниями антивируса.

О сервисе VirusTotal

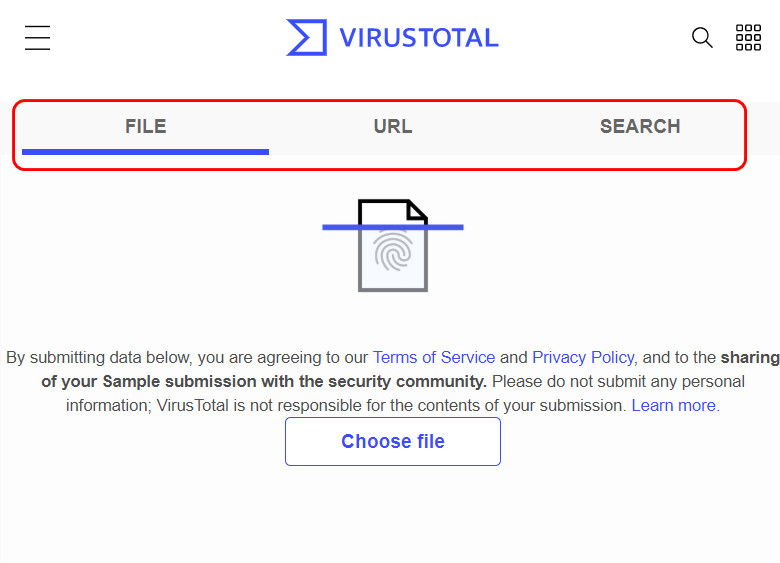

Работать с VirusTotal предельно просто.

Заходим на его сайт:

На сайте выбираем вкладку «File» или «URL» и, соответственно, загружаем на сервер сайта подозрительный файл, либо же вставляем ссылку сомнительной веб-страницы.

Единственный нюанс: VirusTotal позволяет проверять файлы весом не более 550 Мб.

Рассмотрим тройку таких программ.

VirusTotal Uploader

Небольшая утилита VirusTotal Uploader – это родной клиент сервиса. Она дублирует функционал сервиса в части загрузки файлов и ссылок для проверки.

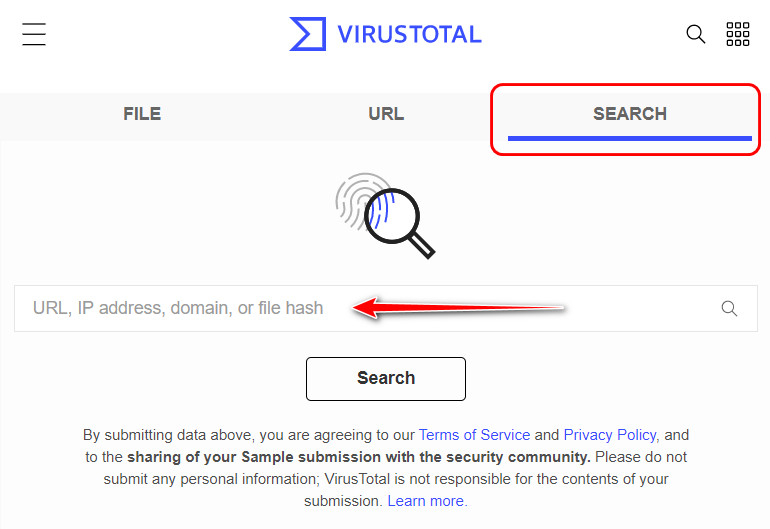

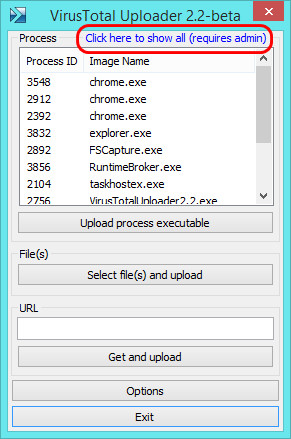

Но тогда как веб-интерфейс VirusTotal поддерживает загрузку файлов до 550 Мб, у клиентской утилиты размер загружаемых файлов ограничен 128 Мб. Зато VirusTotal Uploader предлагает возможность проверки текущих системных процессов. В окошке утилиты вверху кликаем ссылку для отображения всех активных в системе процессов.

Выбираем тот, что мы хотим проверить. И кликаем кнопку загрузки этого процесса на сайт VirusTotal.

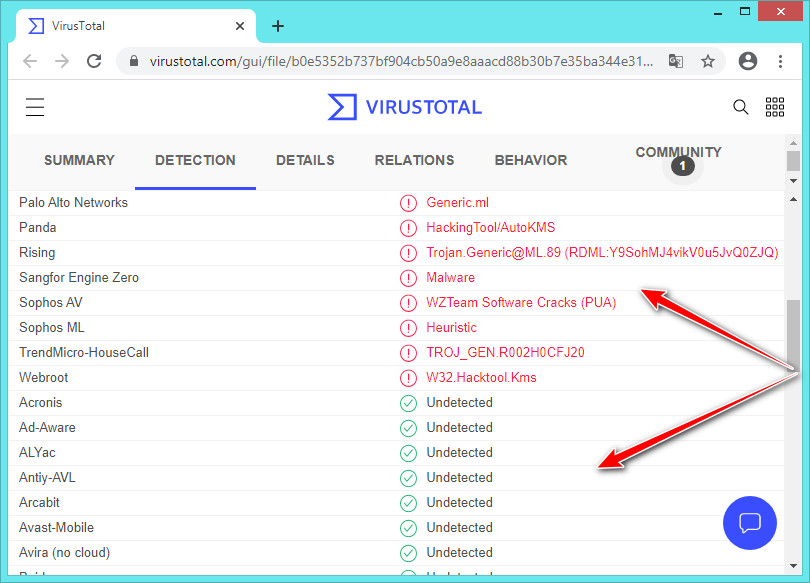

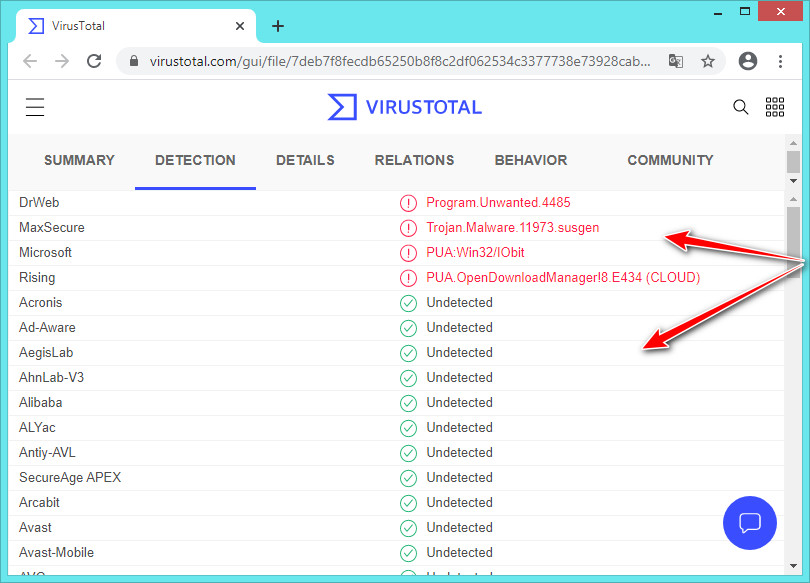

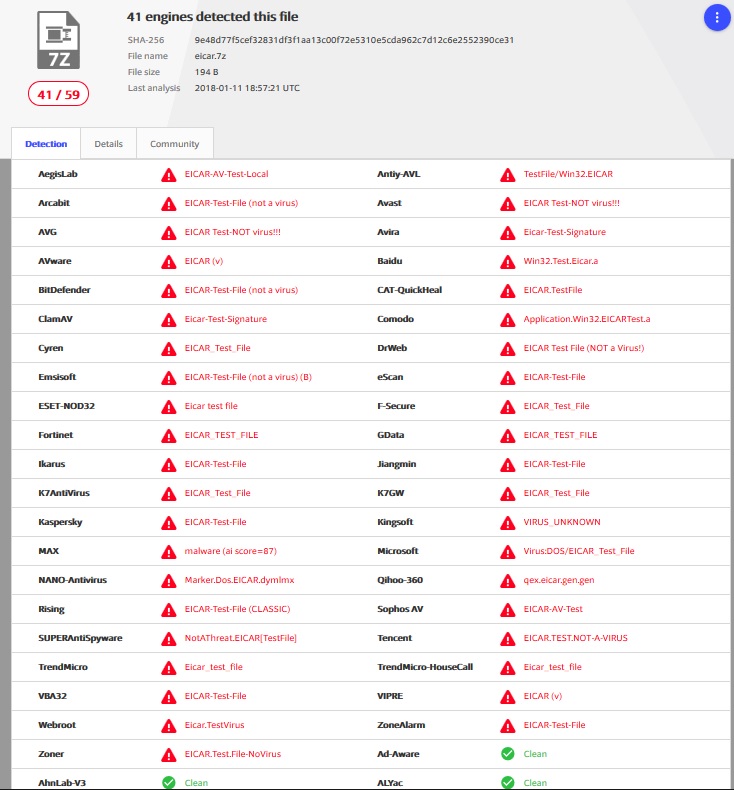

В окне браузера получаем комплексный результат проверки процесса в виде таблицы результатов с участием всех антивирусов, на базе которых работает сервис. В нашем случае файл сомнительный, поэтому часть антивирусов его определила как безвредный и дала зелёную отметку положительного прохождения проверки, а часть определила как вредоносный, обозначила его красной отметкой тревоги и выдала своё предположение о типе вредоносного ПО.

Скачать VirusTotal Uploader:

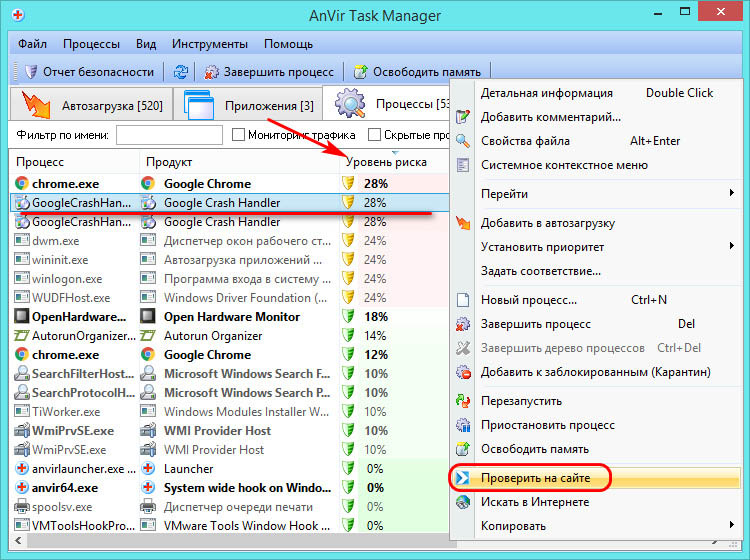

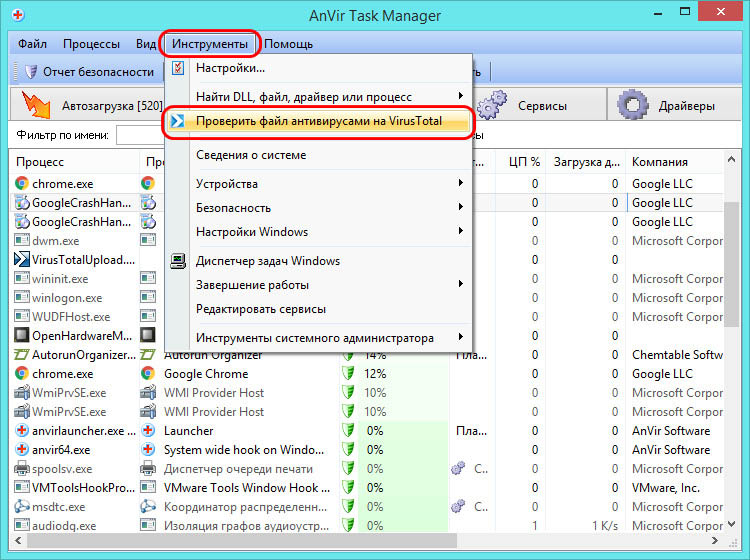

AnVir Task Manager

AnVir Task Manager – это бесплатная программа, реализующая расширенную альтернативу диспетчеру задач Windows. Программа отображает активные системные процессы, включая скрытые, активные программы, объекты автозагрузки, системные службы и драйверы. И одним из типов отображаемых данных по всему этому является уровень риска. Этот уровень определяется AnVir Task Manager на основе анализа поведения ПО отображаемого объекта и информации о разработчике этого ПО. Исчисляется уровень риска в процентах, и если этот процент высокий или относительно таковой, т.е. отображаемые программой объекты отмечены жёлтой или красной отметкой, то их можно отправить на проверку в VirusTotal. С ним взаимодействует AnVir Task Manager и позволяет отправлять на его сайт отображаемые объекты, которые вызывают у нас заинтересованность. На заинтересовавшем нас объекте вызываем контекстное меню, выбираем «Проверить на сайте».

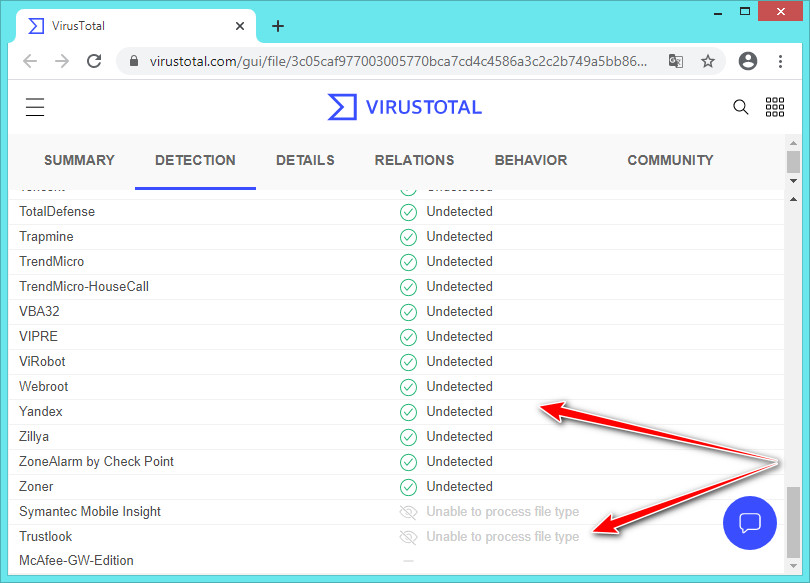

И в окне браузера ловим отчёт VirusTotal.

Обратим внимание, что в нашем случае не все антивирусы дали положительную отметку проверяемому процессу, некоторые не сработали. Т.е. у них попросту нет информации об этом процессе. Что, собственно, и было причиной повышенного уровня риска, который для этого процесса определила AnVir Task Manager.

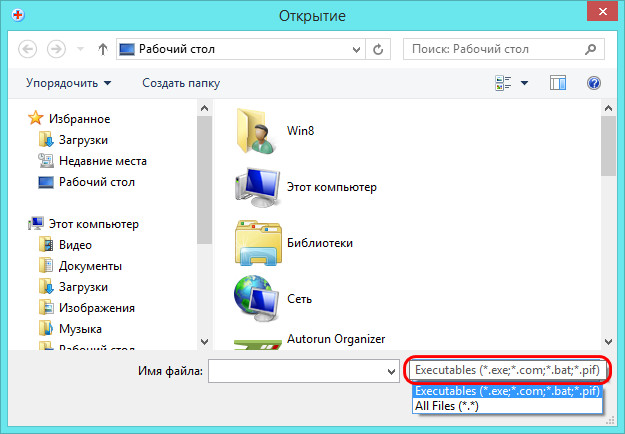

Программа также предусматривает опцию проверки на сайте VirusTotal сомнительных файлов.

Но это могут быть не какие-угодно файлы, а только файлы запуска ПО.

Скачать AnVir Task Manager:

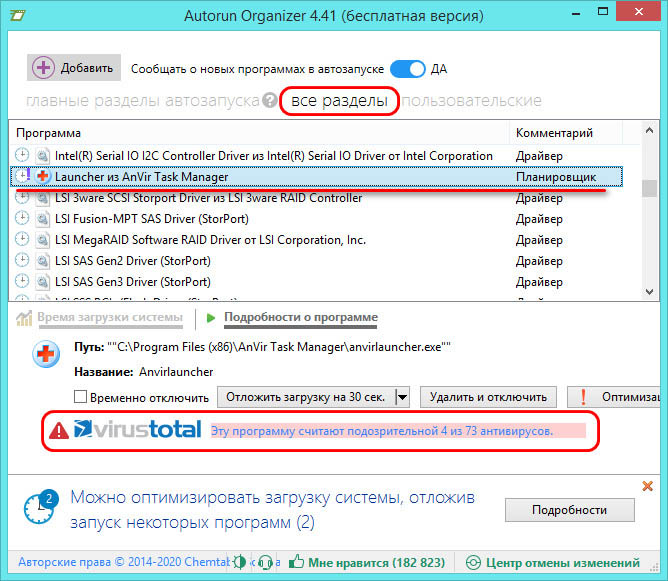

Autorun Organizer

Autorun Organizer – это бесплатный продвинутый менеджер автозагрузки Windows, с помощью которого можно, в частности, отслеживать уровень риска по объектам автозагрузки и отправлять эти объекты на проверку в VirusTotal. В окне программы выбираем вкладку всех разделов объектов автозагрузки и смотрим каждый из пунктов. В нижней информационной панели по объекту в числе прочих данных будет указан его уровень риска в виде отметки, сколькие из скольких антивирусов VirusTotal считают ПО объекта подозрительным.

К примеру, вот та же программа AnVir Task Manager, назначенная на автозапуск. Четвёртка антивирусов из всего числа, с которыми работает антивирусный сервис, как видим на скриншоте ниже, полагают, что это вредоносное ПО. Мы просто кликаем по ссылке в графе VirusTotal.

И в окне браузера смотрим отчёт сервиса, какие из антивирусов так злостно ошибаются, и за какой тип вредоносного ПО они приняли совершено безвредную программу.

Скачать Autorun Organizer:

Об особенностях сканирования исполняемых файлов антивирусами и доверии результатам VirusTotal

Всем привет. Ниже будет много глупого текста, ностальгических воспоминаний и школотного кода. Кроме того будет рассмотрена эффективность сервиса VirusTotal, а также антивирусных движков в отношении исполняемых файлов.

Часть 1. Бредово-ностальгическое вступление

В моей жизни многое поменялось. Мне стала интересна (местами — до недосыпов) моя текущая работа, в моём регионе четвёртый год идёт война, многое изменилось и переосмыслилось в личной жизни.

Многие взгляды и мнения изменились.

Лет 15-20 назад мне была интересна тема взлома и написания вредоносного кода, потом интересы сменились на прямо противоположные — защиту от этого дела, а потом я понял, что всем правят деньги и личные интересы, а вовсе не альтруизм и желание помочь.

Но то такое. В любом случае ИТ оказалось частью даже моей настоящей работы, хотя вовсе не относится к исходной специализации.

Лет 10 назад я написал в очень узком кругу про возможность снятия детекта антивируса с помощью самораспаковывающихся архивов. Тогда это было, кажется, на Virusinfo, потом кое-кто это перепостил под своим ником на DrWeb — так сказать, без копирайтов и со своим авторством, потом даже скандал был — но то тоже давно и неправда.

А недавно я вспомнил старое. Многое прошло, многие вещи обновились и угнаться за прогрессом, не варясь в теме, оказалось сложно.

Но суть осталась та же: сенсации, деньги и личные интересы. И игра на незнаниях — которые доходят иногда до того, что уязвимости Meltdown/Spectre ищут в телевизорах и бортовых компьютерах автомобилей )))

Но довольно этого неинтересного бреда. Итак, я решил вспомнить старое, а поскольку вспомнилось мало — то решил по старинке снять детекты с нескольких вирусов.

Часть 2. Совсем немного теории

Для того, чтобы двигаться дальше, давайте разберёмся, о чём пойдёт речь. В настоящий момент, как, впрочем, и ранее, активно продвигается тема антивирусов. Дескать, антивирусы помогают не допустить потери важных данных, антивирусы спасают от уязвимостей, антивирусы — то, антивирусы — сё и так далее.

При этом зачастую рядовой пользователь даже не понимает, что антивирус — это не просто сканер, это и резидентная защита, и эвристик, а зачастую — и проактивная защита, файервол и песочница.

Каждому из этих компонентов мы можем посвятить не то что статью — книгу, но остановимся на самом базовом: сканере.

Этот компонент не позволит предотвращать соединения с вредоносными сайтами, он не будет ловить вредоносный код на лету, но он позволяет проверить файл и дать ответ: стоит его хранить — или лучше удалить сразу и навсегда.

Ниже мы протестируем разные движки антивирусов и посмотрим, насколько они справляются с этой задачей хорошо.

Отдельно хотелось бы отметить ресурс VirusTotal — он позволяет не только проверить файл различными движками антивирусов, но и представляет собой некую песочницу по тестированию вредоносного (и вообще любого) кода. Плюс платформы — бесплатность, минус — все образцы, которые высылаются на VirusTotal впоследствии передаются всем антивирусным лабораториям.

Именно по этой причине ниже я не буду давать ссылки на страницы с результатами сканирования, а предоставлю скриншоты с этими результатами, полученными в ходе работы. Очевидно (и я хочу в это верить!) после этой статьи результаты улучшатся.

Авторы вредоносного кода чрезвычайно часто используют упаковщики и протекторы, которые не только сжимают вредоносный файл, но и затрудняют его детектирование по сигнатурам, а также его последующий анализ. При использовании ворованных лицензий протекторов типа WinLicense и Themida обычно антивирусные лаборатории не затрудняют себя распаковкой, а просто добавляют сигнатуры протектора с ворованным ключом в детект (знаменитые детекты типа Trojan:W32/Black.A). Это приводит к появлению ложных срабатываний — аналогичными ворованными лицензиями пользуются авторы генераторов ключей, патчеров и некоторых программ, которые по сути вредоносными не являются, но тем не менее защищаются от реверсинга.

Поскольку всё, описанное в этой статье, ниже будет предоставлено читателю для ознакомления, я не работал с реальным вредоносным кодом (хотя ниже предоставлю и его результаты сканирования), а использовал файл Eicar, популярный при тестировании антивирусов: это — своеобразная заглушка, на которую любой антивирус должен давать стойкий детект.

Часть 3. Практика

Признаться честно, увиденное меня несколько поразило, потому что два антивирусных движка — Comodo и Malwarebytes почему-то решили не следовать общим стандартам и проигнорировать детект. Тем не менее результат очевиден — файл имеет детект, близкий к 100%.

Как мы договаривались в самом начале, мы — полная школота, а потому не будем изобретать свои методы упаковки, а просто упакуем файл в архив с помощью 7Z:

Да, детектов стало поменьше, поскольку не все антивирусные движки включают распаковщик архивов 7Z (ну либо это настройка не включена в VirusTotal по умолчанию) — но всё равно детект высок.

Усложняем задачу: пакуем файл в архив с паролем. Пусть пароль будет fun:

Файл — чист, поскольку даже имея процедуру распаковки антивирус не знает пароль на файл.

Детект снят — но мы не получили исполняемый файл.

В реальных пакерах решение бывает достаточно сложным и мы не будем вдаваться в эти подробности. Воспользуемся услугами QBC и напишем простейший скрипт:

Скрипт просто распаковывает архив и запускает полученный файл. QBC позволяет не только сформировать простейший исполняемый файл на основе этого скрипта, но и включить в этот файл необходимое (7za.exe и архив eicar-fun.7z), доступ к которому выполняется через переменную %myfiles%.

Полученный выполняемый файл может быть без открытия окна терминала (так называемый «Ghost»), а это нам как раз и надо:

Итоговый код выглядит следующим образом:

После компиляции полученный файл dumb_bat.exe распаковывает Eicar и запускает его.

Забавно, детект уменьшился с 60 для неупакованного файла и 41 для архива до 17 — при этом ни один из антивирусных движков не обнаружил Eicar, детекты явно имеют эвристический характер, а в ряде случаев напоминают ложное срабатывание (DrWeb, Baidu и др.)

Пойдём дальше — добавим в наш скрипт защиту от исполнения в тестовой среде — простейшую проверку, что файл выполняется в реальной системе. Для этого запустим распаковку только при условии, что в системе есть диск D и на нём есть хотя бы один файл:

Особое внимание — на низ таблицы, я его выделил отдельно, потому что на одну картинку всё не влезало:

Итак, проверка диска D «отломала» детекты китайцев, россиян и украинцев: Baidu, DrWeb, Zillya. При этом указанные движки, как и ряд других, были остановлены по таймауту (!)

Однако в этом случае эксперимент нельзя считать «чистым», поскольку прошло значительное время после первой проверки.

Мне эта ситуация показалась любопытной — и я изменил строчку в коде на следующую:

Налицо разница в работе эвристиков ряда антивирусов (AegisLab и Baidu почему-то не обнаружили ничего во втором случае), а также налицо проблема в сканировании в случае проверки на наличие диска D. Впрочем, возможно это совпадение, хотя в ходе всего исследования я больше ни разу не наблюдал «отвала» такого количества движков сразу.

Движемся дальше — добавим нашему файлу интерактивности, которой точно не будет ни в одной тестовой среде. Изменим скрипт — сделаем его полноценным консольным (не «Ghost»), а также добавим команду pause:

Вот как выглядит итог выполнения такого файла:

Я не хочу наговаривать на пользователей, но кажется мне, что практически каждый нажмёт клавишу в этом случае 🙂 В любом случае перед нами простой пример, который может быть завернут куда в более яркую обёртку социального инжениринга.

6 детектов из 67. Шесть, Карл! Все — эвристические. И скорее всего ничего не подозревающий пользователь посчитает файл безопасным.

Интересный итог я получил после сжатия итогового файла с помощью UPX командой:

Детекты добавили китайцы, а вот украинский Zillya благополучно провалил тест.

Часть 4. Выводы

А можно без них? 😉 Ну ладно.

Безусловно, описанное выше — это примитивно, просто и в жизни всё не так. Хотя бы потому, что в реальности выполнение нашего файла сначала вызовет срабатывания проактивки, а потом будет заблокировано резидентным модулем, который увидит итоговый файл Eicar.

Дело в том, что современные антивирусные сканеры так и остались барахлом, которым были десяток-два лет назад, абсолютно пасующим перед простейшими видами упаковки кода. Решения в виде тестовых сред — «песочниц», эвристических анализаторов и т.д. только добавили неразберихи, ложных срабатываний, но по сути не защищают от реальной угрозы. Со старым, открытым и разжёванным до потрохов UPX как был бардак — так он и остался. А ведь я вполне мог упаковать не файл, вызывающий вредоносную активность, а непосредственно код, работать не с файлами на диске в %temp%, а в памяти, использовать не свободно доступные утилиты, а собственные или закрытые разработки — и таким образом обойти срабатывание резидентной защиты. Я вполне мог добавить интересные элементы интерфейса или скопировать таковой из распространённой программы — и обойти проактивку у неискушённого пользователя, который просто будет соглашаться с любыми запросами, доверяя тому, что запустил.

То, что мы сделали выше — примитивный способ обмануть антивирус, который может понять и реализовать практически любой. И он сработал. Что говорить про искушённых специалистов!

Архив с файлами, скриптами и результатами можно скачать здесь.

В архив не вошло следующее (не войдёт и не будет предоставлено по любой просьбе по понятным причинам): файлы, обработанные по выше изложенному механизму и содержащие: